Frankfurt, 3. Juli 2017

Im Juni haben die Virenanalysten von Doctor Web einen Android-Schädling entdeckt, der Cyber-Spionage gegen mobile Nutzer im Iran betrieb und Befehle von Cyber-Kriminellen ausführen konnte. Gleichzeitig wurden auf Google Play mehrere Bedrohungen entdeckt. Einer der Schädlinge wollte einen root-Zugang bekommen, bettete sich in Systembibliotheken ein und konnte Apps ohne Kenntnis der Nutzer installieren. Andere Schädlinge versendeten kostenpflichtige Kurznachrichten und abonnierten kostspielige Premium-Services. Auf Google Play wurde Riskware verbreitet, die eine Datenabwanderung als Folge haben konnte. Darüber hinaus wurde ein weiterer Android-Encoder aufgespürt.

Hauptereignisse

- Android-Trojaner für Cyber-Spionage entdeckt;

- Bedrohungen auf Google Play entdeckt;

- Verbreitung eines Encoders für Android.

Mobile Bedrohung des Monats

Im Juni haben die Virenanalysten von Doctor Android.Spy.377.origin entdeckt, der sich unter iranischen Nutzern breit machte. Der Schädling sammelte vertrauliche Daten und übermittelte diese an Cyber-Kriminelle. Außerdem konnte er ihre Befehle ausführen.

- verbreitet sich als harmlose App;

- klaut Kurznachrichten, Kontakte aus dem Telefonbuch und dem Google-Konto;

- kann Fotos mit einer Frontalkamera machen;

- wird von Cyber-Kriminellen via Telegram verwaltet.

Mehr zum Trojaner finden Sie hier.

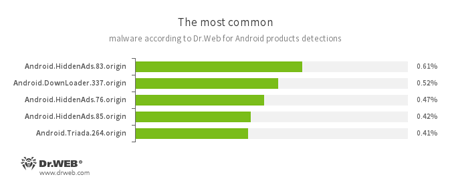

Statistik von Dr.Web Produkten für Android

- Android.HiddenAds.83.origin

- Android.HiddenAds.76.origin

- Android.HiddenAds.85.origin

- Trojaner, die lästige Werbung anzeigen und sich unter dem Deckmantel von anderen Apps verbreiten. Sie sind in der Lage, Apps ohne Kenntnis der Nutzer im Systemverzeichnis zu installieren.

- Android.DownLoader.337.origin

- Trojaner, der andere Apps herunterladen kann.

- Android.Triada.264.origin <

- Multifunktionaler Trojaner, die verschiedene böswillige Aktionen durchführen.

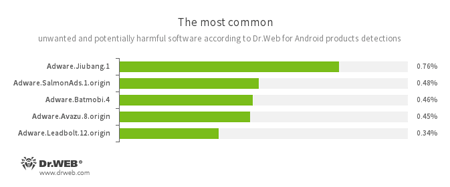

Statistik von Dr.Web Produkten für Android

- Adware.Jiubang.1

- Adware.SalmonAds.1.origin

- Adware.Batmobi.4

- Adware.Avazu.8.origin

- Adware.Leadbolt.12.origin

- Unerwünschte App-Module, die in Android-Apps eingebaut werden und lästige Werbung anzeigen.

Bedrohungen auf Google Play

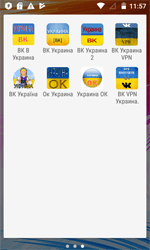

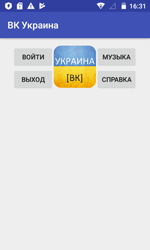

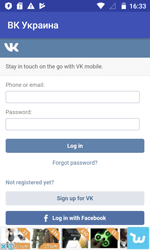

Im vergangenen Monat haben Virenanalysten auf Google Play Riskware entdeckt, die die Arbeit mit in der Ukraine gesperrten sozialen Netzwerken «VKontakte» und «Odnoklassniki» ermöglichen. Diese Apps wurden in die Virendefinitionsdatei als Program.PWS.1 aufgenommen. Die Riskware nutzte einen Server-Anonymizer, um Zugangseinschränkungen zu umgehen. Die Benutzerdaten wie Name und Passwort wurden aber nicht verschlüsselt. Mehr dazu finden Sie auf der Webseite von Doctor Web.

Im Juni wurden auf Google Play Trojaner der Familie Android.Dvmap entdeckt. Beim Starten versuchen diese Schädlinge einen root-Zugang zu bekommen, infizieren einige Systembibliotheken und installieren zusätzliche Software-Komponenten. Diese Trojaner können auch Befehle von Cyber-Kriminellen erhalten und Apps ohne Kenntnis der Nutzer herunterladen und starten.

Andere Trojaner, die sich auf Google Play verbreiteten, wurden in Dr.Web Virendefinitionsdatei als Android.SmsSend.1907.origin und Android.SmsSend.1908.origin aufgenommen. Die Übeltäter haben diese in harmlose Apps eingebaut. Diese Apps versendeten Kurznachrichten an kostenpflichtige Nummern und abonnierten kostspielige Premium-Services. Anschließend löschten Trojaner alle eingegangenen SMS, damit Nutzer keine Kenntnis über die abonnierten Services bekommen konnte.

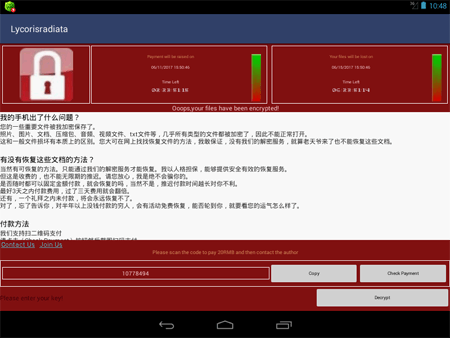

Encoder

Im Juni wurde Android.Encoder.3.origin entdeckt, der chinesische Android-Nutzer angriff und Daten auf der SD-Karte verschlüsselte. Dessen Entwickler ließen sich von WannaCry inspirieren, der 2017 Hunderte von Rechnern weltweit infizierte. Die Virenschreiber haben ein ähnliches Format der Lösegeldforderung benutzt.

Cyber-Kriminelle verlangten von Opfern ein Lösegeld in Höhe von CNY 20,-. Jeden dritten Tag wuchs der Betrag aufs Doppelte. Wenn die Verbrecher nach einer Woche nicht an das Geld kommen konnten, löschte Android.Encoder.3.origin verschlüsselte Dateien.

Böswillige und potenziell gefährliche Apps für Android gelangen auf mobile Endgeräte nicht nur beim Herunterladen von verschiedenen Webseiten, sondern auch vom Google Play. Android-Nutzer müssen höchste Vorsicht walten lassen, wenn sie unbekannte Apps installieren, und Dr.Web Produkte für Android nutzen.

Ihr Android-Gerät braucht einen Virenschutz

Nutzen Sie Dr.Web

- Über 100 Mio. Downloads auf Google Play

- Gratis für Dr.Web Heimanwender