Frankfurt, 18. März 2015

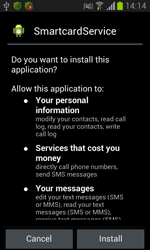

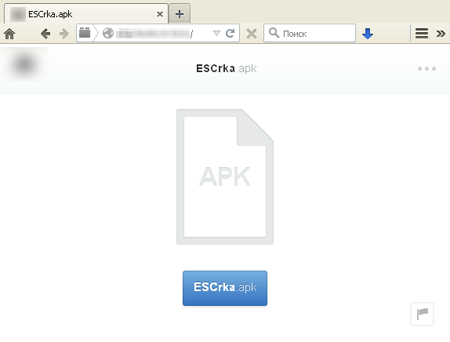

Der neue Schädling für Android, der unter dem Namen Android.Titan.1 geführt wird, ist für Angriffe gegen südkoreanische Benutzer gedacht und verbreitet sich über unerwünschte Kurznachrichten. Cyber-Kriminelle geben in diesen Kurznachrichten an, dass es vermeintlich eine Verlangsamung bei der Zustellung einer Sendung gibt. Für weitere Details müssen die Anwender auf einen Link klicken. In Wirklichkeit leitet dieser Link auf die Webseite mit Android.Titan.1 in einem Cloud-Service wieter. Nachdem das Opfer diese Webadresse aufgerufen hat, wird eine böswillige .apk-Datei heruntergeladen. Anschließend sollen Benutzer selber die Installation der Datei starten.

Nachdem sich Android.Titan.1 installiert hat, platziert er auf dem Bildschirm ein Icon und wartet ab, bis der Besitzer des infizierten Endgerätes den Trojaner selbst startet. Beim ersten erfolgreichen Start der Anwendung wird das Icon gelöscht, die böswillige Anwendung läuft aber im verdeckten Modus weiter. Gleichzeitig werden die letzten Kurznachrichten des Opfers gegen eine böswillige Kurznachricht ersetzt, über die der Trojaner ins Android-System eindringen kann. Des weiteren läuft Android.Titan.1 ohne Benutzerbeteiligung und lädt zusammen mit dem Betriebssystem.

|

|

Android.Titan.1 führt seine Aktivitäten dank mehreren böswilligen Services durch. Z.B. wird geprüft, ob Android.Titan.1 durch den Nachrichten-Manager gestartet wurde. Wenn dies nicht der Fall ist, werden entsprechende Systemeinstellungen angepasst.

Anschließend wartet der Trojaner auf einen Internetzugang, baut eine Verbindung zum Verwaltungsserver auf und lädt Daten zum infizierten Endgerät einschließlich des Endgerätemodells, der Version des Betriebssystems, der MAC-Adresse des Endgeräts, IMEI-, IMSI- und Telefonnummer des Opfers.

Der Schädling kann folgende Befehle starten:

- Service für Prozesse der Anwendung com.kakao.talk starten;

- Service zum Vorschieben von Telefonnummern starten;

- Anrufparameter (regulär, ohne Ton, mit Vibration) und Töne anpassen;

- Service zum Austausch mit Kurznachrichten starten;

- Service zum Starten von Anrufen starten (beim Anruf wird der Bildschirm gesperrt);

- Daten zu Telefonkontakten an den Server schicken;

- Service zum Anzeigen von Benachrichtigungen und entsprechenden Bildern starten.

Dank der Funktion des verdeckten Anrufes in Android.Titan.1 können die Übeltäter einen Anruf anweisen, wenn ein Endgerät im Stand-by-Modus ist. Der Bildschirm wird wieder gesperrt. Der Anruf soll so keinen Verdacht beim Benutzer erwecken.

Android.Titan.1 ist in der Lage, alle eingehenden Kurznachrichten zu überwachen und diejenigen zu verdecken, die Kriterien von Cyber-Kriminellen entsprechen. Auf den Verwaltungsserver werden alle Daten zu Kurznachrichten gesendet. Wenn das Versenden von Daten zu einem Zeitpunkt nicht möglich ist, werden sie lokal gespeichert. Bei einer aktiven Internetverbindung werden sie in die Warteschlange zum Versenden gestellt.

Darüber hinaus verfügt Android.Titan.1 über eine weitere Funktion. Jede Minute prüft er, ob der Benutzer einen Anruf getätigt hat und beginnt mit der Gesprächsaufnahme in eine amr-Datei. Diese Datei wird dann bei vorhandener Internetverbindung auf einen Remote-Server hochgeladen. Wenn es keine Internetverbindung gibt, wird diese in die Warteschlange gestellt. Auf diese Weise kann der Schädling ein- und ausgehende Anrufe von bestimmten Telefonnummern sperren, Anrufe annehmen und Daten aus dem Systemprotokoll löschen.

Die Besonderheit des Trojaners liegt darin, dass seine Funktion als Unix-Bibliothek (als Android.Titan.2 erkannt) realisiert ist. Die meisten böswilligen Anwendungen für Android verfügen über eine dex-Datei. Im Falle Android.Titan.1 wird die dex-Datei als Hilfskomponente verwendet. Eine solche Technik beim Erstellen von Android-Trojanern ist selten anzutreffen. Daher können einige Antivirenprogramme diese Art von Malware nicht erkennen.

Die Sicherheitsanalysten von Doctor Web sind der Meinung, dass Android.Titan.1 immer noch in der Entwicklung ist, weil er mehrere Fehler aufweist und einige seiner Funktionen nicht benutzt werden. Deshalb kann nicht ausgeschlossen werden, dass er wieder einmal auftaucht.

Die Sicherheitsanalysten von Doctor Web haben den technischen Support des Cloud-Services, in dem sich der Schädling eingenistet hat, informiert. Die Webseite, von der der Trojaner vor kurzem noch heruntergeladen werden konnte, ist nicht mehr verfügbar. Die Übeltäter können den Schädling immer noch auf einer anderen Webseite platzieren. Dr.Web Antivirus für Android und Dr.Web Antivirus für Android Light sind in der Lage, Android.Titan.1 zu entdecken und zu löschen. Dr.Web Benutzer sind deshalb zuverlässig geschützt.

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Ihre Meinung ist uns wichtig!

Um dem Administrator der Webseite eine Frage zu stellen, geben Sie in Ihrem Post zunächst @admin ein. Wenn Ihre Frage an den Autor eines Kommentars adressiert ist, schreiben Sie @ und den Namen des Autors im Anschluß.

Andere Kommentare