Frankfurt, 13. März 2018

Im Februar 2018 wurde ein Trojaner verbreitet, der Rechner unter Microsoft Windows infizierte. Verschlüsselte Dateien versah er mit der Erweiterung *.GDCB. Im letzten Wintermonat tauchte darüber hinaus ein neuer Android-Miner auf. Dieser Trojaner konnte sich selbständig verbreiten, indem er Geräte mit einem aktivierten Debugger im Netzwerk infizierte. Unter den infizierten Geräten finden sich Smartphones, Tablets, Mediaplayer, Router und Smart TVs.

Hauptereignisse

- Verbreitung eines neuen Encoders für Windows

- Neuer Mining-Trojaner für Android

Bedrohung des Monats

Der neue Verschlüsselungstrojaner Trojan.Encoder.24384 wurde von Virenschreibern als «GandCrab!» getauft. Er verschlüsselt Inhalte von Festplatten sowie Wechseldatenträgern und Network Values. Den verschlüsselten Dateien gibt er die Erweiterung *.GDCB. Nach seinem Start auf dem infizierten Rechner prüft er, ob dort eine Virenschutzsoftware installiert ist. Anschließend bricht er alle laufenden Apps ab und installiert sich im System.

Nach dem Neustart des Rechners verschlüsselt Trojan.Encoder.24384 Dateien auf der Festplatte - mit der Ausnahme von Inhalten aus Dienst- und Systemordern. Mehr zur Funktionsweise des Schädlings finden Sie hier.

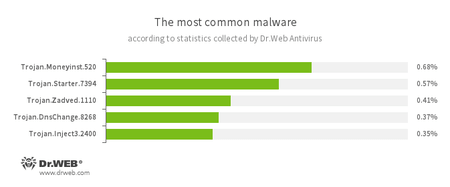

Dr.Web Antivirus Statistik

- Trojan.Moneyinst.520

- Ein Schädling, der böswillige Apps auf den Rechner der Opfer installiert.

- Trojan.Starter.7394

- Ein Vertreter der Trojaner-Familie, die im infizierten Betriebssystem eine ausführbare Datei mit einer vordefinierten Funktion startet.

- Trojan.Zadved

- Böswilliges Plug-in, das authentische Suchtreffer unterschiebt und Werbung austauscht.

- Trojan.DnsChange.8268

- Ein Schädling, der auf infizierten Geräten DNS-Serveradressen austauschen kann.

- Trojan.Inject

- Familie von Schädlingen, die den Schadcode in Prozesse böswilliger Software integrieren kann.

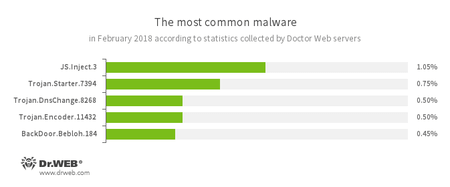

Serverstatistik

- JS.Inject

- Eine Familie von Trojanern, die auf dem infizierten Gerät vertrauliche Daten klaut.

- Trojan.Starter.7394

- Ein Vertreter der Trojaner-Familie, die im infizierten Betriebssystem eine ausführbare Datei mit einer vordefinierten Funktion startet.

- Trojan.DnsChange.8268

- Ein Schädling, der auf infizierten Geräten DNS-Serveradressen austauschen kann.

- Trojan.Encoder.11432

- Ein Vertreter der Erpressungstrojaner, der Daten auf einem infizierten Rechner verschlüsselt und für die Entschlüsselung ein Lösegeld verlangt. Der Schädling ist auch unter dem Namen WannaCry bekannt

- BackDoor.Bebloh

- Ein Vertreter der Familie von Banking-Trojanern, die in Online-Banking-Systemen Zugangsdaten über Eingabeformulare sowie durch die Einbettung von Fremdcode in Webseiten der Banken klaut.

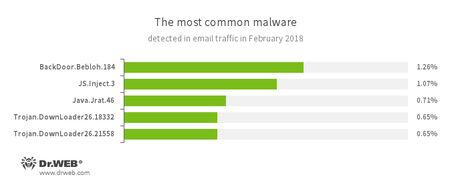

Malware im E-Mail-Traffic

- BackDoor.Bebloh

- Ein Vertreter der Familie von Banking-Trojanern, die in Online-Banking-Systemen Zugangsdaten über Eingabeformulare sowie durch die Einbettung von Fremdcode in Webseiten der Banken klaut.

- JS.Inject

- Böswillige Szenarien auf JavaScript, die den Schadcode in den HTML-Code von Webseiten integrieren.

- Java.Jrat.46

- Ein Schädling für die Remote-Verwaltung des Rechners (Remote Access Tools, RAT), der auf Java geschrieben ist.

- Trojan.DownLoader

- Eine Familie von Trojanern, die auf dem infizierten Gerät vertrauliche Daten klaut.

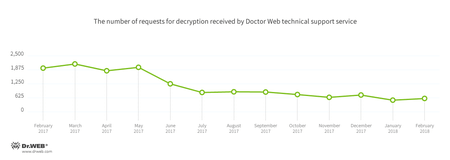

Encoder

Support-Anfragen aufgrund von Encodern im Februar 2018:

- Trojan.Encoder.858 — 24.33% Anfragen;

- Trojan.Encoder.567 — 8.25% Anfragen;

- Trojan.Encoder.24249 — 6.19% Anfragen;

- Trojan.Encoder.11539 — 3.92% Anfragen;

- Trojan.Encoder.11464 — 2.68% Anfragen;

- Trojan.Encoder.2667 — 2.67% Anfragen.

Dr.Web Security Space für Windows schützt vor Encodern

Gefährliche Webseiten

Im Februar 2018 wurden 1.174.380 Internetadressen in die Datenbank nicht empfohlener Webseiten aufgenommen, was einem Wachstum von 278,9% entspricht.

| Januar 2018 | Februar 2018 | Wachstum |

|---|---|---|

| + 309,933 | + 1,174,380 | +278.9% |

Malware für mobile Endgeräte

Im Februar 2018 haben die Malwareanalysten von Doctor Web den Mining-Trojaner Android.CoinMine.15 entdeckt, der angeschlossene Android-Smartphones, -Tablets, TVs, Router und Mediaplayer mit einem Debugger infizieren konnte. Erfolgte die Infizierung reibungslos, suchte der Schädling nach weiteren angeschlossenen Geräten und installierte dort seine Kopien. Über Google Play verbreiteten Cyber-Kriminelle den Banking-Trojaner Android.BankBot.336.origin, der sensible Daten der Nutzer sowie ihre vertraulichen Daten klaute.

Hauptereignisse in der mobilen Sicherheitsszene:

- Entdeckung eines Mining-Trojaners, der angeschlossene Android-Geräte automatisch infizieren kann;

- Verbreitung eines neuen Banking-Trojaners.

Mehr zur Lage in der mobilen Sicherheitsszene finden Sie in diesem Bericht.