Frankfurt, 31. Mai 2018

Im Mai 2018 analysierte das Team von Doctor Web mehrere Trojaner, die Steam-Nutzer bedroht haben. Die Schädlinge klauten Benutzerdaten in Computerspielen und unterschoben Spielgegenstände bei Tauschgeschäften. Außerdem wurden mehrere Websites in die Datenbank von unerwünschten Websites aufgenommen. Unter diesen finden sich viele Websites, die das Thema Fußball-WM in Russland aktiv ausschlachten. Darüber hinaus machte das Team von Doctor Web weitere Trojaner ausfinding, die vertrauliche Daten entwendeten.

Hauptereignisse

- Verbreitung von Trojanern, die Steam-Nutzer bedrohen

- Entdeckung einer Vielzahl von böswilligen Websites

- Neue Trojaner, die persönliche Daten von Nutzern klauen

Bedrohung des Monats

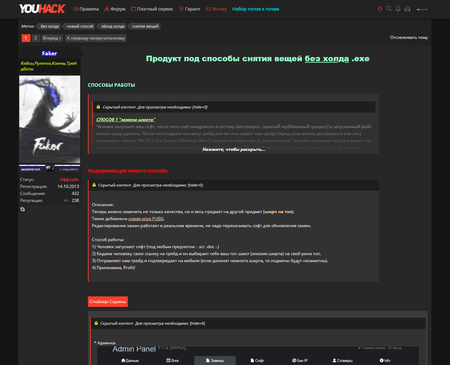

Der Entwickler der Schädlinge, die als Trojan.PWS.Steam.13604 und Trojan.PWS.Steam.15278 in die Dr.Web Virendatenbank eingetragen wurden, erarbeitete eine spezielle Methode zu deren Verbreitung. Cyber-Kriminelle, die mit Hilfe von Malware etwas Geld verdienen wollen, müssen nur noch die Malware bezahlen und eventuell über eine Domain verfügen. Der Virenschreiber stellt ihnen den Trojaner, einen Zugang zur Verwaltungsoberfläche und den technischen Support zur Verfügung.

Nachdem Trojan.PWS.Steam.13604 den PC infizierte hat, zeigt er ein verfälschtes Fenster zur Anmeldung in Stream. Wenn sich das Opfer mit seinen Benutzerdaten anmeldet, meldet sich auch der Trojaner in Steam an. Wenn dieser Versuch erfolgreich war und die Option zur Zwei-Faktor-Authentifizierung Steam Guard aktiviert ist, wird das Opfer aufgefordert, seine Benutzerdaten einzugeben. Diese Daten werden an den Server des Übeltäters versendet.

Ein weiterer Schädling dieses Entwicklers heißt Trojan.PWS.Steam.15278 und zielt auf das Entwenden des Inventars in Steam ab. Dafür ersetzt er den Empfänger von Spielartefakten durch Web-Injects. Beim Umtausch auf der offiziellen Tauschbörse steamcommunity.com zeigt der Schädling durch den Abfang von Traffic andere Spielgegenstände an. So glaubt der Benutzer, einen teuren Gegenstand erworben zu haben. In der Tat ist sein Gegenstand jedoch weniger kostspielig als er denkt.

Weitere Informationen zur Verbreitung dieser Trojaner finden in diesem Artikel.

Serverstatistik von Doctor Web

- JS.BtcMine.36

- JavaScript-Szenario, das zum verdeckten Mining von Kryptowährung gedacht ist.

- JS.Inject

- Böswillige Szenarien auf JavaScript, die den Schadcode in den HTML-Code von Webseiten integrieren.

- Trojan.PWS.Stealer

- Familie von Trojanern, die auf dem infizierten Rechner Passwörter sowie andere sensible Daten klauen.

- Trojan.MulDrop8.25070

- Trojaner, der im System andere Schädlinge installiert.

- Win32.HLLW.Shadow

- Wurm, der sich über Wechseldatenträger und Network Values sowie via SMB-Protokolle verbreitet. Er ist in der Lage, ausführbare Dateien vom Server herunterzuladen und zu starten.

Malware im E-Mail-Traffic

- Trojan.Dimnie.14

- Trojaner, der auf dem infizierten Gerät vertrauliche Daten klaut und den Cyber-Kriminellen einen unerlaubten Zugriff auf den PC gewährt. Er enthält auch ein Banking-Modul.

- JS.DownLoader

- Familie von Trojanern auf JavaScript, die auf dem infizierten Gerät weitere Malware herunterlädt.

- JS.Inject

- Böswillige Szenarien auf JavaScript, die den Schadcode in den HTML-Code von Webseiten integrieren.

- JS.BtcMine.36

- Szenario auf JavaScript, welches Kryptowährung schürft.

- Trojan.DownLoader

- Trojaner, die andere Schädlinge auf den Zielcomputer herunterladen.

Encoder

Support-Anfragen aufgrund von Encodern im Mai 2018:

- Trojan.Encoder.11464 — 15.90% Anfragen;

- Trojan.Encoder.858 — 11.33% Anfragen;

- Trojan.Encoder.24249 — 6.16% Anfragen;

- Trojan.Encoder.10700 — 3.78% Anfragen;

- Trojan.Encoder.13671 — 3.70% Anfragen;

- Trojan.Encoder.4592 — 2.39% Anfragen.

Dr.Web Security Space für Windows schützt vor Encodern

Gefährliche Webseiten

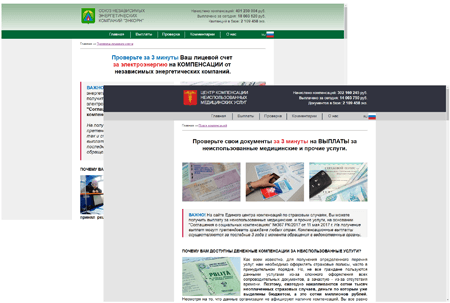

Wegen der bevorstehenden Fußball-WM sind auch Cyber-Kriminelle aktiv geworden. Um mehr Nutzer auf ihre Websites anzulocken, platzieren sie dort die offizielle Symbolik der WM und bieten Nutzern an, an Wettbewerben, die angeblich von der FIFA sowie Großbanken und Investitionsfonds organisiert werden, teilzunehmen.

Als Hauptpreise winken den Nutzern vierstellige Geldbeträge, Urlaubsreisen und Autos. Dabei werden die Benutzer aufgefordert, einen bestimmten Geldbetrag auf ein spezielles Konto zu überweisen. Preise werden natürlich nicht vergeben und mit dem so geklauten Geld verschwinden die Cyber-Täter. Das Team vom Doctor machte im Mai 2018 Dutzende solcher betrügerischen Websites ausfindig.

Darüber hinaus sind Kriminelle, die Nutzern eine vermeintliche Entschädigung für konsumierte Dienstleistungen anbieten, aktiv geworden.

Benutzer wurden dabei aufgefordert, ihre Identität zu verifizieren und einen bestimmten Betrag auf das Konto der Kriminellen zu überweisen. Mehr dazu finden Sie in unserem Beitrag.

Im Mai 2018 wurden 1.388.093 Internetadressen in die Datenbank nicht empfohlener Webseiten aufgenommen.

| April 2018 | Mai 2018 | Wachstum |

|---|---|---|

| + 287.661 | + 1.388.093 | + 382.5% |

Weitere Ereignisse

Im Mai 2018 wurden außerdem mehrere Versionen von Schädlingen analysiert, die vertrauliche Daten klauen. Einer davon heißt Trojan.PWS.Stealer.23370. Er scannt die Datenträger des infizierten Geräts nach gespeicherten Passwörtern und Cookies in Browsern auf Basis von Chromium. Außerdem klaut der Trojaner Daten aus dem Nachrichtendienst Telegram, dem FTP-Client FileZilla und kopiert Bilder und andere Dateien nach der bereits definierten Liste. Die so geklauten Daten speichert der Schädling auf Yandex.Disk.

Eine andere Version heißt Trojan.PWS.Stealer.23700. Diese klaut Passwörter und Cookies in Browsern wie Google Chrome, Opera, Yandex.Browser, Vivaldi, Kometa, Orbitum, Comodo, Amigo und Torch. Außerdem kopiert der Schädling Dateien aus dem Unterverzeichnis config der Steam-App sowie Benutzerdaten für Telegram. Außerdem erstellt der Spion Kopien von Dateien auf dem Arbeitsplatz Windows. Die geklauten Informationen zippt er und lädt sie in eine pCloud hoch.

Eine weitere Modifikation des Stealers heißt Trojan.PWS.Stealer.23732. Dieser Trojaner besteht aus mehreren Komponenten, unter denen ein Spyware-Modul - geschrieben auf Python - und andere Module – geschrieben auf Go - zu finden sind. Diese Module scannen nach vordefinierten Dateien in Verzeichnissen, zippen diese und laden sie in die pCloud hoch.

Mehr zu solchen Verbreitungsmethoden finden Sie in diesem Beitrag.

Malware für mobile Geräte

Im Mai 2018 wurden mehrere böswillige und gefährliche Apps für mobile Geräte gefunden. Einige von ihnen wurden über Google Play verbreitet. So wurde Anfang Mai Android.Click.248.origin entdeckt, der böswillige Webseiten aufruft und Nutzer für kostenpflichtige Services anmeldet. Später wurde auch Android.FakeApp entdeckt, der Links folgte, Webseiten aufrief und so die Besucherquote steigerte. Über Google Play verbreiteten sich außerdem Android.HiddenAds, die Nutzern lästige Werbung anzeigten. Unter den entdeckten Trojaner sind auch Spione wie Android.Spy.456.origin und Android.Spy.457.origin zu finden. Eine Version der kostenpflichtigen Spyware wurde in die Dr.Web Virendatenbank als Program.Onespy.3.origin eingetragen.

Hauptereignisse in der mobilen Sicherheitsszene:

- Entdeckung von neuen Trojanern auf Google Play

- Entdeckung einer neuen Version von Spyware für Android