Frankfurt, 20. November 2018

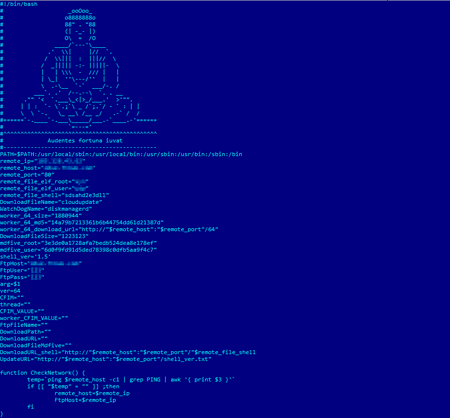

Der Trojaner, welcher als Linux.BtcMine.174 in die Dr.Web Virendefinitionsdatei eingetragen wurde, stellt das in der sh-Sprache geschriebene Skript dar und enthält über 1.000 Zeilen Code. Der Schädling besteht aus mehreren Komponenten. Beim Starten prüft der Trojaner die Verfügbarkeit des Servers, von dem weitere böswillige Module heruntergeladen werden. Anschließend sucht er nach einem Verzeichnis mit Schreibprivilegien, in dem diese Module platziert werden. Danach wird das Skript ins vordefinierte Verzeichnis verschoben und startet als Daemon. Dafür nutzt der Trojaner das Tool nohup. Wenn das Tool im System nicht verfügbar ist, lädt er das Toolpaket coreutils mit dem bereits erwähnten nohup-Tool herunter.

Bei einer erfolgreichen Installation lädt der Trojaner eine Version von Linux.BackDoor.Gates.9 herunter. Die Backdoors dieser Familie ermöglichen die Übermittlung von Befehlen der Cyber-Kriminellen und die Durchführung von DDoS-Angriffen.

Nach seiner Installation sucht Linux.BtcMine.174 nach Konkurrenz, die auch Kryptowährungen schürfen kann, und bricht Prozesse dieser böswilligen Programme ab. Wenn Linux.BtcMine.174 nicht durch den Benutzer (mit root-Rechten) gestartet wurde, nutzt der Schädling eine Reihe von Exploits aus. Die Virenanalysten von Doctor Web entdeckten mindestens zwei Exploits, die Linux.BtcMine.174 ausnutzt: Linux.Exploit.CVE-2016-5195 (auch bekannt als DirtyCow) und Linux.Exploit.CVE-2013-2094. Die aus dem Internet heruntergeladenen DirtyCow-Dateien werden auf dem infizierten Gerät kompiliert.

Anschließend versucht der Schädling Services von Virenschutzsoftware mit den Namen safedog, aegis, yunsuo, clamd, avast, avgd, cmdavd, cmdmgd, drweb-configd, drweb-spider-kmod, esets und xmirrord zu finden. Sobald der Trojaner einen dieser Services entdeckt, bricht er nicht nur seinen Prozess ab, sondern löscht auch die Dateien und das Verzeichnis, in dem die Virenschutz-App installiert war.

Anschließend trägt sich Linux.BtcMine.174 im Autostart ein, lädt ein Rootkit herunter und startet dieses auf dem infizierten PC. Dieses Modul ist auch als sh-Skript verfügbar und basiert auf dem früher frei verfügbaren Quellcode. Zu den Funktionen des Rootkit-Moduls gehört der Diebstahl von Benutzerdaten durch den su-Befehl, das Verdecken von Dateien im Dateisystem, Netzwerkverbindungen und Prozessen. Der Trojaner sammelt Daten über Netzwerke, mit denen früher via ssh verbunden wurde, und versucht, diese zu infizieren.

Nach all diesen Schritten startet Linux.BtcMine.174 einen Mining-Trojaner, der die Kryptowährung Monero (XMR) schürfen soll. Anschließend prüft der Trojaner, ob dieser Mining-Trojaner läuft, und startet ihn bei Bedarf neu. Er baut auch eine Verbindung zum Server der Cyber-Kriminellen auf und lädt verfügbare Updates herunter.

Linux.BtcMine.174 und seine Komponenten werden durch Dr.Web für Linux erfolgreich entdeckt und neutralisiert. Der Schädling stellt deshalb keine Gefahr für Dr.Web Nutzer dar.

Eine vollständige Liste mit den Indikatoren einer Infizierung finden Sie hier https://github.com/DoctorWebLtd/malware-iocs/tree/master/Linux.BtcMine.174.

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Ihre Meinung ist uns wichtig!

Um dem Administrator der Webseite eine Frage zu stellen, geben Sie in Ihrem Post zunächst @admin ein. Wenn Ihre Frage an den Autor eines Kommentars adressiert ist, schreiben Sie @ und den Namen des Autors im Anschluß.

Andere Kommentare