Doctor Web: Eine gefährliche Android-Backdoor verbreitet sich über Google Play

Analytics | Bedrohungen in Echtzeit | Hot news | Mobile Bedrohungen | Alle News | Viren-News

Baden-Baden, 12. Juli 2019

Der Schädling unter dem Namen Android.Backdoor.736.origin verbreitet sich als OpenGL Plugin, das angeblich die Version der grafischen Benutzeroberfläche von OpenGL ES prüfen und Updates herunterladen soll.

Bei der Ausführung von Android.Backdoor.736.origin wird der Zugriff auf mehrere wichtige Systemberechtigungen angefordert, die es ihm ermöglichen, vertrauliche Daten zu sammeln und mit dem Dateisystem zu arbeiten. Darüber hinaus versucht er, Zugriff auf die Anzeige von Bildschirmformularen über die Schnittstelle anderer Apps zu erhalten.

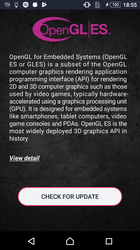

Die böswillige App verfügt über eine Schaltfläche, um nach Updates für die grafische Oberfläche von OpenGL ES zu suchen. Nachdem auf die Schaltfläche geklickt wurde, imitiert der Trojaner den Prozess der Suche nach neuen Versionen von OpenGL ES, führt aber in der Tat keine Suche durch.

Sobald das Opfer das Fenster der App geschlossen hat, entfernt Android.Backdoor.736.origin das Symbol aus der Liste der Apps im Hauptmenü und erstellt eine Verknüpfung. So will der Schädling dem Benutzer erschweren, den Trojaner später zu entfernen, weil er selbst durch das Entfernen der Verknüpfung nicht beeinträchtigt wird.

Android.Backdoor.736.origin ist ständig im Hintergrund aktiv und kann nicht nur über das Symbol oder die Verknüpfung, sondern auch automatisch beim Start des Systems und auf Befehl von Cyber-Kriminellen über Firebase Cloud Messaging gestartet werden. Hauptfunktionen des Trojaners liegen in einer verschlüsselten Hilfsdatei, die mit weiteren Programmressourcen in einem Verzeichnis abgelegt wird. Diese Hilfsdatei wird bei jedem Start von Android.Backdoor.736.origin entschlüsselt und in den Hauptspeicher geladen.

Der Schädling unterhält eine Verbindung zu mehreren Servern, von denen er Befehle von Cyberkriminellen empfängt und an die er auch gesammelte Daten weiterleitet. Cyberkriminelle können den Trojaner aber auch über den Firebase Cloud Messaging-Dienst kontrollieren.

Android.Backdoor.736.origin ist in der Lage, folgende Aktionen durchzuführen:

- Übertragen von Kontaktinformationen aus dem Telefonbuch an den Server;

- Übertragen von Informationen über SMS an den Server (die untersuchte Version des Trojaners hat nicht die erforderlichen Berechtigungen dafür);

- Übermitteln von Informationen über Telefonate an den Server;

- Übermitteln von Daten über den Gerätestandort an den Server;

- Herunterladen und Ausführen von apk- oder dex-Dateien unter Einsatz der Klasse DexClassLoader;

- Übertragen von Informationen über installierte Apps an den Server;

- Herunterladen und Ausführen von ausführbaren Dateien;

- Herunterladen von Dateien vom Server;

- Übertragen einer definierten Datei an den Server;

- Übertragen von Informationen über Dateien im angegebenen Verzeichnis oder über Dateien auf der Speicherkarte an den Server;

- Ausführen eines Shell-Befehls;

- Starten von definierten Aktivitäten;

- Herunterladen und Installieren einer Android-App;

- Anzeigen von bestimmten Benachrichtigungen;

- Anfordern der im Befehl angegebenen Berechtigung;

- Übertragen einer Liste von Berechtigungen, die dem Trojaner gewährt wurden, an den Server;

- Sperren des Geräts für den Ruhezustand.

Der Trojaner verschlüsselt alle an den Server gesendeten Daten mit dem AES-Algorithmus. Jede Anfrage ist durch einen Schlüssel geschützt, der anhand der aktuellen Uhrzeit generiert wird. Mit demselben Schlüssel wird auch die Serverantwort kodiert.

Android.Backdoor.736.origin ist in der Lage, Apps auf verschiedene Weise zu installieren:

- automatisch, wenn das System Root-Zugriff hat (mit Hilfe des Shell-Befehls);

- über den System-Paketmanager (nur für Systemsoftware);

- über einen Standard-Dialog, wo der Nutzer der Installation zustimmen soll.

Der Schädling ist also gefährlich. Er wird nicht nur zwecks Cyberspionage eingesetzt, sondern kann auch für Phishing-Aktionen verwendet werden, da er Fenster und Benachrichtigungen mit beliebigen Inhalten anzeigen kann. Darüber hinaus kann er weitere böswillige Apps herunterladen und installieren sowie zufälligen Code ausführen. So ist Android.Backdoor.736.origin zum Beispiel in der Lage, einen Exploit herunterzuladen und diesen auszuführen, um an Root-Rechte zu gelangen. Danach hat er die Hände frei und kann ohne Zustimmung des Nutzers beliebige Aktionen im Android-System durchführen.

Doctor Web hat Google über den gefundenen Trojaner benachrichtigt. Zum Zeitpunkt der Veröffentlichung dieser Meldung wurde der Trojaner aus dem Google Play-Store entfernt.

Android.Backdoor.736.origin und Komponenten des Schädlings werden durch Dr.Web für Android erfolgreich ausfindig gemacht. Deshalb stellt der Schädling für Dr.Web Nutzer keine Bedrohung dar.

Mehr zu Android.Backdoor.736.origin

#Android, #backdoor, #Google_Play, #слежка

Ihr Android-Gerät braucht einen Malwareschutz.

Nutzen Sie Dr.Web

- Eine der ersten Malwareschutz-Apps für Android weltweit

- Über 140 Mio Downloads – nur auf Google Play

- Kostenlos für Nutzer von Dr.Web Produkten für Heimanwender