Cyber-Kriminelle nutzen die CNET-Website zur Verbreitung des infizierten Installationsassistenten von VSDC

Analytics | Bedrohungen in Echtzeit | Hot news | Alle News | Viren-News

Baden-Baden, 6. Februar 2020

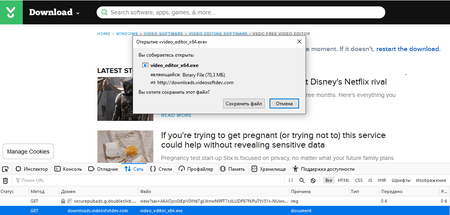

Noch im April 2019 haben wir über die Kompromittierung der Website des Herstellers der beliebten kostenlosen Video- und Tonbearbeitungssoftware VSDC berichtet. Diesmal verbreiten Cyber-Kriminelle das bösartige VSDC-Installationsprogramm über das Anwendungsverzeichnis download[.]cnet[.]com. Die VSDC-Webseite enthält nun einen gefälschten Link zum Herunterladen des Editors.

Ein kompromittierter Link führt zur von Hackern kontrollierten Domäne Downloads[.]videosfotdev[.]com. Die Auswahl der Benutzer basiert auf der Geolokalisierung. Benutzer, die nicht zur Zielgruppe gehören, werden auf die ursprüngliche Entwickler-Website umgeleitet, während andere ein geknacktes Installationsprogramm mit einer gültigen digitalen Signatur erhalten.

Der Infektionsmechanismus ist wie folgt: Beim Start des Programms werden neben der Installation des Editors zwei Ordner im Verzeichnis %userappdata% erstellt. Einer davon enthält einen legitimen Satz von Dateien für TeamViewer, während der andere einen Download-Trojaner enthält, der zusätzliche böswillige Module aus dem Repository herunterlädt. Dies ist die Bibliothek der BackDoor.TeamViewer-Familie, die es Cyber-Kriminellen ermöglicht, eine nicht autorisierte Verbindung zu einem infizierten Computer herzustellen und ein Skript zur Umgehung des installierten Windows-Virenschutzes zu verwenden.

Mit BackDoor.TeamViewer können Angreifer bösartige Apps auf infizierte Geräte übertragen. Unter diesen sind folgende Schädlinge zu finden:

- X-Key Keylogger,

- Predator The Thief,

- Proxy-Trojaner SystemBC,

- Trojaner für die Fernverwaltung über das RDP-Protokoll.

In einem der Repositories befindet sich auch ein gefälschtes NordVPN-Installationsprogramm. Es trägt ebenfalls die angegebenen schadhaften Komponenten und verfügt über eine gültige digitale Signatur.

All diese Bedrohungen werden von Dr.Web erfolgreich erkannt und neutralisiert.

Die Sicherheitsspezialisten von Doctor Web empfehlen allen Benutzern von VSDC-Produkten, ihre Geräte mit Dr.Web Antivirus zu prüfen.