Trojaner der Familie Android.Spy.Lydia tarnen sich als iranische Online-Handelsplattform

Bedrohungen in Echtzeit | Hot news | Mobile Bedrohungen | Alle News | Viren-News

13. September 2023

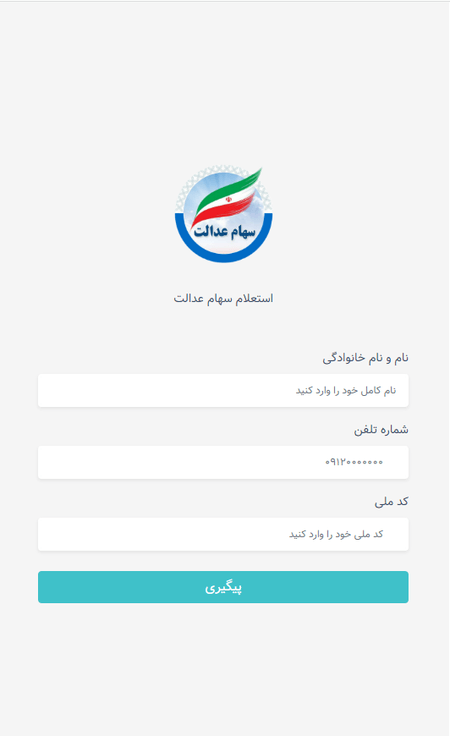

Die Trojaner werden über Websites verbreitet, die sich als Finanzplattformen, z.B. Online-Börsen, tarnen, und zielen auf Nutzer aus dem Iran ab. Hier ist ein Beispiel für eine solche Website: hxxp[:]//biuy.are-eg[.]com/dashbord.

Das potenzielle Opfer wird aufgefordert, seine personenbezogenen Informationen (Vor- und Nachname, Handynummer, ID etc.) anzugeben. Nach Eingabe der angeforderten Informationen wird die Seite hxxp[:]//biuy.are-eg[.]com/dashbord/dl.php geöffnet, auf der der Nutzer aufgefordert wird, bestimmte Software herunterzuladen und zu installieren, um Zugriff auf die Handelsplattform zu erhalten. Statt des versprochenen Programms wird aber eine Modifikation des Trojaners Android.Spy.Lydia.1 heruntergeladen.

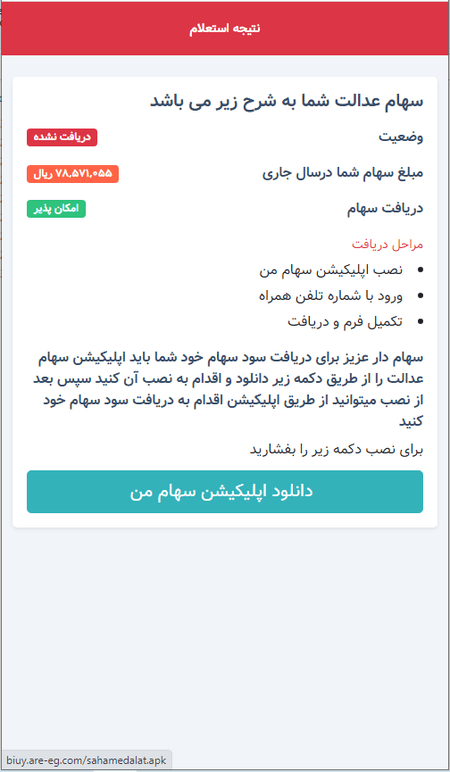

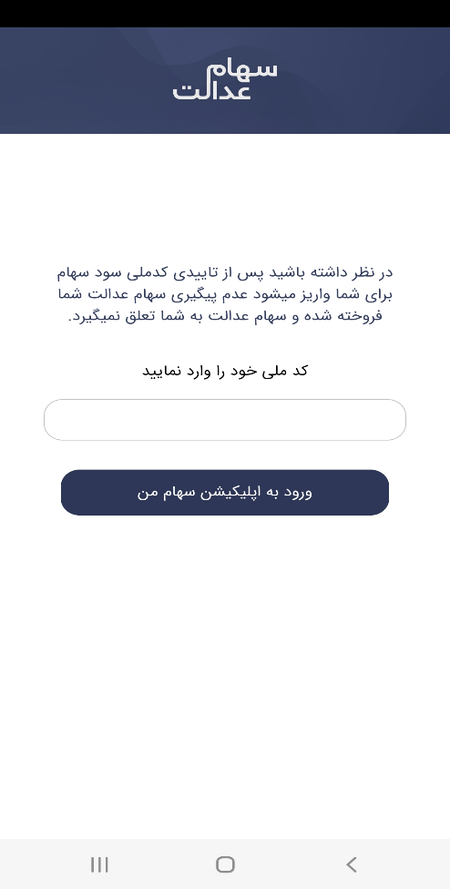

Beim Start erhält der Trojaner über die Website hxxp[:]//teuoi[.]com einen Link zu einer Phishing-Website, die anschließend auf dem Gerätebildschirm mithilfe der Komponente WebView (ohne Start des Webbrowsers) angezeigt wird. Die von uns untersuchte Version des Schadprogramms öffnet die URL hxxps[:]//my-edalatsaham[.]sbs/fa/app.php.

Der untenstehende Screenshot zeigt eine über die Komponente WebView geladene Phishing-Seite:

Dieser Screenshot zeigt ein Formular, in das der Nutzer seine nationale Identifikationsnummer eintragen soll, um Dividenden erhalten zu können. In diesem Schritt sendet der Trojaner seine UID und eine Benachrichtigung über eine erfolgreiche Infektion des Geräts an den Verwaltungsserver.

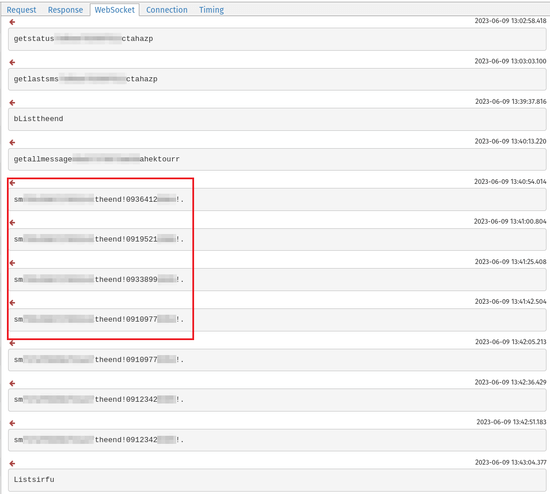

Nach der Infektion verbindet sich der Trojaner über das WebSocket-Protokoll mit dem Remote-Host ws[:]//httpiamaloneqs[.]xyz:80 und wartet auf Befehle, die gleichzeitig an alle infizierten Geräte gesendet werden. Jeder Befehl enthält die ID des Geräts, an das er gesendet werden soll. Der Screenshot zeigt Befehle, die vom Verwaltungsserver an ein Botnet gesendet wurden.

Trojaner der Familie Android.Spy.Lydia können:

- Informationen über installierte Anwendungen sammeln

- ihr Symbol in der Liste der Anwendungen ein- und ausblenden

- Ton auf dem Gerät ausschalten

- eingehende SMS-Nachrichten an den Server oder an eine festgelegte Handynummer weiterleiten

- Inhalt des Pufferspeichers an den Server weiterleiten

- SMS-Nachrichten mit beliebigen Inhalten an bestimmte Handynummern senden

- Kontaktliste des Telefonbuchs an den Server senden

- neue Kontakte zum Telefonbuch hinzufügen

- bestimmte Websites mithilfe der Komponente WebView öffnen

Diese Features ermöglichen es Cyberkriminellen, SMS-Nachrichten abzufangen, herauszufinden, welche Banking-Apps potenzielle Opfer nutzen, und sich Zugriff auf Bankdaten der Nutzer zu verschaffen. Z.B. könnten von Banken gesendete SMS-Nachrichten mit Informationen über das Guthaben und getätigte Käufe abgefangen werden. Diese Informationen könnten von Cyberkriminellen genutzt werden, um sich z.B. in das Vertrauen des Nutzers einzuschleichen. Cyberkriminelle verwenden die A2P-Technologie (Senden von SMS-Nachrichten über Apps) und nutzen Schwachstellen im SMS-Sendeprotokoll aus, um gefälschte Nachrichten im Namen von Banken zu senden und Nutzer dazu zu bewegen, bestimmte Aktivitäten auszuführen. Betrüger verschaffen sich Zugriff auf SMS-Nachrichten des Nutzers und geben sich als dessen Bekannte aus, um z.B. Geld vom Nutzer auszuleihen. Außerdem ermöglichen es diese Trojaner, die Zwei-Faktor-Authentifizierung zu umgehen, Anmeldedaten zu stehlen und Zugriff auf das Bankkonto des Opfers zu erhalten.

Nach Angaben der Zentralbank der Russischen Föderation ist die Anzahl solcher Cyberangriffe im zweiten Quartal 2023 um 28,5% gestiegen. In diesem Zeitraum haben Cyberkriminelle 3,6 Milliarden Rubel gestohlen.

Doctor Web warnt: Sehen Sie davon ab, Software aus fragwürdigen Quellen herunterzuladen. Seien Sie vorsichtig, wenn Sie unerwartete Anrufe und SMS-Nachrichten von Banken erhalten. Außerdem empfehlen wir nachdrücklich, einen zuverlässigen Antivirus auf dem Gerät zu installieren.

Dr.Web Security Space für Android erkennt und neutralisiert Android.Spy.Lydia. Unsere Nutzer sind vor Datenlecks und Gelddiebstahl sicher geschützt.

Indikatoren der Kompromittierung

Mehr zu Android.Spy.Lydia.1