Doctor Web: Rückblick und Analyse von Bedrohungen für Mobilgeräte im Oktober 2023

22. November 2023

Im Oktober erkannten die Spezialisten von Doctor Web neue bösartige Apps auf Google Play, darunter zahlreiche gefälschte Apps der Familie Android.FakeApp, die in verschiedenen Betrugsschemas verwendet werden, und Trojaner der Familie Android.Proxy.4gproxy, die Geräte der Nutzer als Proxyserver ausnutzen.

HAUPTTRENDS IM OKTOBER

- Steigende Aktivität von Adware-Trojanern

- Steigende Aktivität von Spyware- und Banking-Trojanern

- Neue bösartige Apps auf Google Play

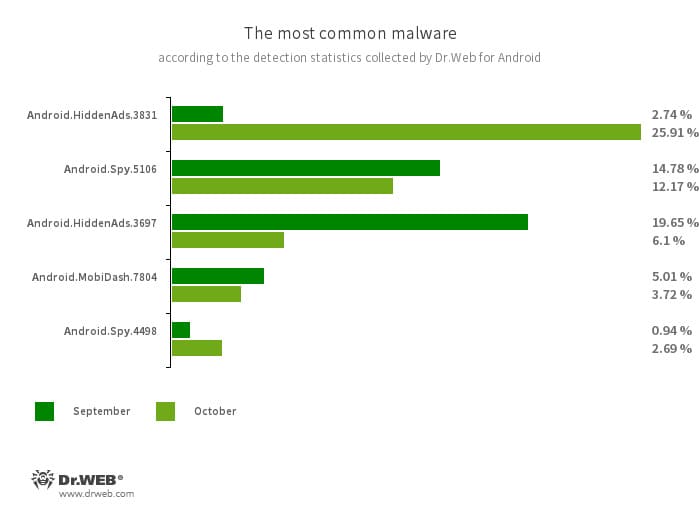

Statistiken von Dr.Web für Android

- Android.HiddenAds.3831

- Android.HiddenAds.3697

- Trojaner, die aufdringliche Werbung anzeigen. Sie werden als harmlose Anwendungen verbreitet und manchmal von anderen Schadprogrammen im Systemverzeichnis installiert. Nachdem diese Trojaner auf ein Android-Gerät gelangen, tarnen sie ihre Präsenz im infizierten System, indem sie z.B. ihr Symbol vom Startbildschirm des Geräts entfernen.

- Android.Spy.4498

- Android.Spy.5106

- Erkennung verschiedener Modifikationen des Trojaners, die nicht offizielle Modifikationen von WhatsApp darstellen. Diese Programme können Benachrichtigungen anderer Apps stehlen, den Nutzer dazu bewegen, Apps aus unseriösen Quellen zu installieren, und Dialoge, deren Inhalt remote konfiguriert werden kann, bei der Nutzung des Messengers anzeigen.

- Android.MobiDash.7804

- Trojaner, der aufdringliche Werbung anzeigt. Stellt ein in Apps integriertes Softwaremodul dar.

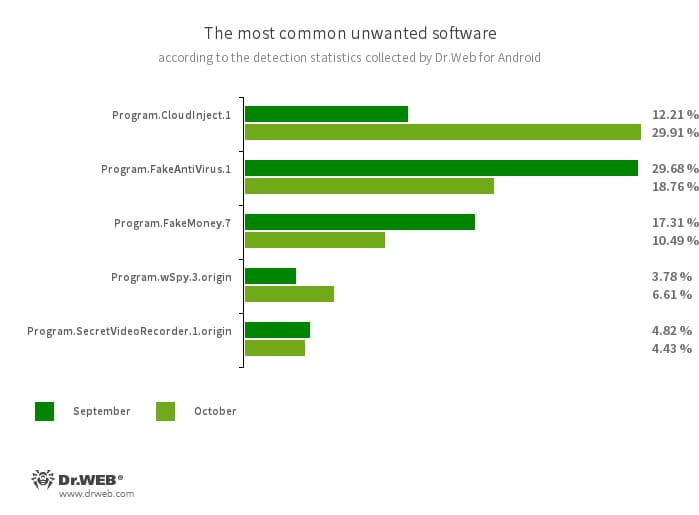

- Program.CloudInject.1

- Erkennung von Android-Apps, die mithilfe des Cloud-Dienstes CloudInject und des gleichnamigen Android-Tools (Tool.CloudInject) modifiziert wurden. Die Modifikation erfolgt auf einem Remote-Server automatisch – das heißt, der Nutzer, der die Modifikation initiiert, kontrolliert nicht, welcher Code in die App integriert wird. Die Apps erhalten eine Reihe wichtiger Berechtigungen. Nach Abschluss der Modifikation kann der Cyberkriminelle die Apps remote verwalten: sperren, Dialoge anzeigen und konfigurieren, Installationen und Deinstallationen anderer Software verfolgen etc.

- Program.FakeAntiVirus.1

- Adware, die Aktionen einer Virenschutzsoftware nachahmt. Solche Programme melden angebliche Bedrohungen. Sie führen Benutzer irre und fordern diese auf, eine Vollversion der Software zu kaufen.

- Program.FakeMoney.7

- Anwendungen, die eine Belohnung für den Nutzer simulieren, wenn dieser bestimmte Aufgaben erfüllt. Der Nutzer muss einen bestimmten Mindestbetrag verdienen, um das virtuelle Geld auf sein Bankkonto überweisen zu können. Doch selbst wenn der Nutzer alle Bedingungen erfüllt, erhält er kein Geld.

- Program.wSpy.3.origin

- Spyware, die es ermöglicht, Android-Nutzer heimlich zu überwachen. Sie kann SMS-Nachrichten und Nachrichten in sozialen Netzwerken lesen, die Umgebung abhören, das Gerät orten, den Browserverlauf überwachen, auf das Telefonbuch, Kontakte, Fotos und Videos des Nutzers zugreifen, Screenshots erstellen und Fotos machen. Außerdem verfügt die App über die Keylogger-Funktion.

- Program.SecretVideoRecorder.1.origin

- App, die im Hintergrundmodus Fotos und Videos über die integrierte Kamera des Android-Geräts ausführen kann. Sie kann unbemerkt arbeiten, Benachrichtigungen über den Aufnahmestart deaktivieren sowie ihr Symbol und ihre Beschreibung durch gefälschte ersetzen. Die App wird als potenziell gefährlich eingestuft.

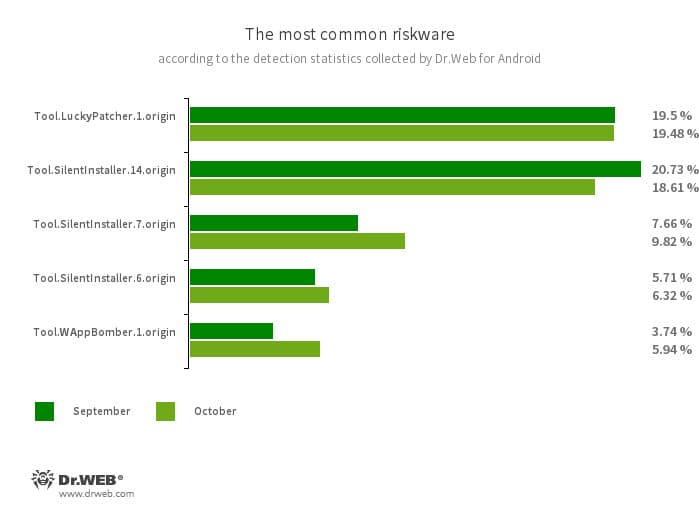

- Tool.LuckyPatcher.1.origin

- Tool, das es ermöglicht, Android-Apps durch die Erstellung von Patches zu modifizieren, um die Funktionslogik der App zu ändern oder bestimmte Einschränkungen zu umgehen. Mithilfe des Tools versuchen Nutzer, die Prüfung des Root-Zugriffs in Banking-Apps zu deaktivieren und sich Zugriff auf unbegrenzte Ressourcen in Handyspielen zu verschaffen. Um Patches zu erstellen, lädt das Programm spezielle Skripts aus seiner Online-Datenbank herunter. Jeder Nutzer kann seine eigenen Skripts erstellen und in die Datenbank eintragen. Solche Skripts können bösartige Funktionen enthalten, daher sind sie potenziell gefährlich.

- Tool.SilentInstaller.14.origin

- Tool.SilentInstaller.7.origin

- Tool.SilentInstaller.6.origin

- Potenziell gefährliche Softwareplattformen, die es Anwendungen ermöglichen, APK-Dateien ohne Installation auszuführen. Diese Plattformen schaffen eine virtuelle Umgebung für Anwendungen, in die sie integriert sind. Mithilfe solcher Plattformen ausgeführte APK-Dateien können als Teil dieser Anwendungen funktionieren und dieselben Berechtigungen erhalten.

- Tool.WAppBomber.1.origin

- Android-Tool für Massenmailings in WhatsApp. Nutzt Kontakte aus dem Telefonbuch des Nutzers.

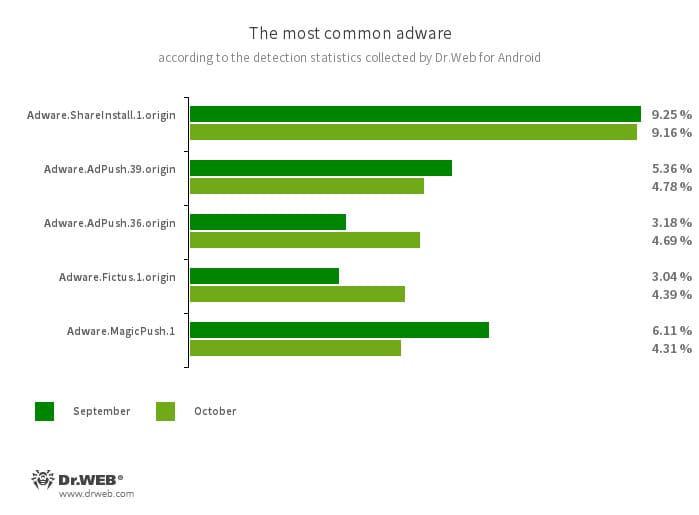

- Adware.ShareInstall.1.origin

- Adware-Modul, das in Android-Apps integriert wird. Das Modul zeigt Werbebenachrichtigungen auf dem Sperrbildschirm von Android an.

- Adware.MagicPush.1

- Adware-Modul, das in Android-Apps integriert wird. Es zeigt Werbebanner über die Oberfläche des Betriebssystems an, auch wenn die infizierte App nicht genutzt wird. Diese Werbebanner sollen Nutzer in die Irre führen. Oft melden sie angeblich verdächtige Dateien und Spammails oder zeigen Benachrichtigungen an, dass der Akkuverbrauch optimiert werden muss. Der Nutzer wird aufgefordert, eine bestimmte App zu öffnen, in die ein Adware-Modul integriert ist. Beim Öffnen der App wird Werbung angezeigt.

- Adware.AdPush.39.origin

- Adware.AdPush.36.origin

- Adware-Module, die in Android-Apps integriert werden. Sie zeigen Werbebenachrichtigungen an, die Nutzer irreführen. Solche Benachrichtigungen können wie Systembenachrichtigungen aussehen. Außerdem können diese Module persönliche Informationen sammeln und weitere Anwendungen herunterladen und installieren.

- Adware.Airpush.7.origin

- Vertreter einer Familie von Adware-Modulen, die in Android-Apps integriert werden und unerwünschte Werbung anzeigen. Je nach Version und Modifikation zeigen solche Module Werbebenachrichtigungen, -banner oder -Pop-ups an. Mithilfe solcher Module werden oft bösartige Apps verbreitet: Der Nutzer wird dazu bewogen, eine bestimmte App zu installieren. Darüber hinaus können diese Module persönliche Informationen an einen Remote-Server weiterleiten.

Bedrohungen auf Google Play

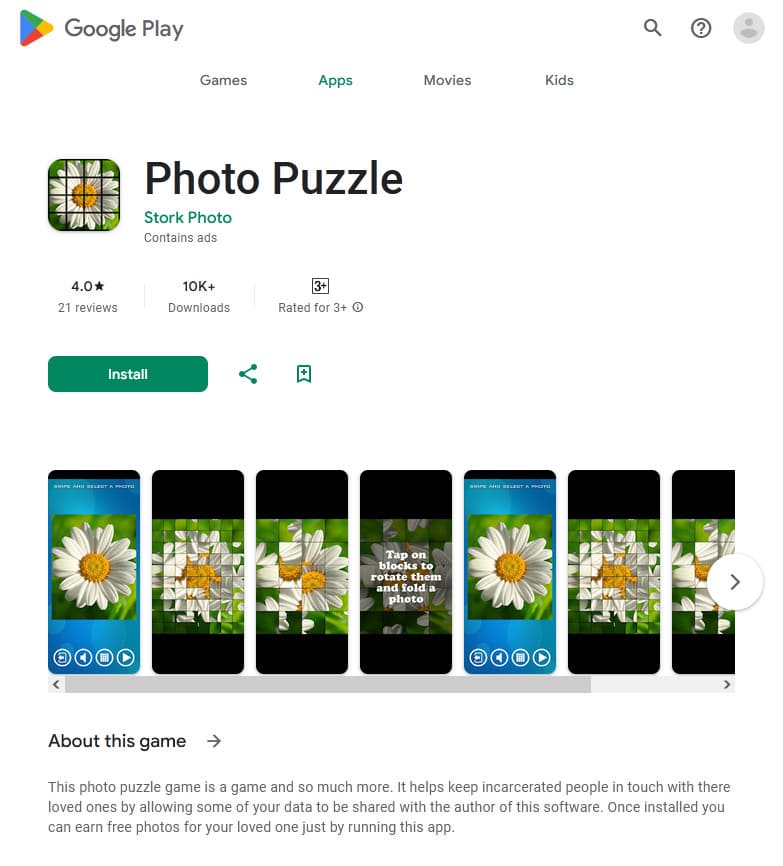

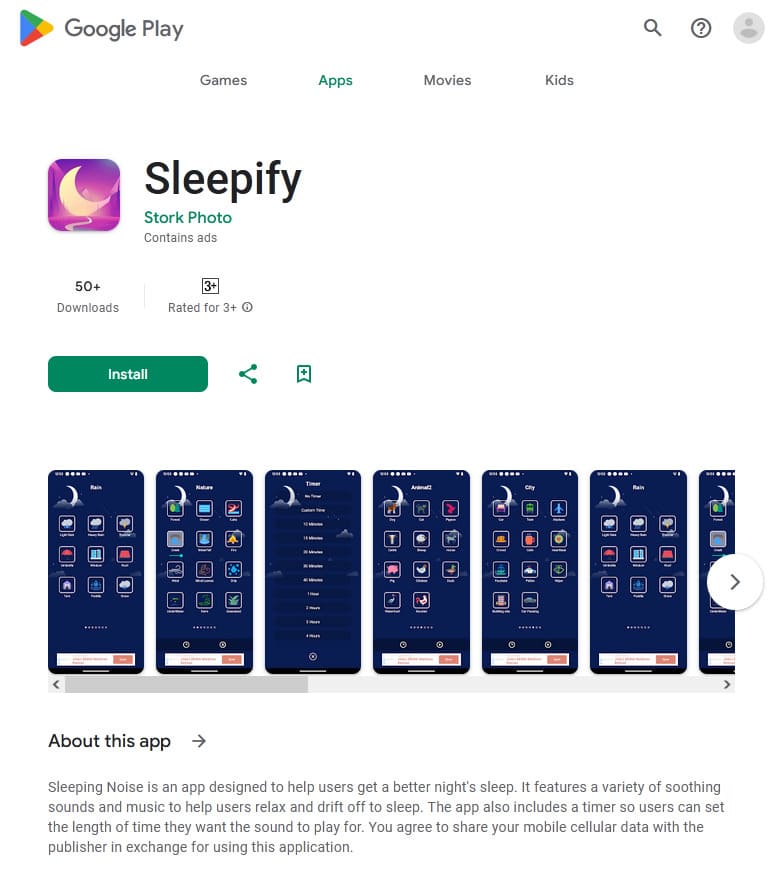

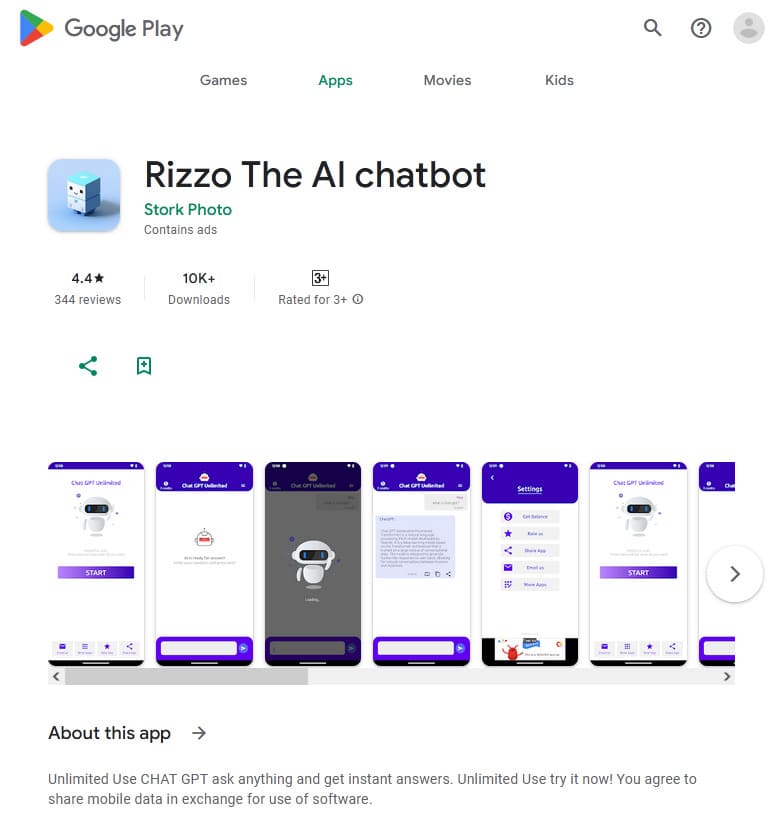

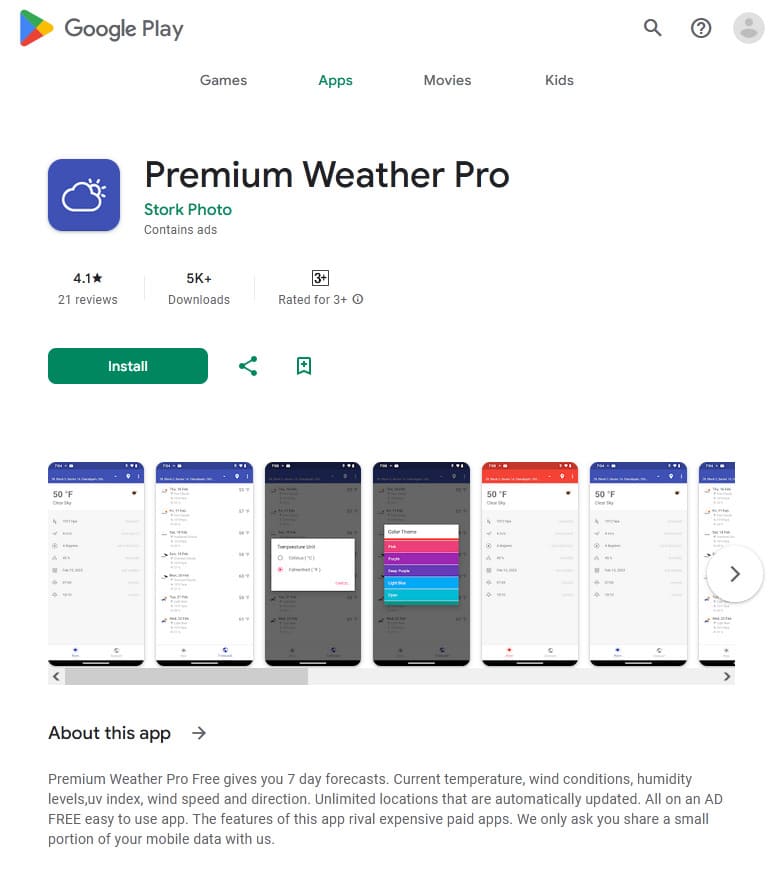

Im Oktober 2023 erkannten die Virenanalysten von Doctor Web über 50 bösartige Anwendungen auf Google Play, darunter die Trojaner Android.Proxy.4gproxy.1, Android.Proxy.4gproxy.2, Android.Proxy.4gproxy.3 und Android.Proxy.4gproxy.4, die Geräte der Nutzer als Proxyserver ausnutzen, um über das infizierte Gerät verschiedene Daten für den Nutzer unbemerkt zu übertragen. Je nach Modifikation wurde der erste Trojaner als das Handyspiel „Photo Puzzle“, die App gegen Schlaflosigkeit „Sleepify“ oder die App „Rizzo The AI chatbot“ verbreitet. Der zweite wurde in der Wetter-App „Premium Weather Pro“ getarnt. Der dritte war in der Notizen-App „Turbo Notes“ integriert. Der vierte Trojaner wurde als die App zur Generierung von Bildern mithilfe eines KNNs „Draw E“ verbreitet.

In diese Anwendungen wird das Tool „4gproxy“ (Tool.4gproxy in der Dr.Web Virendatenbank) integriert, das es ermöglicht, Android-Geräte als Proxyserver zu nutzen. Das Tool selbst ist harmlos. Aber bei der Integration des Tools in diese Trojaner wird das Gerät ohne Wissen und Zustimmung des Nutzers als Proxyserver verwendet.

Außerdem wurden neue Trojaner der Familie Android.FakeApp erkannt. Einige davon (Android.FakeApp.1459, Android.FakeApp.1460, Android.FakeApp.1461, Android.FakeApp.1462, Android.FakeApp.1472, Android.FakeApp.1474 und Android.FakeApp.1485) wurden als Finanz-Apps verbreitet. Sie öffnen gefälschte Investment-Websites, auf denen potenzielle Opfer aufgefordert werden, „Investor“ zu werden. Um Geld „vorteilhaft“ investieren zu können, müssen sie ihre persönlichen Daten angeben.

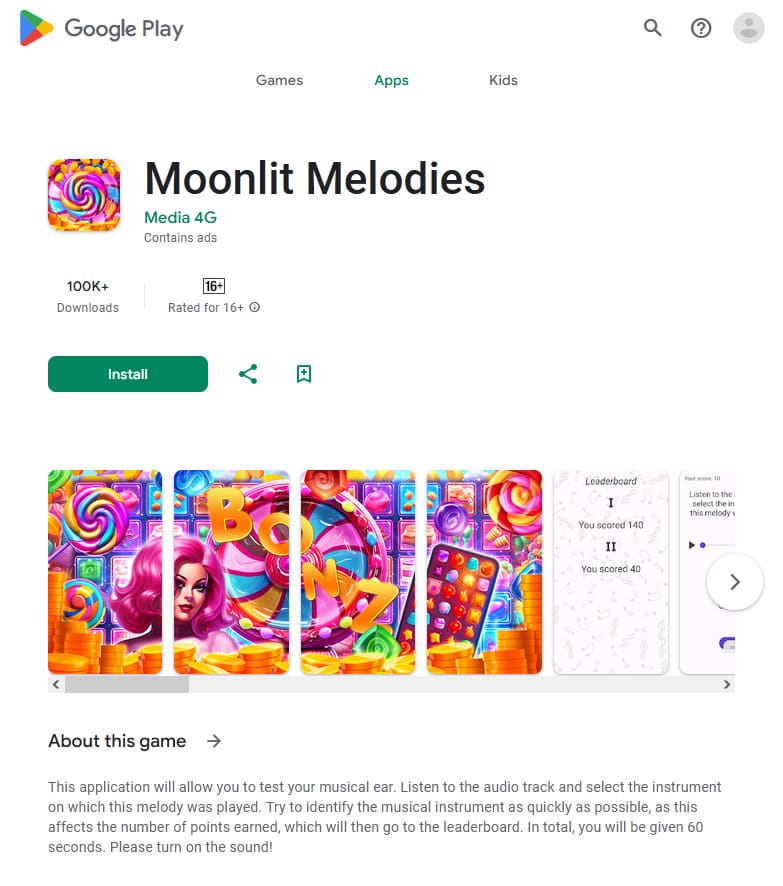

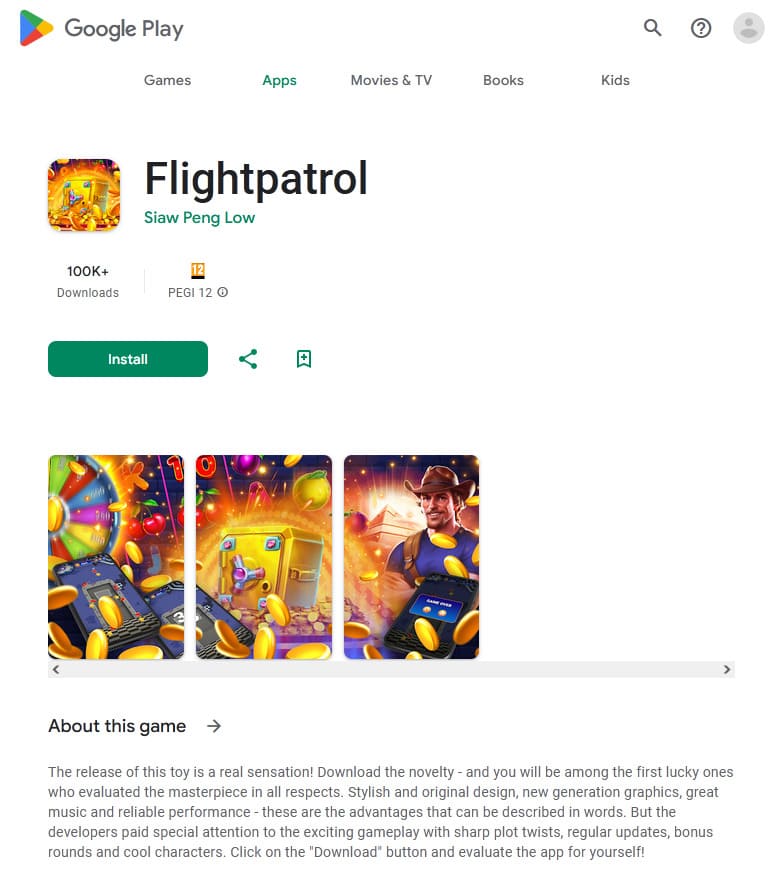

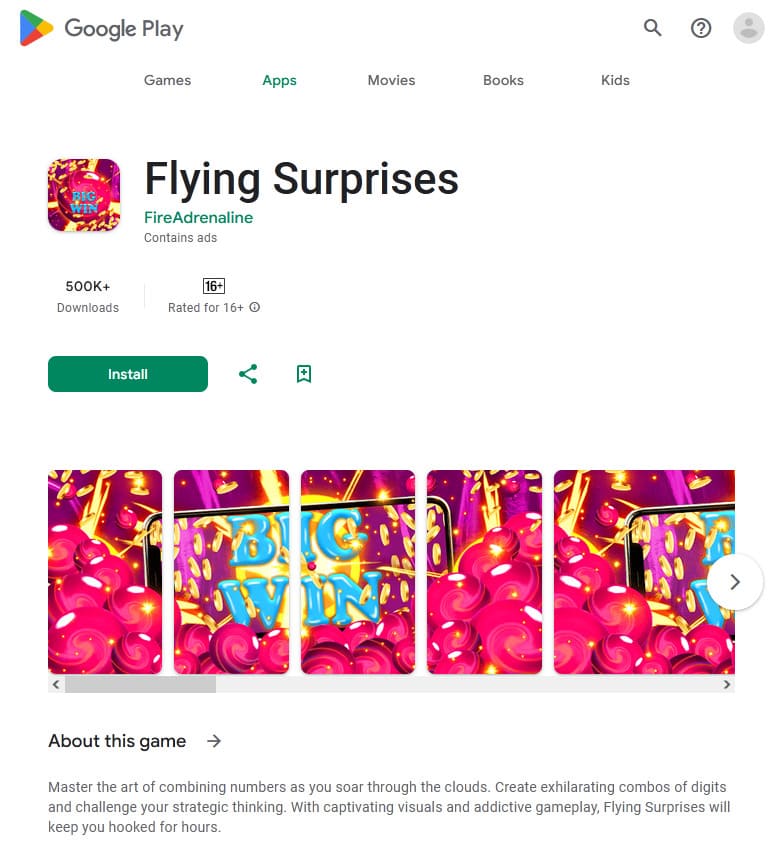

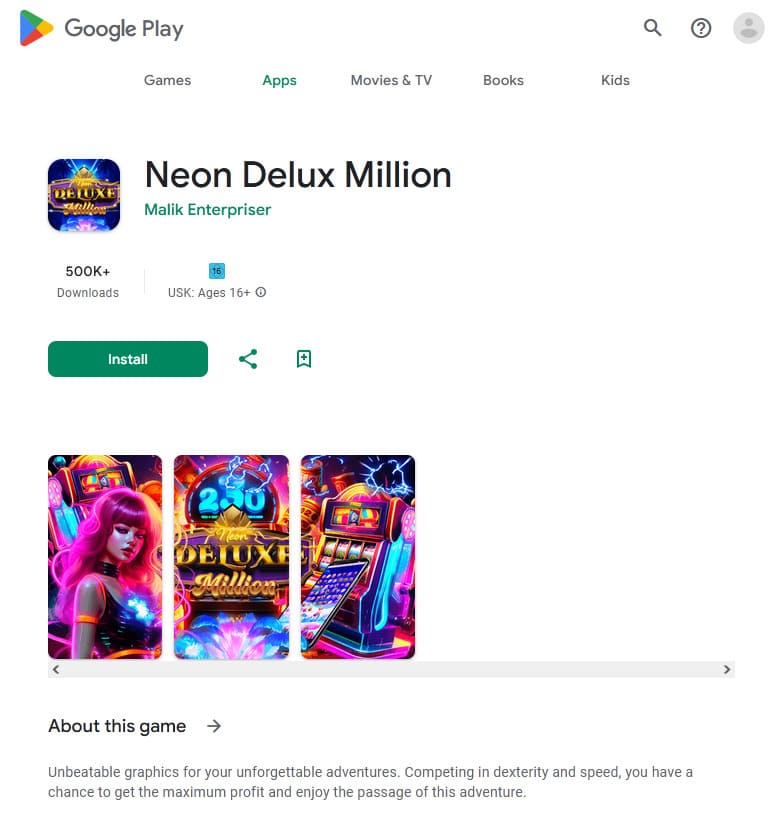

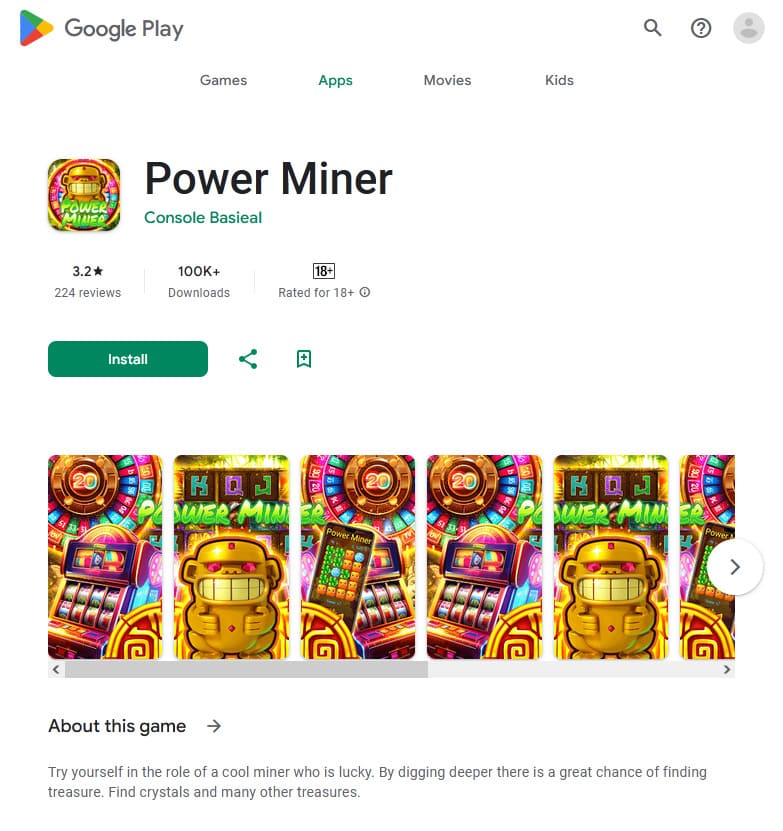

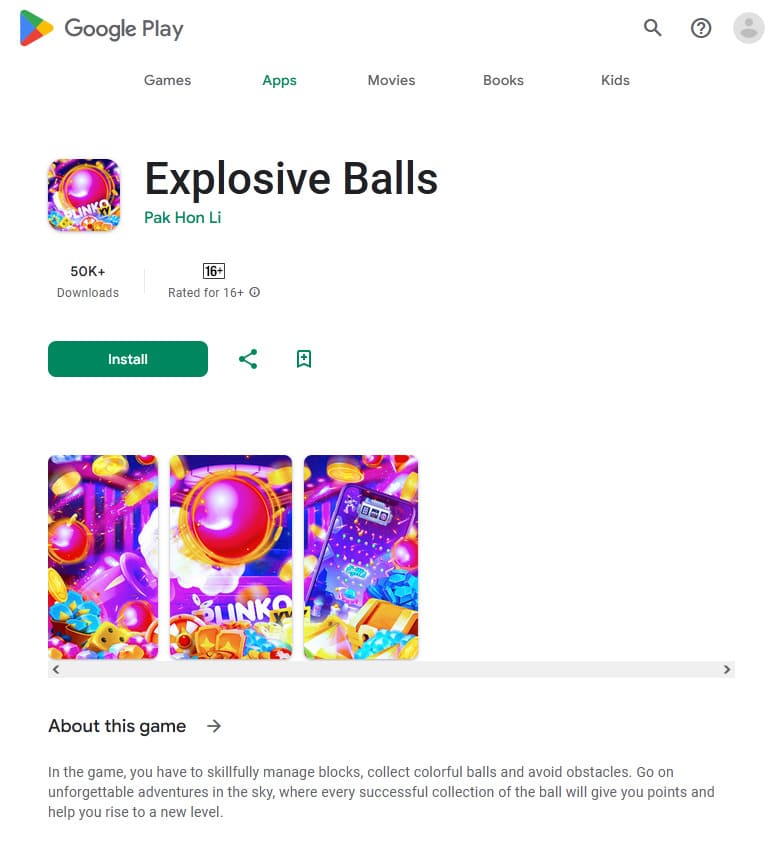

Andere Apps (Android.FakeApp.1433, Android.FakeApp.1444, Android.FakeApp.1450, Android.FakeApp.1451, Android.FakeApp.1455, Android.FakeApp.1457, Android.FakeApp.1476 etc.) wurden als Handyspiele getarnt. Sie können Websites von Online-Casinos und Wett-Websites laden.

Auf diesen Screenshots funktionieren sie als Handyspiele:

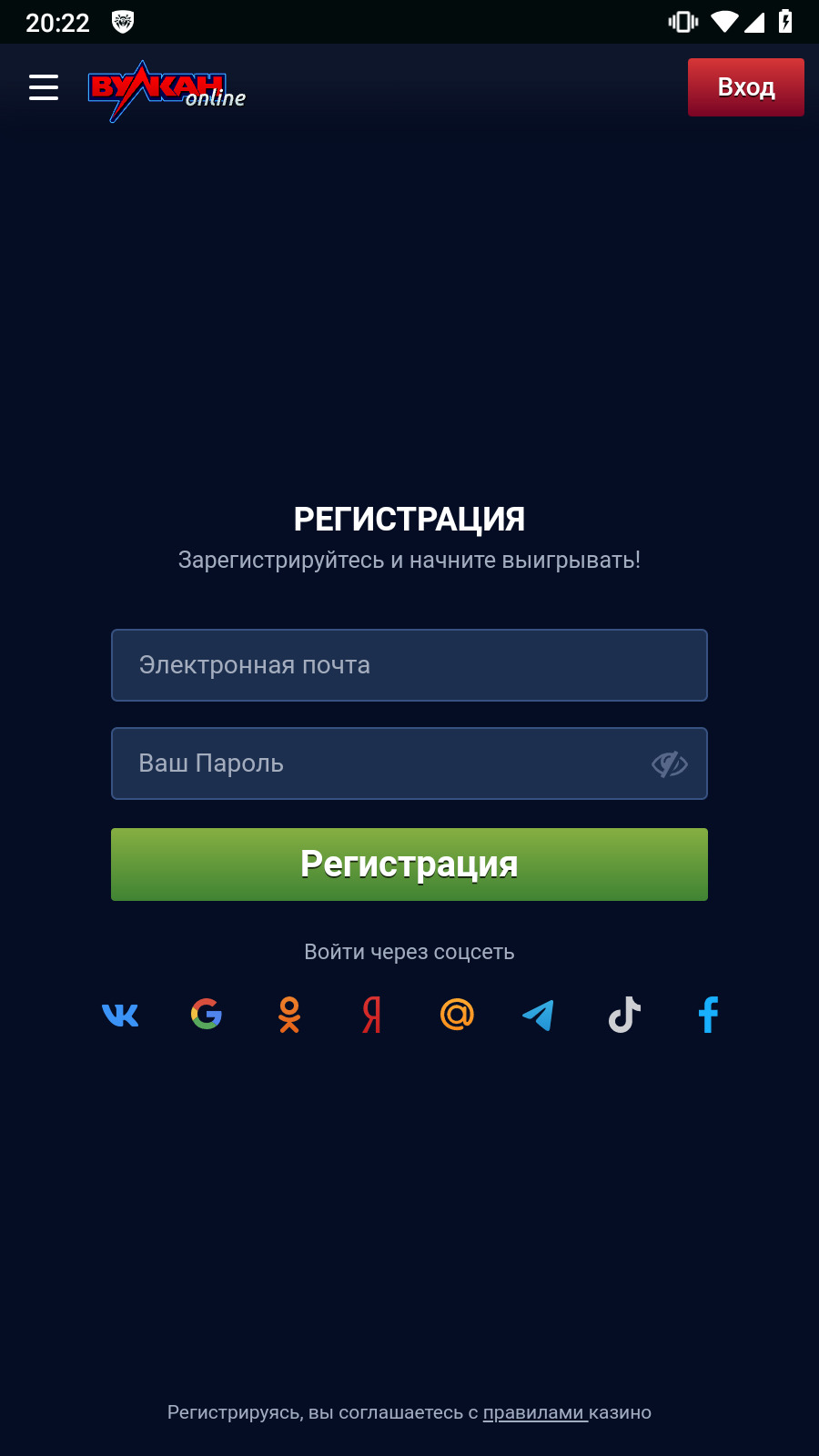

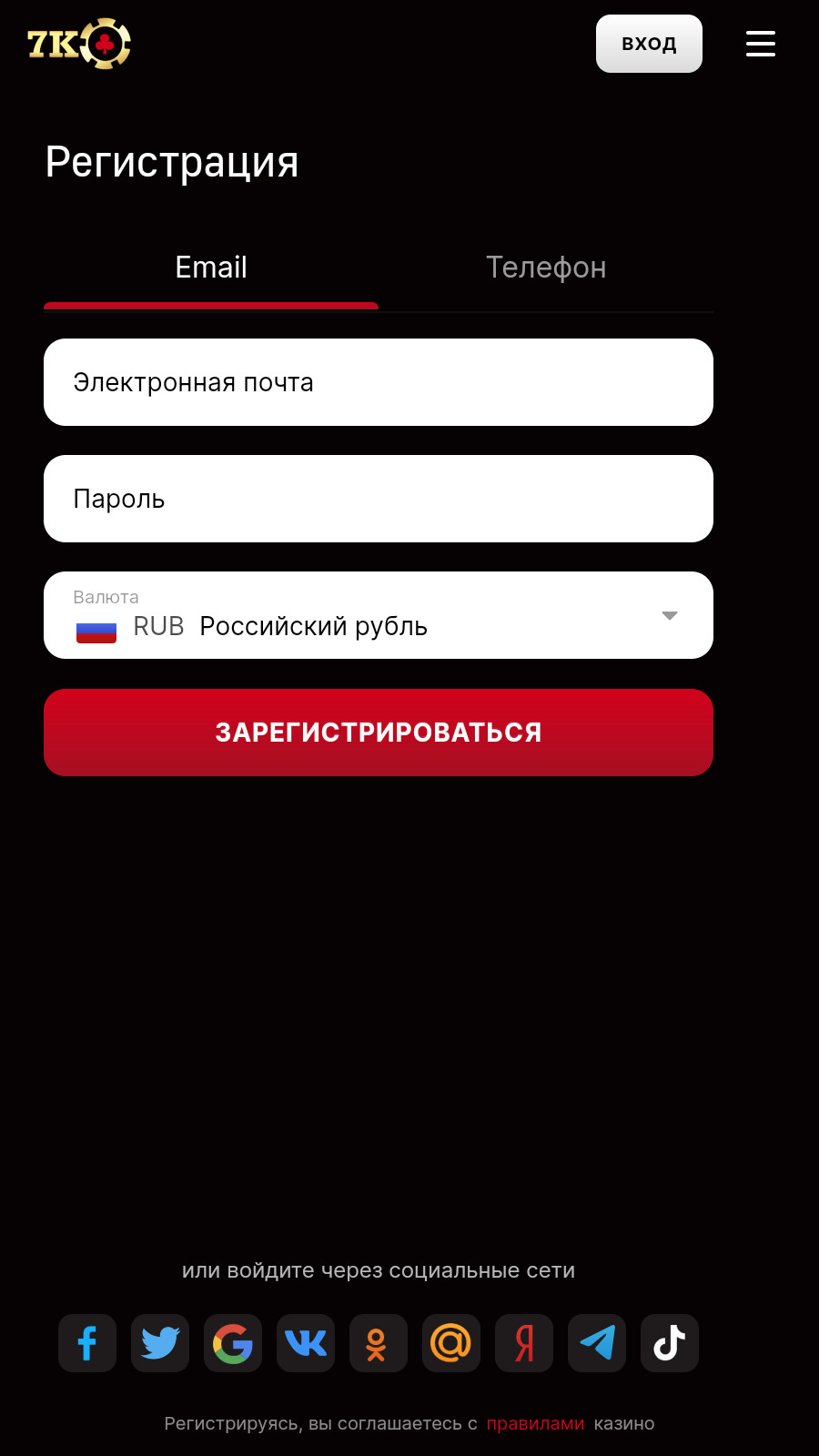

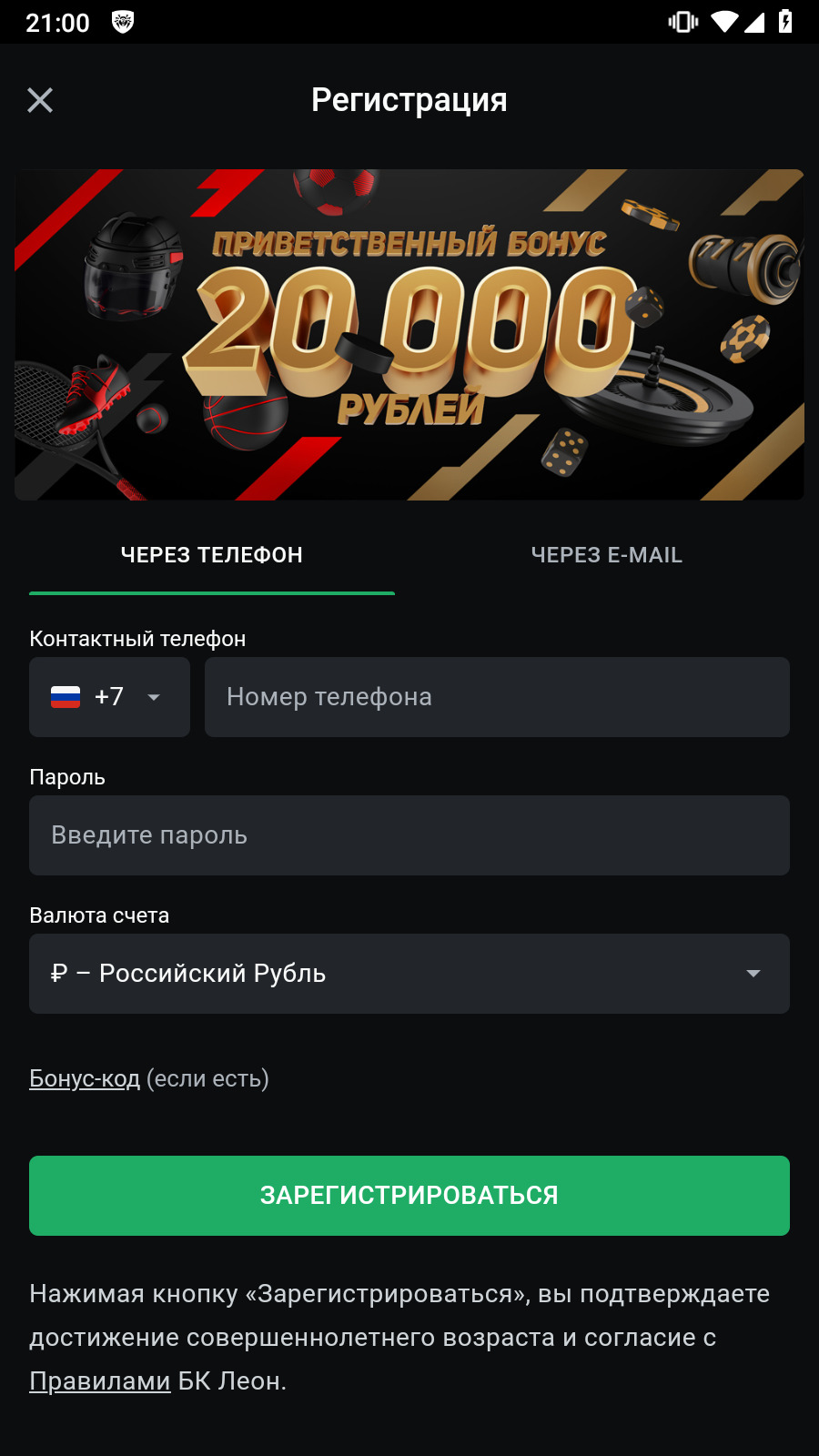

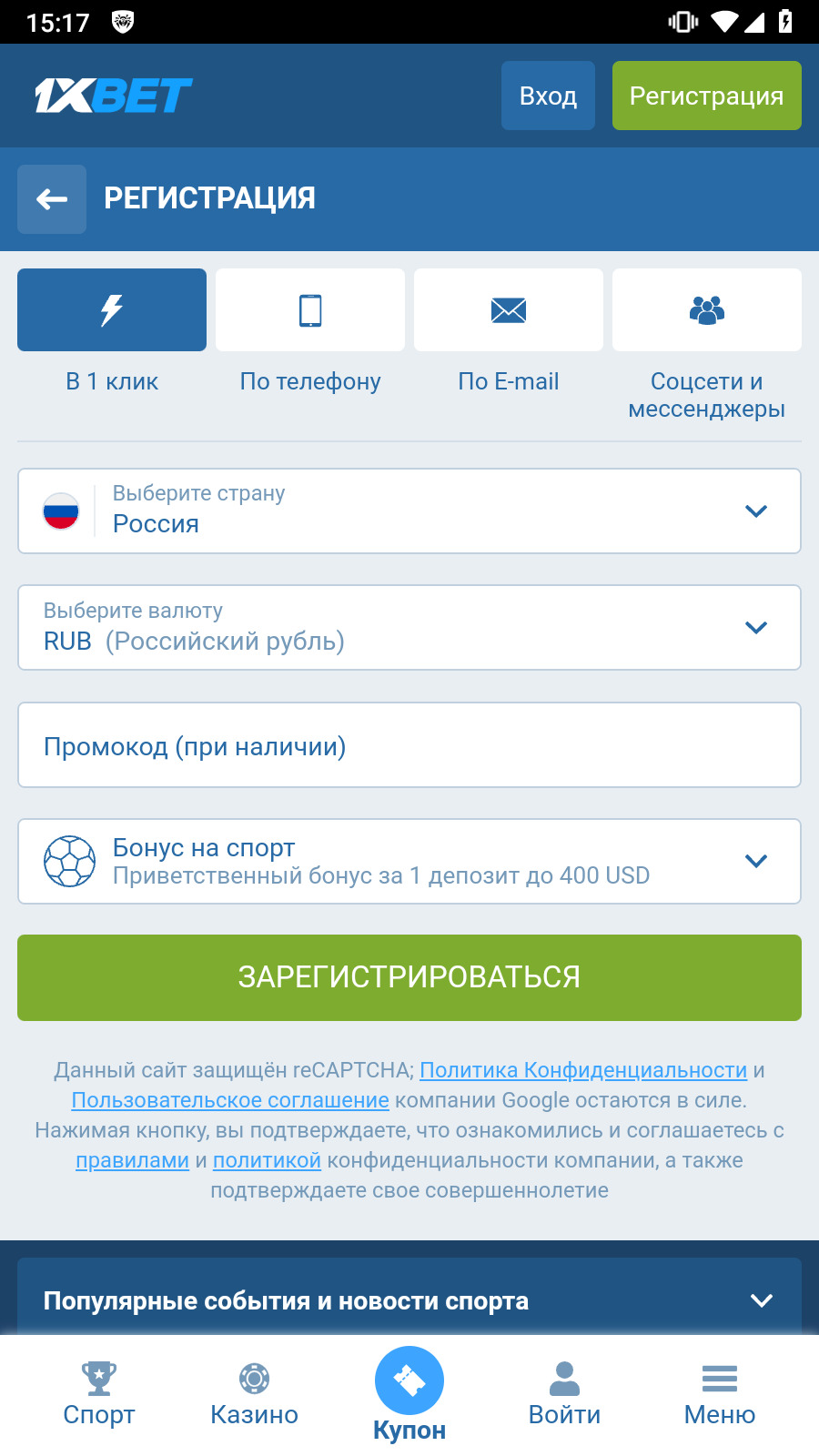

Screenshots einiger von diesen Anwendungen aufgerufener Online-Casinos und Wett-Websites:

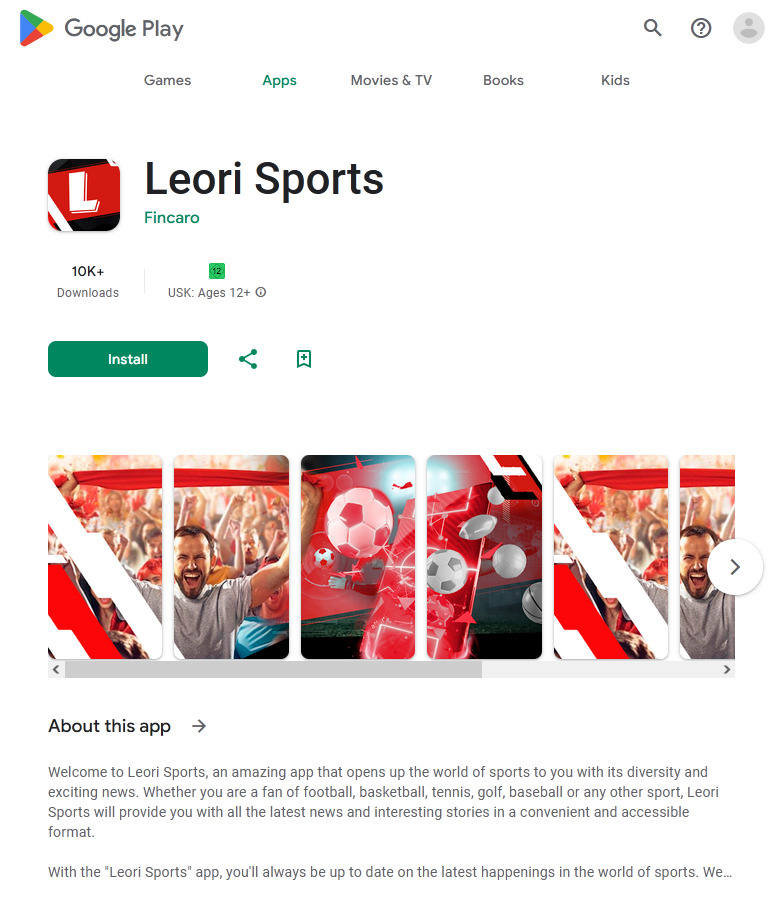

Über dieselbe Funktionalität verfügt der Trojaner Android.FakeApp.1478, der sich in einer Sportnews-App tarnt und Wett-Websites öffnen kann.

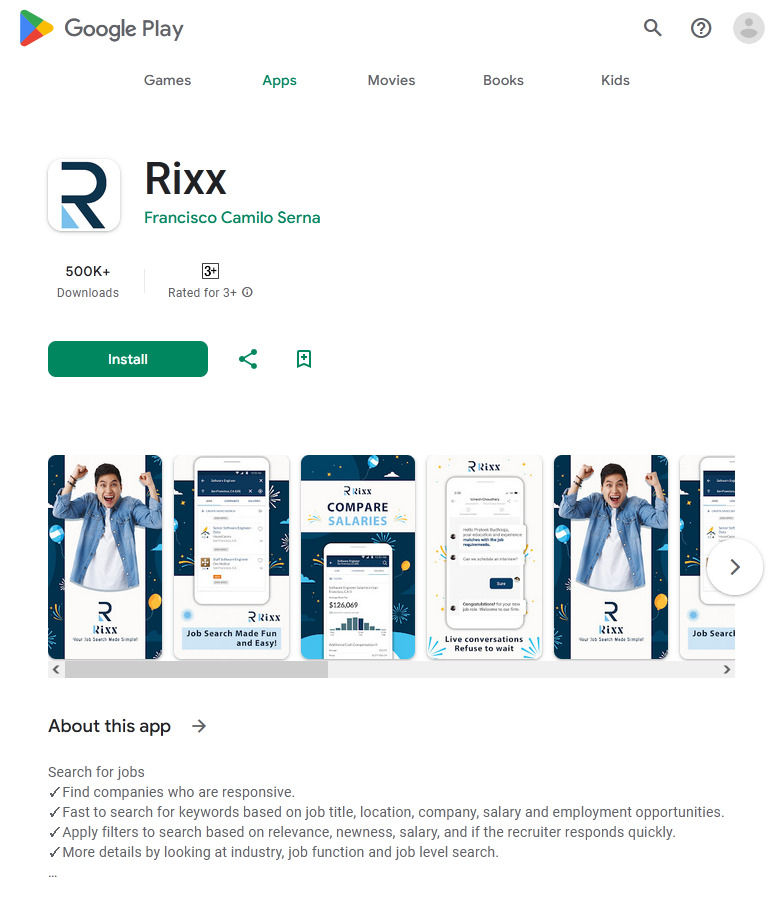

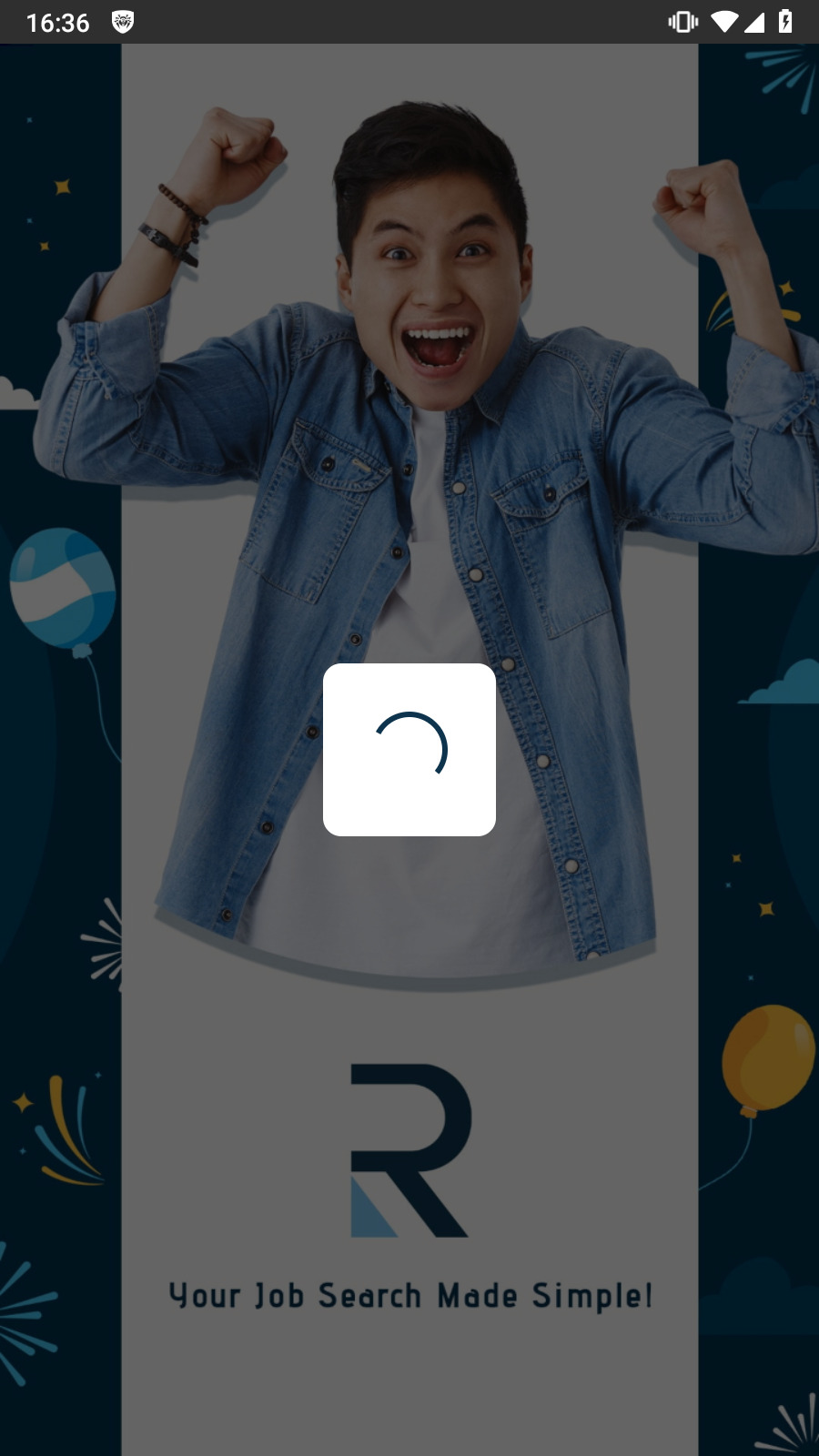

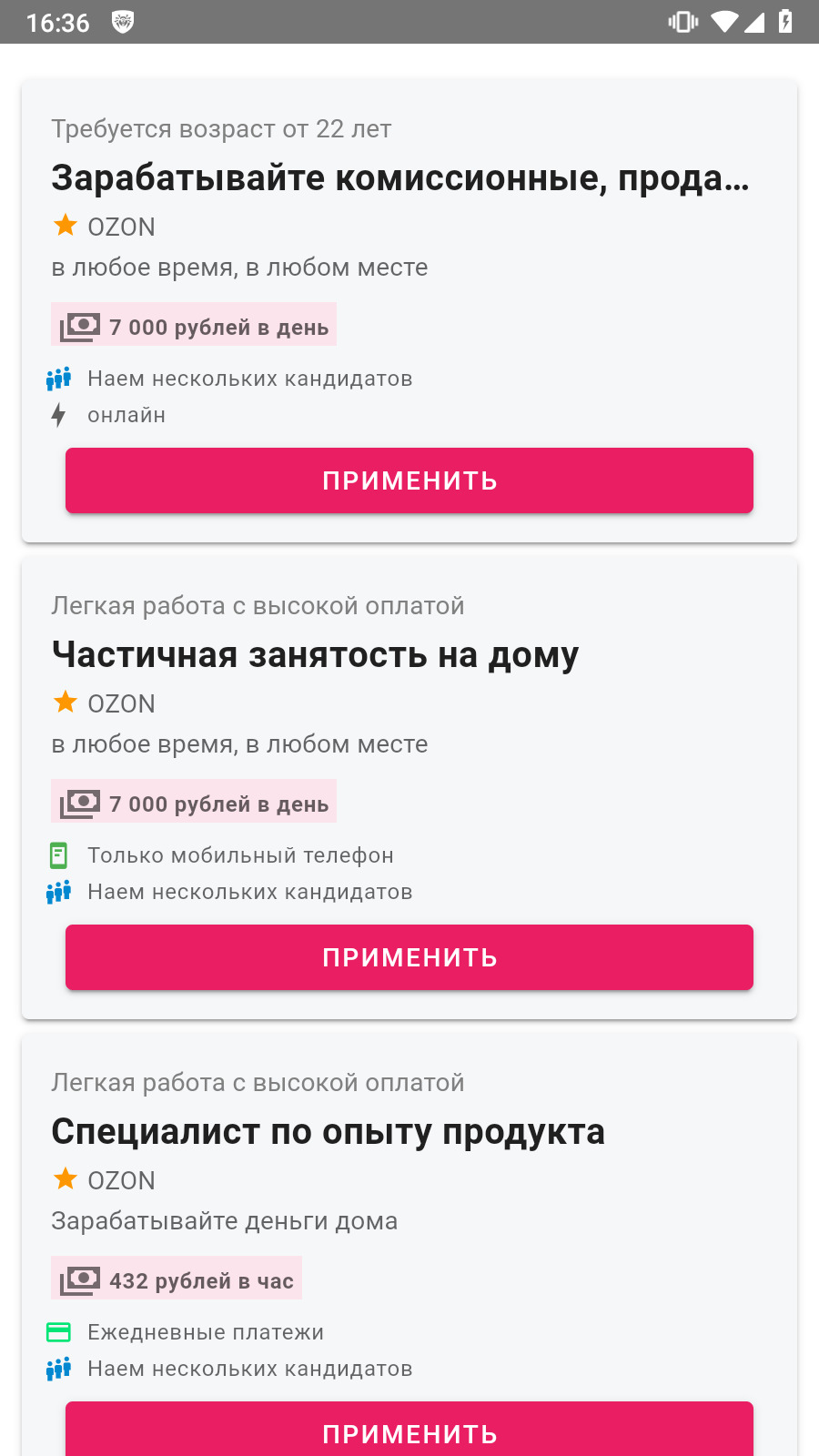

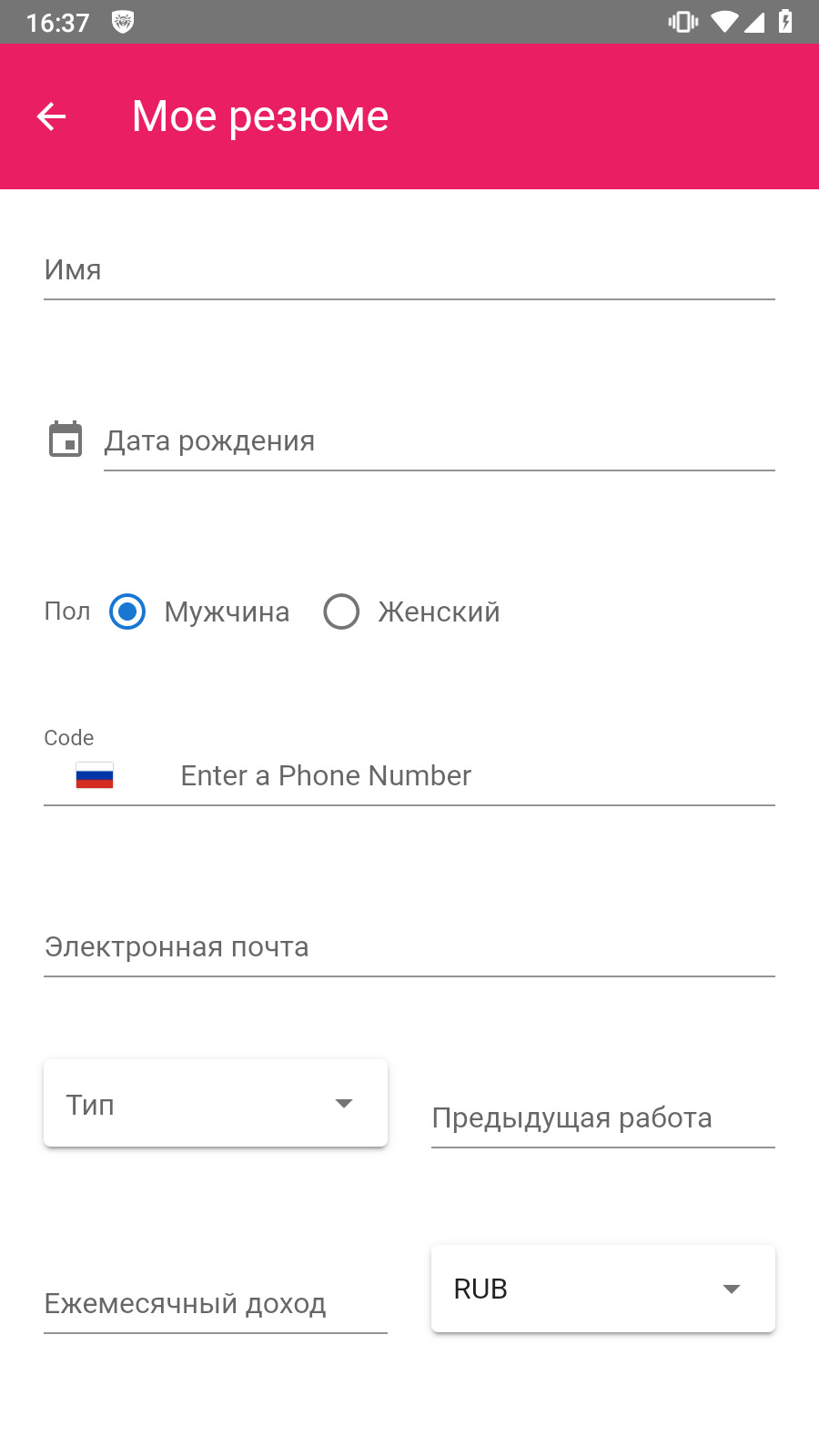

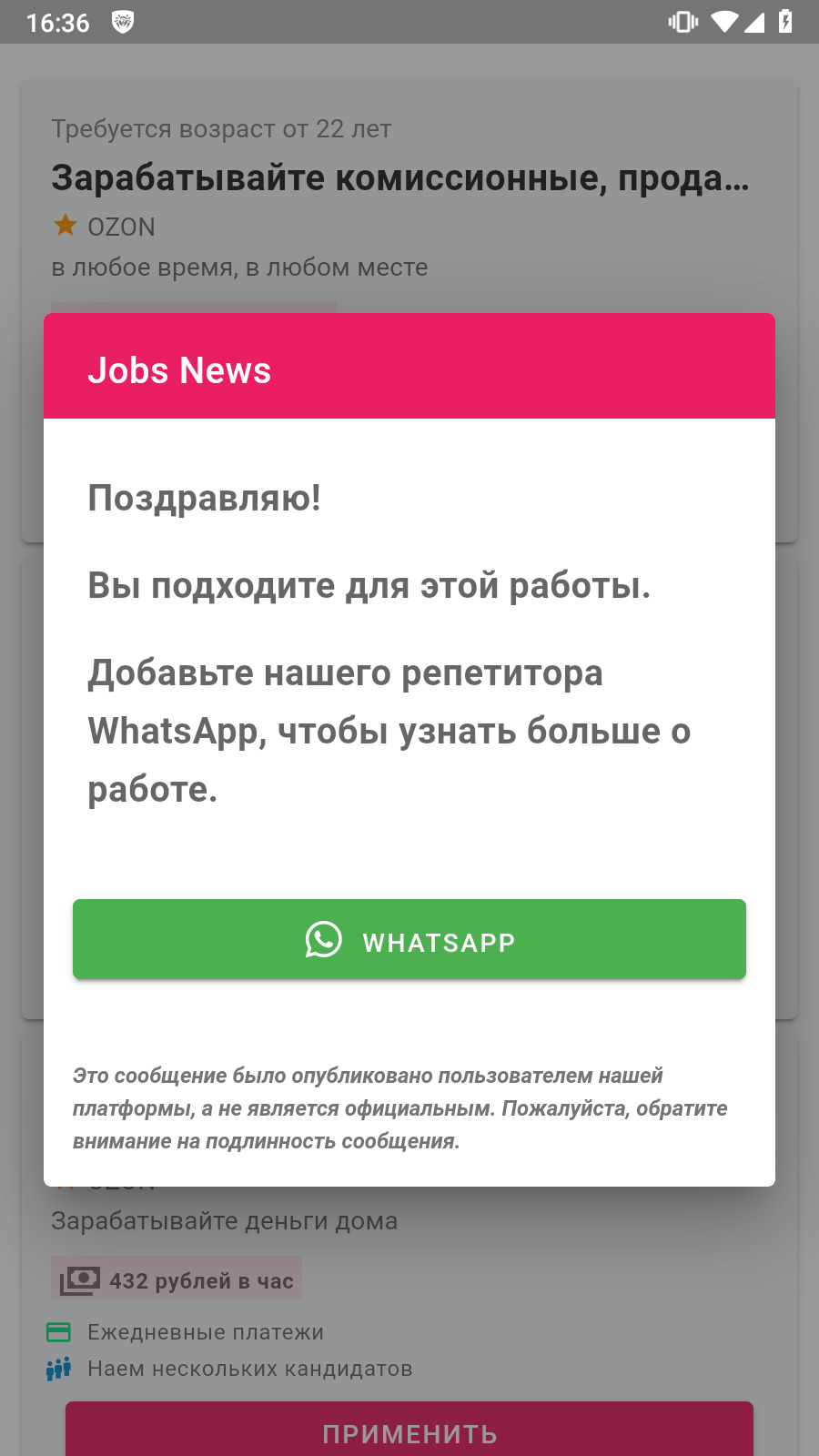

Einige Trojaner wurden über Apps zur Jobsuche verbreitet z.B. „Rixx“ (Android.FakeApp.1468) und „Catalogue“ (Android.FakeApp.1471). Beim Start dieser Apps wird eine Liste mit fiktiven Stellenangeboten angezeigt. Um eine Bewerbung abgeben zu können, muss der Nutzer seine persönlichen Informationen angeben oder Kontakt mit dem angeblichen Arbeitgeber über WhatsApp oder Telegram aufnehmen.

Hier ist ein Beispiel für die Ausführung einer der genannten Apps. Der Nutzer wird aufgefordert, das Phishing-Formular auszufüllen und über einen Messenger Kontakt mit dem Arbeitgeber aufzunehmen.

Um Ihre Android-Geräte vor Schadprogrammen zu schützen, installieren Sie Dr.Web für Android.

Indikatoren der Kompromittierung

Ihr Android-Gerät braucht einen Malwareschutz.

Nutzen Sie Dr.Web

- Eine der ersten Malwareschutz-Apps für Android weltweit

- Über 140 Mio Downloads – nur auf Google Play

- Kostenlos für Nutzer von Dr.Web Produkten für Heimanwender