Doctor Web: Rückblick und Analyse von Bedrohungen im zweiten Quartal 2025

1. Juli 2025

Was Verschlüsselungstrojaner angeht, gehören die Encoder Trojan.Encoder.35534, Trojan.Encoder.35209 und Trojan.Encoder.29750 zu den meistverbreiteten Bedrohungen.

Im April berichteten die Virenanalysten von Doctor Web über die Erkennung eines Trojaners für Android, mit dessen Hilfe Cyberkriminelle Kryptowährungen stahlen. Außerdem erkannten unsere Spezialisten einen Trojaner, der in eine Version einer populären Geoinformations-App einbettetet und zum Ausspionieren von Android-Nutzern verwendet wurde.

Im zweiten Quartal fanden unsere Internetanalysten zahlreiche neue betrügerische Websites, darunter angebliche Online-Schulungsplattformen und Investitionswebsites, auf denen Nutzern schnelles Geld versprochen wurde.

Laut Statistiken von Dr.Web für mobile Geräte ging die Aktivität der Adware-Trojaner Android.HiddenAds, zurück. Trotzdem gehören Trojaner dieser Familie zu den meistverbreiteten Bedrohungen für Android-Geräte. Im zweiten Quartal stellte unser Virenlabor die Verbreitung zahlreicher neuer Bedrohungen auf Google Play fest.

Haupttrends im zweiten Quartal

- Rückgang der Anzahl der auf geschützten Geräten erkannten Bedrohungen

- Rückgang der Anzahl der in Cyberangriffen verwendeten einzigartigen Bedrohungen

- Zahlreiche neue betrügerische Websites, die als Schulungs- und Finanzplattformen verbreitet wurden

- Erkennung eines Spyware-Trojaners in einer Geoinformations-App für Android

- Erkennung eines Trojaners zum Diebstahl von Kryptowährungen, der in die Firmware einiger Android-Smartphones integriert war

- Adware-Trojaner der Familie Android.HiddenAds gehören nach wie vor zu den meistverbreiteten Bedrohungen

- Neue bösartige und unerwünschte Anwendungen auf Google Play

Statistiken von Doctor Web

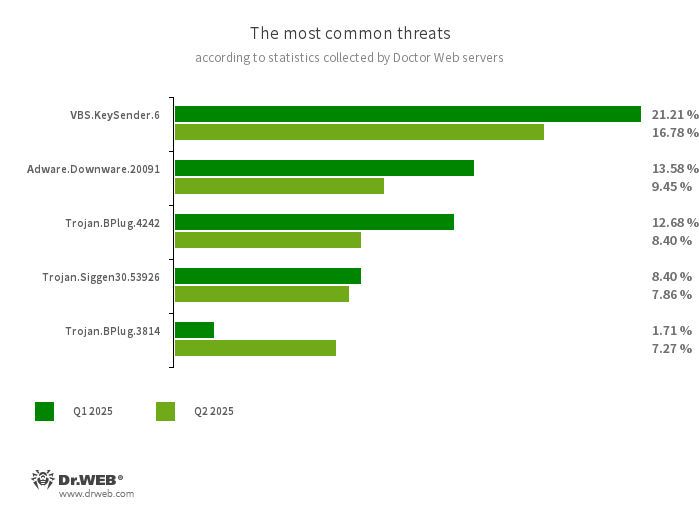

Meistverbreitete Bedrohungen im zweiten Quartal 2025:

- VBS.KeySender.6

- Bösartiges Skript, das in einer Endlosschleife nach Fenstern mit dem Text mode extensions, разработчика und розробника sucht und die Betätigung der Escape-Taste imitiert, um das Fenster zu schließen.

- Adware.Downware.20091

- Adware, die als intermediäre Software zur Installation unlizenzierter Software dient.

- Trojan.BPlug.4242

- Trojan.BPlug.3814

- Bösartige Komponente der Browsererweiterung WinSafe. Diese Komponente stellt ein in JavaScript geschriebenes Skript dar, das aufdringliche Werbung in Webbrowsern anzeigt.

- Trojan.Siggen30.53926

- Modifizierter Host-Prozess des Frameworks Electron. Tarnt sich als Komponente der Anwendung Steam (Steam Client WebHelper) und lädt ein in JavaScript geschriebenes Backdoor-Programm.

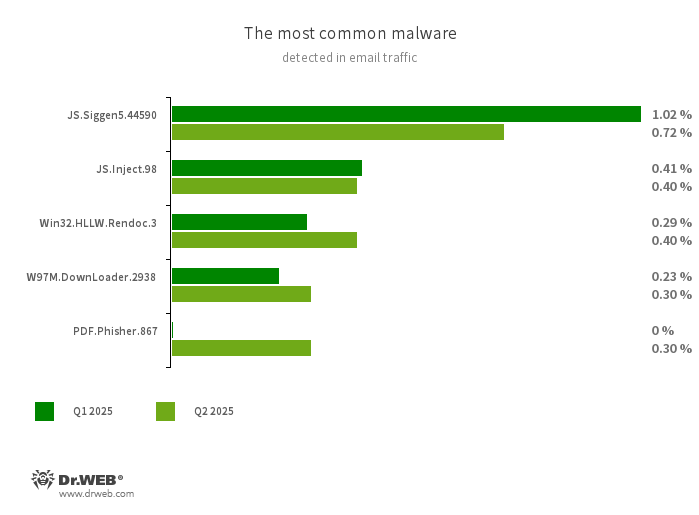

Malware im E-Mail-Verkehr

- JS.Siggen5.44590

- In die öffentliche JavaScript-Bibliothek es5-ext-main integrierter Schadcode. Zeigt eine bestimmte Meldung an, wenn das Paket auf einem Server mit der Zeitzone einer der Städte in Russland installiert ist.

- JS.Inject

- Bösartige, in JavaScript geschriebene Skripte, die Schadcode in den HTML-Code von Webseiten integrieren.

- Win32.HLLW.Rendoc.3

- Netzwerkwurm, der unter anderem über Wechselmedien verbreitet wird.

- W97M.DownLoader.2938

- Downloader-Trojaner, der Sicherheitslücken in Microsoft Office-Dateien ausnutzt und weitere bösartige Programme auf infizierte Computer herunterladen kann.

- PDF.Phisher.867

- PDF-Dateien, die über Phishing-Mailings verbreitet werden.

Encoder

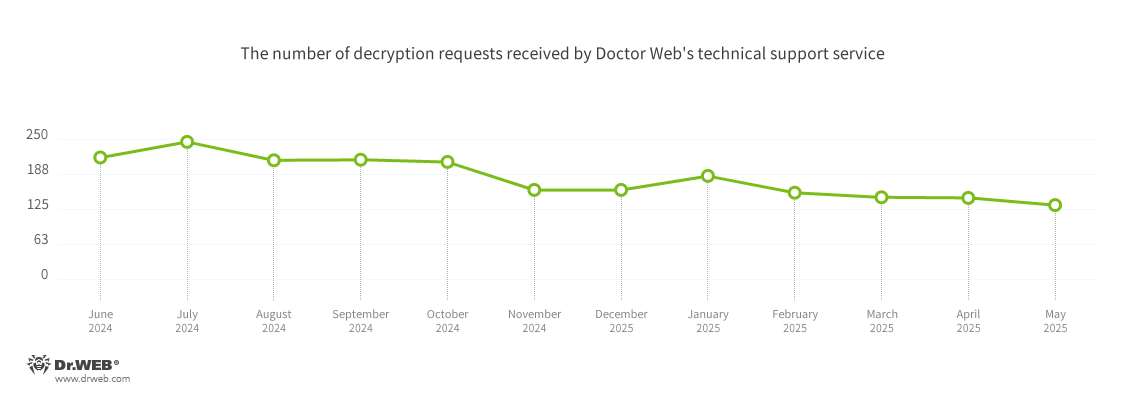

Im Vergleich zum ersten Quartal sank die Anzahl der Anfragen zur Dateientschlüsselung um 14,65%.

Statistik der Anfragen zur Entschlüsselung von durch Ransomware verschlüsselten Dateien:

Meistverbreitete Encoder im zweiten Quartal 2025:

- Trojan.Encoder.35534 — 24,41% der Anfragen

- Trojan.Encoder.35209 — 4,41% der Anfragen

- Trojan.Encoder.29750 — 2,71% der Anfragen

- Trojan.Encoder.35067 — 2,71% der Anfragen

- Trojan.Encoder.41868 — 2,71% der Anfragen

Betrug im Internet

Im zweiten Quartal 2025 erkannten die Internetanalysten von Doctor Web viele betrügerische Websites, die als Online-Schulungsplattformen ausgegeben wurden. Die Plattformen „SMM Academy“ und „LearnIT KZ“ zielten auf Nutzer aus Kasachstan ab und ermöglichten es angeblich, „den Beruf eines SMM-Managers in drei Monaten zu erlernen“ und „Datenanalyst zu werden“.

Auf einigen Websites wurden Englischkurse (z.B. „EnglishPro“) und Kurse zum Finanzmanagement (z.B. „FinCourse“) angeboten.

Auf der Plattform „Finanzschulung“ wurde Nutzern versprochen, dass sie ihre Finanzkompetenz verbessern könnten.

Um Zugriff auf die versprochenen Dienste zu erhalten, wurden Nutzer aufgefordert, sich anzumelden und ihre persönlichen Daten (Name, Handynummer, E-Mail-Adresse etc.) anzugeben. Die angegebenen Informationen wurden an Cyberkriminelle weitergeleitet und konnten in verschiedenen Betrugsschemas verwendet werden.

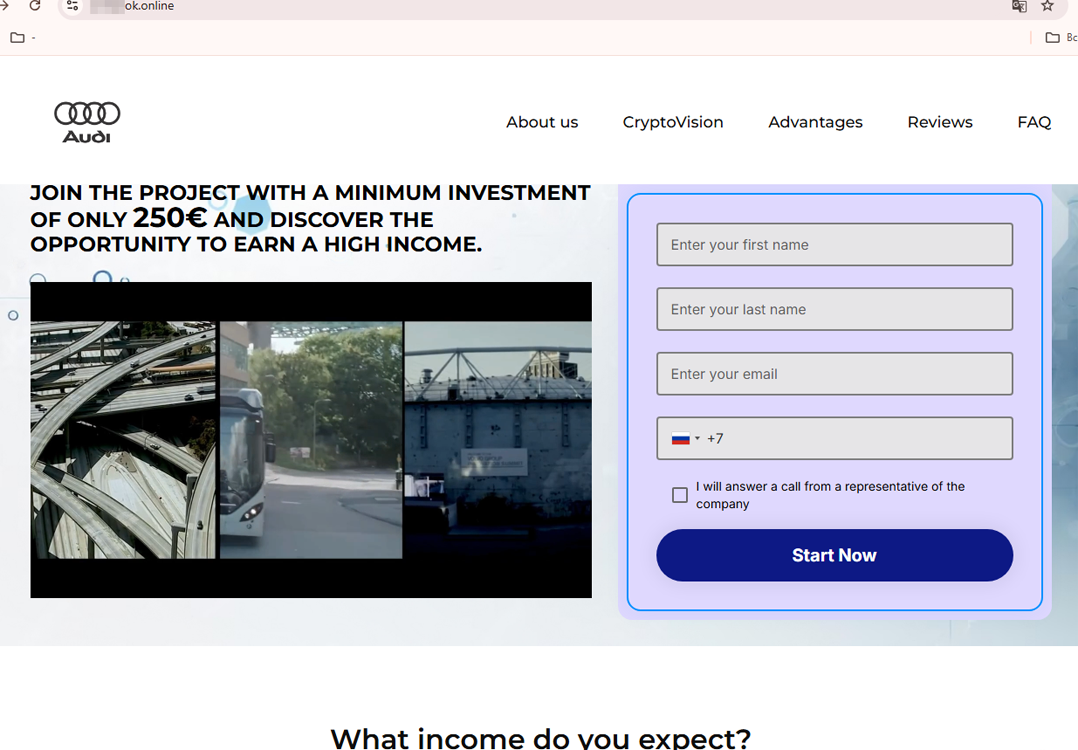

Zudem wurden neue Websites verbreitet, die als Investitionsplattformen ausgegeben wurden und angeblich bekannten Unternehmen gehören. Auf einer der Websites wurden Nutzer aufgefordert, an einem innovativen, auf künstlicher Intelligenz basierten Projekt teilzunehmen. Diese Ressource wurde als einer der Dienste des Autokonzerns Audi ausgegeben. Nutzern wurde weisgemacht, dass sie mithilfe dieser Plattform am Handel von Kryptowährungen gut verdienen könnten. Potenzielle Opfer wurden dazu bewogen, 250 Euro für die Nutzung der Plattform zu zahlen.

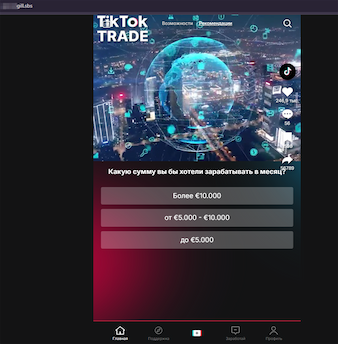

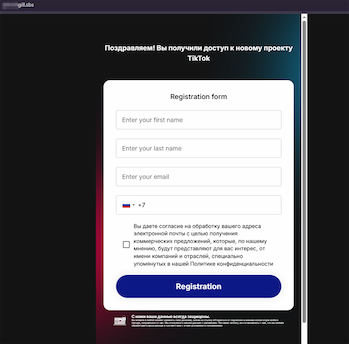

Ein weiteres „Investitionsprojekt“ wurde als Projekt des sozialen Netzwerks TikTok ausgegeben. Nutzer wurden aufgefordert, an einer Umfrage teilzunehmen und ihre personenbezogenen Daten anzugeben, um sich am Dienst anzumelden.

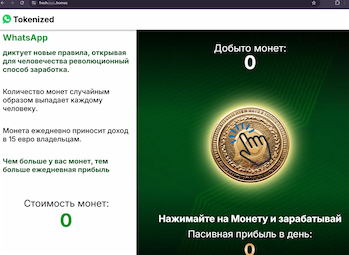

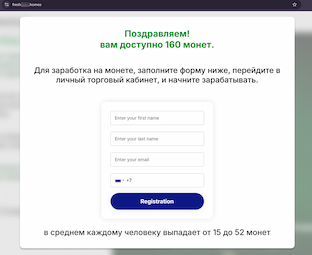

Es wurden neue betrügerische Websites erkannt, die als Webversionen von WhatsApp verbreitet wurden. Nutzer wurden aufgefordert, „digitale Münzen“ zu erhalten, die es angeblich ermöglichten, 15 Euro täglich zu verdienen. Um 160 Münzen zu bekommen, musste der Nutzer einen Account erstellen und seine persönlichen Informationen angeben. In Wirklichkeit erhielten die Opfer keine digitalen Münzen. Die angegebenen Informationen wurden an Betrüger weitergeleitet.

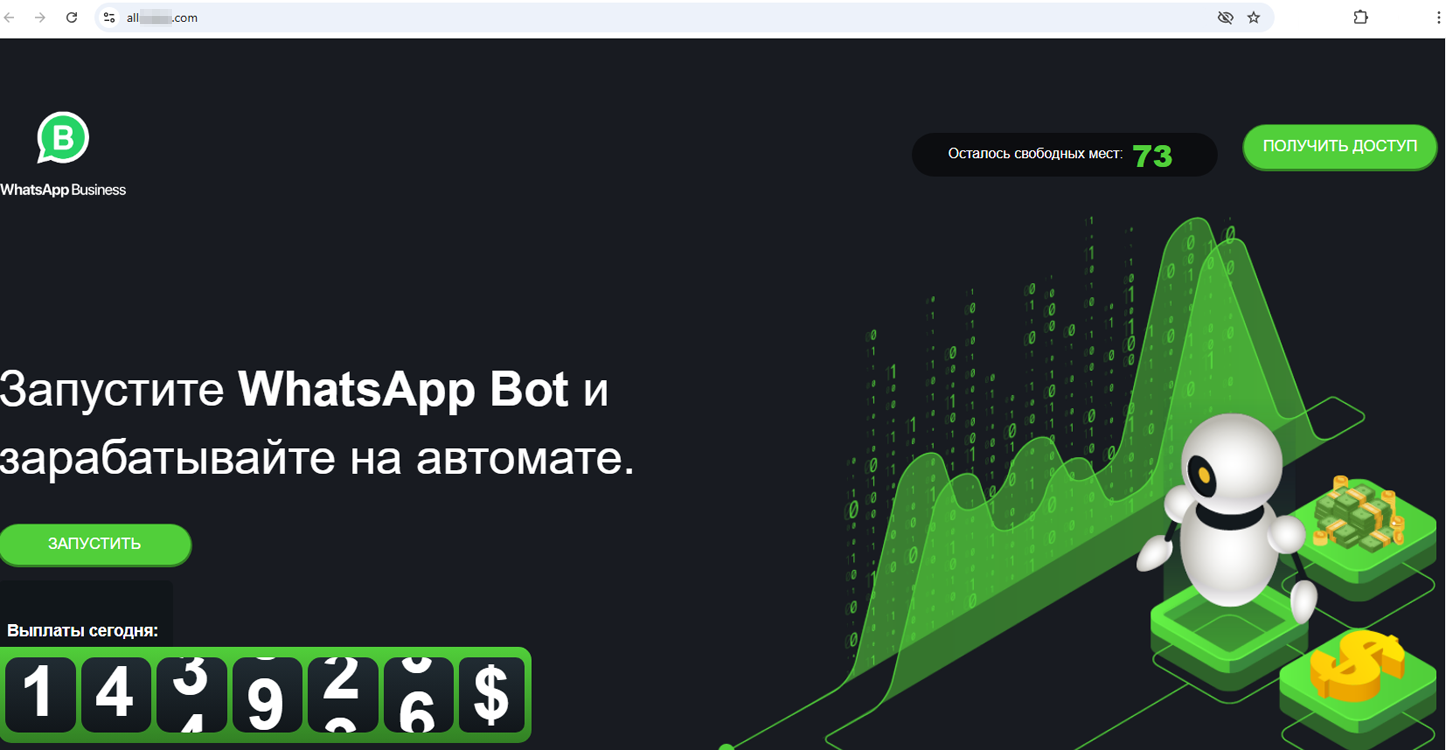

Eine weitere gefälschte WhatsApp-Website gewährte angeblich Zugriff auf einen Trading-Bot, der „auf einzigartigen Entwicklungstechnologien basiert“. Nutzer wurden aufgefordert, den Bot zu starten und „automatisch zu verdienen“. Dazu mussten sie einen Account erstellen und ihre personenbezogenen Daten angeben.

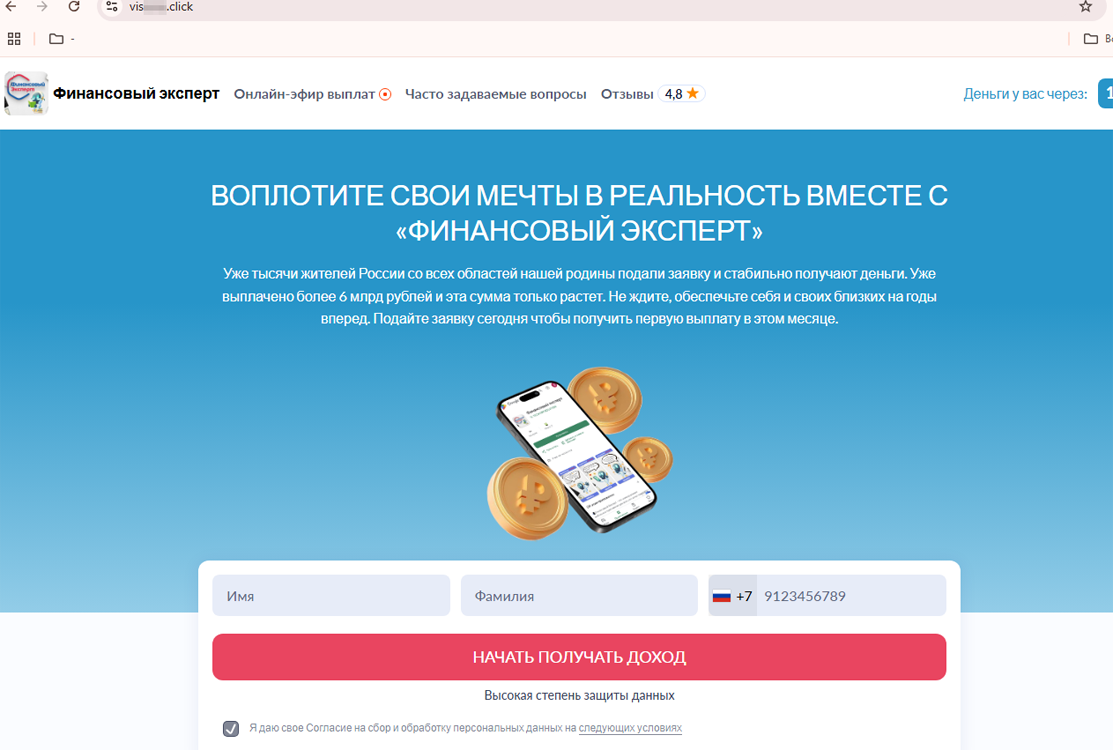

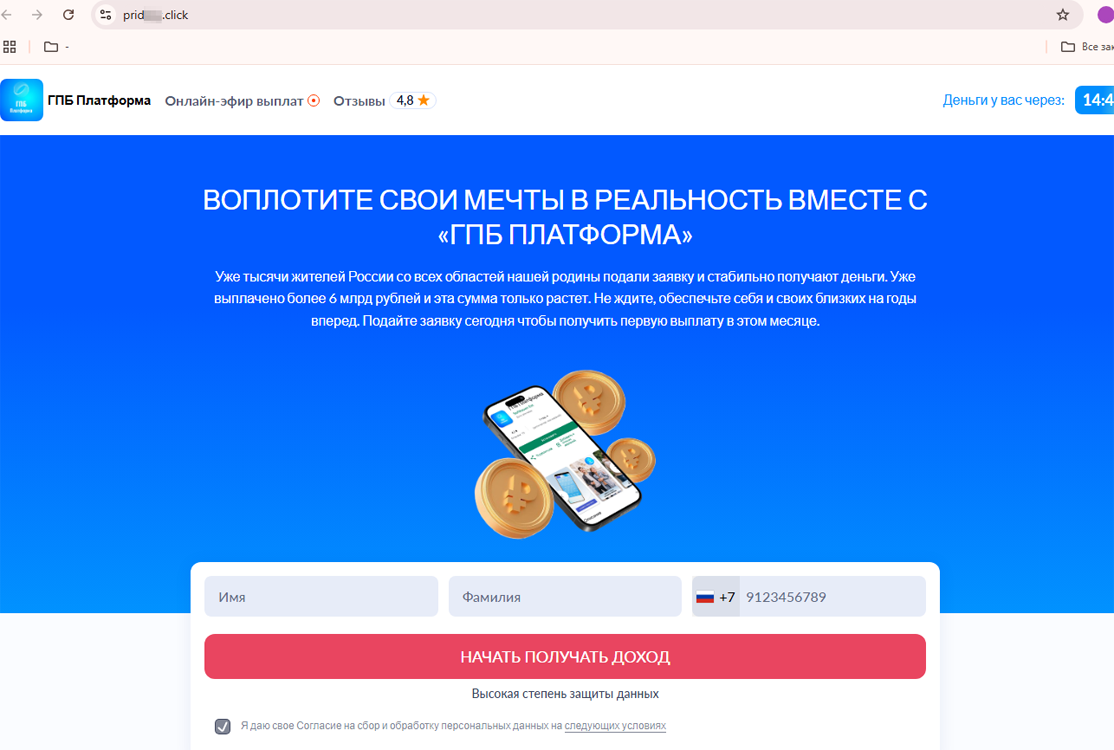

Nutzer aus Russland wurden mit mehreren gefälschten Investitionsplattformen konfrontiert. Cyberkriminelle verwendeten eine Vorlage, um viele ähnliche betrügerische Websites zu erstellen.

Bemerkenswert ist, dass die gleiche Vorlage für betrügerische Websites verwendet wurde, die auf Nutzer aus Usbekistan abzielten.

Eine der erkannten betrügerischen Websites zielte auf russischsprachige Nutzer in Europa ab. Den potenziellen Opfern wurde versprochen, sie könnten mithilfe innovativer Finanzlösungen auf der Online-Plattform LevelUPTrade 1000 Euro pro Woche verdienen:

Nutzern aus Frankreich wurde Zugriff auf die nicht existierende Trading-Software „TraderAI“ angeboten, mit deren Hilfe sie angeblich ab 3500 Euro verdienen könnten:

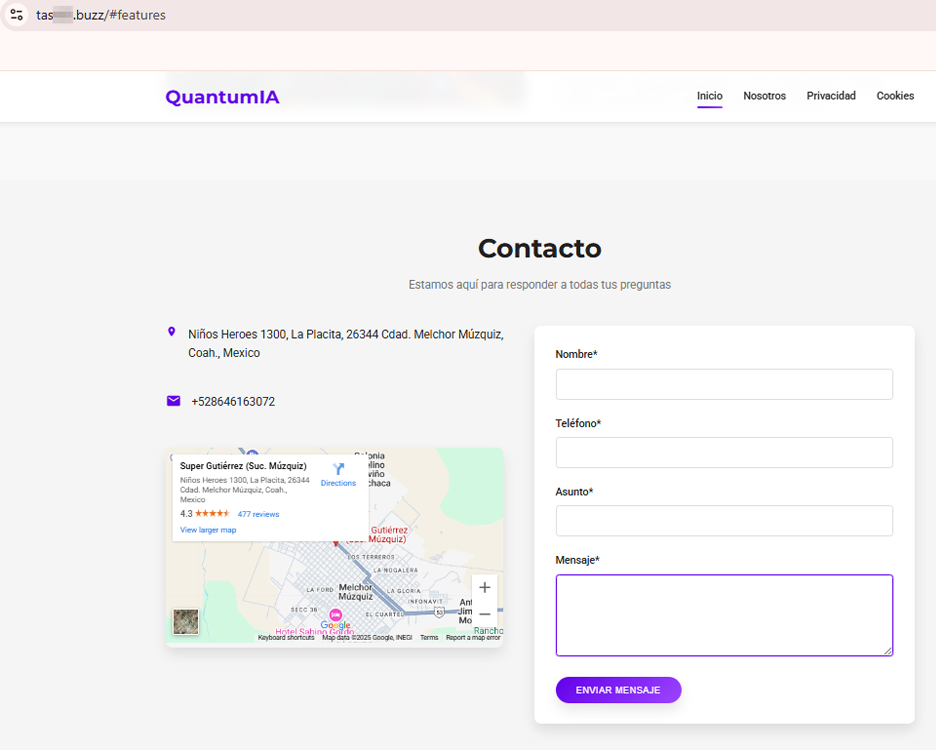

Nutzer aus Mexiko wurden aufgefordert, die intelligente Trading-Plattform „QuantumIA“ zu nutzen. Dabei handelt es sich um eine Modifikation der betrügerischen Plattform „Quantum System“ („QuantumAI“), die angeblich den automatischen Handel mithilfe von Quantencomputing und künstlicher Intelligenz ermöglicht.

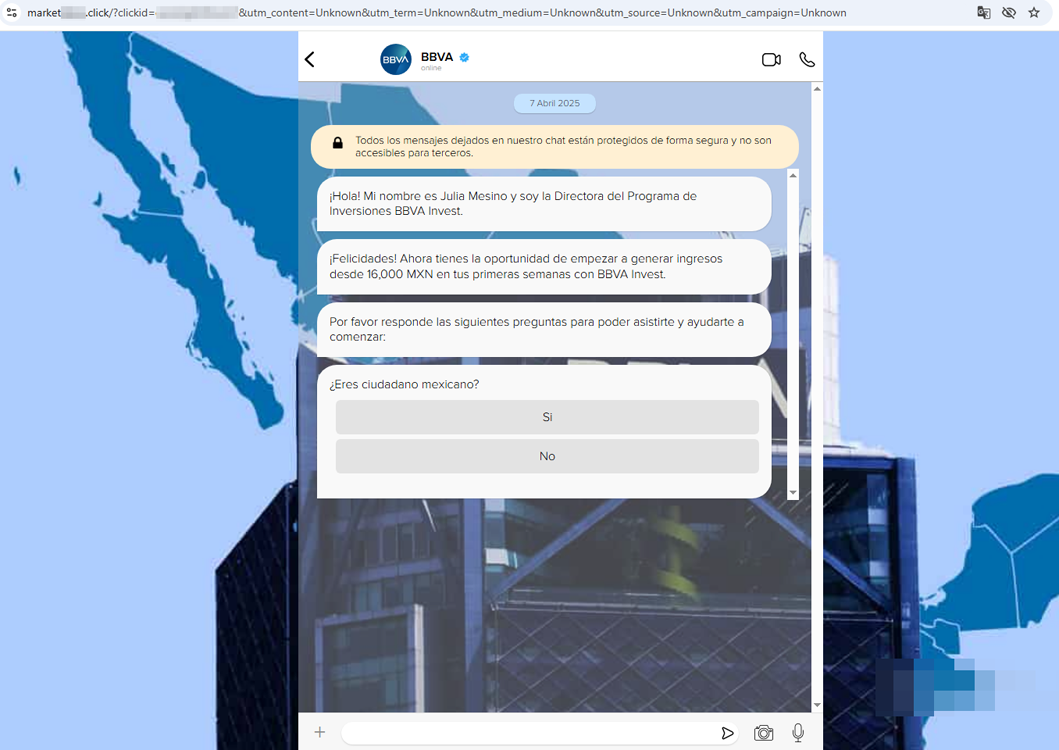

Mexikanischen Nutzern wurden angeblich im Namen einer bekannten Bank Investitionsdienstleistungen angeboten und eine Registrierungsprämie von 16.000 mexikanische Pesos versprochen. Dazu mussten die Nutzer ihre personenbezogenen Daten angeben.

Nutzer aus Deutschland wurden mit der gefälschten Handelsplattform „Lucrosa Infinity“ konfrontiert. Sie wurden aufgefordert, „zu investieren“ und „die Tür zur finanziellen Unabhängigkeit zu öffnen“.

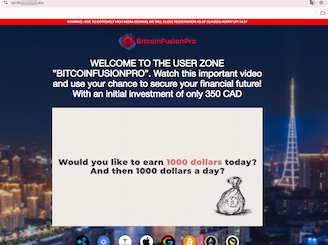

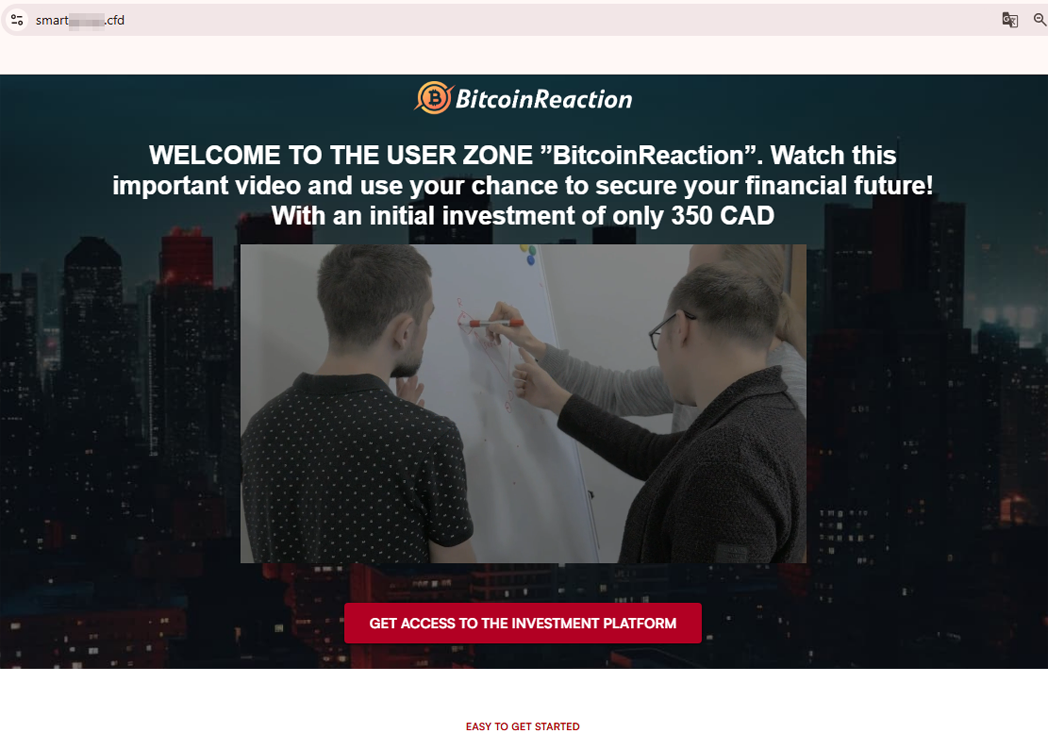

Nutzern aus Kanada wurden „einzigartige Services“ angeboten, die es ihnen angeblich ermöglichten sollten, am Handel mit Kryptowährungen zu verdienen oder ein hohes Einkommen mit Investitionen zu erzielen. Auf den erkannten betrügerischen Websites wurde für die betrügerischen Plattformen „BitcoinFusionPro“ und „BitcoinReaction“ geworben. Nutzer wurden aufgefordert, „nur 350 kanadische Dollar“ zu investieren, um ab 1.000 kanadische Dollar pro Tag zu verdienen.

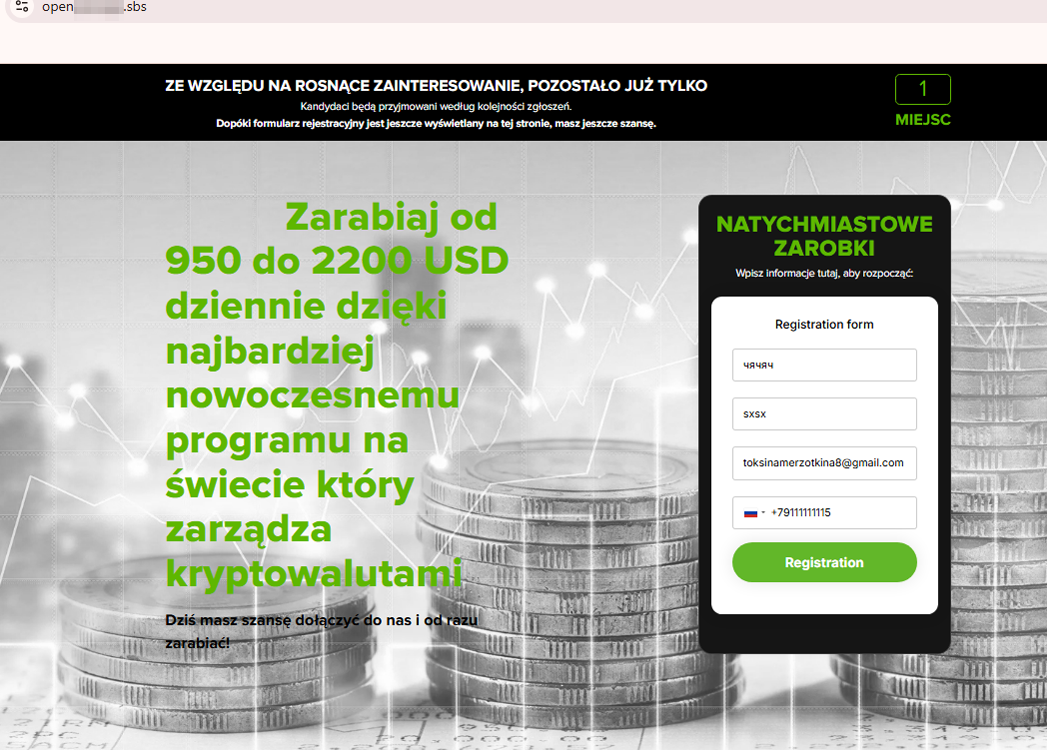

Mit ähnlichen gefälschten Websites wurden auch polnische Nutzer konfrontiert. Auf einer der Websites wurde Nutzern ein Einkommen in Höhe von 950 bis 2.200 US-Dollar „mithilfe der fortschrittlichsten Software zum Handel von Kryptowährungen“ versprochen:

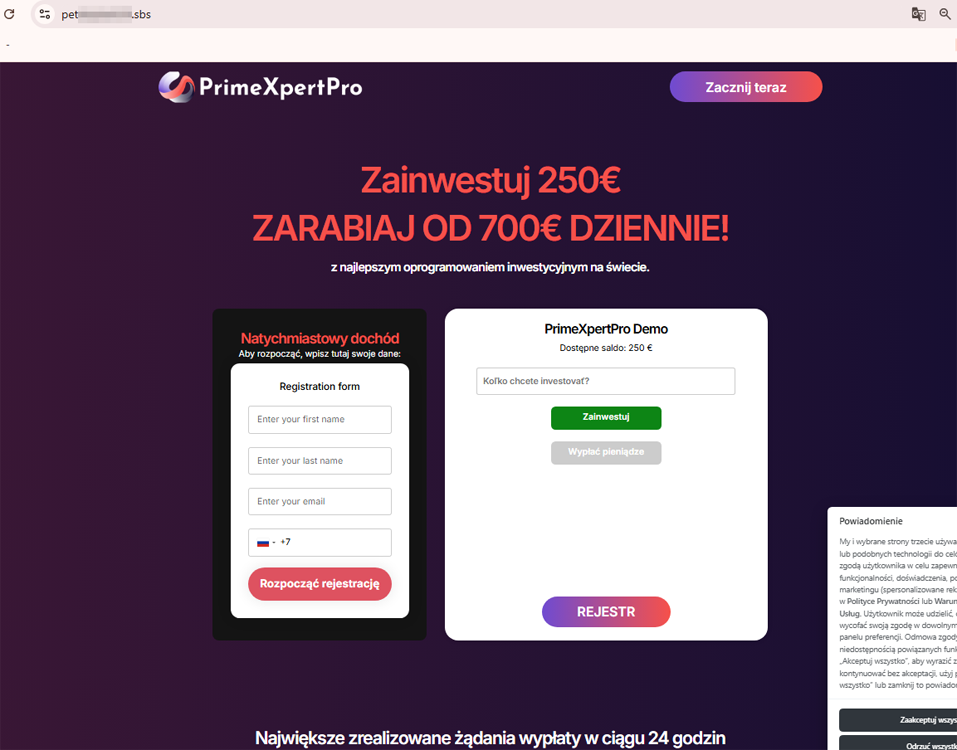

Auf einer weiteren Website wurden Nutzer aufgefordert, 250 Euro zu investieren, um 700 Euro pro Tag zu verdienen:

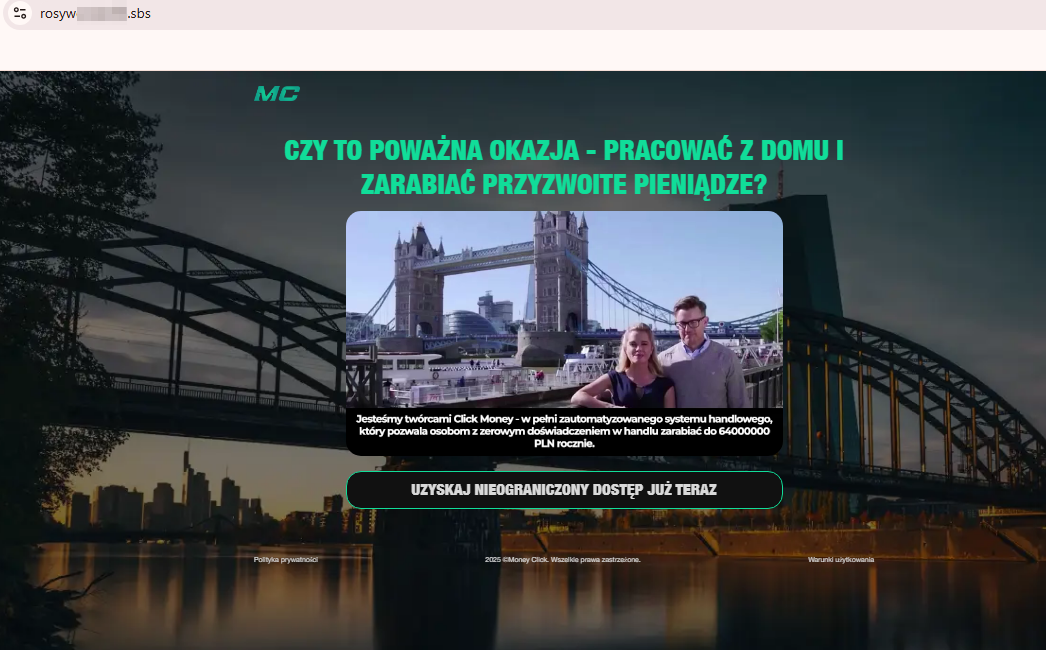

Auf einer der erkannten betrügerischen Ressourcen wurde polnischen Nutzern suggeriert, sie könnten mithilfe des automatisierten Systems „Click Money“ bis zu 64.000.000 polnische Zloty pro Jahr verdienen:

Bedrohungen für Mobilgeräte

Laut Statistiken von Dr.Web Security Space für mobile Geräte wurden Nutzer im zweiten Quartal 2025 am häufigsten mit Trojanern der Familie Android.HiddenAds konfrontiert. Die Anzahl dieser Bedrohungen ging im Vergleich zum vorigen Quartal zurück. An zweiter Stelle stehen Trojaner der Familie Android.MobiDash und gefälschte Anwendungen der Familie Android.FakeApp. Die Aktivität der ersten stieg und die der zweiten ging zurück.

Was Banking-Trojaner angeht, wurden Vertreter der Familie Android.Banker aktiver als im ersten Quartal verbreitet. Die Trojaner Android.BankBot und Android.SpyMax hingegen wurden seltener erkannt.

Im zweiten Quartal erkannten die Spezialisten von Doctor Web den Trojaner Android.Clipper.31 in der Firmware einiger Android-Smartphone-Modelle. Das bösartige Programm wurde in einer modifizierten Version von WhatsApp getarnt und dient zum Diebstahl von Kryptowährungen. Außerdem erkannten unsere Virenanalysten das bösartige Programm Android.Spy.1292.origin. Das Programm wurde in eine der Versionen der Geoinformations-App „Alpine Quest“ eingebettet und zur Cyberspionage verwendet.

Im Laufe der letzten drei Monate wurden zahlreiche Bedrohungen auf Google Play erkannt, darunter gefälschte Apps der Familie Android.FakeApp und die unerwünschte Anwendung Adware.Adpush.21912.

Besonders wichtige Ereignisse im Bereich der mobilen Sicherheit im zweiten Quartal:

- Rückgang der Verbreitung der Trojaner Android.HiddenAds

- Anstieg der Verbreitung der Trojaner Android.MobiDash

- Steigende Anzahl der Banking-Trojaner Android.Banker

- Rückgang der Aktivität der Banking-Trojaner Android.BankBot und Android.SpyMax

- Erkennung eines Trojaners zum Diebstahl von Kryptowährungen in der Firmware einiger Android-Smartphone-Modelle

- Erkennung eines Spyware-Trojaners, der auf russische Nutzer abzielte

- Neue Bedrohungen auf Google Play

Mehr Informationen über Bedrohungen für Mobilgeräte im zweiten Quartal 2025 finden Sie in unserem Virenrückblick für Android.