Rückblick und Analyse der Bedrohungen im Dezember 2009

Monatsberichte | Analytics | Sicherheitsreports | Alle News | Viren-News

2. Januar 2010

Die IT-Sicherheitslage im Dezember 2009 zeichnet sich durch Entwicklungen vorangegangener Monate aus. Die Erpressungssoftware macht im Malware-Traffic den Löwenanteil aus. Dafür basteln die Übeltäter Trojaner-Software und zahlreiche Malware-Websites. In der Spam-Flut waren immer öfter Audio-Dateien niedriger Qualität anzutreffen.

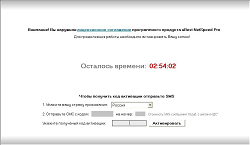

Windows-Blockierer

Im Dezember sind viele neue Windows-Blockierer aufgetaucht, die der Sicherheitssoftware die Malware-Analyse schwer machen. Nach Dr.Web Klassifikation werden solche Programme als Trojan.Winlock eingestuft. In den letzten Monaten wurden mehrere Erpressungsfälle in Russland und der Ukraine registriert.

Diese Malware blockiert das Starten von Tools, durch die man sie analysieren kann und bewirkt schnelles Herunterfahren des Computers. Um die manuelle Entfernung komplizierter zu machen, erstellt der Trojaner in Windows-Systemverzeichnissen seine Kopien. Dabei stimmt der Name des gestarteten Prozesses mit dem Namen der ausführbaren Datei nicht überein.

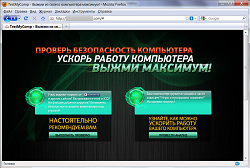

Gefälschte Antivirensoftware geht online

In den letzten Monaten sind Malware-Websites nur so aus dem Boden geschossen. Inzwischen bieten diese Malware-Websites dem Anwender an, sein System auf Malware und Sicherheitslücken zu prüfen. Dabei kann auch die Konfiguration des Systems geändert werden, um es schneller zu machen.

Um die Aufmerksamkeit der Internetnutzer zu gewinnen, wird während der Prüfung die IP-Adresse, die Version des Betriebssystems und des Browsers angezeigt.

Um entdeckte Sicherheitslücken zu schließen, soll der Anwender eine SMS versenden. Dabei kostet jede SMS nicht wenig.

Alle angebotenen Software-Produkte erweisen sich als Attrappen, die nur zur reinen Gelderpressung dienen.

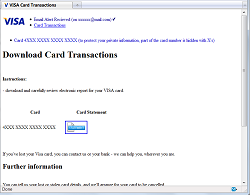

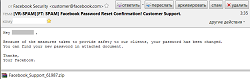

E-Mail-Trojaner

Spam-Mails bleiben immer noch eine der effektivsten Verbreitungsmethoden von Malware.

Im vergangenen Monat verbreiteten sich verschiedene Varianten von Trojan.PWS.Panda als Protokolle zu mit Visa-Karten durchgeführten Operationen und als neue Facebook-Passwörter.

Als bloßstellende Fotos wurden solche Trojaner wie Trojan.NtRootKit.3226 und Modifikationen von Trojan.Packed verbreitet. Im Namen des Paketdienstes DHL wurde Trojan.Botnetlog verbreitet.

Audio-Dateien in der Spam-Flut

Im Dezember wurden auf einmal mehrere Spam-Aktionen gestartet, die über Spam-Mails Audio-Dateien verbreiten sollten. Es waren MP3-Dateien (16 КBit/s).

Auf diese Weise wurde die Werbung für Online-Shops verbreitet. Audio-Dateien enthielten die Internetadresse des jeweiligen Online-Shops. Manchmal waren auch Dateien mit einer Größe von 6 MB verbreitet.

Trends für 2009-2010

Die Virenschreiber haben es im vergangenen Jahr auf das Geld der Internetanwender abgesehen. Das scheint eine kluge Taktik zu sein, weil viele Nutzer sehr oft auf Links von vermeintlichen Freunden und bekannten Unternehmen gehen und Software verschiedener Funktionalität nachladen. Die Geldforderungen waren nicht nur im Webbrowser, sondern auch auf dem Desktop und in einzelnen Fenstern zu sehen. Zur Virenverbreitung dienten E-Mails und Instant-Messaging-Systeme, soziale Netzwerke und Blogs.

2010 werden kriminelle Cyber-Banden weiter versuchen, neue Betriebssysteme und Webbrowser unter Kontrolle zu bekommen. Dabei soll nicht nur die klassische Signatursuche, sondern auch die Heuristik und Tools zur Verhaltensanalyse umgangen werden. Immer mehr neue und raffinierte Rootkit-Techniken werden auftauchen. Bereits 2010 kann ein Rootkit für die 64-Bit Windows-Plattform gebastelt werden. Die Zahl von Malware-Websites wird weiter zunehmen. Antifishing-Tools, die in einem modernen Webbrowser eingesetzt werden und Internetanwender vor Malware-Websites fernhalten sollen, versagen nicht selten.

Die Zahl von Malware-Programmen im E-Mail-Traffic ist im Vergleich zum November 2009 um das 2,8fache gestiegen. Der Anteil von Malware unter allen geprüften Dateien auf PCs der Benutzer erhöhte sich um das 2,2fache. Cyber-Kriminelle fordern für die Wiederherstellung des Systems immer mehr Geld.

Top 20 Malware im E-Mail-Traffic

01.12.2009 00:00 - 01.01.2010 00:00 | ||

| 1 | 12417046 (14.38%) | |

| 2 | 9400042 (10.89%) | |

| 3 | 6643369 (7.69%) | |

| 4 | 6574865 (7.61%) | |

| 5 | 5380941 (6.23%) | |

| 6 | 4924800 (5.70%) | |

| 7 | 3791901 (4.39%) | |

| 8 | 3555068 (4.12%) | |

| 9 | 3221976 (3.73%) | |

| 10 | 3012162 (3.49%) | |

| 11 | 2355690 (2.73%) | |

| 12 | 2135038 (2.47%) | |

| 13 | 1846800 (2.14%) | |

| 14 | 1794382 (2.08%) | |

| 15 | 1732410 (2.01%) | |

| 16 | 1717600 (1.99%) | |

| 17 | 1504800 (1.74%) | |

| 18 | 1429018 (1.66%) | |

| 19 | 1390881 (1.61%) | |

| 20 | 1301627 (1.51%) | |

| Insgesamt geprüft: | 84,146,920,455 |

| Infiziert: | 86,343,017 (0.103%) |

Top 20 Malware auf PCs der Anwender

01.12.2009 00:00 - 01.01.2010 00:00 | ||

| 1 | 2410816 (12.69%) | |

| 2 | 1627202 (8.56%) | |

| 3 | 1297220 (6.83%) | |

| 4 | 802751 (4.23%) | |

| 5 | 647967 (3.41%) | |

| 6 | 585736 (3.08%) | |

| 7 | 525731 (2.77%) | |

| 8 | 466105 (2.45%) | |

| 9 | 399722 (2.10%) | |

| 10 | 397594 (2.09%) | |

| 11 | 374109 (1.97%) | |

| 12 | 368920 (1.94%) | |

| 13 | 311983 (1.64%) | |

| 14 | 298597 (1.57%) | |

| 15 | 295692 (1.56%) | |

| 16 | 264613 (1.39%) | |

| 17 | 230928 (1.22%) | |

| 18 | 229697 (1.21%) | |

| 19 | 218138 (1.15%) | |

| 20 | 210376 (1.11%) | |

| Insgesamt geprüft: | 89,457,410,121 |

| Infiziert: | 18,999,657 (0.0212%) |