Rückblick und Analyse von Cyber-Bedrohungen für Android-Plattform

Analytics | Alle News | Viren-News

Hanau, 15. März 2011

Android.SmsSend — eine Familie von SMS-Trojanern

Der Trojaner wurde zum ersten Mal am 4. August 2010 zum ersten Mal erwähnt. Das scheint unlängst gewesen zu sein. Das ist auch kein Wunder. Der mobile Markt ist sehr dynamisch: die Virenschreiber zeigen Erfindergeist und agieren sehr schnell.

Der Schädling verbreitete sich zunächst unter dem Decknamen RU.apk. Die Datei hatte folgendes Videoplayer-Icon ![]() und hieß MoviePlayer. Das Interessanteste dabei ist es, dass die Dateien im Paket am 29. Juli 2010 erstellt wurden. Das bedeutet, dass sich dieser Trojaner fast eine Woche lang unbeschränkt verbreiten konnte.

und hieß MoviePlayer. Das Interessanteste dabei ist es, dass die Dateien im Paket am 29. Juli 2010 erstellt wurden. Das bedeutet, dass sich dieser Trojaner fast eine Woche lang unbeschränkt verbreiten konnte.

Am 5. August wurde die Datei beim Virenlabor von Doctor Web eingereicht. An demselben Tag wurde eine entsprechende Signatur für Android.SmsSend.1 in die Dr.Web Virendatenbanken aufgenommen. Später erschien die Signatur bei anderen Antivirenherstellern.

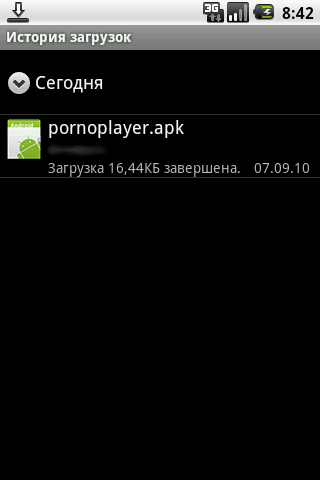

Am 7. September 2010 erschien auf http://www.mobile-review.com der Artikel über eine neue Version von Android.SmsSend, das ein anderes Icon und einen anderen Paketnamen hatte:

Die neue Variante des Schädlings wurde sofort in Virendefinitionsdatei als Android.SmsSend.2 aufgenommen. Doctor Web war dabei der erste Antivirenhersteller, der das gemacht hat.

Fast einen Monat lang gab es keine Informationen über SMS-Trojaner für Android. Deren Auftauchen rief eine Diskussion sowohl unter Spezialisten als auch unter Privatanwendern hervor.

Am 14. Oktober 2010 erschienen die Informationen über eine neue Version des SMS-Trojaners. Die Datei hieß pornoplayer.apk. Die Kennungen des Schädlings wurden sofort in die Dr.Web Virendatenbanken aufgenommen.

Der Trojaner zeichnet sich durch seine Einschleusungsmethoden aus. Betreiber von Webseites für Erwachsene können im Rahmen des Partnerprogramms Trojaner-Funktionen einbetten. Dabei wird Android.SmsSend nur dann hochgeladen, wenn die Website von einem mobilen Endgerät aufgerufen wird. Der Anwender merkt dabei nichts. Wenn man auf die böswillige Website von einem Handy geht, wird der auf J2ME geschriebene Trojaner hochgeladen. Wenn man auf diese Website vom PC geht, wird der Schädling nicht hochgeladen. Im Browser wird die Website einer bekannten Suchmaschine geöffnet.

Grüße aus China

Diese Gruppe zeichnet sich durch ihre Verbreitungsmethoden aus. Es geht um Android.Geinimi, Android.Spy und Android.ADRD (nach Klassifikation von Dr.Web). Diese Malware, die Ende 2010 bekannt wurde, stammt aus China.

Diese Trojaner machen sich unter dem Deckmantel bekannter und beliebter Programme breit. Die meisten werden auf chinesischen Foren und Websites verbreitet.

Die Infizierung läuft folgenderweise: ein Smartphone-Benutzer lädt herunter, installiert und startet ein solches Programm. Das Programm funktioniert wie gewöhnlich. Im Hintergrund wird aber gleichzeitig eine Trojaner-Komponente gestartet. Der Schädling sammelt Informationen über Ihre Kontakte, SMS, IMEI und Daten Ihrer SIM-Karte. Diese Daten werden an den Server des Betreibers weitergeleitet.

Android.Geinimi identifiziert den Ort, wo das Smartphone benutzt wird, lädt Dateien (andere Programme) aus dem Internet herunter, liest Kontakte, macht Anrufe, sendet und editiert SMS. Auch wenn das Programm geschlossen wird, wird die Trojaner-Komponente im Hintergrund weiter funktionieren.

Android.Spy liest und nimmt Kontakte auf, sendet und editiert SMS, identifiziert Ihren Standort usw. Der Schädling kann per Fernzugriff via SMS verwaltet werden. Android.Spy kann auch beim Einschalten des Smartphones hochgeladen werden und persönliche Daten sammeln. Dabei kann auch die Einstellungen der Suche und der Übergang zu Links konfiguriert werden. Der Trojaner kann auch Updates herunterladen. Dabei ist die Installation nur auf Zusage des Benutzers möglich.

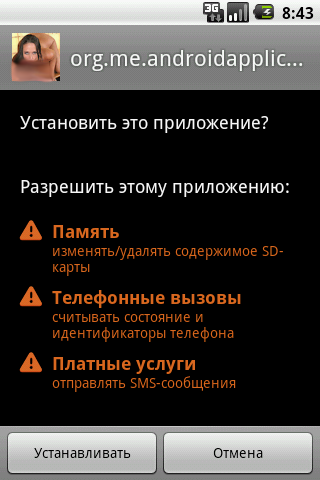

Wenn ein solches Programm auf Ihrem Smartphone installiert wird, werden Sie gefragt, ob mit der Installation fortgefahren werden soll. Folgen Sie nötigen Sicherheitsmaßnahmen, um die Infizierung zu vermeiden.

Dr.Web kennt zur Zeit 26 Varianten von Android.Spy, 25 Varianten von Android.Geinimi und 12 Modifikationen von Android.ADRD. Unter den Bedrohungen, die vor kurzem erschienen sind, sollte vor allem Android.Youlubg (nach Klassifikation von Dr.Web) erwähnt werden. Die Übeltäter haben dabei ein beliebtes Programm ausgenutzt und es mit böswilligen Funktionen ausgerüstet. Android.Youlubg sammelt persönliche Informationen des Abonnenten und stellt eine Verbindung zum Verwaltungsserver her. Darüber hinaus kann der Schädling eine kostenpflichtige SMS versenden.

Verdeckte Spionage

Neben klassischen Trojanern stellt auch kostenpflichtige Spyware eine Gefahr für Android. Zu deren Funktionen gehören die Überwachung des Standortes des Smartphone-Benutzers, Lauschangriffe, Lesen von ein- und ausgehenden SMS usw. Die Programme werden unter dem Vorwand verbreitet, dass sie angeblich Ihre Kinder schützen oder Ihren Ehepartner kontrollieren können.

Die meist bekannten kostenpflichtigen Spion-Programme sind Flexispy, Mobile Spy und Mobistealth. Die meisten Hersteller bieten ihre Lösungen für mehrere mobile Plattformen: Symbian, Android, Blackberry, Windows Mobile, iPhone, iPad, Maemo (für iPhone und iPad ist bei der Installation jailbreak erfoderlich).

Die meisten Programme werden mit einem 1-Jahres-Abo verkauft. Der Preis hängt von einer bestimmten Programmversion ab.

Um solche Spyware zu installieren, muss der Übeltäter auf das Endgerät zugreifen und die Software einstellen können.

Wie kann Spyware unbemerkt agieren?

Bei Android haben die meisten Programme keine Icons nach der Installation. Selbst wenn es diese gibt, haben sie neutrale Namen. Beim Starten des Programms durch das Icon wird ein Kalkulator oder ein Spion-Programm aktiviert, das alle Ihre Sicherheitsbedenken beseitigen soll. In der Liste der installierten Software hat das Spion-Programm auch den mit anderen Programmen vergleichbaren Namen.

Einige Spion-Programme sind auf Android Market vorhanden. Weitere müssen über ein Smartphone heruntergeladen oder auf eine Speicherkarte kopiert werden. Diese Programme können sowohl für legale als auch illegale Zwecke verwendet werden.

Hintergrund-Bedrohungen

Anfang März erschienen in den Medien Informationen, dass es auf Android Market Programme und Spiele gibt, die Trojaner-Funktionen enthalten. Die beliebte Software wurde in der Tat mit Trojaner-Funktionen ausgerüstet. Die Gesamtzahl solcher Anwendungen lag bei 50.

Das böswillige Programm Android.DreamExploid, das die Infizierung bewirkte, ist für die Sammlung von Informationen über das Endgerät (u.a. IMEI und Telefonnummer) verantwortlich. Der Schädling stellt eine Internetverbindung her und installiert ein Exploit, das die Privilegien der Software-Umgebung des Smartphones willkürlich erhöhen soll.

Darüber hinaus kann Android.DreamExploid Programme aus dem Internet herunterladen und ohne Erlaubnis des Anwenders (über eine Sicherheitslücke) installieren.

Obwohl Google alle bekannten Versionen der Programme mit Trojaner-Funktionen entfernt und die Kill-Switch-Aktion durchgeführt hat, ist das Erscheinen neuer Versionen des Trojaners sowohl auf Android Market als auch anderen Marktplätzen nicht ausgeschlossen.

Fazit

Ein großes Virenaufkommen ist auf die steigende Beliebtheit einer Plattform zurückzuführen. Android liefert uns eine weitere Bestätigung.

Neben den Technologien geht auch die Entwicklung böswilliger Programme für mobile Endgeräte voran. Je mehr Funktionen ein mobiles Endgerät hat, desto mehr Sicherheitslücken kann ein Virus finden.

Um sich vor Cyber-Bedrohungen zu schützen, müssen Sie beim Surfen vorsichtig und aufmerksam sein. Ein Antivirenprogramm bietet Ihnen eine weitere Möglichkeit des Virenschutzes. Zur Zeit sind in den Dr.Web Virendatenbanken Signaturen für mehr als 120 böswillige Programme für Android enthalten. Die Anzahl dieser Programme wird anscheinend weiter wachsen.