Neuer BackDoor.Butirat ändert Namen von Verwaltungscentern der Cyber-Kriminellen

Analytics | Alle News | Viren-News

Hanau, 24. Janaur 2013

Die Trojaner aus der Familie BackDoor.Butirat sind in der Lage, ausführbare Dateien auf Befehl eines Verwaltungsservers auf den infizierten PC herunterzuladen und Passwörter für beliebte FTP-Clients (FlashFXP, Total Commander, Filezilla, FAR, WinSCP, FtpCommander, SmartFTP usw.) zu klauen.

Das Infizierungsprinzip von BackDoor.Butirat ist alles andere als neu. Der Schädling erstellt seine Kopie in einem der Systemverzeichnisse und nimmt Änderungen im Registry vor, damit er beim Laden von Windows automatisch ausgeführt werden könnte.

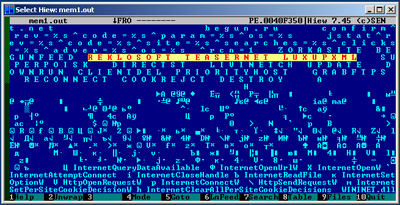

Das Besondere an BackDoor.Butirat.245 ist es, dass er eine neue Methode zur Generierung von Verwaltungsservernamen verwendet. Früher war die Adresse eines Kommandocenters nur beim böswilligen Programm zu finden. Wie bei neuen Versionen von BackDoor.BlackEnergy gab es bei der Untersuchung von BackDoor.Butirat.245 eine Überraschung: der Trojaner generiert automatisch Namen von Verwaltungsservern der dritten Ebene. Die Domain der zweiten Ebene ist für ein wohl bekanntes Unternehmen registriert, das in der Regel allfällige Beschwerden und Nachrichten ignoriert. Die Übeltäter glaubten, damit die Resistenz des böswilligen Programms bei der eventuellen Deaktivierung eines seiner Verwaltungsserver zu erhöhen.

Die Signatur für BackDoor.Butirat.245 wurde in die Dr.Web Virendatenbank bereits eingetragen. Der Schädling stellt deshalb für Dr.Web Anwender keine Gefahr dar.