Hanau, 7. Mai 2013

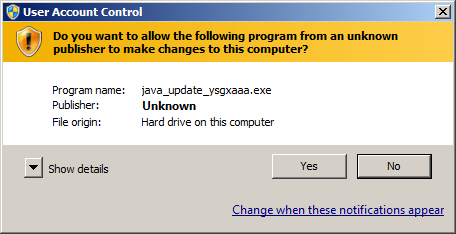

Der Trojaner besteht aus zwei Komponenten: Dropper und dynamische Bibliothek, die für die Malware-Verbreitung verantwortlich ist. Während der Installation auf dem PC des Opfers erstellt der Dropper seine Kopie in einem Ordner auf der Festplatte und führt sich aus. Im Betriebssystem Microsoft Windows Vista kann sich der Dropper als Java-Anwendung ausführen, um Benutzerkonten (User Accounts Control, UAC) zu umgehen. Der Benutzer soll in diesem Fall das Herunterladen der Anwendung bestätigen.

Anschließend speichert der Dropper auf der Festplatte die Hauptbibliothek des Trojaners, die sich auf dem infizierten PC in alle gestarteten Prozesse integriert. Die Bibliothek läuft aber nur in den Browsern Microsoft Internet Explorer, Mozilla Firefox, Opera, Safari, Google Chrome, Chromium, Mail.Ru Interent, Yandex.Browser und Rambler Nichrom. Die Konfigurationsdatei von Trojan.Mods.1 liegt in der Bibliothek verschlüsselt.

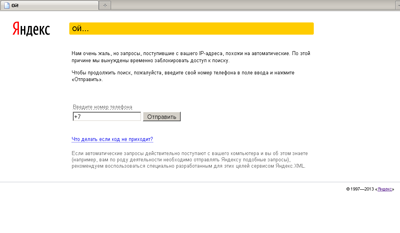

Die Hauptfunktion von Trojan.Mods.1 ist die Unterschiebung von Webseiten, indem die Übeltäter Systemfunktionen, die für die Übertragung von DNS-Namen der Websites in IP-Adressen verantwortlich ist. Wenn der Trojaner aktiviert ist, wird der Benutzer auf betrügerische Websites umgeleitet, wo er seine Mobiltelefonnummer eingeben und die zugeschickte SMS beantworten soll. Sollte der Benutzer dies akzeptieren, wird von seinem Konto ein bestimmter Betrag abgebucht.

Die Architektur von Trojan.Mods.1 ist mit einem Algorithmus ausgerüstet, durch den die Umleitung des Browsers für eine bestimmte Gruppe von Adressen sich deaktivieren lässt.

Die Signatur dieses Trojaners wurde in die Dr.Web Virendatenbank eingetragen. Trojan.Mods.1 stellt deshalb keine Gefahr für Anwender von Dr.Web Produkten dar.

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Ihre Meinung ist uns wichtig!

Um dem Administrator der Webseite eine Frage zu stellen, geben Sie in Ihrem Post zunächst @admin ein. Wenn Ihre Frage an den Autor eines Kommentars adressiert ist, schreiben Sie @ und den Namen des Autors im Anschluß.

Andere Kommentare