Rückblick und Analyse der Virenbedrohungen für Juni 2013

Monatsberichte | Analytics | Alle News | Viren-News

Hanau, 2. Juli 2013

Allgemeine Sicherheitslage

Statistiken, die im Juni 2013 durch Dr.Web CureIt! gesammelt wurden, belegen, dass Trojan.Mods.2 einer der meist verbreiteten Trojaner ist. 3,97% aller infizierten Rechner entfallen auf Trojan.Mods.2. Dieser Trojaner leitet den Benutzer auf böswillige Webseiten um, wo er aufgefordert wird, seine Telefonnummer einzugeben und einen Bestätigungscode abzuschicken. So soll regelmäßig vom Konto des Benutzers ein bestimmter Betrag abgebucht werden.

Dem Trojan.Mods.2 folgt Trojan.Mods.1 mit 1,45%, Trojan.Hosts.6815 (2,94%) und Trojan.DownLoader9.19157 (1,92%). Nachfolgend finden Sie die meist verbreiteten Bedrohungen für den Monat Juni:

| Name | % |

| Trojan.Mods.2 | 3.97 |

| Trojan.Hosts.6815 | 2.94 |

| Trojan.DownLoader9.19157 | 1.92 |

| Trojan.Mods.1 | 1.45 |

| Trojan.Hosts.6838 | 1.44 |

| Trojan.Zekos | 1.22 |

| BackDoor.IRC.NgrBot.42 | 1.18 |

| Trojan.MulDrop4.25343 | 0.80 |

| Trojan.MayachokMEM.7 | 0.76 |

| Trojan.Packed.24079 | 0.75 |

Botnets

Im diesem Monat ist auch eine neue Version des Botnets Linux.Sshdkit aufgetaucht. Nach Informationen vom 27. Juni sind im Botnet nur 42 Bots aktiv. Im Laufe der letzten 30 Tage wurden nur acht Infizierungsfälle bei Servern unter Linux gefunden.

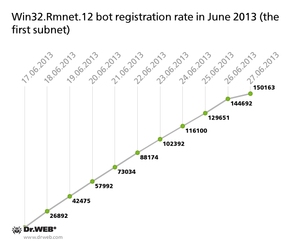

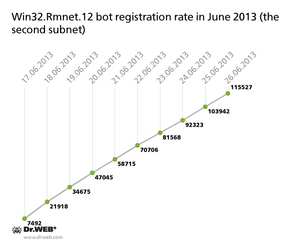

Gleichzeitig wächst die Infizierungswelle durch Win32.Rmnet.12. In einem der Subnetzwerke von Win32.Rmnet.12 sind 459 192 Bots aktiv, im anderen — 613 135. Das Wachstum des Botnets ist wie folgt abgebildet:

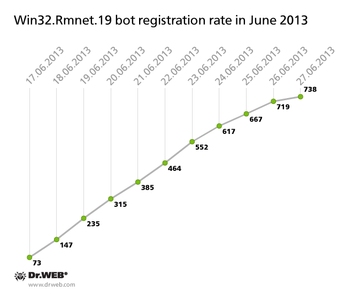

Im Botnet Win32.Rmnet.16 sind derzeit 4 674 aktive Bots (im vergangenen Monat - 5 220) eingebunden. Im Laufe des letzten Monats sind 293 infizierte Rechner dazugekommen. Die Anzahl von Workstations, die durch Win32.Rmnet.19 infiziert wurden ist auch zurückgegangen. Ausführliche Statistiken sind wie folgt abgebildet:

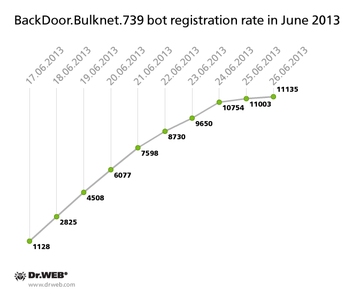

Das Botnet von BackDoor.Bulknet.739 ist leicht geschrumpft. Die Sicherheitsanalysten von Doctor Web konnten einen Verwaltungsserver dieses Botnets abfangen. Im Juni waren es noch 16 024 aktive Bots im Botnet eingebunden. Die Wachstumsdynamik des Botnets finden Sie hier:

Das Botnet von BackDoor.Dande verfügt derzeit über 1 209 infizierte Rechner.

Das Botnet von BackDoor.Flashback.39 für Rechner unter Mac OS X verfügt zur Zeit über 62069 infizierte Macs.

Bedrohung des Monats

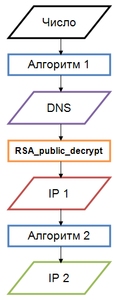

Im Juni ist eine neue Variante von Linux.Sshdkit aufgetaucht. Die aktualisierte Version der Bedrohung wird als Linux.Sshdkit.6 bezeichnet. In dieser Version von Linux.Sshdkit konnten die Übeltäter einige Neuheiten einführen, die die Übertragung von gestohlenen Daten sicherer machen sollen. Nachfolgend ist der Algorithmus für die Generierung von Serveradressen dargestellt.

Neue Encoder-Welle

Die Verschlüsselungstrojaner sorgten für mehr Kopfschmerzen. Rund 2 800 Anfragen sind beim technischen Support von Doctor Web eingegangen. Im Juni gab es etwa 700 Support-Anfragen wegen der Verschlüsselung durch Trojan.Encoder.94 und Trojan.Encoder.225. Meistens werden sie per E-Mail verbreitet. Trojan.Encoder.225 kann ins Betriebssystem durch eine E-Mail mit einem RTF-Anhang (oder .doc) eindringen, indem er die Sicherheitslücke von Microsoft Office ausnutzt. Trojan.Encoder.94 wird auf den PC des Opfers durch den BackDoor.Poison heruntergeladen.

Bedrohungen für mobile Endgeräte

Der Monat Juni zeigte, dass der Datendiebstahl, u.a. Diebstahl von Benutzerkonten, SMS-Nachrichten und Anrufprotokollen besonders aktuell ist. Dafür verwenden die Übeltäter spezielle Software und bieten sogar kostenpflichtige Anwendungen an.

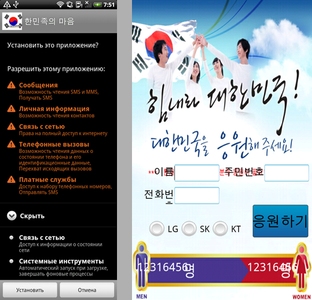

Hohe Wellen schlug Android.Tempur.1.origin, das südkoreanische Benutzer von Android um ihre Bankdaten, SMS-Nachrichten und Anrufprotokolle bringen sollte. Dieser Trojaner wurde in das Programm integriert, das von Dr.Web als Android.MulDrop.8.origin bezeichnet wurde. Der Trojaner ist vor allem dadurch interessant, dass er bei der Installation Online-Banking-Anwendungen des Benutzers unterschob bzw. deren Benutzeroberfläche imitierte und an einen Fernserver Daten über SMS, Anrufe des Benutzers weiterleitete.

Weitere Informationen zu Android.Tempur.1.origin finden Sie hier.

Unter gefunden Spyware-Exemplaren sind vor allem folgende hervorzuheben: Android.MobileSpy und Android.SpyBubble, die neue Familie von Program.Highster, Program.Stealthgenie und Program.Ownspy, die für BlackBerry und iOS gedacht sind. Es sei erwähnt, das für die Funktion von Program.Ownspy und ähnliche Anwendungen das Aktivieren der Option jailbreak erforderlich ist. Die Anzahl der eingebrochenen Betriebssysteme iOS ist trotzdem ziemlich hoch.

Die Trojaner von Android.SmsSend, die SMS an Premium-Telefonnummern der Benutzer schicken, sorgen weiter für Beunruhigung. Im Laufe des Monats wurde die Virendatenbank von Dr.Web um weitere neue Exemplare erweitert, z.B. Android.SmsSend.465.origin der sich durch Werbe-Mails verbreitete.

Beim Aufrufen dieser Website unter Android wurde ein Banner geladen, der den Benutzer aufforderte, ein beliebtes Spiel zu installieren. Weitere Informationen zu diesem Schädling finden Sie hier.

Malware im E-Mail-Traffic

| 01.06.2013 00:00 - 28.06.2013 11:00 | ||

| 1 | Trojan.Packed.196 | 0.77% |

| 2 | Win32.HLLM.MyDoom.54464 | 0.70% |

| 3 | Win32.HLLM.MyDoom.33808 | 0.62% |

| 4 | Trojan.PWS.Panda.655 | 0.57% |

| 5 | Exploit.CVE2012-0158.27 | 0.55% |

| 6 | Trojan.Siggen5.30475 | 0.55% |

| 7 | Trojan.PWS.Stealer.3128 | 0.46% |

| 8 | SCRIPT.Virus | 0.40% |

| 9 | VBS.Rmnet.2 | 0.40% |

| 10 | Win32.HLLM.Beagle | 0.40% |

| 11 | Trojan.PWS.Stealer.2877 | 0.40% |

| 12 | Trojan.MulDrop4.35808 | 0.35% |

| 13 | Trojan.Siggen5.24066 | 0.33% |

| 14 | Trojan.PWS.Multi.911 | 0.33% |

| 15 | Trojan.PWS.Panda.547 | 0.33% |

| 16 | Trojan.Inor | 0.31% |

| 17 | BackDoor.Comet.152 | 0.31% |

| 18 | BackDoor.Tishop.25 | 0.29% |

| 19 | Win32.HLLM.Graz | 0.29% |

| 20 | Trojan.PWS.Stealer.2832 | 0.26% |

Malware auf PCs der Benutzer

| 01.06.2013 00:00 - 28.06.2013 11:00 | ||

| 1 | SCRIPT.Virus | 0.97% |

| 2 | Adware.Downware.915 | 0.75% |

| 3 | Tool.Unwanted.JS.SMSFraud.26 | 0.65% |

| 4 | JS.Packed.5 | 0.60% |

| 5 | Adware.InstallCore.114 | 0.52% |

| 6 | Adware.InstallCore.115 | 0.45% |

| 7 | Adware.InstallCore.101 | 0.44% |

| 8 | Adware.Downware.179 | 0.43% |

| 9 | Adware.Downware.1132 | 0.41% |

| 10 | Adware.Toolbar.202 | 0.39% |

| 11 | Tool.Unwanted.JS.SMSFraud.10 | 0.34% |

| 12 | Tool.Unwanted.JS.SMSFraud.29 | 0.33% |

| 13 | Trojan.Hosts.6838 | 0.33% |

| 14 | Adware.Downware.1157 | 0.33% |

| 15 | JS.IFrame.432 | 0.32% |

| 16 | Tool.Skymonk.11 | 0.32% |

| 17 | Win32.HLLW.Autoruner.59834 | 0.32% |

| 18 | Win32.HLLW.Shadow | 0.31% |

| 19 | Adware.Webalta.11 | 0.31% |

| 20 | Tool.Skymonk.13 | 0.30% |