Hanau, 16. Oktober 2013

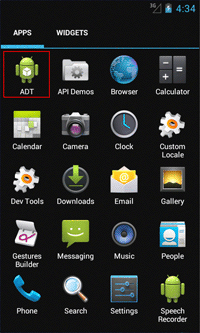

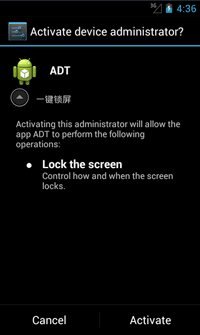

Der neue Android.Spy.40.origin verbreitet sich über unerwünschte SMS, die einen Link zur apk-Datei enthalten. Zur Zeit ist das eine der beliebtesten Verbreitungsmethoden, die von Cyber-Kriminellen hauptsächlich in Südkorea und Japan verwendet wird. Nach der Installation und dem Starten fragt Android.Spy.40.origin den Benutzer nach Administratorrechten für sein mobiles Endgerät und entfernt anschließend sein Icon vom Bildschirm. Danach läuft der Schädling im Hintergrund.

Danach stellt der Trojaner für weitere Anweisungen eine Verbindung zu einem Remote-Server her und kann folgende Operationen durchführen:

- Eingehende SMS abfangen und auf einen Server hochladen (der Benutzer wird dabei nicht benachrichtigt);

- Ausgehende Anrufe sperren;

- Kontaktliste und Angaben zu installierten Anwendungen auf einen Server hochladen;

- Anwendung auf Befehl installieren oder installieren;

- SMS an die vordefinierte Nummer senden.

Dieses böswillige Programm kann eine ernsthafte Gefahr für Benutzer darstellen, weil abgefangene SMS sensible Informationen wie persönliche Daten, Kontodaten, Passwörter usw. enthalten können. Die von Cyber-Kriminellen geklaute Liste mir Kontakten kann auch für den Versand von Massen-Mails und Phishing-Angriffe ausgenutzt werden.

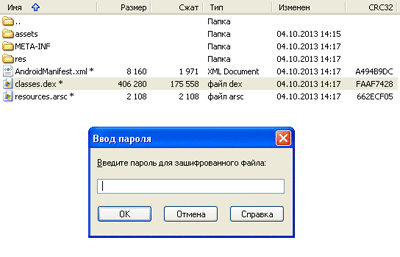

Das Besondere an Android.Spy.40.origin ist es, dass der Schädling eine Sicherheitslücke in Android verwendet. Dafür haben die Übeltäter die apk-Datei des Trojaners geändert. Die Antivirenprogramme können ihn deshalb nicht entdecken.

Bei der Entpackung dieser zip-Datei wird der Benutzer in der Regel um die Passworteingabe gebeten. Im Fall mit dem Android-Betriebssystem kann das Programm ohne Passwortabfrage installiert werden. Die Antivirenprogramme verpassen beim Scannen das Feld General purpose bit flag (obwohl es es dafür eine Signatur in der Virendefinitionsdatei gibt) und können den Schädling nicht entdecken. .

Die Virenanalysten von Doctor Web haben das nötige Update der Virendatenbank für Dr.Web für Android bereits vorgenommen. Schädlinge, die die oben erwähnte Sicherheitslücke ausnutzen, werden fehlerfrei detektiert. Den Android-Benutzern ist es dringend empfohlen, die entsprechenden Sicherheitsmaßnahmen zu treffen. Darüber hinaus sollte man verdächtige Anwendungen nicht installieren und Links in unerwünschten SMS ignorieren.

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Ihre Meinung ist uns wichtig!

Um dem Administrator der Webseite eine Frage zu stellen, geben Sie in Ihrem Post zunächst @admin ein. Wenn Ihre Frage an den Autor eines Kommentars adressiert ist, schreiben Sie @ und den Namen des Autors im Anschluß.

Andere Kommentare