Trojan.Skimer.18 infiziert Bankautomaten

Analytics | Sicherheitsreports | Alle News | Viren-News

Hanau, 16. Dezember 2013

Trojan.Skimer.18 ist nicht der einzige Backdoor-Trojaner, welcher gezielt Bankautomaten attackiert. Der Schädling ist als dynamische Bibliothek implementiert und wird von der infizierten Betriebssoftware ausgeführt. Diese wird so modifiziert, dass Informationen über Kreditkarten-Transaktionen zunächst in eine Datei protokolliert werden.

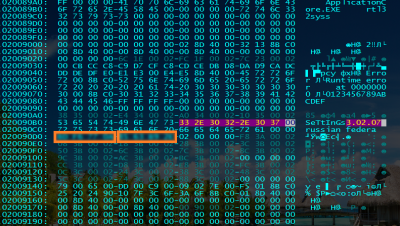

Sobald Trojan.Skimer.18 den Bankautomaten infiziert hat, wartet er auf die Autorisierung von Kreditkarten-Transaktionen durch Benutzer. Dabei fängt er für kriminelle Zwecke relevante Informationen (Kreditkartenhalter und -laufzeit, Kontonummer, PIN sowie weitere sensible Daten) ab und protokolliert diese in einer Datei. Dabei umgeht Trojan.Skimer.18 das Schutzsystem des Automaten, indem er die PIN durch dessen Betriebssoftware entschlüsseln lässt!

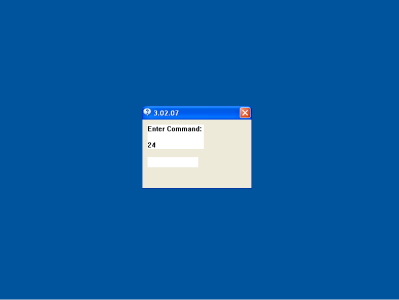

Wie bei vergleichbaren Trojanern üblich wird auch Trojan.Skimer.18 über spezielle Masterkarten gesteuert: Sobald ein infizierter Bankautomat eine Masterkarte erkannt hat, zeigt er einen Dialog zur Verwaltung des Trojaners an. Zur Interaktion mit den Übeltätern wird die XFS-Oberfläche (Extensions for Financial Services) genutzt, da Bankautomaten keine vollständige Tastatur haben. Ebenso dient die XFS-Oberfläche dem Trojaner, um von Benutzern eingegebene PINs (EPP, Encrypted PIN Pad) abzufangen.

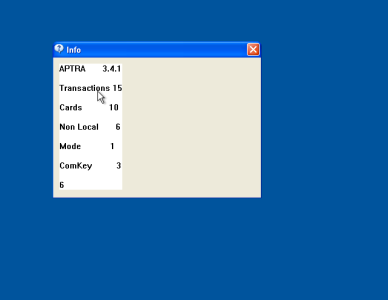

Je nach Befehl der Übeltäter kann Trojan.Skimer.18 die Betriebssoftware des Bankautomaten wieder desinfizieren, Statistiken über protokollierte Kreditkarten-Transaktionen abrufen, Protokolldateien löschen, den Bankautomaten neu starten, den Funktionsmodus ändern oder sich selbst (bzw. nur die Bibliothek) aktualisieren. Das Updateverfahren wurde von den Übeltätern visualisiert und kann auf dem Bildschirm des Bankautomaten angezeigt werden.

Auf Befehl werden die protokollierten Kreditkarten-Transaktionen schließlich in komprimierter Form auf die Masterkarte kopiert, um von den Übeltätern später zu kriminellen Zwecken genutzt zu werden.

Die Ähnlichkeit dieses Trojaners zu anderen Backdoor-Trojanern legt nahe, dass diese von einer Person entwickelt wurden. Die Signatur für Trojan.Skimer.18 wurde bereits in die Dr.Web Virendatenbank aufgenommen; er wird jetzt durch Dr.Web Antivirus erkannt und umgehend beseitigt.