Erstes Bootkit für Android hat bereits 350.000 mobile Endgeräte infiziert

Analytics | Alle News | Viren-News

Hanau, 24. Januar 2014

Zur Verbreitung des Trojaners, der in der Dr.Web Virendatenbank als Android.Oldboot.1.origin geführt wird, verwendet der Schädling eine neuartige Methode: Durch Modifikation des Skripts /init.rc, welches zur Aktivierung grundlegender Systemkomponenten dient, und Einpflanzen des Programms /sbin/imei_chk (erkannt als Android.Oldboot.1) ins Boot-Medium des mobilen Endgeräts sorgt er dafür, dass dieses Programm bei jedem Systemstart ausgeführt wird. Dieses extrahiert die Dateien libgooglekernel.so (erkannt als Android.Oldboot.1 ) und GoogleKernel.apk (erkannt als Android.Oldboot.1.origin) in die Systempartition, welche fortan als installierte Anwendung im System erscheinen. Diese Anwendung fungiert als Systemdienst, der Verbindung zu Bot-Servern herstellt und von diesen Befehle erhalten kann, die schließlich vom privilegierten Programm /sbin/imei_chk ausgeführt werden. Höchstwahrscheinlich wurde der Schädling ursprünglich durch Aufspielen modifizierter Betriebssystemsoftware in Umlauf gebracht.

Selbst wenn die Komponenten von Android.Oldboot im Dateisystem gelöscht werden: das im Boot-Medium eingepflanzte Programm /sbin/imei_chk sorgt dafür, dass diese Komponenten bei jedem Neustart wieder installiert werden und das Betriebssystem wieder infiziert wird.

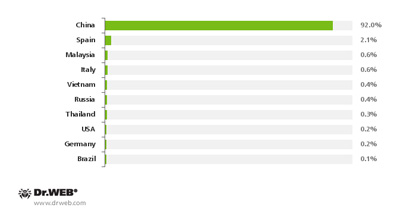

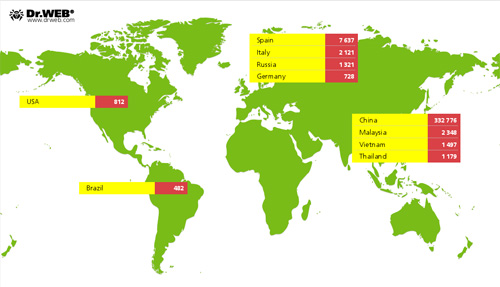

Laut Statistiken, die durch Sicherheits-Analysten von Doctor Web erhoben wurden, hat der Schädling bereits auf über 350.000 mobile Endgeräten in Spanien, Italien, Deutschland, Russland, Brasilien, den USA sowie Südostasien infiziert. Der Löwenanteil (92%) aller geschädigten Anwender befindet sich China. Dies ist nicht verwunderlich, da Android.Oldboot in erster Linie für chinesische Android-Anwender gedacht ist.

Die Verteilung der geschädigten Anwender nach Land ist dem folgenden Diagramm zu entnehmen.

Um dieser oder ähnlicher Malware nicht zum Opfer zu fallen, empfehlen wir Ihnen, nur Android-Endgeräte vertrauenswürdiger Herkunft zu benutzen und keine modifizierten Betriebssystem-Images zu verwenden.