Trojan.Skimer.19 bedroht Banken

Analytics | Alle News | Viren-News

4. März 2014

Der Trojaner ist hauptsächlich als dynamische Bibliothek realisiert, welche im NTFS-Strom eines anderen Schädlings (Trojan.Starter.2971) versteckt ist. Verwendet ein infizierter Geldautomat das Dateisystem NTFS, so speichert Trojan.Skimer.19 seine Protokolle in NTFS-Strömen und zeichnet darin Daten von Bankkarten, die zur Entschlüsselung notwendig sind, auf. Hat der Schädling sich im Geldautomaten eingenistet, fängt er EPP-Aktivitäten (Encrypted Pin Pad) ab. So kann er sich durch spezielle Tastenkombination aktivieren lassen und Befehle der Übeltäter ausführen. Die Befehle können wie folgt aussehen:

- Gesammelte Protokolle auf eingesteckte Chipkarte kopieren, PIN-Codes entschlüsseln,

- Trojaner-Bibliothek und Protokolle entfernen, Datenträger „desinfizieren“,

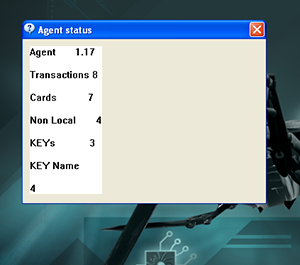

- Statistiken (Transaktionen, Karten, entwendete Schlüssel) anzeigen,

- Protokolldateien löschen,

- System neu starten bzw,

- Trojaner aktualisieren.

Die neuesten Versionen von Trojan.Skimer.19 können nicht nur mit Hilfe eingetippter Codes, sondern auch durch speziell angefertigte Karten aktiviert werden.

Zur Datenentschlüsselung verwendet Trojan.Skimer.19 die Geldautomatensoftware oder die DES-Methode (Data Encryption Standard), indem er früher entwendete Schlüssel einbezieht.

Alle Versionen des Trojaners werden von Dr.Web erfolgreich aufgespürt und gelöscht.