Baden-Baden, 1. Juli 2021

Insgesamt wurden zehn Trojaner-Apps entdeckt. Neun davon waren auf Google Play verfügbar:

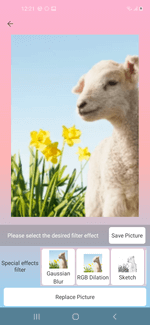

- Foto-Editor namens Processing Photo (von Dr.Web als Android.PWS.Facebook.13 erkannt). Es wurde vom Entwickler chikumburahamilton vertrieben und wurde bereits mehr als 500.000 Mal installiert.

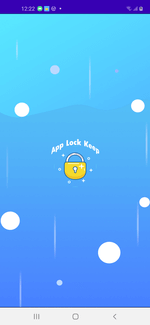

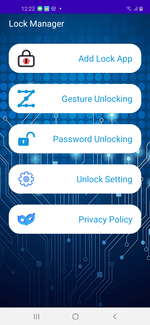

- App Lock Keep vom Entwickler Sheralaw Rence, App Lock Manager vom Entwickler Implummet col und Lockit Master vom Entwickler Enali mchicolo (erkannt als Android.PWS.Facebook.13), mit denen man die Zugriffsbeschränkung auf Android-Geräte und darauf installierte Software konfigurieren kann. Sie wurden jeweils mindestens 50.000, 10.000 und 5.000 Mal heruntergeladen.

- Rubbish Cleaner, ein Dienstprogramm zur Optimierung von Android-Geräten vom Entwickler SNT.rbcl, mit über 100.000 Downloads (erkannt als Android.PWS.Facebook.13).

- Horoscope Daily vom Entwickler HscopeDaily momo und Horoscope Pi vom Entwickler Talleyr Shauna (entdeckt als Android.PWS.Facebook.13). Ersteres wurde über 100.000 Mal installiert, letzteres über 1.000 Mal.

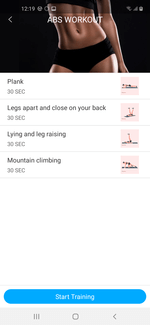

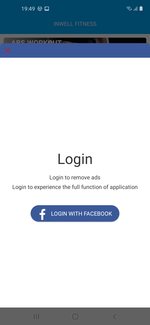

- Inwell Fitness (entdeckt als Android.PWS.Facebook.14) vom Entwickler Reuben Germaine, das bereits über 100.000 Mal installiert wurde.

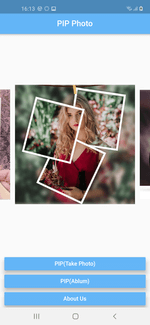

- PIP Photo, ein Bildbearbeitungsprogramm, das von dem Entwickler Lillians vertrieben wird. Verschiedene Versionen dieses Programms werden als Android.PWS.Facebook.17 und Android.PWS.Facebook.18 erkannt. Diese App weist über 5.000.000 Downloads auf.

Nachdem die Experten von Doctor Web Google kontaktiert hatten, wurden einige dieser Schadprogramme aus Google Play entfernt. Zum Zeitpunkt der Veröffentlichung dieser Mitteilung waren aber einige Trojaner immer noch verfügbar.

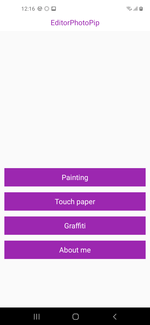

Darüber hinaus wurde eine frühere Modifikation dieser Trojaner entdeckt, die über Google Play unter dem Namen EditorPhotoPip vertrieben wurde, die bereits aus dem Katalog entfernt wurde, aber immer noch auf App-Seiten verfügbar war. Er wurde als Android.PWS.Facebook.15 in die Dr.Web Virendatenbank aufgenommen.

Android.PWS.Facebook.13, Android.PWS.Facebook.14 und Android.PWS.Facebook.15 sind native Android-Apps, während Android.PWS.Facebook.17 und Android.PWS.Facebook.18 das für die plattformübergreifende Entwicklung konzipierte Flutter-Framework verwenden. Dennoch können sie als Modifikationen desselben Trojaners betrachtet werden, da sie das gleiche Format von Konfigurationsdateien und die gleichen JavaScript-Skripte zum Datendiebstahl verwenden.

Die Apps waren voll funktionsfähig, was die Wachsamkeit potenzieller Opfer senken sollte. Um auf alle Funktionen zuzugreifen und Anzeigen zu deaktivieren, wurden die Benutzer aufgefordert, sich in ihr Facebook-Konto einzuloggen. In einigen Programmen war tatsächlich Werbung vorhanden – ein Trick, der Android-Besitzer weiter dazu verleiten sollte, die geforderte Aktion durchzuführen.

So sahen einige Trojaner beim Start aus:

Und so sah die Nachricht aus, in der potenzielle Opfer dazu aufgefordert wurden, sich in ihr Facebook-Konto einzuloggen:

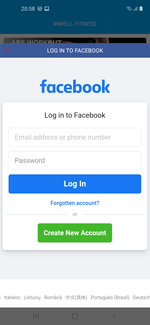

Wenn der Nutzer zustimmte und auf die Anmeldeschaltfläche klickte, sah er ein Standardformular für die Facebook-Anmeldung und ein Passwort:

Das angezeigte Formular war echt. Trojaner verwendeten einen speziellen Mechanismus, um ihre Opfer zu täuschen. Sobald sie die notwendigen Einstellungen von einem der Kontrollserver erhalten hatten, luden sie die Facebook-Seite https://www.facebook.com/login.php auf WebView. Dieselbe WebView wurde mit einem vom Server der Angreifer bezogenen JavaScript-Code geladen, das die eingegebenen Login-Daten direkt abfing. Dieses Skript verwendete dann Methoden, die von der JavascriptInterface-Annotation bereitgestellt wurden, um den gestohlenen Benutzernamen und das Kennwort an die Trojaner-App zu übergeben, welche diese an den Server der Angreifer weiterleitete. Nachdem sich das Opfer in sein Konto eingeloggt hatte, stahlen die Trojaner zusätzlich die Cookies der aktuellen Anmeldesitzung, die ebenfalls an die Cyberkriminellen gesendet wurden.

Die Analyse dieser Malware ergab, dass sie alle Einstellungen erhielten, um Logins und Passwörter von Facebook-Konten zu stehlen. Die Angreifer waren jedoch in der Lage, ihre Einstellungen leicht zu ändern und ihnen zu befehlen, eine Seite von einem anderen Dienst herunterzuladen oder ein komplett gefälschtes Anmeldeformular von einer Phishing-Seite zu verwenden. So konnten Logins und Passwörter von beliebigen Diensten durch Trojaner gestohlen werden.

Das Schadprogramm Android.PWS.Facebook.15, bei dem es sich um eine frühere Modifikation handelt, ist mit den anderen identisch, enthält aber zusätzlich Protokolldaten in chinesischer Sprache, was auf seine mögliche Herkunft hinweisen könnte.

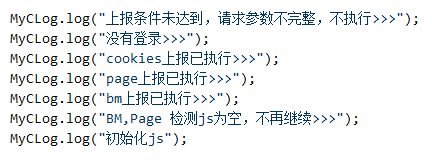

Das Erscheinungsbild des Trojaners Android.PWS.Facebook.15 und Beispiele für seine Log-Ausgaben:

Doctor Web empfiehlt Besitzern von Android-Geräten, nur Apps von bekannten und zuverlässigen Entwicklern zu installieren und auf die Bewertungen anderer Nutzer zu achten. Bewertungen bieten keine absolute Sicherheitsgarantie, können aber eine potenzielle Bedrohung signalisieren. Achten Sie außerdem darauf, wann und bei welchen Apps Sie sich für einen Dienst in Ihrem Konto anmelden müssen. Wenn Sie bzgl. der Sicherheit der durchgeführten Aktionen Zweifel haben, sollten Sie die Fortsetzung verweigern und die verdächtige App löschen.

Dr.Web Antivirus-Produkte für Android erkennen und entfernen erfolgreich alle bekannten Modifikationen von Android.PWS.Facebook.13, Android.PWS.Facebook.14, Android.PWS.Facebook.15, Android.PWS.Facebook.17 und Android.PWS.Facebook.18, so dass sie für unsere Kunden nicht gefährlich sind.

Mehr zu Android.PWS.Facebook.13

Mehr zu Android.PWS.Facebook.14

Mehr zu Android.PWS.Facebook.15

Mehr zu Android.PWS.Facebook.17

Mehr zu Android.PWS.Facebook.18

Ihr Android-Gerät braucht einen Malwareschutz.

Nutzen Sie Dr.Web

- Eine der ersten Malwareschutz-Apps für Android weltweit

- Über 140 Mio Downloads – nur auf Google Play

- Kostenlos für Nutzer von Dr.Web Produkten für Heimanwender

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Ihre Meinung ist uns wichtig!

Um dem Administrator der Webseite eine Frage zu stellen, geben Sie in Ihrem Post zunächst @admin ein. Wenn Ihre Frage an den Autor eines Kommentars adressiert ist, schreiben Sie @ und den Namen des Autors im Anschluß.

Andere Kommentare