Hanau, 26. Mai 2014

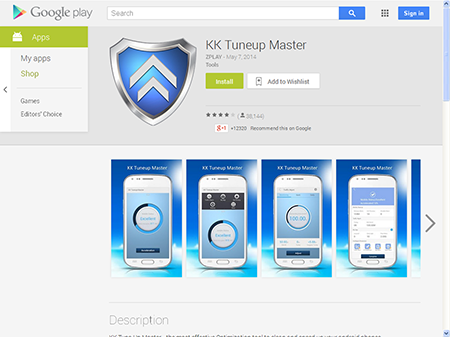

Die Anwendung, welche die Aufmerksamkeit der Virenanalysten von Doctor Web auf sich zog, erscheint als Tool zur Optimierung der Einstellungen des Endgeräts. Das Tool kann Anwendungen verwalten (u.a. Installation und Datensicherung), den Hauptspeicher leeren, und die Datenübertragung überwachen.

Außer den oben erwähnten Funktionen kann die Anwendung aber auch einige verdeckte Aktionen vornehmen, z.B. andere Anwendungen herunterladen und Kurznachrichten an kostenpflichtige Telefonnummern verschicken. Dafür nutzt das Tool mehrere verdächtige Services, die sofort nach dem Starten des Tools aktiviert werden. Ein Service ist z.B. für den Aufbau der Verbindung mit einem entfernten Server, an den IMEI- und IMSI-Daten sowie folgende Befehle weitergeleitet werden:

- Erstellen einer Liste von Anwendungen

- Erstellen der Inhalte von Kurznachrichten und Telefonnummern der Empfänger

- Erstellen einer Liste zum Abfangen von ein- und ausgehenden Nachrichten (Telefonnummern der Absender und Textinhalte von Kurznachrichten)

Ein weiterer Service wird bei der Installation von Anwendungen eingesetzt: Anhand der vorher erstellen Liste von APK-Dateien lädt er sie verdeckt herunter und installiert diese per Befehl pm install, der auf Endgeräten mit Root-Zugang ausgeführt werden kann. Gibt es keine Systemprivilegien, erfolgt die Installation im Standardmodus, welcher die Bestätigung durch den Besitzer des Endgerätes erforderlich macht.

Diese Funktion kann zur Installation anderer Software ohne Erlaubnis des Benutzers verwendet werden. Der automatische Versand von Kurznachrichten wird vom entfernten Server gesteuert. Da die Anwendung über derart gefährliche Funktionen verfügt, haben die Virenanalysten von Doctor Web entschieden, die Anwendung als Android.Backdoor.81.origin in die Virendatenbank von Doctor Web aufzunehmen.

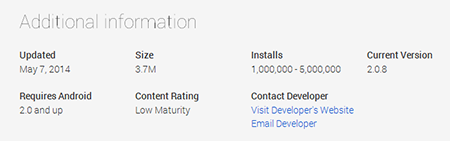

Bevor die Anwendung als gefährlich erkannt wurde, haben Nutzer sie bereits über 1 Mio. mal vom Google Play-Store heruntergeladen. Viele Nutzer waren anschließend mit unerlaubtem Versand von Kurznachrichten an kostenpflichtige Nummern konfrontiert. Am 26. Mai war die Anwendung auf Google Play immer noch verfügbar.

Um unangenehme Folgen durch böswillige Anwendungen zu vermeiden, ist es ratsam, die Rechte, welche man der Anwendung einräumt, vor der Installation sorgfältig zu prüfen und einen Virenschutz für Android zu benutzen.

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Ihre Meinung ist uns wichtig!

Um dem Administrator der Webseite eine Frage zu stellen, geben Sie in Ihrem Post zunächst @admin ein. Wenn Ihre Frage an den Autor eines Kommentars adressiert ist, schreiben Sie @ und den Namen des Autors im Anschluß.

Andere Kommentare