Doctor Web: Rückblick und Analyse von Bedrohungen im August 2017

Frankfurt, 31.August 2017

Im August registrierte das Team von Doctor Web mehrere massenhafte Mail-Angriffe gegen Administratoren von Webseiten. Übeltäter forderten sie auf, eine spezielle PHP-Datei auf die Webseite hochzuladen, was eine Webseite kompromittieren könnte. Ein neuer Mining-Trojaner, dessen Downloader einen Link zur Webseite von Brian Krebs enthält, wurde entdeckt. Und in die Dr.Web Virendefinitionsdatei haben unsere Sicherheitsspezialisten Downloader des Linux-Trojaners Linux- Hajime für Geräte mit der MIPS- und MIPSEL-Architektur aufgenommen.

Hauptereignisse

- Anzahl von Angriffen mittels E-Mail wächst

- Neuer Mining-Trojaner

- Downloader Linux.Hajime für MIPS und MIPSEL tauchen auf

Bedrohung des Monats

Netzwürmer unter dem Namen Linux.Hajime sind bereits seit 2016 bekannt. Zu deren Verbreitung verwenden Cyber-Kriminelle ein Telnet-Protokoll. Nach der Ermittlung eines Passwortes und Autorisierung auf einem Zielgerät speichert dort das infizierende Plug-in einen Downloader. Vom PC, von dem ein Angriff durchgeführt wird, lädt er ein Hauptmodul des Trojaners herunter und bringt das infizierte Gerät in ein dezentrales Botnet ein. Virenschutz-Apps konnten Linux.Hajime nur für Geräte mit der ARM-Architektur erkennen. Die Virenanalysten von Doctor Web trugen funktionsähnliche böswillige Apps für MIPS- und MIPSEL-Geräte ein.

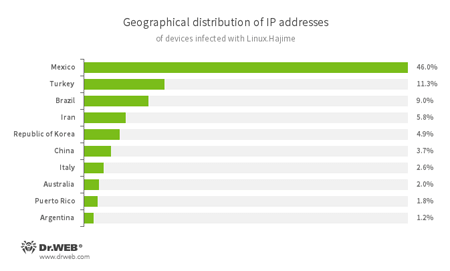

Der Löwenanteil von Infizierungen durch Linux.Hajime entfällt auf Mexico. Weiter folgen die Türkei und Brasilien. Mehr Informationen zu Hajime-Downloadern, die in die Dr.Web Virendefinitionsdatei als Linux.DownLoader.506 und Linux.DownLoader.356 eingetragen wurden, finden Sie hier.

Dr.Web Statistik

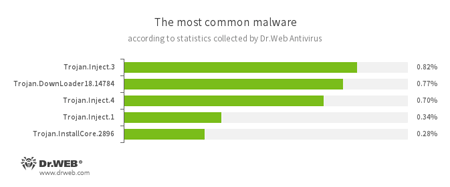

- Trojan.Inject

- Malware, die einen Schadcode in laufende Prozesse einfügt.

- Trojan.DownLoader

- Trojaner, die andere Malware herunterladen und installieren.

- Trojan.InstallCore

- Trojaner, die andere Malware installieren.

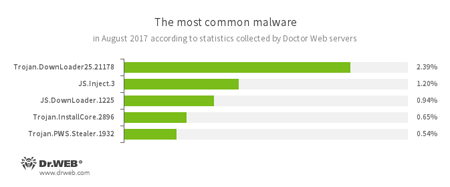

Serverstatistik

- Trojan.DownLoader

- Trojaner, die andere Malware herunterladen und installieren.

- JS.Inject.3

- Böswillige Szenarien auf JavaScript, die den Schadcode in den HTML-Code von Webseiten integrieren.

- Trojan.InstallCore

- Trojaner, die andere Malware installieren.

- Trojan.PWS.Stealer

- Trojaner, die vertrauliche Benutzerdaten auf dem PC klauen.

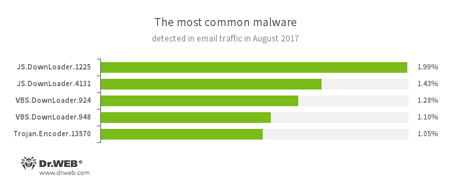

Malware im E-Mail-Traffic

- JS.DownLoader

- Böswillige Szenarien auf JavaScript, die andere Malware herunterladen und installieren.

- VBS.DownLoader

- Böswillige Szenarien auf VBScript, die auf PCs andere Malware herunterladen und installieren.

- Trojan.Encoder.13570

- Erpresser, der für die Entschlüsselung von Daten Geld verlangt.

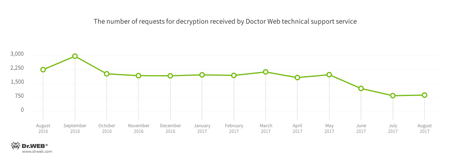

Encoder

Support-Anfragen wegen Encoder im August:

- Trojan.Encoder.858 — 29.21% Anfragen;

- Trojan.Encoder.567 — 4.02% Anfragen;

- Trojan.Encoder.761 — 1.85% Anfragen;

- Trojan.Encoder.11464 — 1.85% Anfragen;

- Trojan.Encoder.741 — 1.55% Anfragen

- Trojan.Encoder.3976 — 1.08% Anfragen.

Dr.Web Security Space für Windows schützt vor Encodern

Böswillige Webseiten

Im August 2017 wurden 275 399 Internetadressen in die Datenbank von nicht empfohlenen

| July 2017 | August 2017 | Wachstum |

|---|---|---|

| + 327,295 | + 275,399 | -15.8% |

Auf die Liste von nicht empfohlenen Webseiten kommen nicht selten bereits attackierte Homepages. Auf diesen sind unter anderem Szenarien anzutreffen, die Besucherzahlen künstlich steigern und sogar Malware verbreiten. Bei Angriffen auf Webseiten sammeln Übeltäter Daten zu angegriffenen Webseiten, u.a. Code, CMS, Subdomains, Browser und Version des Web-Servers usw. Wenn DNS-Server, die eine Webseite bedienen, richtig konfiguriert sind, können Cyber-Kriminelle keine Daten zur Domainzone erhalten. Bei falsch eingestellten DNS-Servern kann aber ein Übeltäter mittels einer AXFR-Anfrage an alle Informationen zu registrierten Subdomains gelangen. Eine falsche Einstellung von DNS-Servern öffnet zwar keine Sicherheitslücken, kann aber dazu führen, dass eine Webseite kompromittiert wird. Mehr dazu finden Sie hier.

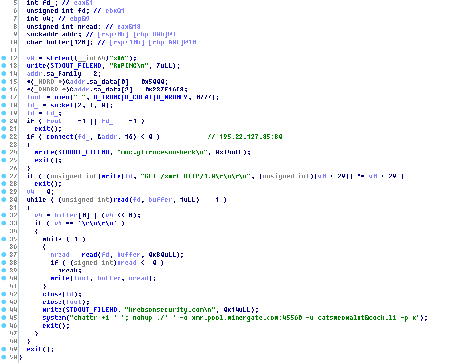

Andere Ereignisse

Im August haben die Virenanalysten von Doctor Web einen neuen Schädling für Linux in die Dr.Web Virendefinitionsdatei aufgenommen - Linux.BtcMine.26. Der Trojaner ist zum Mining von Kryptowährung von Monero (XMR) gedacht und verbreitet sich wie Linux.Mirai: Cyber-Kriminelle stellen eine Verbindung zum Zielgerät via Telnet her, indem sie einen Benutzernamen und ein Passwort ermitteln und auf dem Gerät einen Downloader speichern. Anschließend starten sie die böswillige App durch einen Befehl und diese lädt einen weiteren Trojaner nach.

Linux.BtcMine.26 zeichnet sich durch eine Besonderheit aus: der Code enthält einen Link zur Webseite krebsonsecurity.com, die einem bekannten Sicherheitsspezialisten Brian Krebs gehört. Mehr dazu lesen Sie in unseren News.

Böswillige und unerwünschte Apps für mobile Endgeräte

Im August wurden auf Google Play mehrere böswillige Android-Apps entdeckt. Trojaner, die als Android.Click.268 und Android.Click.274 klassifiziert wurden, verübten DDoS-Attacken auf Netzwerke. Und Android.Click.269 rief vorgegebene Webseiten auf, klickte auf Banner und besorgte somit Cyber-Kriminellen etwas Geld. Ein weiterer Schädling, der Android.BankBot.225.origin heißt, verfälschte Eingabefelder für Banking-Apps und klaute sensible Daten. Außerdem wurde auf Google Play Android.MulDrop.1067 entdeckt, der weitere Trojaner installieren soll.

Hauptereignisse im August 2017:

- Neuer Android-Trojaner, der DDoS-Angriffe auf Webseiten durchführt;

- Banking-Trojaner auf Google Play entdeckt;

- Dropper, der andere Trojaner installieren soll, auf Google Play entdeckt.

Mehr zur mobilen Sicherheitsszene lesen Sie hier.