Doctor Web: Rückblick und Analyse von Bedrohungen für Mobilgeräte im Februar 2020

19. März 2020

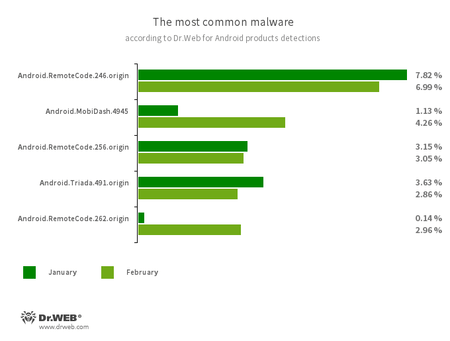

Im Februar sank die Zahl von Android-Bedrohungen um 11,57 % im Vergleich zum Januar. Die Zahl der erkannten Malware ging um 11,06 % zurück. Besonders aktiv waren Trojaner, die andere bösartige Anwendungen herunterladen und einen beliebigen Code ausführen können.

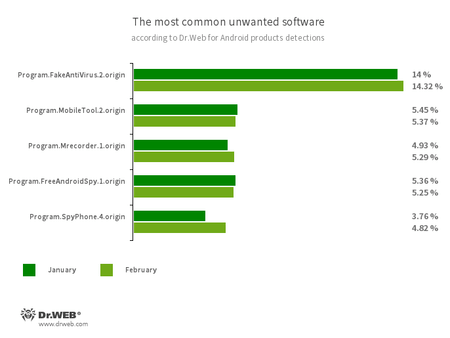

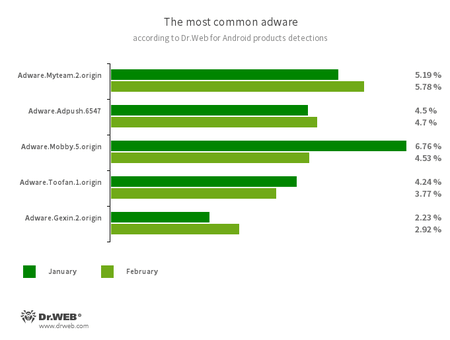

Die Zahl der erkannten unerwünschten Anwendungen stieg um 0,48 %. Die Zahl der erkannten Adware und Riskware sank entsprechend um 11 % und 2,56 %.

Im Google Play-Store erkannten unsere Spezialisten neue Modifikationen der Trojaner-Adware Android.HiddenAds und der betrügerischen Apps der Familie Android.FakeApp. Einige weitere Bedrohungen wurden erkannt.

HAUPTTRENDS IM FEBRUAR

- Rückgang der auf Android Geräten erkannten Bedrohungen

- Neue Schadprogramme auf Google Play

Statistiken von Dr.Web für Android

- Android.RemoteCode.246.origin

- Android.RemoteCode.256.origin

- Android.RemoteCode.262.origin

- Schadprogramme, die einen beliebigen Code laden und ausführen.

- Android.MobiDash.4945

- Trojaner-Adware.

- Android.Triada.491.origin

- Mehrfunktionaler Trojaner, der eine Vielzahl von böswilligen Aktionen ausführt.

- Program.FakeAntiVirus.2.origin

- Erkennung von Adware, die Aktionen einer Virenschutzsoftware nachahmt.

- Program.MobileTool.2.origin

- Program.Mrecorder.1.origin

- Program.FreeAndroidSpy.1.origin

- Program.SpyPhone.4.origin

- Apps, die Aktivitäten der Nutzer von Android Geräten überwachen und zur Cyber-Spionage verwendet werden.

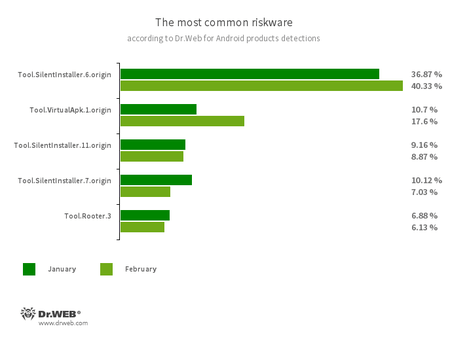

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.7.origin

- Tool.SilentInstaller.11.origin

- Tool.VirtualApk.1.origin

- Potenziell gefährliche Softwareplattformen, die es Anwendungen ermöglichen, apk-Dateien ohne Installation auszuführen.

- Tool.Rooter.3

- Tool, das es Cyberkriminellen und Schadprogrammen ermöglicht, Root-Berechtigungen auf Android Geräten zu erhalten.

Softwaremodule, die in Android-Apps integriert werden und aufdringliche Werbung auf Mobilgeräten anzeigen:

- Adware.Myteam.2.origin

- Adware.Mobby.5.origin

- Adware.Adpush.6547

- Adware.Toofan.1.origin

- Adware.Gexin.2.origin

Bedrohungen auf Google Play

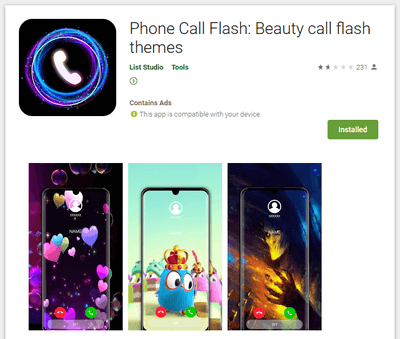

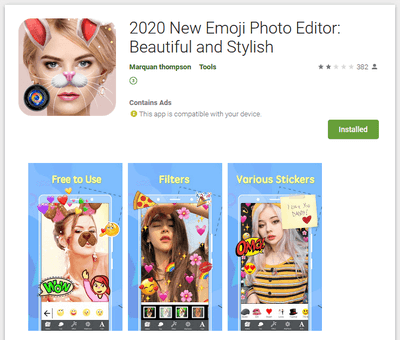

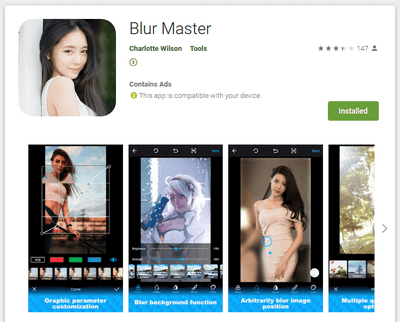

Im Februar konnten unsere Spezialisten neue Bedrohungen im Google Play-Store identifizieren. Darunter auch Trojaner der Familie Android.HiddenAds, die Android.HiddenAds.2065, Android.HiddenAds.2066 und Android.HiddenAds.2067 benannt wurden.

Nach dem Start eines solchen Trojaners wurde sein Symbol in der App-Liste auf dem Hauptbildschirm ausgeblendet und aufdringliche Werbung wurde ständig angezeigt. Cyberkriminelle verbreiteten diese Anwendungen als harmlose Apps wie Bildersammlungen, Bildbearbeitungsprogramme und nützliche Dienstprogramme.

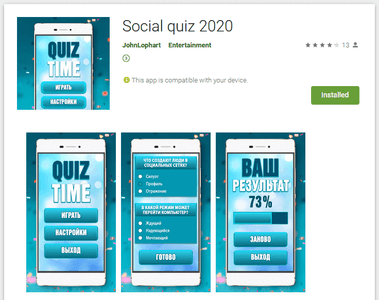

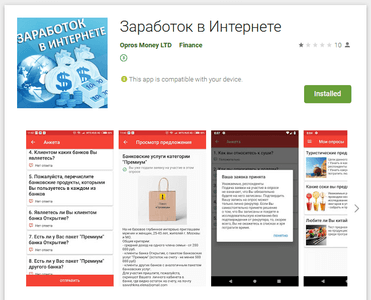

Außerdem wurden neue bösartige Anwendungen der Familie Android.FakeApp erkannt und unter den Namen Android.FakeApp.189 und Android.FakeApp.4.origin in die Dr.Web Virendatenbank eingetragen. Sie wurden von Cyberkriminellen als Apps zum Geldverdienen im Internet verbreitet. Die Trojaner öffneten betrügerische Websites, auf denen Nutzer aufgefordert wurden, gegen Entgelt an Umfragen teilzunehmen. Um das versprochene Geld zu erhalten, mussten Nutzer ihre Identität bestätigen oder eine Provision zahlen. Dafür mussten sie ihre Bankkartendaten angeben oder den Provisionsbetrag an das Cyberwallet der Betrüger überweisen. So liefen leichtgläubige Nutzer Gefahr, nicht nur um den angeforderten Betrag, sondern auch um alle Geldmittel auf ihrem Bankkonto zu kommen.

Außerdem erkannten unsere Spezialisten den Сlicker-Trojaner Android.Click.878, der sich als Bildersammlung tarnte. Nach dem Start öffnete er verschiedene (darunter auch betrügerische) Websites in Google Chrome. Um unerkannt zu bleiben, blendete Android.Click.878 sein Symbol im App-Menü auf dem Hauptbildschirm aus. Der Clicker wurde nur in der Liste der installierten Anwendungen im Menü des Betriebssystems angezeigt. Dabei gab er sich für eine Systemanwendung mit dem Namen Settings und dem Zahnradsymbol aus.

Um Ihre Android Geräte vor Schadprogrammen zu schützen, installieren Sie Dr.Web für Android.

Ihr Android-Gerät braucht einen Malwareschutz.

Nutzen Sie Dr.Web

- Eine der ersten Malwareschutz-Apps für Android weltweit

- Über 140 Mio Downloads – nur auf Google Play

- Kostenlos für Nutzer von Dr.Web Produkten für Heimanwender