Doctor Web: Rückblick und Analyse von Bedrohungen für Mobilgeräte im Dezember 2021

Baden-Baden, 28. Januar 2022

Weitere Bedrohungen wurden im Google Play Store entdeckt. Darunter befanden sich alle Arten von böswilligen App-Fälschungen der Android.FakeApp-Familie, die in verschiedenen Betrugsversuchen eingesetzt werden, Trojaner der Android.Joker-Familie, die Benutzer für kostenpflichtige mobile Dienste anmelden, sowie andere bösartige Apps.

HAUPTEREIGNISSE

- Adware-Trojaner weiterhin häufigste Bedrohung, die auf Android-Geräten entdeckt wurde

- Neue Trojaner tauchen auf Google Play auf

Statistik von Dr.Web Antivirus fürAndroid

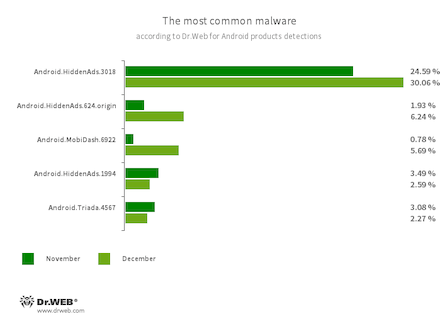

- Android.HiddenAds.3018

- Android.HiddenAds.624.origin

- Android.HiddenAds.1994

- Trojaner, die aufdringliche Werbung anzeigen. Mitglieder dieser Familie verbreiten sich oft als harmlose Apps und werden in einigen Fällen von anderen bösartigen Apps in das Systemverzeichnis installiert. Einmal auf einem Android-Gerät angekommen, verbergen solche Adware-Trojaner in der Regel ihre Präsenz, indem sie beispielsweise das Anwendungssymbol aus dem Startbildschirmmenü "ausblenden". Android.HiddenAds.3018 ist eine neue Version des Trojaners Android.HiddenAds.1994.

- Android.MobiDash.6922

- Trojaner, der lästige Werbung anzeigt. Es handelt sich um ein Softwaremodul, das Softwareentwickler in Apps einbetten.

- Android.Triada.4567

- Mehrfunktionale Trojaner, die eine Vielzahl von böswilligen Aktionen ausführen. Sie gehören zur Familie der Trojaner, die Prozesse aller laufenden Anwendungen beeinflussen. Einige Vertreter dieser Trojaner-Familie werden von Cyberkriminellen noch in der Produktionsphase in die Firmware von Android-Geräten implementiert. Einige Modifikationen können Schwachstellen ausnutzen, um sich Zugriff auf geschützte Systemdateien und -ordner zu verschaffen.

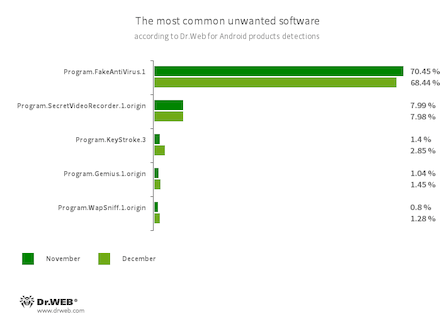

- Program.FakeAntiVirus.1

- Adware, die Aktionen einer Virenschutzsoftware nachahmt. Solche Programme melden angebliche Bedrohungen. Sie führen Benutzer irre und fordern diese auf, eine Vollversion der Software zu kaufen.

- Program.SecretVideoRecorder.1.origin

- App, die Fotos und Videos im Hintergrundmodus über in Android-Geräte integrierte Kameras ausführen kann. Sie kann unbemerkt arbeiten, Benachrichtigungen über den Aufnahmestart deaktivieren sowie ihr Symbol und ihre Beschreibung durch gefälschte ersetzen. Die App wird als potenziell gefährlich eingestuft.

- Program.KeyStroke.3

- Android-App, die auf der Tastatur eingegebene Daten abfangen kann. Außerdem ermöglichen es einige Modifikationen der App, eingehende SMS-Nachrichten zu lesen, die Anrufliste anzuzeigen und Telefongespräche aufzunehmen.

- Program.Gemius.1.origin

- Apps, die Aktivitäten der Nutzer von Android Geräten überwachen und zur Cyber-Spionage verwendet werden. Sie orten Geräte, sammeln Informationen aus dem SMS-Verkehr und aus Gesprächen in sozialen Netzwerken, kopieren Dateien, Fotos und Videos, hören die Umgebung und Telefonanrufe ab, etc.

- Program.WapSniff.1.origin

- App zum Abfangen von WhatsApp-Meldungen.

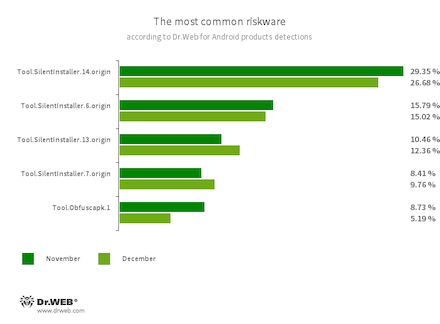

- Tool.SilentInstaller.14.origin

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.13.origin

- Tool.SilentInstaller.7.origin

- Potenziell gefährliche Softwareplattformen, die es Anwendungen ermöglichen, apk-Dateien ohne Installation auszuführen. Sie schaffen eine virtuelle Umgebung, in der sie außerhalb des Hauptbetriebssystems ausgeführt werden.

- Tool.Obfuscapk.1

- Spezialisierter Packer, der Android-Anwendungen vor Änderungen und Reverse Engineering schützt. Das Programm selbst ist zwar nicht bösartig, kann aber nicht nur zum Schutz harmloser Anwendungen, sondern auch gefährlicher Trojaner genutzt werden.

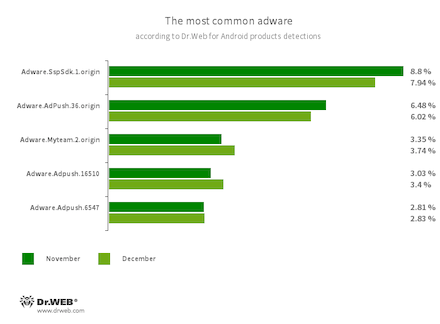

Module, die in Android-Apps eingebettet sind und dazu dienen, aufdringliche Werbung auf Mobilgeräten anzuzeigen. Je nach Familie und Modifikation können sie Werbung im Vollbildmodus anzeigen, Fenster anderer Apps blockieren, verschiedene Benachrichtigungen anzeigen, Verknüpfungen erstellen und Websites herunterladen.

- Adware.SspSdk.1.origin

- Adware.AdPush.36.origin

- Adware.Adpush.16510

- Adware.Adpush.6547

- Adware.Myteam.2.origin

Bedrohungen auf Google Play

Im Dezember 2021 wurden neue bösartige Apps der Android.Joker-Familie auf Google Play entdeckt, die beliebigen Code herunterladen und ausführen sowie Nutzer für kostenpflichtige mobile Dienste anmelden. So waren beispielsweise die Trojaner Android.Joker.1097 und Android.Joker.1126 in den Messengern Color Message und Elegant SMS versteckt, und Android.Joker.1129 wurde als Dienstprogramm Speed Clean Pro zur Optimierung von Android-Geräten verbreitet. Der Trojaner Android.Joker.1157 war als PDF Camera Scanner zur Erstellung von PDF-Dokumenten getarnt, und Android.Joker.1160 wurde als Blood Pressure Record zur Überwachung des Blutdrucks verbreitet.

Unsere Virenanalysten haben außerdem einen weiteren Trojaner aus der Android.PWS.Facebook-Familie entdeckt. Solche bösartigen Apps stehlen Logins, Passwörter und andere Informationen, die für den Zugang zu Facebook-Konten benötigt werden. Die App wurde als Vasee Bluenee Slideshow App zur Erstellung von Diashows und Videos verbreitet. Seine Komponenten wurden als Android.PWS.Facebook.101 und Android.PWS.Facebook.102 in die Dr.Web Virendatenbank aufgenommen.

Darüber hinaus wurden bei Google Play gefälschte Apps gefunden, die für verschiedene Betrugsversuche verwendet wurden. Einige von ihnen, wie Android.FakeApp.721 und Android.FakeApp.724 wurden wiederum von Kriminellen als Apps mit Informationen über soziale Unterstützungsmaßnahmen in Russland verbreitet. Mit ihrer Hilfe könnten die Nutzer angeblich auch Zahlungen und Entschädigungen erhalten. Die Trojaner luden jedoch nur betrügerische Websites, auf denen die Opfer aufgefordert wurden, persönliche Daten anzugeben und eine "Provision" oder "Gebühr" zu zahlen, um Geld auf ihr Bankkonto zu überweisen.

Die Trojaner Android.FakeApp.722 und Android.FakeApp.723 hatten ähnliche Funktionen. Sie wurden von Malware-Entwicklern als Apps getarnt, mit denen man kostenlose Lotterielose erhalten kann. Diese Malware lud Websites, auf denen die Nutzer eine "Provision" zahlen mussten, um Tickets zu erhalten.

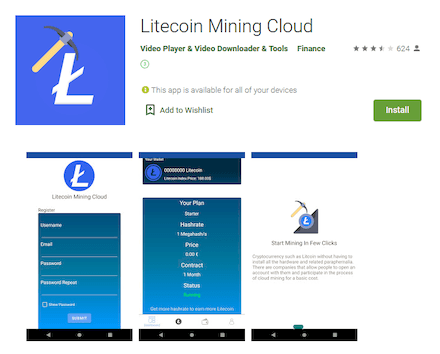

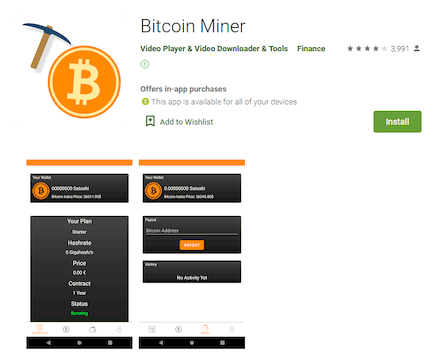

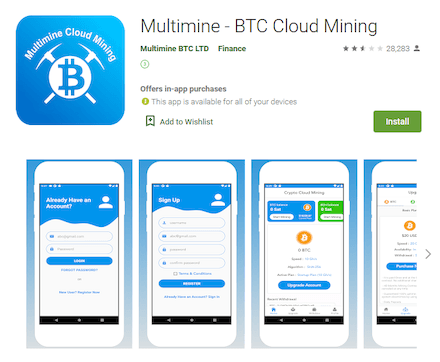

Die Trojaner Android.FakeApp.727 und Android.FakeApp.72 wurden als Kryptowährungs-Mining-Apps verbreitet. Sie waren in Apps wie Dogecoin Mining Cloud, Litecoin Mining Cloud, Bitcoin Miner, Ethereum Mining Cloud und BTC Mining Cloud versteckt. Die Nutzer, die sie installierten, wurden dazu ermutigt, Kryptowährung über einen Cloud-basierten Dienst zu beziehen und für Premium-Tarife zu zahlen, um ihre Mining-Geschwindigkeit zu erhöhen.

Dies ist nicht die erste Trojaner-App dieser Art. Im August 2021 entdeckten die Virenanalysten von Doctor Web zum Beispiel eine ähnliche Malware namens Multimine - BTC Cloud Mining. Sie wurde als Android.FakeApp.336 in die Dr.Web Virendatenbank aufgenommen.

Um Ihr Android-Gerät vor bösartigen und unerwünschten Apps zu schützeninstallieren Sie Dr.Web Antivirus für Android!

Ihr Android-Gerät braucht einen Malwareschutz.

Nutzen Sie Dr.Web

- Eine der ersten Malwareschutz-Apps für Android weltweit

- Über 140 Mio Downloads – nur auf Google Play

- Kostenlos für Nutzer von Dr.Web Produkten für Heimanwender