Doctor Web: Rückblick und Analyse von Bedrohungen für Mobilgeräte im Februar 2023

06. April 2023

Banking-Trojaner und Ransomware wurden entsprechend 70,57% und 14,63% seltener erkannt. Die Aktivität von Spyware sank um 33,93%. Die meistverbreitete Spyware war der Trojaner, der Geräte infizierte, auf denen nicht offizielle Modifikationen von WhatsApp installiert wurden.

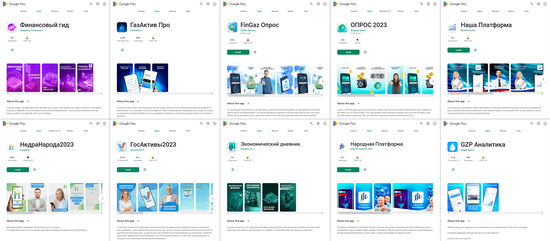

Im Februar erkannte das Virenlabor von Doctor Web über 70 bösartige Anwendungen auf Google Play. Die meisten davon gehören zur Familie Android.FakeApp. Außerdem wurden Trojaner gefunden, die kostenpflichtige Dienste im Namen der Nutzer abonnieren.

HAUPTTRENDS IM FEBRUAR

- Steigende Aktivität von Adware-Trojanern

- Rückgang der Aktivität von Banking-Trojanern und Ransomware

- Rückgang der Verbreitung von Spyware

- Zahlreiche neue Bedrohungen auf Google Play

Statistiken von Dr.Web für Android

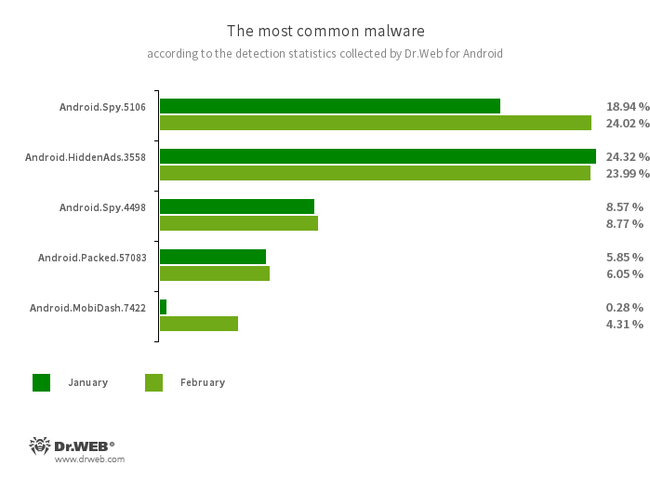

- Android.Spy.5106

- Android.Spy.4498

- Erkennung verschiedener Modifikationen des Trojaners, die nicht offizielle Modifikationen von WhatsApp darstellen. Diese Programme können Benachrichtigungen anderer Apps stehlen, den Nutzer dazu bewegen, Apps aus unseriösen Quellen zu installieren, und Dialoge, deren Inhalt remote konfiguriert werden kann, bei der Nutzung des Messengers anzeigen.

- Android.HiddenAds.3558

- Trojaner, die aufdringliche Werbung anzeigen. Sie werden als harmlose Anwendungen verbreitet und manchmal von anderen Schadprogrammen im Systemverzeichnis installiert. Nachdem diese Trojaner auf ein Android-Gerät gelangt sind, tarnen sie ihre Präsenz im infizierten System, z.B. verschwindet ihr Symbol vom Startbildschirm des Geräts.

- Android.Packed.57083

- Erkennung bösartiger Anwendungen, die mit dem Packer ApkProtector geschützt sind (Banking-Trojaner, Spyware und andere Schadprogramme).

- Android.MobiDash.7422

- Trojaner, der aufdringliche Werbung anzeigt. Stellt ein in Apps integriertes Softwaremodul dar.

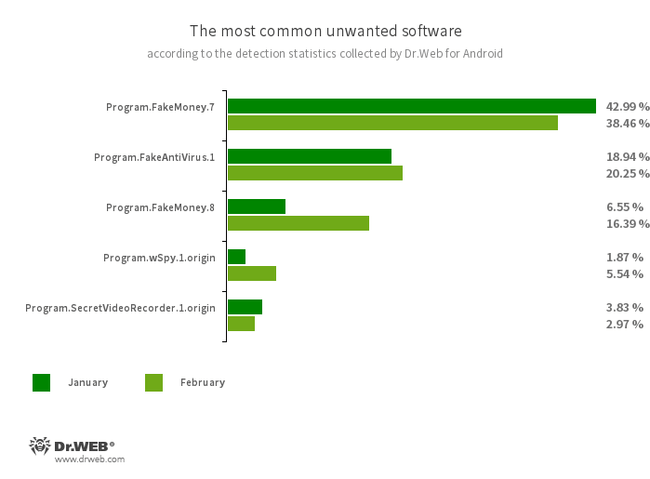

- Program.FakeMoney.7

- Program.FakeMoney.8

- Erkennung von Anwendungen, die eine Belohnung des Nutzers simulieren, wenn dieser bestimmte Aufgaben erfüllt. Der Nutzer muss einen bestimmten Mindestbetrag verdienen, um das virtuelle Geld an sein Bankkonto überweisen zu können. Doch selbst wenn der Nutzer alle Bedingungen erfüllt, erhält er kein Geld.

- Program.FakeAntiVirus.1

- Erkennung von Adware, die Aktionen einer Virenschutzsoftware nachahmt. Solche Programme melden angebliche Bedrohungen. Sie führen Benutzer irre und fordern diese auf, eine Vollversion der Software zu kaufen.

- Program.wSpy.1.origin

- Spyware, die es ermöglicht, Android-Nutzer heimlich zu überwachen: SMS-Nachrichten und Nachrichten in sozialen Netzwerken zu lesen, die Umgebung abzuhören, das Gerät zu orten, den Browserverlauf zu überwachen, auf das Telefonbuch, Kontakte, Fotos und Videos des Nutzers zuzugreifen, Screenshots des Bildschirms zu erstellen und Fotos zu machen. Außerdem verfügt die App über die Keylogger-Funktion.

- Program.SecretVideoRecorder.1.origin

- App, die im Hintergrundmodus Fotos und Videos über die integrierte Kamera des Android-Geräts ausführen kann. Sie kann unbemerkt arbeiten, Benachrichtigungen über den Aufnahmestart deaktivieren sowie ihr Symbol und ihre Beschreibung durch gefälschte ersetzen. Die App wird als potenziell gefährlich eingestuft.

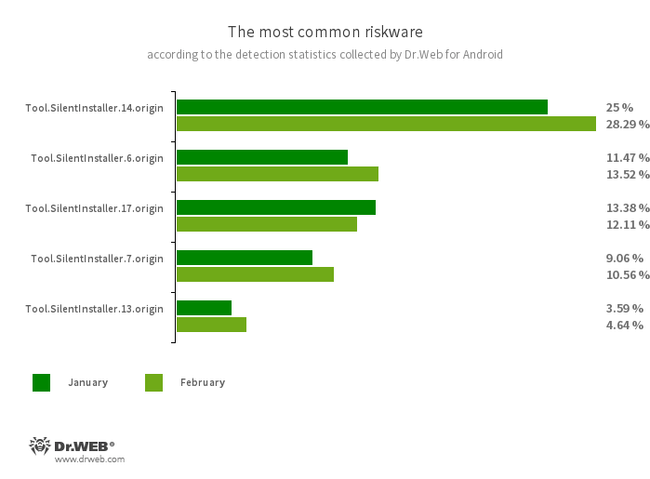

- Tool.SilentInstaller.14.origin

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.17.origin

- Tool.SilentInstaller.7.origin

- Tool.SilentInstaller.13.origin

- Potenziell gefährliche Softwareplattformen, die es Anwendungen ermöglichen, APK-Dateien ohne Installation auszuführen. Sie schaffen eine virtuelle Umgebung, in der sie außerhalb des Hauptbetriebssystems ausgeführt werden.

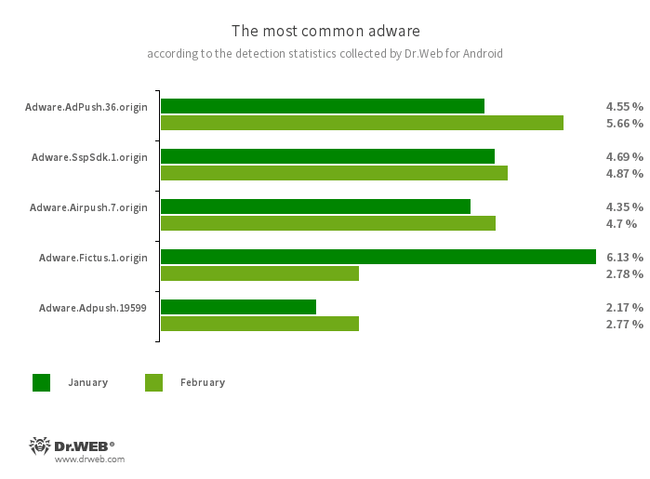

- Adware.AdPush.36.origin

- Adware.Adpush.19599

- Adware-Module, die in Android-Apps integriert werden. Sie zeigen Werbebenachrichtigungen an, die Nutzer irreführen. Solche Benachrichtigungen können wie Systembenachrichtigungen aussehen. Außerdem können diese Module persönliche Informationen sammeln und weitere Anwendungen herunterladen und installieren.

- Adware.SspSdk.1.origin

- Adware-Modul, das in Android-Apps integriert wird. Es zeigt Werbung an, auch wenn die App, in der das Modul integriert ist, nicht geöffnet wird. Dies erschwert die Erkennung der Quelle der aufdringlichen Werbung.

- Adware.Airpush.7.origin

- Vertreter einer Familie von Adware-Modulen, die in Android-Apps integriert werden und unerwünschte Werbung anzeigen. Je nach Version und Modifikation zeigen solche Module Werbebenachrichtigungen, -banner oder -Pop-ups an. Mithilfe solcher Module werden oft bösartige Apps verbreitet: Der Nutzer wird dazu bewogen, eine bestimmte App zu installieren. Darüber hinaus können diese Module persönliche Informationen an einen Remote-Server weiterleiten.

- Adware.Fictus.1.origin

- Adware-Modul, das in Klonversionen bekannter Android-Spiele und -Apps eingebettet wird. Die Integration erfolgt mithilfe des Packers net2share. Die erstellten Kopien werden über App-Stores verbreitet und zeigen unerwünschte Werbung an.

Bedrohungen auf Google Play

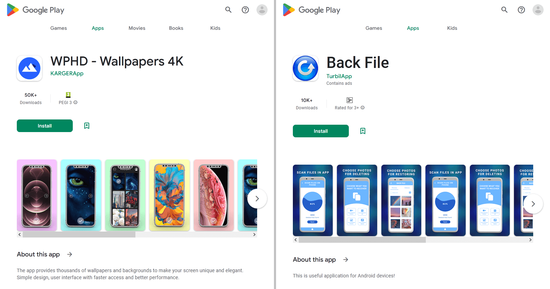

Im Februar 2023 erkannten die Virenanalysten von Doctor Web neue bösartige Anwendungen, die kostenpflichtige Dienste im Namen der Android-Nutzer abonnieren. Die Trojaner der Familie Android.Subscription (Android.Subscription.19 und Android.Subscription.20) wurden als die Bildersammlung „WPHD - Wallpapers 4K“ und das Tool zum Wiederherstellen gelöschter Dateien „Back File“ verbreitet.

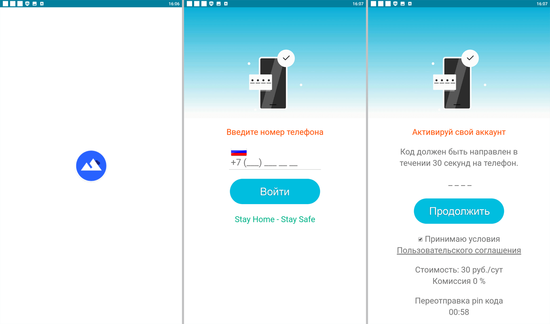

Beim Start laden diese Apps Websites kostenpflichtiger Dienste und abonnieren den jeweiligen Dienst automatisch oder fordern den Nutzer auf, seine Handynummer anzugeben. Die Screenshots zeigen Beispiele der von Trojanern geöffneten betrügerischen Websites:

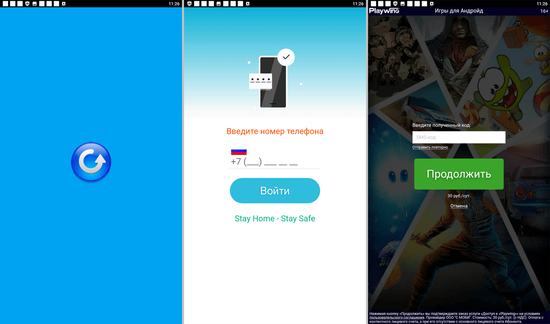

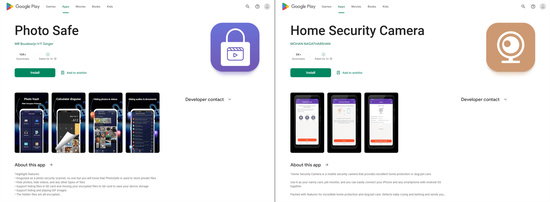

Die neuen Vertreter der Familie Android.Joker Android.Joker.2038 und Android.Joker.2039 wurden in der App zum Schutz vor unbefugtem Zugriff „Photo Safe“ und in der App zur Verwaltung von Überwachungskameras „Home Security Camera“ getarnt. Diese Apps laden betrügerische Websites unbemerkt und abonnieren kostenpflichtige Dienste.

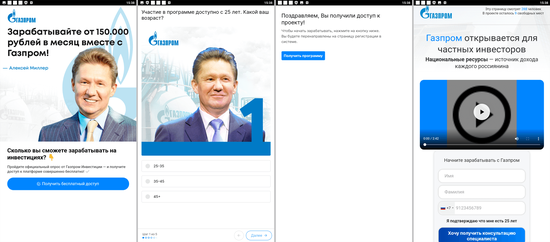

Zudem erkannten unsere Spezialisten zahlreiche gefälschte Anwendungen der Familie Android.FakeApp: Android.FakeApp.1219, Android.FakeApp.1220, Android.FakeApp.1221, Android.FakeApp.1226, Android.FakeApp.1228, Android.FakeApp.1229, Android.FakeApp.1231, Android.FakeApp.1232, Android.FakeApp.1241 etc. Sie wurden als Informations-, Umfrage- und Finanz-Apps, Apps zum Sparen, Apps zur Selbstbildung etc. verbreitet.

Bei der Installation über einen Werbe-Link öffneten sie betrügerische Websites, auf denen Nutzer aufgefordert wurden, an einer Umfrage teilzunehmen und ihre persönlichen Daten anzugeben, um sich auf einer „Investitionsplattform“ anzumelden. Wenn die Installation nicht über betrügerische Links erfolgte, konnten die Apps eventuell über die versprochene Funktionalität verfügen.

Screenshots einiger Websites, die von diesen Apps aufgerufen werden:

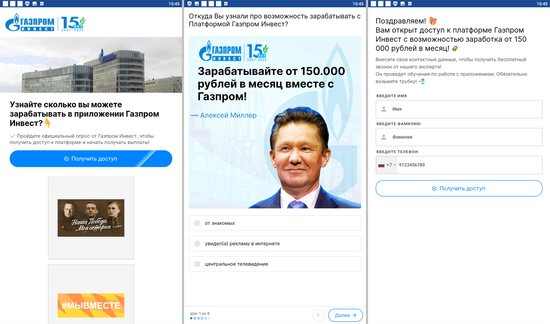

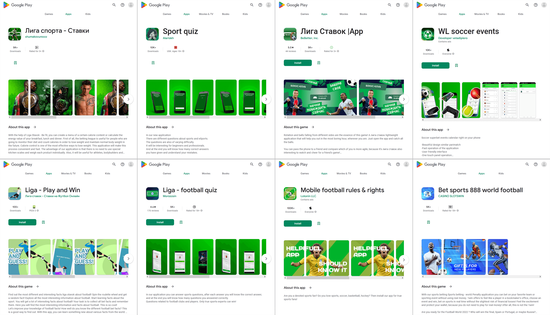

Einige dieser Bedrohungen wurden als Fitness- oder Wett-Apps verbreitet.

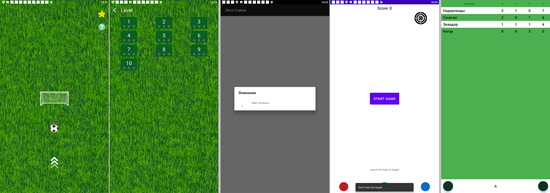

Die Anwendungen Android.FakeApp.1192, Android.FakeApp.1193, Android.FakeApp.1194, Android.FakeApp.22.origin, Android.FakeApp.1195 und Android.FakeApp.1196 scannten Geräte, auf denen sie installiert wurden, und aktivierten die harmlose Funktionalität (Denk- und Rätselspiele, Sportstatistiken, Informationen über Fußballspiele etc.), wenn sie erkannten, dass es sich um Test-Smartphones handelte (z.B. Geräte ohne SIM-Karte oder Nexus-Modelle). Sonst öffneten sie betrügerische Websites im Webbrowser oder im WebView-Modus. Die Bedrohungen Android.FakeApp.1197, Android.FakeApp.1198, Android.FakeApp.1199, Android.FakeApp.1200, Android.FakeApp.1201, Android.FakeApp.1202, Android.FakeApp.1204, Android.FakeApp.1209 und Android.FakeApp.1212 stellten eine Verbindung mit einem Remote-Server her und empfingen Befehle vom Server, um bestimmte Aktionen auszuführen oder eine betrügerische Website zu laden. Der Trojaner Android.FakeApp.1203 empfing Links zu aufzurufenden Websites über den Cloud-Dienst „Firebase Remote Config“. Unten finden Sie Beispiele für die Ausführung einiger der genannten Anwendungen.

Harmlose Funktionalität: Ausführung von Handyspielen und Anzeige der Statistiken von Fußballspielen:

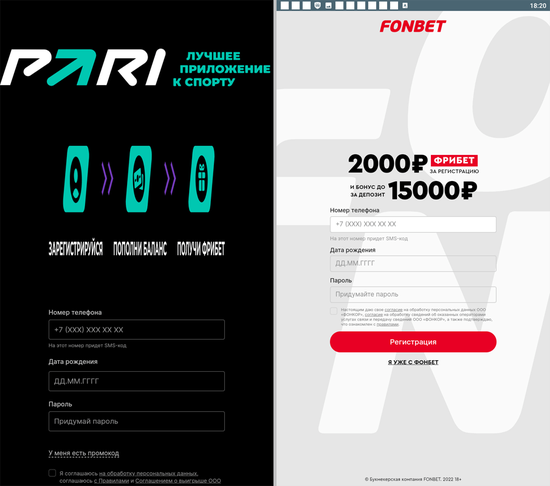

Dieselben Apps rufen auch Wett-Websites auf:

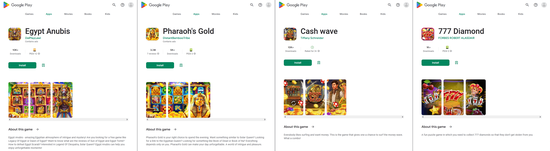

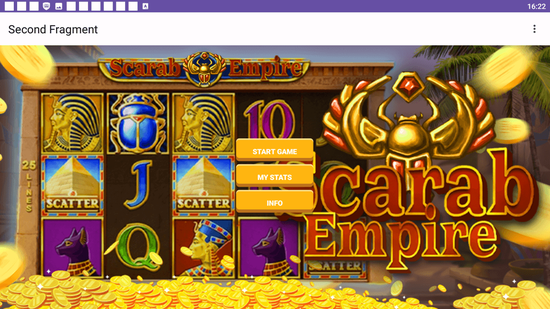

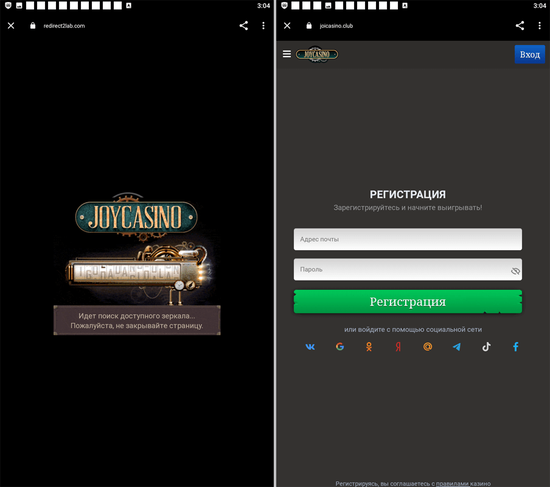

Die Apps Android.FakeApp.1222, Android.FakeApp.1224, Android.FakeApp.1225 und Android.FakeApp.1235 wurden als Handyspiele verbreitet, riefen aber Online-Casinos auf.

Screenshot einer dieser Apps im harmlosen Modus:

Screenshots einiger Websites, die von diesen Apps aufgerufen werden:

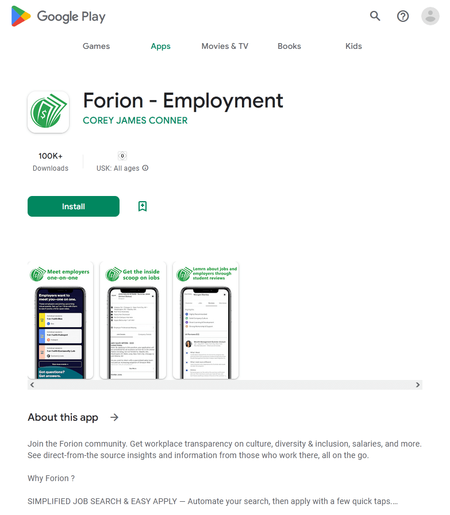

Die seit Dezember 2022 bekannte Bedrohung Android.FakeApp.1133 wurde als App zur Jobsuche verbreitet und öffnete betrügerische Websites mit fiktiven Stellenangeboten. Um eine Bewerbung abgeben zu können, musste der Nutzer ein Formular ausfüllen und seine persönlichen Informationen angeben.

Um Ihre Android-Geräte vor Schadprogrammen zu schützen, installieren Sie Dr.Web für Android.

Ihr Android-Gerät braucht einen Malwareschutz.

Nutzen Sie Dr.Web

- Eine der ersten Malwareschutz-Apps für Android weltweit

- Über 140 Mio Downloads – nur auf Google Play

- Kostenlos für Nutzer von Dr.Web Produkten für Heimanwender