Rückblick und Analyse von Bedrohungen im Dezember 2017

Frankfurt, 29. Dezember 2017

Der letzte Jahresmonat bleibt aufgrund einer gefährlichen Backdoor, die eine 64-Bit-Version von Microsoft Windows infizieren kann, in Erinnerung. Die Virenanalysten von Doctor Web haben auch festgestellt, dass Cyber-Kriminelle Webseiten mit Hilfe des Linux-Trojaners Linux.ProxyM angegriffen haben. In die Virendefinitionsdatei von Dr.Web wurden außerdem Kennungen von Malware aufgenommen, die Android-Nutzer angreift.

Hauptereignisse

- Neue Backdoor für Linux

- Webseiten mittels eines Linux-Trojaners gehackt

- Verbreitung von Malware für Android

Bedrohung des Monats

Im Dezember 2017 haben die Virenanalysten die Trojaner-Familie Anunak unter die Lupe genommen, welche auf dem infizierten Gerät Befehle von Cyber-Kriminellen ausführen konnte. Die neue Backdoor ist für eine 64-Bit-Version von Microsoft Windows gedacht und wurde als BackDoor.Anunak.142 getauft. Der Trojaner kann auf dem infizierten Gerät folgende Aktionen durchführen:

- Dateien von einem vorgegebenen Remote-Server herunterladen;

- Dateien auf einen Remote-Server hochladen;

- Dateien auf dem infizierten Gerät starten;

- Befehle in der Konsole cmd.exe ausführen;

- Traffic zwischen Ports weiterleiten;

- Eigene Module herunterladen und installieren.

Mehr dazu finden Sie hier.

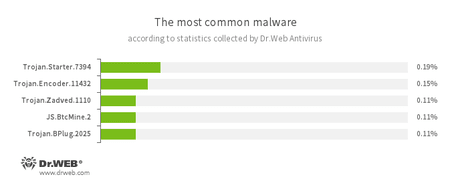

Dr.Web Antivirus Statistik

- Trojan.Starter.7394

- Trojaner, dessen Hauptfunktion das Starten einer ausführbaren Datei mit böswilligen Funktionen ist.

- Trojan.Encoder.11432

- Encoder, der auch unter dem Namen WannaCry bekannt ist.

- Trojan.Zadved

- Böswilliges Plug-in, das authentische Suchtreffer unterschiebt und Werbung austauscht.

- JS.BtcMine.2

- Szenario auf JavaScript, das zum verdeckten Mining von Kryptowährungen gedacht ist.

- Trojan.BPlug

- Plug-ins für beliebte Browser, die aufdringliche Werbung beim Surfen anzeigen.

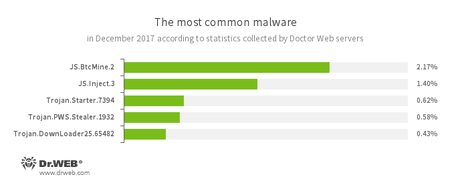

Serverstatistik

- JS.BtcMine.2

- Szenario auf JavaScript, das zum verdeckten Mining von Kryptowährungen gedacht ist.

- JS.Inject

- Böswillige Szenarien auf JavaScript, die den Schadcode in den HTML-Code von Webseiten integrieren.

- Trojan.Inject

- Familie von Malware, die einen Schadcode in Prozesse anderer Apps einbettet.

- Trojan.Starter.7394

- Trojaner, dessen Hauptfunktion das Starten einer ausführbaren Datei mit böswilligen Funktionen ist.

- Trojan.PWS.Stealer

- Familie von Trojanern, die auf dem infizierten Gerät vertrauliche Daten klauen.

- Trojan.DownLoader

- Trojaner, die andere Malware herunterladen, diese installieren und die PCs der Nutzer angreifen.

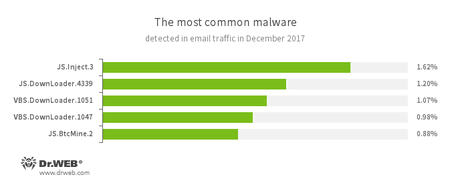

Malware im E-Mail-Traffic

- Trojan.DownLoader

- Trojaner, die andere Malware herunterladen, diese installieren und die PCs der Nutzer angreifen.

- JS.Inject

- Böswillige Szenarien auf JavaScript, die den Schadcode in den HTML-Code von Webseiten integrieren.

- JS.DownLoader

- Trojaner auf JavaScript, die andere Malware herunterladen und installieren.

- VBS.DownLoader

- VBScript-Trojaner auf JavaScript, die andere Malware herunterladen und installieren.

- JS.BtcMine.2

- Szenario auf JavaScript, das zum verdeckten Mining von Kryptowährungen gedacht ist.

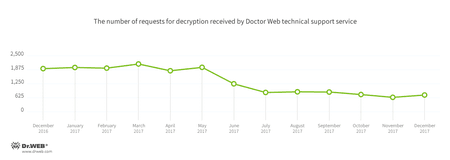

Encoder

Support-Anfragen aufgrund von Encodern im Dezember 2017:

- Trojan.Encoder.858 — 27.29% Anfragen;

- Trojan.Encoder.11539 — 12.55% Anfragen;

- Trojan.Encoder.3953 — 4.09% Anfragen;

- Trojan.Encoder.11464 — 3.41% Anfragen;

- Trojan.Encoder.2667 — 2.59% Anfragen;

- Trojan.Encoder.567 — 2.05% Anfragen.

Dr.Web Security Space für Windows schützt vor Encodern

Gefährliche Webseiten

Im Dezember 2017 wurden 241.274 Internetadressen in die Datenbank nicht empfohlener Webseiten aufgenommen.

| November 2017 | Dezember 2017 | Wachstum |

|---|---|---|

| +331,895 | +241,274 | -27.3% |

Malware für Linux

Der Trojaner Linux.ProxyM ist denVirenanalysten seit Mai 2017 bekannt. Es geht um einen simplen Schädling, der auf dem infizierten Gerät einen SOCKS-Proxy-Server starten kann. Übeltäter haben via Linux.ProxyM über 400 Spam-Mails pro Tag von jedem infizierten Gerät versendet. Bald darauf fingen die Übeltäter an, das IoT zum Versenden von Phishing-Mails zu verwenden. Phishing-Mails kamen angeblich von DocuSign — dem Service, mit dessen Hilfe man ein Dokument hochladen, unterzeichnen und verfolgen kann. So haben Cyber-Kriminelle persönliche Daten der Nutzer gesammelt.

Im Dezember 2017 haben die Betrüger einen neuen Verwendungszweck für Geräte gefunden, die mit Linux.ProxyM infiziert sind. Über einen Proxy-Server, der ihnen die Anonymität ermöglicht, begannen sie über diese infizierten Geräte Webseiten zu hacken. Cyber-Kriminelle nutzten mehrere Hackmethoden: SQL-Einschleusungen (Einbettung von SQL-Schadcode in die Datenbank einer Webseite), XSS (Cross-Site Scripting – Hackmethode, die die Einbettung eines böswilligen Szenarios beim Aufrufen einer Webseite vorsieht) und Local File Inclusion (LFI). Mehr dazu wurde in folgender Meldung berichtet.

Malware für mobile Endgeräte

Im Dezember 2017 wurden auf Google Play Banking-Trojaner wie Android.BankBot.243.origin und Android.BankBot.255.origin entdeckt. Diese klauten Logins und Passwörter für Online-Banking-Konten. Ein ähnlicher Trojaner verbreitete sich auch außerhalb von Google Play. Er wurde als Android.Packed.15893 getauft. Außerdem wurde ein weiterer Schädling namens Android.Spy.410.origin in die Dr.Web Virendatenbank eingetragen. Dieser spionierte italienische Nutzer aus.

Hauptereignisse in der mobilen Sicherheitsszene:

- Verbreitung von neuen Banking-Trojanern;

- Entdeckung von Spyware, die vertrauliche Daten klaut.

Mehr zur Lage in der mobilen Sicherheitsszene finden Sie hier.