Doctor Web: Rückblick und Analyse von Bedrohungen im August 2018

Frankfurt, 31. August 2018

Im August 2018 konnten die Virenanalysten von Doctor Web Mining-Trojaner ausfindig machen, die Kryptowährung - ohne Wissen der Anwender - geschürft haben. Diese Schädlinge waren nicht nur für Windows-, sondern auch für Linux-Geräte bestimmt. Cyber-Kriminelle wollten so das begehrte digitale Geld verschwinden lassen.

Außerdem wurde die Dr.Web Virendatenbank um neue Signaturen für Android-Trojaner erweitert.

Hauptereignisse

- Verbreitung von Mining-Trojanern für Windows und Linux

- Betrügerische E-Mails

- Entdeckung neuer Schädlinge für Android

Bedrohung des Monats

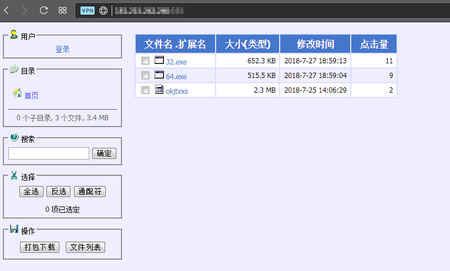

Der Schädling, der in der Dr.Web Virendefinitionsdatei unter dem Namen Linux.BtcMine.82, geführt wird, wurde bereits im Juni diesen Jahres eingesetzt. Der Trojaner ist auf Go geschrieben und stellt einen Dropper dar, welcher einen gepackten Mining-Trojaner enthält. Dieser Dropper speichert den Schädling auf einer Festplatte und führt diesen aus – so beginnt der Mining-Trojaner die Kryptowährung Monero (XMR) zu schürfen. Das Analyseteam von Doctor Web hat mehrere Mining-Trojaner für Windows auf dem Server von Cyber-Kriminellen entdeckt.

Alle entdeckten Schädlinge wurden selbstverständlich in die Dr.Web Virendatenbank aufgenommen.

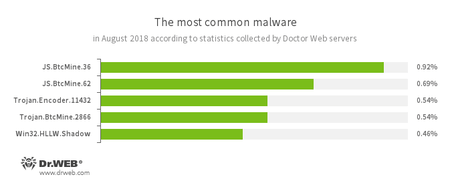

Serverstatistik von Doctor Web

- JS.BtcMine

- JavaScript-Szenarien, die zum verdeckten Schürfen von Kryptowährungen dienen.

- Trojan.Encoder.11432

- Wurm, der auch unter dem Namen WannaCry bekannt ist.

- Trojan.BtcMine

- Trojaner, die zum verdeckten Schürfen von Kryptowährungen dienen.

- Win32.HLLW.Shadow

- Wurm, der für seine Verbreitung Wechseldatenträger und Network Volumes ausnutzt. Außerdem kann sich der Schädling mit Hilfe des SMB-Protokolls verbreiten, vom Remote-Server eine Datei herunterladen und diese ausführen.

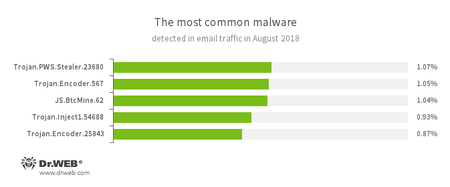

Malware im E-Mail-Traffic

- Trojan.PWS.Stealer

- Familie von Trojanern, die auf dem infizierten Rechner Passwörter sowie andere sensible Daten klaut.

- Trojan.Encoder.567, Trojan.Encoder.25843

- Encoder, die Dateien auf dem Rechner verschlüsseln und Lösegeld für die Entschlüsselung fordern.

- JS.BtcMine

- JavaScript-Szenarien, die zum verdeckten Schürfen von Kryptowährungen dienen.

- Trojan.Inject

- Trojaner, die Schadcode in Webseiten einbetten.

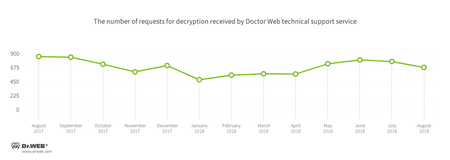

Encoder

Support-Anfragen aufgrund von Encodern im August 2018:

- Trojan.Encoder.858 — 20,00% Anfragen

- Trojan.Encoder.11464 — 14,23% Anfragen

- Trojan.Encoder.25574 — 9,24% Anfragen

- Trojan.Encoder.567 — 3,46% Anfragen

- Trojan.Encoder.24249 — 3,45% Anfragen

- Trojan.Encoder.10700 — 2,50% Anfragen

Dr.Web Security Space für Windows schützt vor Encodern

Gefährliche Webseiten

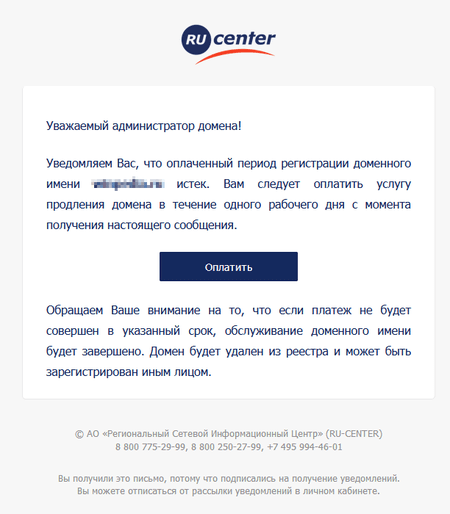

Im August 2018 wurden Domainadministratoren attackiert, die früher Dienstleistungen des Domainregistrierungsdienstes RU-CENTER in Anspruch genommen haben. Mitte des Monats erhielten sie E-Mails, die angeblich von diesem Unternehmen stammen. In den E-Mails wurde behauptet, dass Rechnungen für die Registrierung von Domains innerhalb von einem Tag ab Datum des E-Mail-Einganges beglichen werden sollten.

Der Link führte zu einer gehackten Webseite, deren Adresse in die Datenbank von nicht empfohlenen Webseiten aufgenommen wurde. Das böswillige Szenario leitete Anwender auf die Seite von Yandex.Money, wo Betrüger an ihr Geld kommen konnten. Mehr dazu finden Sie hier.

Im August erhielten viele Anwender E-Mails, in denen Cyber-Kriminelle Lösegeld für nicht veröffentlichte und vermeintlich heikle Videos von Nutzern gefordert haben. Das Lösegeld sollte in Bitcoins gezahlt werden und betrug umgerechnet mehrere Tausend Euro.

Sicherlich ist dies eine Falle für einfältige Nutzer. Das Analyseteam von Doctor Web empfiehlt, keine gleichen Logins und Passwörter für verschiedene Webseiten zu verwenden und diese regelmäßig zu ändern.

Im August 2018 wurden 538.480 Internetadressen in die Datenbank nicht empfohlener Webseiten aufgenommen.

| Juli 2018 | August 2018 | Wachstum |

|---|---|---|

| +512.763 | +538.480 | +5% |

Malware für mobile Endgeräte

Im August 2018 entdeckten die Virenanalysten von Doctor Web den Trojaner Android.Clipper.1.origin, der in Zwischenspeichern von Android-Geräten Wallet-Nummern unterschob. Außerdem konnten die Analysten eine Reihe von böswilligen Banking-Apps entdecken, die als angeblich harmlose Apps verbreitet wurden: Android.Banker.2843 und Android.Banker.2855. Weiterhin versuchten Cyber-Kriminelle mobile Geräte durch Schädling wie Android.DownLoader.768.origin, Android.DownLoader.772.origin und Android.DownLoader.784.origin zu infizieren, indem sie auf Smartphones und Tablets der Anwender Malware heruntergeladen haben. Ausfindig machte man auch Vertreter der Familie Android.Click. Die Cyber-Kriminellen haben mit Hilfe dieser Apps ihr Geld verdient. Ein weiterer Trojaner, der auch diesem Zweck diente, heißt Android.FakeApp.110. Er verbreitete sich ebenfalls über Google Play. Unter den entdeckten böswilligen Programmen ist auch Android.Spy.490.origin zu finden, der in beliebige Apps eingebettet und als Original-App verbreitet werden konnte.

Hauptereignisse in der mobilen Sicherheitsszene:

- Entdeckung eines Trojaners, der Wallet-Nummern in Zwischenspeichern von Android-Geräten unterschiebt

- Entdeckung von Malware auf Google Play

- Verbreitung von Banking-Trojanern

- Entdeckung von Spyware