Doctor Web: Rückblick und Analyse von Bedrohungen im Januar 2019

Frankfurt, 1. Februar 2019

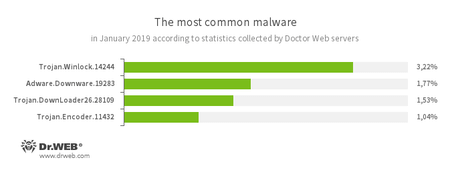

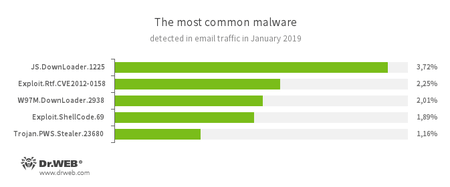

Die Virenanalysten von Doctor Web verzeichneten für Januar 2019 viele interessante und beunruhigende Trends. Gegen Mitte des Monats wurden Krypto-Besitzer von einem Trojaner angegriffen, der sich unter dem Deckmantel eines nützlichen Programms verbreitete. Im Vergleich zum Vormonat stieg die Zahl der mit Trojaner.Winlock.14244 infizierten Geräte um 28%. Darüber hinaus wurden 50% mehr bösartige Dateien per Email versendet, welche Sicherheitslücken in Microsoft Office ausnutzten.

Hauptereignisse

- Die Zahl der Infektionen durch Systemblocker hat zugenommen.

- Schwachstellen in Microsoft Office werden verstärkt ausgenutzt.

- Werbesoftware wird tatsächlich häufiger für Werbezwecke eingesetzt.

Bedrohung des Monats

Im Januar 2019 entdeckten die Virenanalysten von Doctor Web einen Trojaner innerhalb einer App zum Verfolgen von Kryptowährungskursen. Die Malware wurde zusammen mit dem Tool verbreitet und installierte weitere Trojaner auf infizierten Geräten. Mit diesen Programmen konnten Hacker persönliche Daten der Benutzer klauen - einschließlich der Passwörter aus Krypto-Wallets.

Mehr zum Trojaner.

Serverstatistik von Doctor Web

- Trojan.Winlock.14244

- Der Schädling blockiert den Zugriff auf das Betriebssystem und seine Hauptfunktionen und verlangt ein Lösegeld für die Entsperrung.

- Adware.Downware.19283

- Die Installationssoftware wird zusammen mit raubkopierten Inhalten verbreitet. Während der Installation kann sie Browsereinstellungen ändern und andere unerwünschte Programme installieren.

- Trojan.DownLoader26.28109

- Trojaner, der böswillige Apps ohne Zustimmung des Nutzers herunterlädt und startet.

- Trojan.Encoder.11432

- Auch als WannaCry bekannt. Der Schädling verschlüsselt Dateien der Nutzer und verlangt ein Lösegeld für die Dekodierung. Im Mai 2017 waren Geräte auf der ganzen Welt davon betroffen.

- Trojan.Starter.7394

- Trojaner, der böswillige Apps ohne Zustimmung des Nutzers herunterlädt und startet.

- Trojan.MulDrop8.60634

- Der Trojaner installiert weitere Trojaner im System. Alle installierten Komponenten sind in Trojan.MulDrop enthalten.

- Trojan.Zadved.1313

- Die Werbe-App leitet Nutzer auf Webseiten der Werbetreibenden weiter und zeigt unerwünschte Werbung an.

Malware für E-Mail-Traffic

- JS.DownLoader.1225

- JavaScripts, die böswillige Apps auf den PC herunterladen und installieren.

- Exploit.Rtf.CVE2012-0158

- Angepasstes Microsoft Office Word Dokument, welches die Schwachstelle CVE2012-0158 zum Ausführen des Schadcodes ausnutzt.

- W97M.DownLoader.2938

- Familie von Trojanern, die Sicherheitslücken in Apps ausnutzt und andere böswillige Apps auf den PC herunterlädt.

- Exploit.ShellCode.69

- Angepasstes Microsoft Office Word Dokument, welches die Schwachstelle CVE2012-0158 zum Ausführen des Schadcodes ausnutzt.

- Trojan.PWS.Stealer.23680

- Familie von Trojanern, die Passwörter und andere vertrauliche Daten vom infizierten Gerät klaut.

- Trojan.Nanocore.23

- Gefährlicher Trojaner, welcher auf Befehl der Cyber-Kriminellen die Kamera und das Mikrofon per Fernzugriff kontrollieren kann.

- JS.Miner.28

- JavaScripts zum verdeckten Schürfen von Kryptowährungen. Die Skripts sind auch als Alternative zu CoinHive bekannt

- Trojan.Fbng.8

- Der Trojaner (auch unter dem Namen FormBook bekannt) klaut persönliche Daten des Nutzers vom infizierten Gerät und kann Befehle vom Server des Entwicklers erhalten.

- Trojan.Encoder.26375

- Der Trojaner verschlüsselt Daten der Opfer und verlangt ein Lösegeld für die Dekodierung.

- JS.Miner.11

- JavaScripts zum verdeckten Schürfen von Kryptowährungen. Die Skripts sind auch als Alternative zu CoinHive bekannt.

Die böswilligen Aktivitäten von Trojan.SpyBot.699 gingen im Dezember leicht zurück, sind aber in den letzten drei Monaten immer noch sichtbar. Der Banking-Trojaner ermöglicht es Cyber-Kriminellen, verschiedene Apps auf das infizierte Gerät herunterzuladen, zu starten und deren Befehle auszuführen. Der Trojaner wurde entwickelt, um Geld von Bankkonten der Nutzer zu klauen.

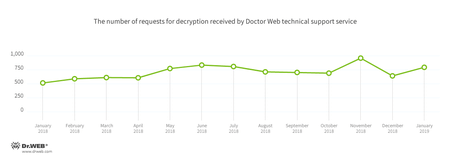

Encoder

Support-Anfragen aufgrund von Encodern im Januar 2019:

- Trojan.Encoder.858 — 26.32%

- Trojan.Encoder.11464 — 12.63%

- Trojan.Encoder.11539 — 7.72%

- Trojan.Encoder.25574 — 1.58%

- Trojan.Encoder.567 — 5.96%

- Trojan.Encoder.5342 — 0.88%

Dr.Web Security Space für Windows schützt vor Encodern

Gefährliche Webseiten

Im Januar 2019 wurden 293.012 Internetadressen in die Datenbank nicht empfohlener Webseiten aufgenommen.

| Dezember 2018 | Januar 2019 | Wachstum |

|---|---|---|

| + 257 197 | + 293012 | +13.93% |

Malware für mobile Geräte

Auf Google Play wurde im vergangenen Monat eine Vielzahl von Schädlingen aufgespürt. Darunter sind u.a. Vertreter von Android.DownLoader, die Android-Banker auf mobile Geräte herunterladen. Außerdem verbreiteten Cyber-Kriminelle Trojaner wie Android.HiddenAds.361.origin und Android.HiddenAds.356.origin. Nach dem Start versteckten sie ihre Desktop-Verbindungen und zeigten unerwünschte Werbung an. Ende Januar wurden mehrere Vertreter der Android.Click-Familie entdeckt, die auf Befehl eines Verwaltungsservers beliebige Webseiten aufrufen können. Außerdem wurden Nutzer von Android.Spy.525.origin bedroht. Dieser Bösewicht klaute deren sensiblen Daten.

Hauptereignisse in der mobilen Sicherheitsszene:

- Entdeckung vieler neuer Schädlinge auf Google Play

- Verbreitung eines Trojaner-Spions