Doctor Web: Rückblick und Analyse von Bedrohungen für mobile Geräte im Oktober 2020

Baden-Baden, 9. November 2020

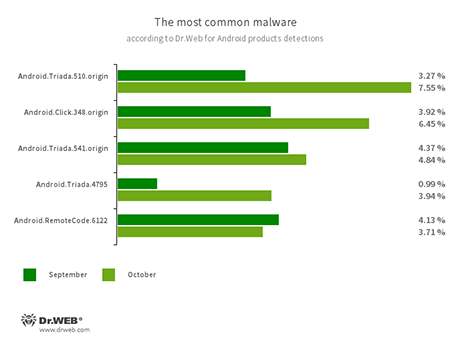

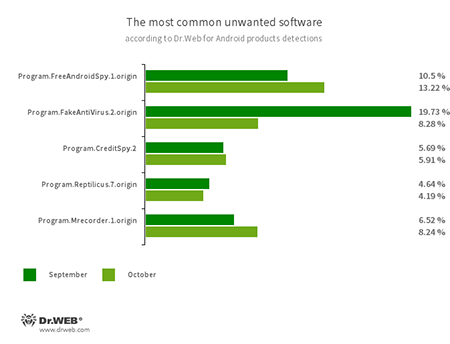

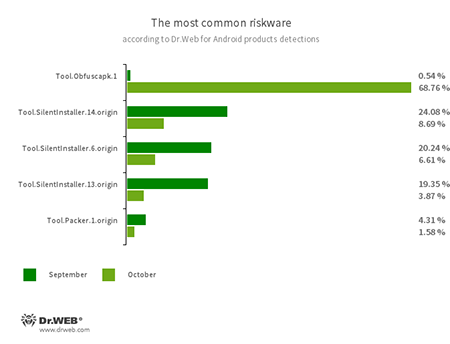

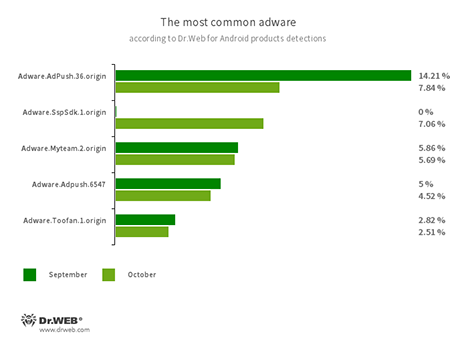

Im Oktober erkannte Dr.Web für Android 12,36% mehr Bedrohungen auf geschützten Android-Geräten als einen Monat zuvor. Laut der Statistik stieg die Zahl der bösartigen Programme um 9,08%, die Zahl der unerwünschten Programme wuchs um 6% an und die Zahl der potenziell gefährlichen Programme um 197,24%. Die Anzahl der entdeckten Adware-Anwendungen ging um 1,51% zurück.

Der fast dreifache Anstieg der Anzahl potenziell gefährlicher Apps in der Erkennungsstatistik ist auf die Verbreitung von Apps zurückzuführen, die durch das Dienstprogramm Tool.Obfuscapk.1 geschützt sind. Es dient zur Verschleierung des Quellcodes und kann nicht nur von gutgläubigen Entwicklern, sondern auch von Malwareentwicklern verwendet werden, die Trojaner vor der Erkennung durch Antivirenprogramme zu schützen versuchen.

Im Google Play-Store wurde eine weitere Bedrohung ausfindig gemacht. Die Virenanalysten von Doctor Web entdeckten viele neue Trojaner der Android.FakeApp-Familie, die unter dem Deckmantel von Hilfsprogrammen verbreitet wurden. Diese sollen angeblich dazu dienen, Steuerabzüge und Sozialabzüge zu erhalten. Tatsächlich luden sie betrügerische Websites herunter, die Kriminelle nutzen konnten, um vertrauliche Informationen und Geld der Nutzer zu klauen.

Ein weiterer Schädling auf Google Play ist Android.HiddenAds.2314. Dies ist ein Trojaner, der aufdringliche Werbung anzeigt. Dieser wurde unter dem Deckmantel eines Grafikeditors verbreitet.

Haupttrends

- Wachsende Gesamtzahl der auf Android-Geräten gefundenen Bedrohungen

- Signifikanter Anstieg der Zahl der entdeckten potenziell gefährlichen Programme

- Verbreitung neuer Bedrohungen im Google Play-Store

Statistiken von Dr.Web für Android

- Android.Triada.510.origin

- Android.Triada.541.origin

- Android.Triada.4795

- Ein multifunktionaler Trojaner, der eine Vielzahl von bösartigen Aktionen ausführt. Er gehört zur Familie von Anwendungen, die in die Prozesse aller laufenden Programme eindringen. Einige Modifikationen dieser Familie sind in der Firmware von Android-Geräten, wo sie von Übeltätern eingebettet werden, zu finden.

- Android.Click.348.origin

- Eine bösartige Anwendung, die Websites öffnet sowie auf Links und Werbebanner klickt. Sie wird als harmlose App verbreitet und erregt keinen Verdacht.

- Android.RemoteCode.6122

- Ein Schadprogramm, das einen beliebigen Code laden und ausführen kann. Je nach Modifikation kann es Websites öffnen, auf Links und Banner klicken, kostenpflichtige Services für Mobilgeräte im Namen des Nutzers abonnieren etc.

- Program.FreeAndroidSpy.1.origin

- Program.Reptilicus.7.origin

- Program.Mrecorder.1.origin

- Apps, die Besitzer von Android-Geräten überwachen und zur Cyber-Spionage eingesetzt werden können. Sie sind in der Lage, den Standort von Geräten zu überwachen, Daten über Textnachrichten, Gespräche in sozialen Netzwerken zu sammeln, Dokumente, Fotos und Videos zu kopieren, Telefongespräche und die Umgebung abzuhören usw.

- Program.FakeAntiVirus.2.origin

- Adware, die den Betrieb von Antiviren-Software imitiert. Solche Programme können nicht existierende Bedrohungen melden und Benutzer irreführen, indem sie verlangen, dass sie für die Vollversion von diesen Apps bezahlen sollen.

- Program.CreditSpy.2

- Programme zur Zuweisung der Bonität anhand personenbezogener Daten der Nutzer. Solche Apps laden SMS-Nachrichten, Kontakte aus dem Telefonbuch, Anrufverläufe und weitere Informationen auf einen Fernserver hoch.

- Tool.Obfuscapk.1

- Anwendungen, die durch das Dienstprogramm Obfuscapk geschützt sind. Dieses Dienstprogramm wird dazu verwendet, den Quellcode von Android-Apps automatisch zu modifizieren und zu verwirren, um deren Reverse Engineering zu erschweren. Angreifer verwenden sie, um bösartige und andere gefährliche Apps vor einem Antivirusprogramm zu schützen.

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.13.origin

- Tool.SilentInstaller.14.origin

- Potenziell gefährliche Softwareplattformen, die es Anwendungen ermöglichen, apk-Dateien ohne Installation auszuführen. Sie schaffen eine virtuelle Umgebung, in der sie außerhalb des Hauptbetriebssystems ausgeführt werden.

- Tool.Packer.1.origin

- Ein Tool zum Schutz von Android-Apps vor Änderungen und Reverse Engineering. Es ist nicht bösartig, kann aber zum Schutz sowohl harmloser als auch trojanischer Programme verwendet werden.

Software-Module, die in Android-Apps eingebettet sind und aufdringliche Werbung auf mobilen Geräten anzeigen. Je nach Familie und Modifikation können sie Anzeigen im Vollbildmodus anzeigen, Fenster anderer Apps blockieren, verschiedene Benachrichtigungen anzeigen, Verknüpfungen erstellen und Websites aufrufen.

- Adware.Adpush.36.origin

- Adware.SspSdk.1.origin

- Adware.Adpush.6547

- Adware.Myteam.2.origin

- Adware.Toofan.1.origin

Bedrohungen auf Google Play

Im Oktober identifizierte Doctor Web auf Google Play 17 neue Modifikationen von Android-Trojanern der Familie Android.FakeApp, die unter dem Deckmantel harmloser Apps verbreitet wurden. Die meisten von ihnen wurden von den Angreifern erneut als Apps ausgegeben, die angeblich Sozialleistungen und Steuerrückzahlungen überprüfen sollen.

Nach der Klassifikation von Dr.Web wurden sie wie folgt benannt: Android.FakeApp.208, Android.FakeApp.209, Android.FakeApp.210, Android.FakeApp.212, Android.FakeApp.213, Android.FakeApp.214, Android.FakeApp.215 und Android.FakeApp.216.

Eine weitere Modifikation war eine gefälschte Sport-App und wurde der Virendatenbank als Android.FakeApp.211 hinzugefügt.

Ihre wahre und einzige Funktion besteht jedoch darin, betrügerische Websites aufzurufen. Insgesamt wurden diese Trojaner von über 105.000 Android-Nutzern heruntergeladen.

Wenn sie bösartige Apps ausführen, rufen sie Websites auf, die das potenzielle Opfer auffordern, persönliche Daten anzugeben, um seinen Anspruch auf eine finanzielle Entschädigung zu überprüfen. Sobald die Entschädigung "gefunden" wurde, wird das Opfer um zusätzliche Informationen gebeten und dann aufgefordert, eine Gebühr für die Überweisung des zurückgeforderten Betrags zu entrichten. Sollte der Nutzer zustimmen, erhält der Eindringling nicht nur seine vertraulichen Daten (z.B. Vor- und Nachname, Telefonnummer und E-Mail-Adresse), sondern auch die Daten der Bankkarte mit dem geheimen CVV2-Code. Das Betrugsopfer erhält selbstverständlich keine angeblich zugesagte Entschädigung.

Ein weiterer entdeckter Trojaner gehörte zur Familie der bösartigen Apps Android.HiddenAds und wurde der Dr.Web Virendatenbank als Android.HiddenAds.2314 hinzugefügt. Der Schädling wurde als Bildbearbeitungsprogramm verbreitet. Beim Ausführen verbirgt er sein Symbol in der Softwareliste im Hauptbildschirmmenü, um die Erkennung und Entfernung zu erschweren. Anschließend schaltet er Anzeigen, die über den Fenstern anderer Apps angezeigt werden, was die normale Nutzung des Geräts verhindert.

Installieren Sie Dr.Web für Android, um Android-Geräte vor bösartigen und unerwünschten Apps zu schützen.

Ihr Android-Gerät braucht einen Malwareschutz.

Nutzen Sie Dr.Web

- Eine der ersten Malwareschutz-Apps für Android weltweit

- Über 140 Mio Downloads – nur auf Google Play

- Kostenlos für Nutzer von Dr.Web Produkten für Heimanwender