Doctor Web: Rückblick und Analyse von Bedrohungen für Mobilgeräte im Januar 2022

15. März 2022

Im Januar erkannten unsere Spezialisten neue bösartige Apps auf Google Play, darunter viele gefälschte Apps der Familie Android.FakeApp, die Cyberkriminelle in verschiedenen Betrugsschemas verwendeten. Außerdem wurde ein neuer Trojaner der Familie Android.PWS.Facebook erkannt. Der Trojaner stiehlt Daten, die es ermöglichen, Facebook-Benutzerkonten zu hacken. Im Januar entdeckten die Virenanalysten von Doctor Web neue bösartige Apps der Familie Android.Subscription, die kostenpflichtige Dienste im Namen der Nutzer von Android-Geräten abonnierten.

HAUPTTRENDS IM JANUAR

- Android.Spy.4498 ist der meistverbreitete Trojaner für Android.

- Adware-Trojaner gehören nach wie vor zu den meist aktiven Bedrohungen für Android.

- Die Verbreitung von Apps, die beliebigen Code laden und ausführen können, geht zurück.

- Auf Google Play wurden neue Bedrohungen erkannt.

Bedrohung des Monats

Im Januar stellten die Virenanalysten von Doctor Web die Verbreitung eines neuen Trojaners für Android fest. Der neue Trojaner wurde Android.Spy.4498 benannt. Der Trojaner wurde in einige nicht offizielle Modifikationen von WhatsApp (z.B. GBWhatsApp, OBWhatsApp und WhatsApp Plus) integriert und als harmlose Version des populären Messengers verbreitet.

Android.Spy.4498 fängt Benachrichtigungen anderer Apps ab, lädt unerwünschte Apps herunter, fordert Nutzer auf, diese Apps zu installieren, und zeigt Dialogfenster mit von Cyberkriminellen gesendeten Informationen an.

Statistiken von Dr.Web für Android

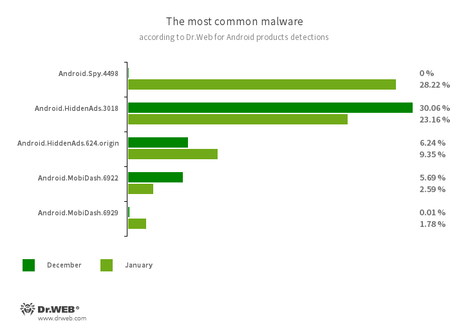

- Android.Spy.4498

- Trojaner, der Benachrichtigungen anderer Apps stiehlt, unerwünschte Apps herunterlädt, Nutzer auffordert, diese Apps zu installieren, und unerwünschte Dialogfenster anzeigt.

- Android.HiddenAds.3018

- Android.HiddenAds.624.origin

- Trojaner, die aufdringliche Werbung anzeigen. Sie werden als harmlose Anwendungen verbreitet und manchmal von anderen Schadprogrammen im Systemverzeichnis installiert. Nachdem diese Trojaner auf ein Android-Gerät gelangt sind, tarnen sie ihre Präsenz im infizierten System, z.B. verschwindet ihr Symbol vom Startbildschirm des Geräts.

- Android.MobiDash.6922

- Android.MobiDash.6929

- Trojaner, die aufdringliche Werbung anzeigen. Sie stellen Softwaremodule dar, die in Android-Apps integriert werden.

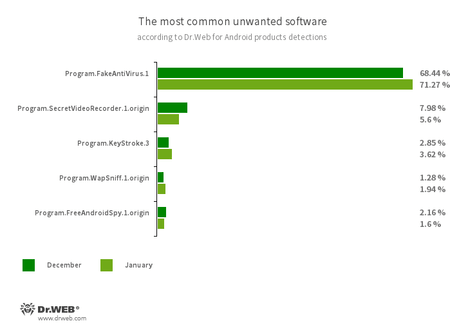

- Program.FakeAntiVirus.1

- Erkennung von Adware, die Aktionen einer Virenschutzsoftware nachahmt. Solche Programme melden angebliche Bedrohungen. Sie führen Benutzer irre und fordern diese auf, eine Vollversion der Software zu kaufen.

- Program.SecretVideoRecorder.1.origin

- App, die im Hintergrundmodus Fotos und Videos über die integrierte Kamera des Android-Geräts ausführen kann. Sie kann unbemerkt arbeiten, Benachrichtigungen über den Aufnahmestart deaktivieren sowie ihr Symbol und ihre Beschreibung durch gefälschte ersetzen. Die App wird als potenziell gefährlich eingestuft.

- Program.KeyStroke.3

- Android-App, die auf der Tastatur eingegebene Daten abfangen kann. Außerdem ermöglichen es einige Modifikationen der App, eingehende SMS-Nachrichten zu lesen, die Anrufliste anzuzeigen und Telefongespräche aufzunehmen.

- Program.WapSniff.1.origin

- Anwendung, die Nachrichten in WhatsApp abfängt.

- Program.FreeAndroidSpy.1.origin

- App, die Aktivitäten der Nutzer von Android-Geräten überwacht und zur Cyber-Spionage verwendet wird. Das Programm sammelt technische Informationen über das Gerät, kann das Gerät orten und darauf gespeicherte Fotos und Videos stehlen. Außerdem verschafft sich die App Zugriff auf das Telefonbuch des Nutzers.

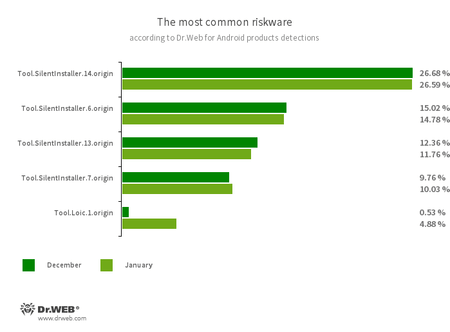

- Tool.SilentInstaller.14.origin

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.13.origin

- Tool.SilentInstaller.7.origin

- Potenziell gefährliche Softwareplattformen, die es Anwendungen ermöglichen, apk-Dateien ohne Installation auszuführen. Sie schaffen eine virtuelle Umgebung, in der sie außerhalb des Hauptbetriebssystems ausgeführt werden.

- Tool.Loic.1.origin

- Programm, das verschiedene Netzwerkpakete von Android-Geräten an bestimmte IP-Adressen weiterleiten kann. In der Regel wird es zur Serverdiagnose und zum Testen von Servern verwendet. Die App kann jedoch auch zur Durchführung von DDoS-Attacken eingesetzt werden und wird daher von Dr.Web als potenziell gefährlich eingestuft.

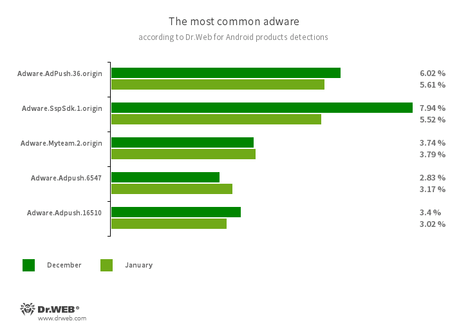

Softwaremodule, die in Android-Apps integriert werden und aufdringliche Werbung auf Mobilgeräten anzeigen. Je nach Familie und Modifikation können sie Werbung im Vollbildmodus anzeigen, indem sie andere Fenster blockieren, Benachrichtigungen anzeigen, Verknüpfungen erstellen und Websites laden.

- Adware.AdPush.36.origin

- Adware.SspSdk.1.origin

- Adware.Myteam.2.origin

- Adware.Adpush.16510

- Adware.Adpush.6547

Bedrohungen auf Google Play

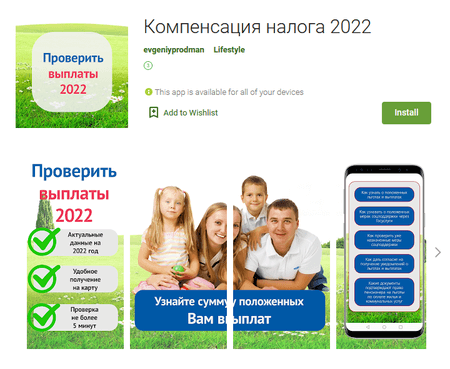

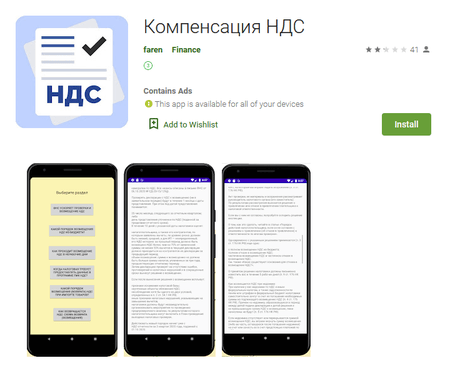

Im Januar erkannten die Spezialisten von Doctor Web zahlreiche Bedrohungen auf Google Play. Viele davon gehören zur Familie Android.FakeApp. Diese Trojaner werden in verschiedenen Betrugsschemas verwendet. Die Trojaner Android.FakeApp.777 und Android.FakeApp.778 wurden z.B. als Apps zur Beantragung von Sozialleistungen verbreitet und zielten auf russische Nutzer ab. In der Tat öffneten die Apps betrügerische Websites, auf denen Nutzer aufgefordert wurden, ihre persönlichen Informationen und Bankdaten anzugeben.

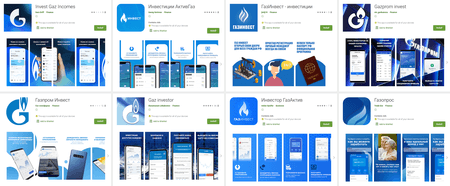

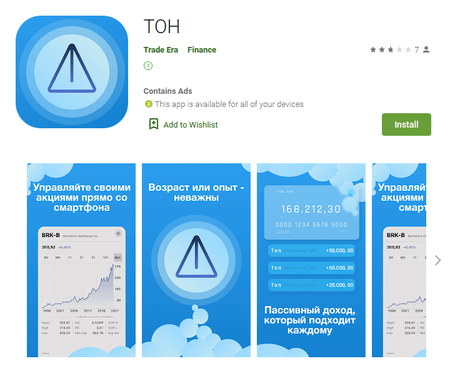

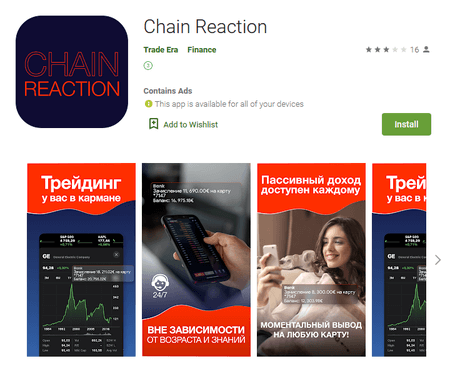

Einige Apps wurden als Investitions-Apps getarnt. Nutzern wurde ein passives Einkommen versprochen. Dem Nutzer wurde weisgemacht, dass keine speziellen Wirtschaftskenntnisse erforderlich seien, da alle Geschäfte von für ihn zuständigen Spezialisten oder automatisch von einem Handelsprogramm abgewickelt werden. Als solche Apps wurden die Trojaner Android.FakeApp.771, Android.FakeApp.772, Android.FakeApp.773, Android.FakeApp.774, Android.FakeApp.775, Android.FakeApp.776, Android.FakeApp.779 und Android.FakeApp.780 verbreitet. Einige Modifikationen des Trojaners Android.FakeApp.780 ermöglichten es dem Nutzer angeblich, ein passives Einkommen durch Kauf und Verkauf von Kryptowährungen oder durch den Aktienhandel zu verdienen, z.B. ТОН und Chain Reaction.

In der Tat öffneten die Apps betrügerische Websites. Das potenzielle Opfer wurde aufgefordert, ein Benutzerkonto zu erstellen und sein Guthaben aufzuladen, damit der „einzigartige Algorithmus“ funktioniert, oder auf einen Anruf des zuständigen Spezialisten zu warten.

Außerdem wurde ein neuer Trojaner erkannt, der Informationen stiehlt, die zum Hacken von Facebook-Benutzerkonten genutzt werden. Das bösartige Programm wurde Android.PWS.Facebook.123 benannt und als das Bildbearbeitungsprogramm Adorn Photo Pro verbreitet.

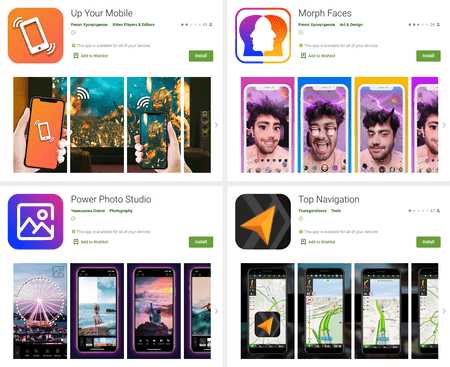

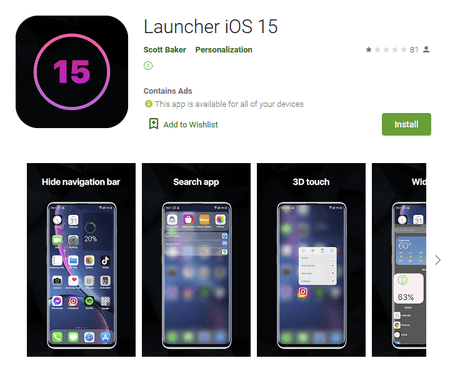

Des Weiteren erkannten unsere Virenanalysten neue Trojaner der Familie Android.Subscription, die kostenpflichtige Dienste im Namen der Nutzer abonnierten. Der Trojaner Android.Subscription.5 tarnte sich in Bildbearbeitungsprogrammen, Verkehrs-Apps und Multimedia-Playern. Der Trojaner Android.Subscription.6 wurde als Launcher verbreitet, der das Design des Apple-Betriebssystems nachahmt.

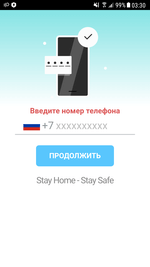

Diese bösartigen Apps öffneten Websites, auf denen kostenpflichtige Dienste mithilfe der Wap Click-Technologie abonniert wurden. Das potenzielle Opfer wurde aufgefordert, seine Handynummer anzugeben. Nach der Eingabe der Handynummer wird das kostenpflichtige Abo automatisch aktiviert.

Um Ihre Android-Geräte vor Schadprogrammen zu schützen, installieren Sie Dr.Web für Android.

Ihr Android-Gerät braucht einen Malwareschutz.

Nutzen Sie Dr.Web

- Eine der ersten Malwareschutz-Apps für Android weltweit

- Über 140 Mio Downloads – nur auf Google Play

- Kostenlos für Nutzer von Dr.Web Produkten für Heimanwender