Doctor Web: Rückblick und Analyse von Bedrohungen für Mobilgeräte im Juni 2022

26. Juli 2022

Im Laufe des Monats erkannten die Spezialisten von Doctor Web viele bösartige Apps auf Google Play, darunter Adware-Trojaner, gefälschte Apps, die zum Diebstahl vertraulicher Informationen dienen, und andere Schadprogramme.

HAUPTTRENDS IM JUNI

- Rückgang der Verbreitung des Spyware-Trojaners Android.Spy.4498

- Die Verbreitung der Adware-Trojaner ging zurück

- Erkennung vieler neuer bösartiger Anwendungen im Google Play-Store

Statistiken von Dr.Web für Android

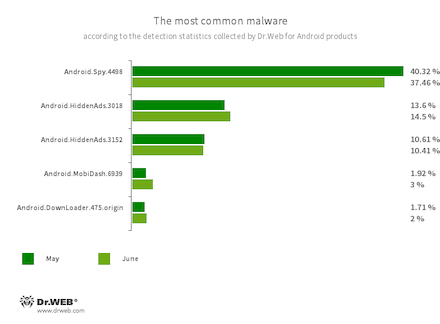

- Android.Spy.4498

- Trojaner, der Benachrichtigungen anderer Apps stiehlt, unerwünschte Apps herunterlädt, Nutzer auffordert, diese Apps zu installieren, und unerwünschte Dialogfenster anzeigt.

- Android.HiddenAds.3018

- Android.HiddenAds.3152

- Trojaner, die aufdringliche Werbung anzeigen. Sie werden als harmlose Anwendungen verbreitet und manchmal von anderen Schadprogrammen im Systemverzeichnis installiert. Nachdem diese Trojaner auf ein Android-Gerät gelangt sind, tarnen sie ihre Präsenz im infizierten System, z.B. verschwindet ihr Symbol vom Startbildschirm des Geräts.

- Android.MobiDash.6939

- Trojaner, der aufdringliche Werbung anzeigt. Stellt ein in Apps integriertes Softwaremodul dar.

- Android.DownLoader.475.origin

- Trojaner, der andere Malware und unerwünschte Software herunterlädt. Er tarnt sich als harmlose Apps, die über Google Play oder bösartige Websites verbreitet werden.

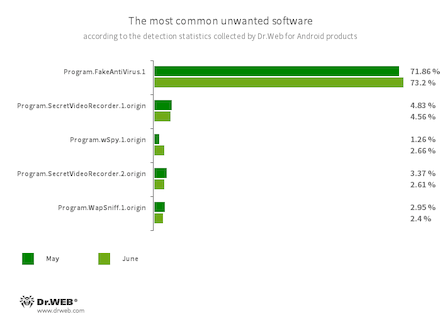

- Program.FakeAntiVirus.1

- Erkennung von Adware, die Aktionen einer Virenschutzsoftware nachahmt. Solche Programme melden angebliche Bedrohungen. Sie führen Benutzer irre und fordern diese auf, eine Vollversion der Software zu kaufen.

- Program.SecretVideoRecorder.1.origin

- Program.SecretVideoRecorder.2.origin

- App, die im Hintergrundmodus Fotos und Videos über die integrierte Kamera des Android-Geräts ausführen kann. Sie kann unbemerkt arbeiten, Benachrichtigungen über den Aufnahmestart deaktivieren sowie ihr Symbol und ihre Beschreibung durch gefälschte ersetzen. Die App wird als potenziell gefährlich eingestuft.

- Program.wSpy.1.origin

- Spyware, die es ermöglicht, Android-Nutzer heimlich zu überwachen: SMS-Nachrichten und Nachrichten in sozialen Netzwerken zu lesen, die Umgebung abzuhören, das Gerät zu orten, den Browserverlauf zu überwachen, auf das Telefonbuch, Kontakte, Fotos und Videos des Nutzers zuzugreifen, Screenshots des Bildschirms zu erstellen und Fotos zu machen. Außerdem verfügt die App über die Keylogger-Funktionalität.

- Program.WapSniff.1.origin

- Anwendung, die WhatsApp-Nachrichten abfängt.

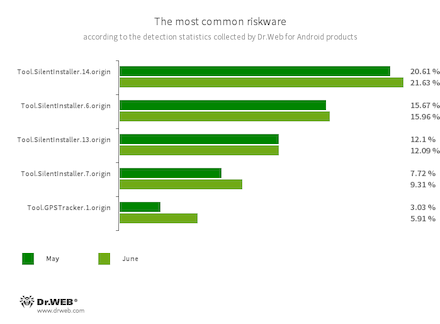

- Tool.SilentInstaller.14.origin

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.13.origin

- Tool.SilentInstaller.7.origin

- Potenziell gefährliche Softwareplattformen, die es Anwendungen ermöglichen, apk-Dateien ohne Installation auszuführen. Sie schaffen eine virtuelle Umgebung, in der sie außerhalb des Hauptbetriebssystems ausgeführt werden.

- Tool.GPSTracker.1.origin

- Spezialisierte Softwareplattform, die es ermöglicht, das Gerät zu orten und Bewegungen des Nutzers zu verfolgen. Die App kann in Android-Apps und -Spiele integriert werden.

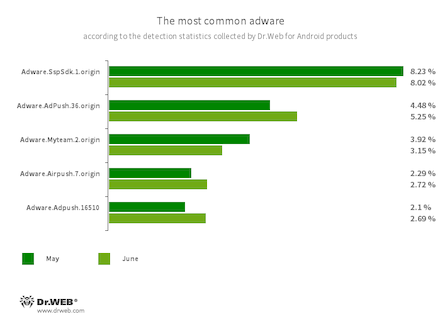

Softwaremodule, die in Android-Apps integriert werden und aufdringliche Werbung auf Mobilgeräten anzeigen. Je nach Familie und Modifikation können sie Werbung im Vollbildmodus anzeigen, indem sie andere Fenster blockieren, Benachrichtigungen anzeigen, Verknüpfungen erstellen und Websites laden.

- Adware.SspSdk.1.origin

- Adware.AdPush.36.origin

- Adware.Adpush.16510

- Adware.Myteam.2.origin

- Adware.Airpush.7.origin

Bedrohungen auf Google Play

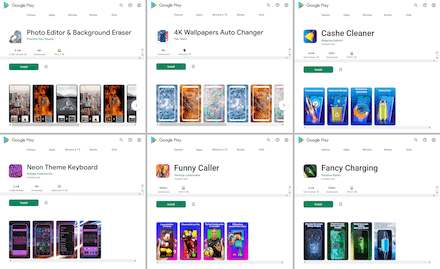

Im Juni erkannten die Analysten des Virenlabors von Doctor Web rund 30 Adware-Trojaner der Familie Android.HiddenAds auf Google Play. Insgesamt wurden diese von mehr als 9 890 000 Nutzern heruntergeladen. Darunter waren sowohl neue Vertreter der Familie (Android.HiddenAds.3168, Android.HiddenAds.3169, Android.HiddenAds.3171, Android.HiddenAds.3172 und Android.HiddenAds.3207) als auch neue Modifikationen des bereits bekannten Trojaners Android.HiddenAds.3158, über den wir im Virenrückblick für Mai berichtet haben.

Die Trojaner waren in Bildbearbeitungsprogrammen, Bildschirmtastaturen, Systemdienstprogrammen, Anruf-Apps, Wallpaper-Apps und anderen Programmen integriert.

Liste der Apps, in denen sich diese Trojaner tarnten:

- Photo Editor: Beauty Filter (gb.artfilter.tenvarnist)

- Photo Editor: Retouch & Cutout (de.nineergysh.quickarttwo)

- Photo Editor: Art Filters (gb.painnt.moonlightingnine)

- Photo Editor - Design Maker (gb.twentynine.redaktoridea)

- Photo Editor & Background Eraser (de.photoground.twentysixshot)

- Photo & Exif Editor (de.xnano.photoexifeditornine)

- Photo Editor - Filters Effects (de.hitopgop.sixtyeightgx)

- Photo Filters & Effects (de.sixtyonecollice.cameraroll)

- Photo Editor : Blur Image (de.instgang.fiftyggfife)

- Photo Editor : Cut, Paste (de.fiftyninecamera.rollredactor)

- Emoji Keyboard: Stickers & GIF (gb.crazykey.sevenboard)

- Neon Theme Keyboard (com.neonthemekeyboard.app)

- Neon Theme - Android Keyboard (com.androidneonkeyboard.app)

- Cashe Cleaner (com.cachecleanereasytool.app)

- Fancy Charging (com.fancyanimatedbattery.app)

- FastCleaner: Cashe Cleaner (com.fastcleanercashecleaner.app)

- Call Skins - Caller Themes (com.rockskinthemes.app)

- Funny Caller (com.funnycallercustomtheme.app)

- CallMe Phone Themes (com.callercallwallpaper.app)

- InCall: Contact Background (com.mycallcustomcallscrean.app)

- MyCall - Call Personalization (com.mycallcallpersonalization.app)

- Caller Theme (com.caller.theme.slow)

- Caller Theme (com.callertheme.firstref)

- Funny Wallpapers - Live Screen (com.funnywallpapaerslive.app)

- 4K Wallpapers Auto Changer (de.andromo.ssfiftylivesixcc)

- NewScrean: 4D Wallpapers (com.newscrean4dwallpapers.app)

- Stock Wallpapers & Backgrounds (de.stockeighty.onewallpapers)

- Notes - reminders and lists (com.notesreminderslists.app)

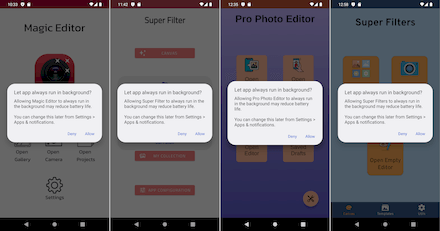

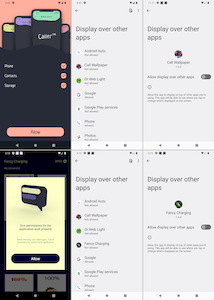

Einige davon versuchen, die Berechtigung zur Anzeige über der Oberfläche anderer Apps zu erhalten. Die anderen fordern die Berechtigung an, in die Ausnahmeliste des Akkusparmodus eingetragen zu werden, um ununterbrochen im Hintergrundmodus zu arbeiten. Um unbemerkt zu bleiben, blenden die Apps ihr Symbol in der App-Liste auf dem Hauptbildschirm aus oder ersetzen es durch ein unauffälligeres Symbol. Beim Klick auf „SIM Toolkit“ wird z.B. nicht die genannte App, sondern die gleichnamige System-App ausgeführt.

Auf diesen Screenshots sehen Sie, wie die Trojaner versuchen, sich Zugriff auf die gewünschten Funktionen zu verschaffen:

Diese bösartige App hat ihr Symbol durch ein anderes ersetzt:

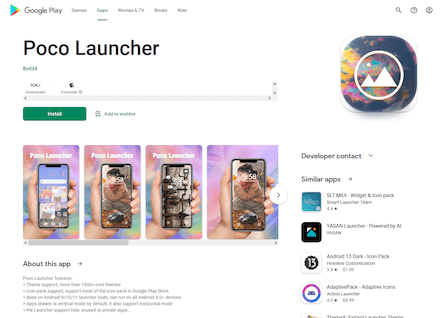

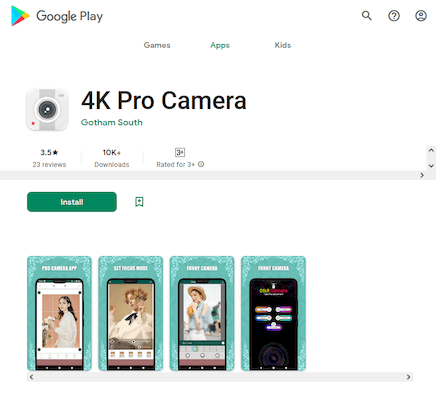

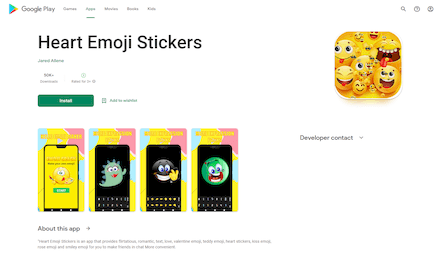

Außerdem erkannten unsere Spezialisten neue Vertreter der Familie Android.Joker, die beliebigen Code laden und ausführen sowie kostenpflichtige mobile Dienste im Namen der Nutzer abonnieren können. Die Trojaner tarnten sich in den Apps „Poco Launcher“, „4K Pro Camera“ und „Heart Emoji Stickers“. Sie wurden unter den Namen Android.Joker.1435, Android.Joker.1461 und Android.Joker.1466 in die Dr.Web Virendatenbank eingetragen.

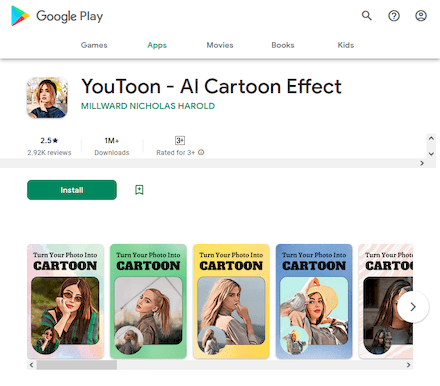

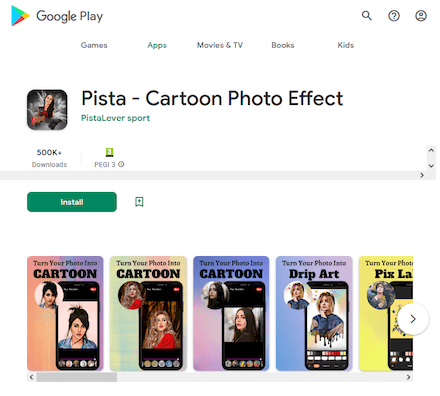

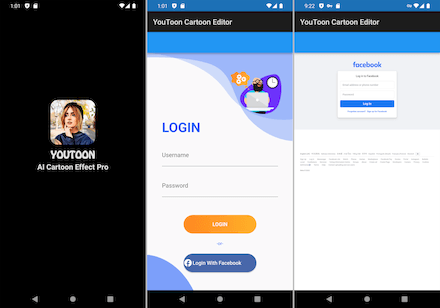

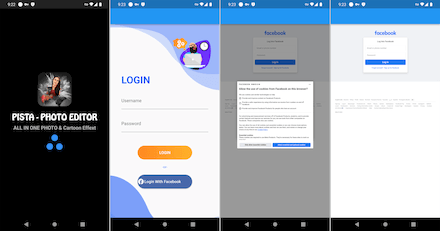

Zudem wurden neue Vertreter der Familie Android.PWS.Facebook erkannt. Sie wurden Android.PWS.Facebook.149 und Android.PWS.Facebook.151 benannt. Sie stehlen Daten zum Hacken von Facebook-Benutzerkonten. Beide Trojaner wurden als Bildbearbeitungsprogramme verbreitet: „YouToon - AI Cartoon Effect“ und „Pista - Cartoon Photo Effect“.

Nach dem Start fordern sie Nutzer auf, sich im Facebook-Benutzerkonto einzuloggen. Danach fangen sie alle eingegebenen Daten ab und leiten diese den Cyberkriminellen weiter.

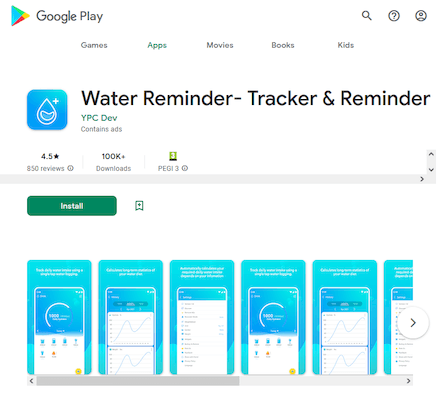

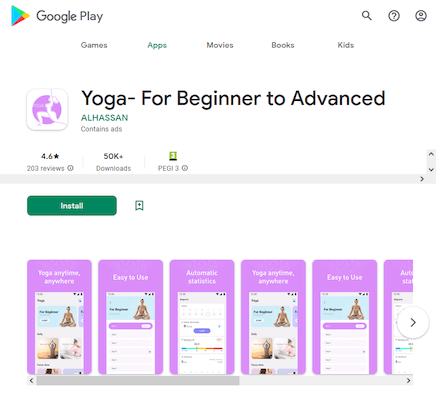

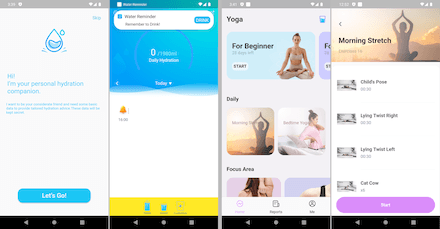

Außerdem wurde der Trojaner Android.Click.401.origin gefunden. Er tarnte sich in den Apps „Water Reminder- Tracker & Reminder“ und „Yoga- For Beginner to Advanced“. Diese Apps waren völlig funktionsfähig und erregten daher keinen Verdacht beim Nutzer.

Dieser Trojaner entschlüsselt und startet die integrierte bösartige Komponente Android.Click.402.origin, die verschiedene Websites heimlich in WebView lädt. Danach ahmt sie die Benutzeraktivitäten auf diesen Websites nach, indem sie automatisch auf interaktive Elemente (z.B. Banner und Werbelinks) klickt.

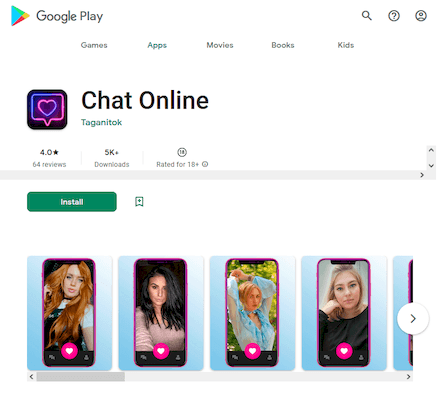

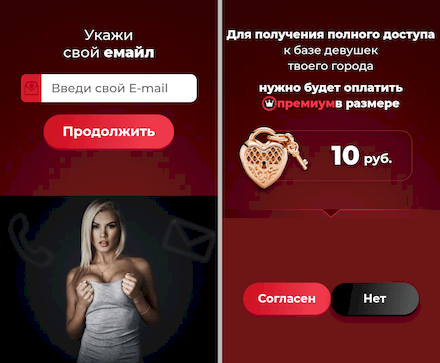

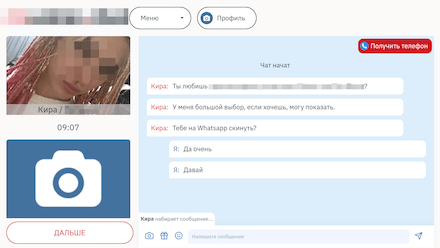

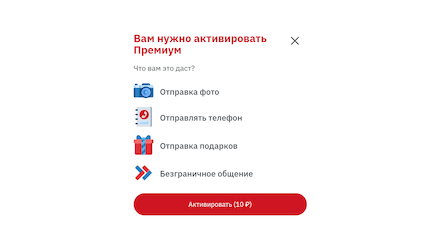

Eine weitere Bedrohung stellte die gefälschte Kommunikations-App „Chat Online“ dar. Ihre Modifikationen wurden als Android.FakeApp.963 und Android.FakeApp.964 in die Dr.Web Virendatenbank eingetragen.

Im Trojaner fehlt die versprochene Funktionalität. Er lädt betrügerische Websites, die sich z.B. als Singlebörsen tarnen. Der Nutzer wird aufgefordert, seine Handynummer, E-Mail-Adresse und weitere persönliche Informationen anzugeben. Diese Informationen werden an Cyberkriminelle weitergeleitet und können verkauft werden.

Auf einigen Websites wurde ein Dialog mit einem anderen Nutzern simuliert. Das Opfer wurde aufgefordert, den Premium-Zugang zu bezahlen, um die „Kommunikation“ fortzusetzen. Falls der Nutzer seine Bankdaten angab, wurde eine bestimmte Summe von seinem Konto abgebucht oder ein kostenpflichtiger Dienst abonniert. In einigen Fällen konnten sich Cyberkriminelle Zugriff auf das gesamte Kontoguthaben des Nutzers verschaffen.

Doctor Web hat Google über die erkannten Bedrohungen informiert, aber zum Zeitpunkt der Veröffentlichung dieses Virenrückblicks waren einige der bösartigen Apps immer noch zum Herunterladen verfügbar.

Um Ihre Android-Geräte vor Schadprogrammen zu schützen, installieren Sie Dr.Web für Android.

Ihr Android-Gerät braucht einen Malwareschutz.

Nutzen Sie Dr.Web

- Eine der ersten Malwareschutz-Apps für Android weltweit

- Über 140 Mio Downloads – nur auf Google Play

- Kostenlos für Nutzer von Dr.Web Produkten für Heimanwender