Doctor Web: Rückblick und Analyse von Bedrohungen im ersten Quartal 2025

27. März 2025

Über den E-Mail-Verkehr wurden Dropper- und Downloader-Trojaner, Adware, bösartige Skripte sowie Trojaner, die verschiedene bösartige Anwendungen auf dem infizierten Gerät ausführen, am häufigsten verbreitet.

Was Verschlüsselungstrojaner angeht, gehören die Encoder Trojan.Encoder.35534, Trojan.Encoder.35209 und Trojan.Encoder.35067 zu den meistverbreiteten Bedrohungen.

Im Januar erkannten die Spezialisten des Virenlabors von Doctor Web eine Kampagne zum Mining der Kryptowährung Monero. In der Kampagne wurden verschiedene bösartige Anwendungen verwendet. Einige der eingesetzten Programme wurden mithilfe der Steganographie getarnt. Diese Methode ermöglicht es, Informationen diskret (z.B. in einem Bild) zu verbergen.

Im ersten Quartal stellten unsere Internetanalysten eine zunehmende Verbreitung betrügerischer Websites fest, auf denen Telegram-Konten gestohlen wurden.

Was mobile Bedrohungen angeht, wurde ein Anstieg von Werbetrojanern und Banking-Trojanern für Android beobachtet. Die Spezialisten von Doctor Web erkannten zahlreiche neue bösartige Anwendungen auf Google Play.

Haupttrends im ersten Quartal

- Anstieg der Anzahl der auf geschützten Geräten erkannten Bedrohungen

- Rückgang der Anzahl der in Cyberangriffen verwendeten einzigartigen Bedrohungen

- Steigende Verbreitung von Phishing-Websites, auf denen Telegram-Konten gestohlen werden

- Steigende Verbreitung von Werbe- und Banking-Trojanern für Android

- Neue Schadprogramme auf Google Play

Statistiken von Doctor Web

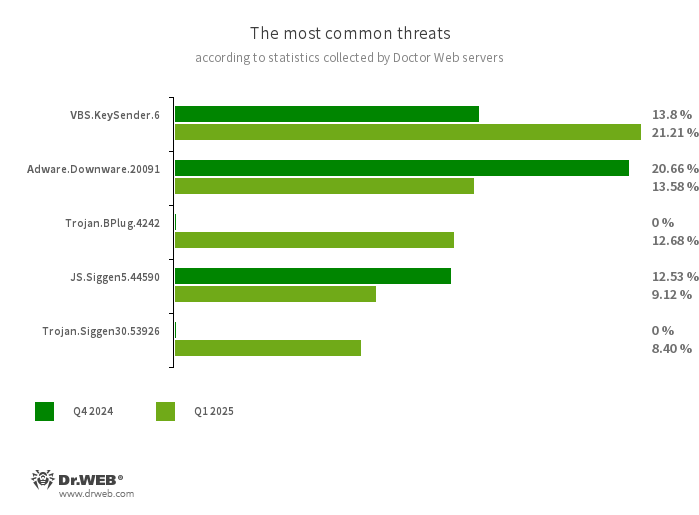

Meistverbreitete Bedrohungen im ersten Quartal 2025:

- VBS.KeySender.6

- Bösartiges Skript, das in einer Endlosschleife nach Fenstern mit dem Text mode extensions, разработчика und розробника sucht und die Betätigung der Escape-Taste imitiert, um das Fenster zu schließen.

- Adware.Downware.20091

- Adware, die als intermediäre Software zur Installation unlizenzierter Software dient.

- Trojan.BPlug.4242

- Bösartige Komponente der Browsererweiterung WinSafe. Diese Komponente stellt ein in JavaScript geschriebenes Skript dar, das aufdringliche Werbung in Webbrowsern anzeigt.

- JS.Siggen5.44590

- In die öffentliche JavaScript-Bibliothek es5-ext-main integrierter Schadcode. Zeigt eine bestimmte Meldung an, wenn das Paket auf einem Server mit der Zeitzone einer der Städte in Russland installiert ist.

- Trojan.Siggen30.53926

- Modifizierter Host-Prozess des Frameworks Electron. Tarnt sich als Komponente der Anwendung Steam (Steam Client WebHelper) und lädt ein in JavaScript geschriebenes Backdoor-Programm.

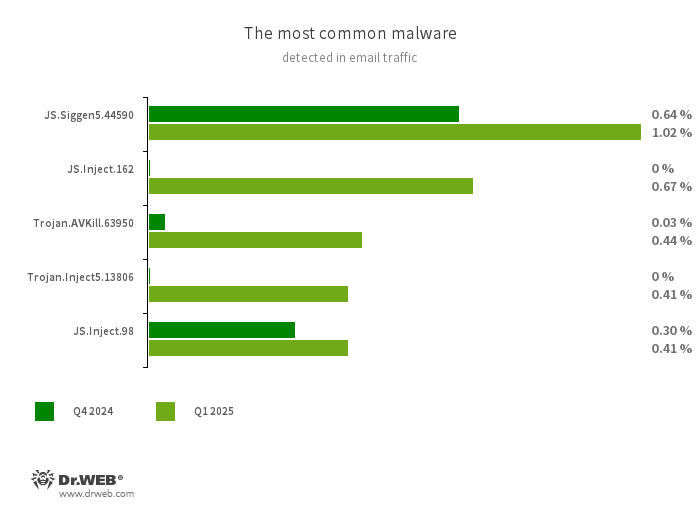

Malware im E-Mail-Verkehr

- JS.Siggen5.44590

- In die öffentliche JavaScript-Bibliothek es5-ext-main integrierter Schadcode. Zeigt eine bestimmte Meldung an, wenn das Paket auf einem Server mit der Zeitzone einer der Städte in Russland installiert ist.

- JS.Inject

- Bösartige, in JavaScript geschriebene Skripte, die Schadcode in den HTML-Code von Webseiten integrieren.

- Trojan.AVKill.63950

- Dropper, der das Backdoor-Programm JS.BackDoor.42 auf Computern unter Windows installiert.

- Trojan.Inject5.13806

- In der Skriptsprache AutoIt geschriebenes bösartiges Programm für Computer unter Windows. Startet einige Systemprozesse und implementiert den Spyware-Trojaner Trojan.Fbng, der unter anderem als Banking-Trojaner verwendet werden kann.

Encoder

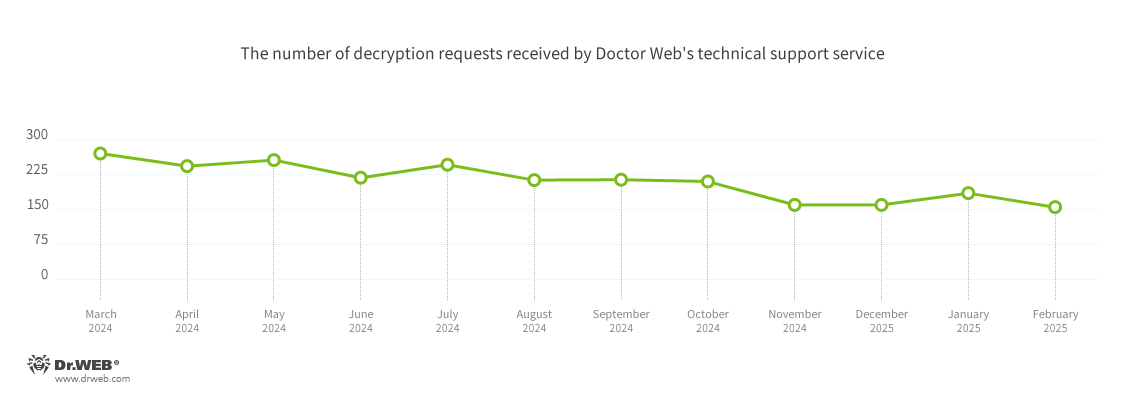

Im Vergleich zum vierten Quartal des Vorjahres sank die Anzahl der Anfragen zur Dateientschlüsselung um 9,34%.

Statistik der Anfragen zur Entschlüsselung von durch Ransomware verschlüsselten Dateien:

Meistverbreitete Encoder im ersten Quartal 2025:

- Trojan.Encoder.35534 – 11,89% der Anfragen

- Trojan.Encoder.35209 – 5,95% der Anfragen

- Trojan.Encoder. 35067 – 3,57% der Anfragen

- Trojan.Encoder.38200 – 2,38% der Anfragen

- Trojan.Encoder.37369 – 1,98% der Anfragen

Betrug im Internet

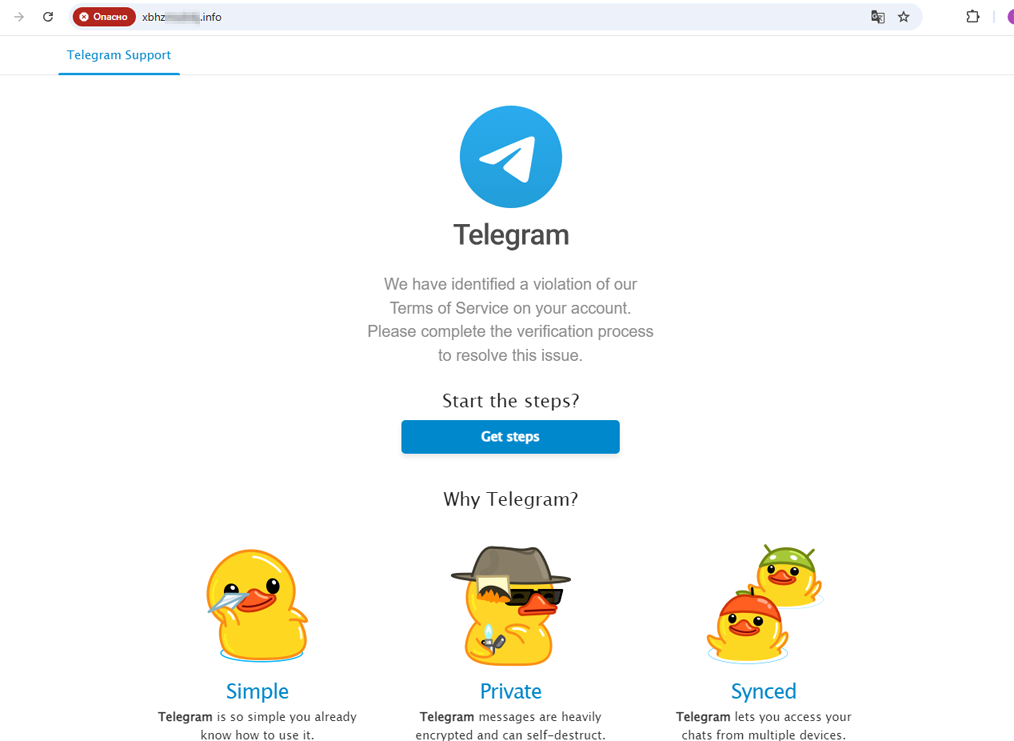

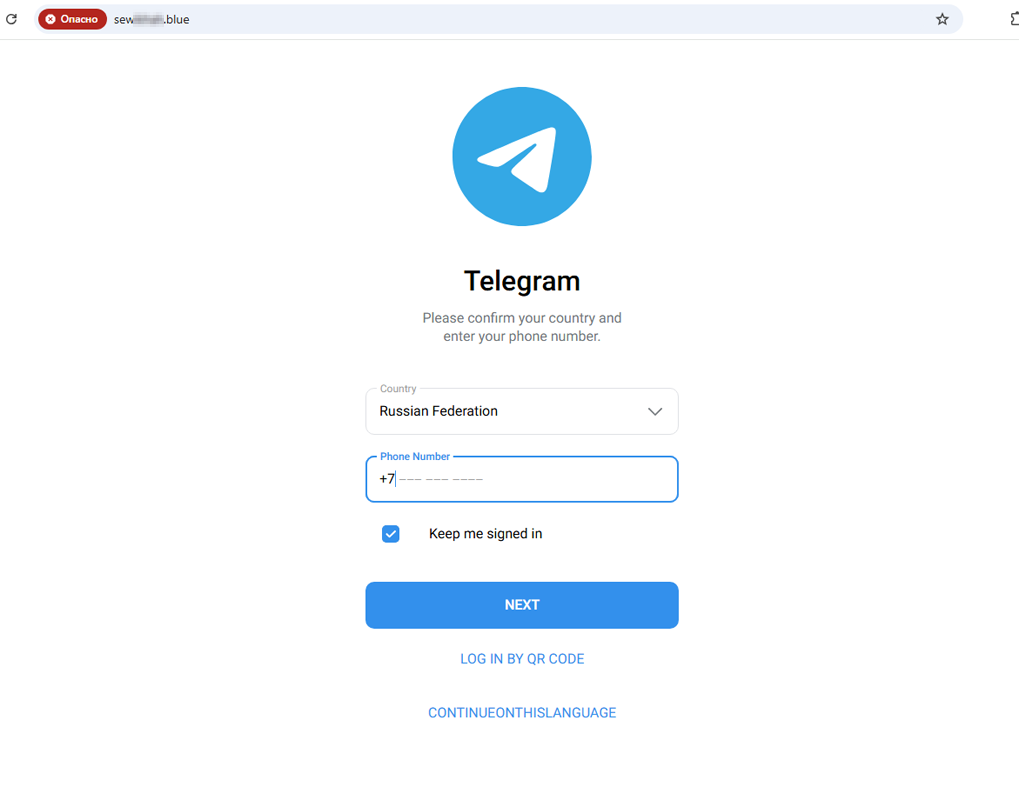

Im ersten Quartal 2025 erkannten die Internetanalysten von Doctor Web zahlreiche neue Phishing-Websites, auf denen Telegram-Konten gestohlen wurden. Sie wurden als Anmelde- oder Support-Seiten getarnt und zeigten Warnmeldungen über die Verletzung der Nutzungsbedingungen an.

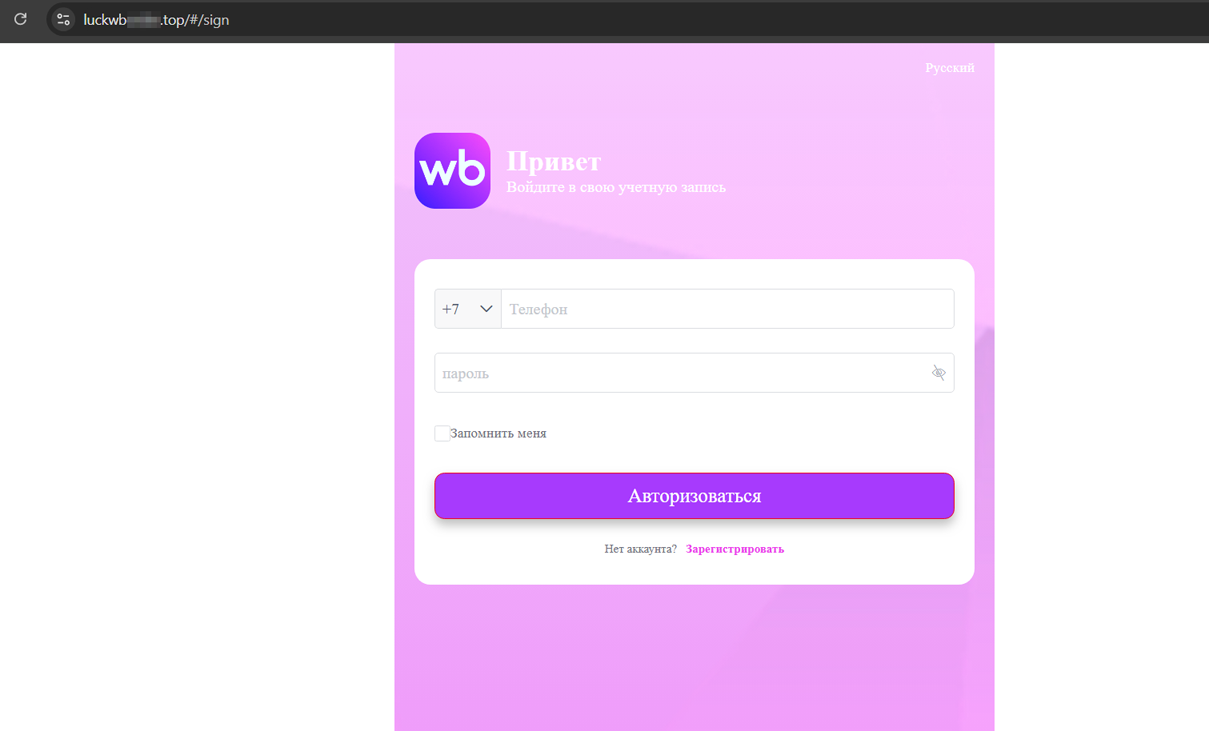

Außerdem wurden gefälschte Onlineshops verbreitet, auf denen Phishing-Anmeldeformulare angezeigt wurden.

Phishing-Anmeldeformular auf der gefälschten Website eines populären Onlineshops

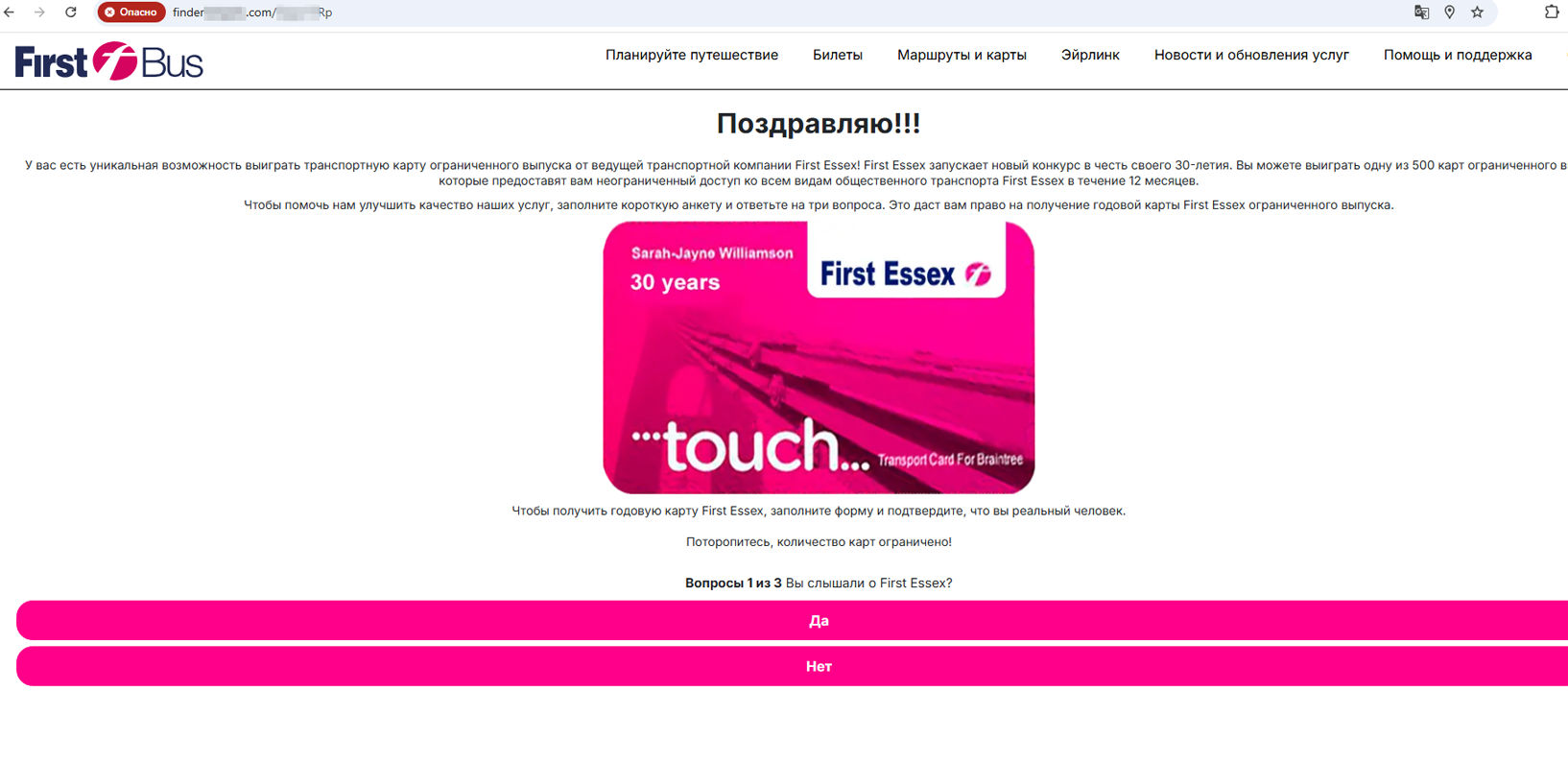

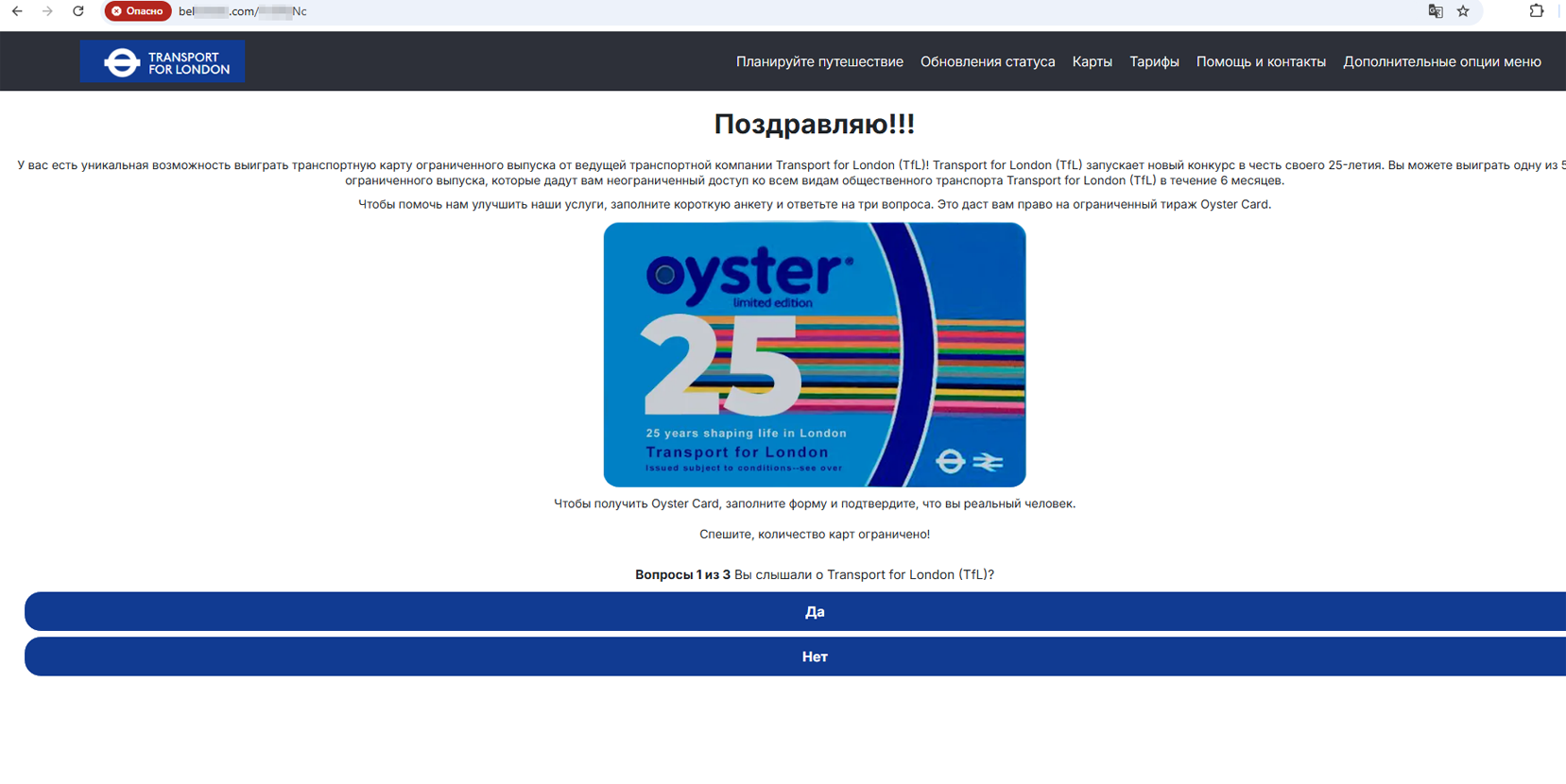

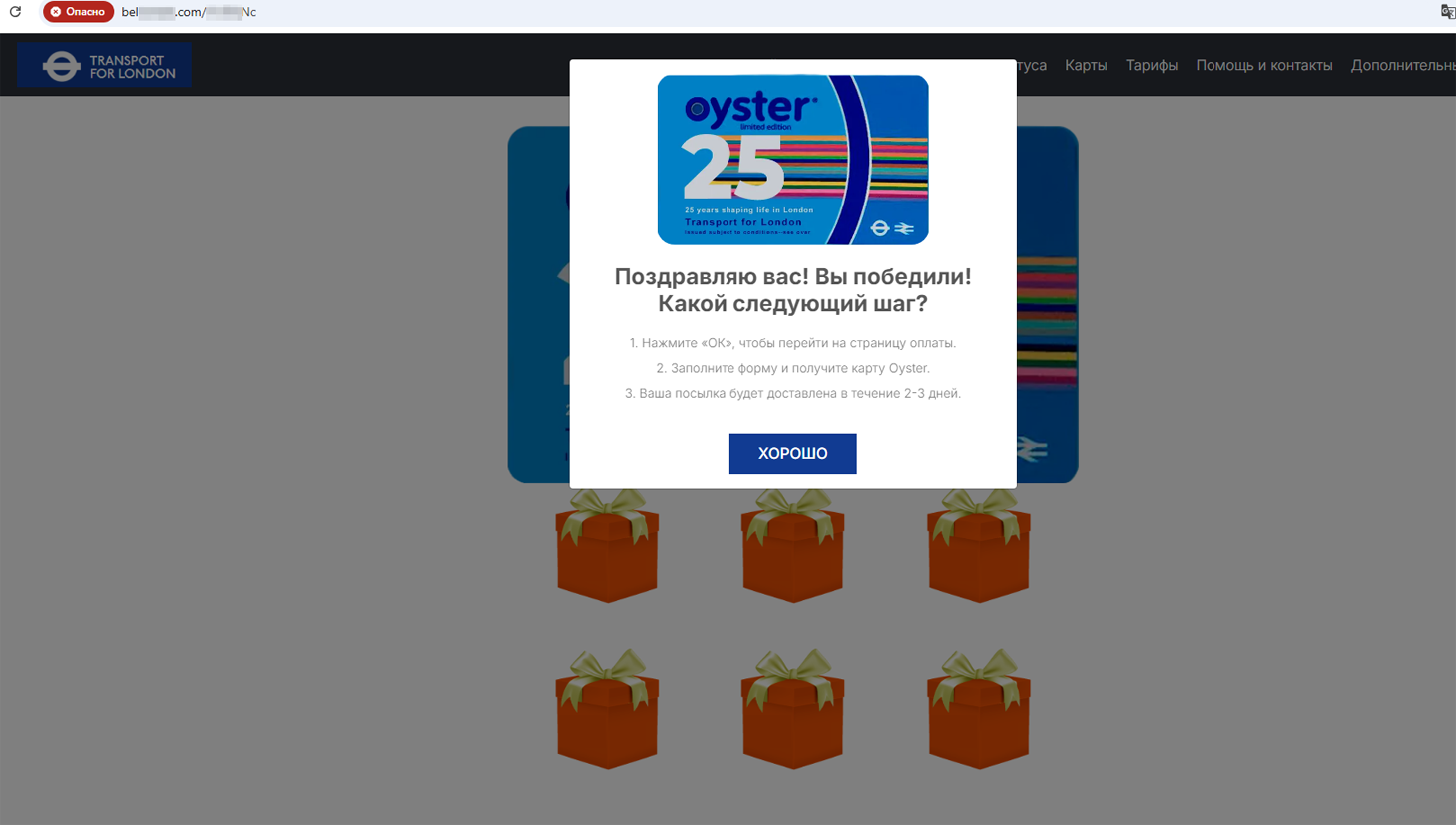

Zudem erkannten unsere Spezialisten mehrere betrügerische Websites, auf denen Nutzern leichtes Geld, hohe Gewinne, Geschenke oder günstige Sonderangebote versprochen wurden. Nutzern aus Großbritannien wurden preisgünstige Fahrkarten angeboten, die angeblich in limitierter Auflage anlässlich eines Jubiläums eines Verkehrsunternehmens verkauft wurden.

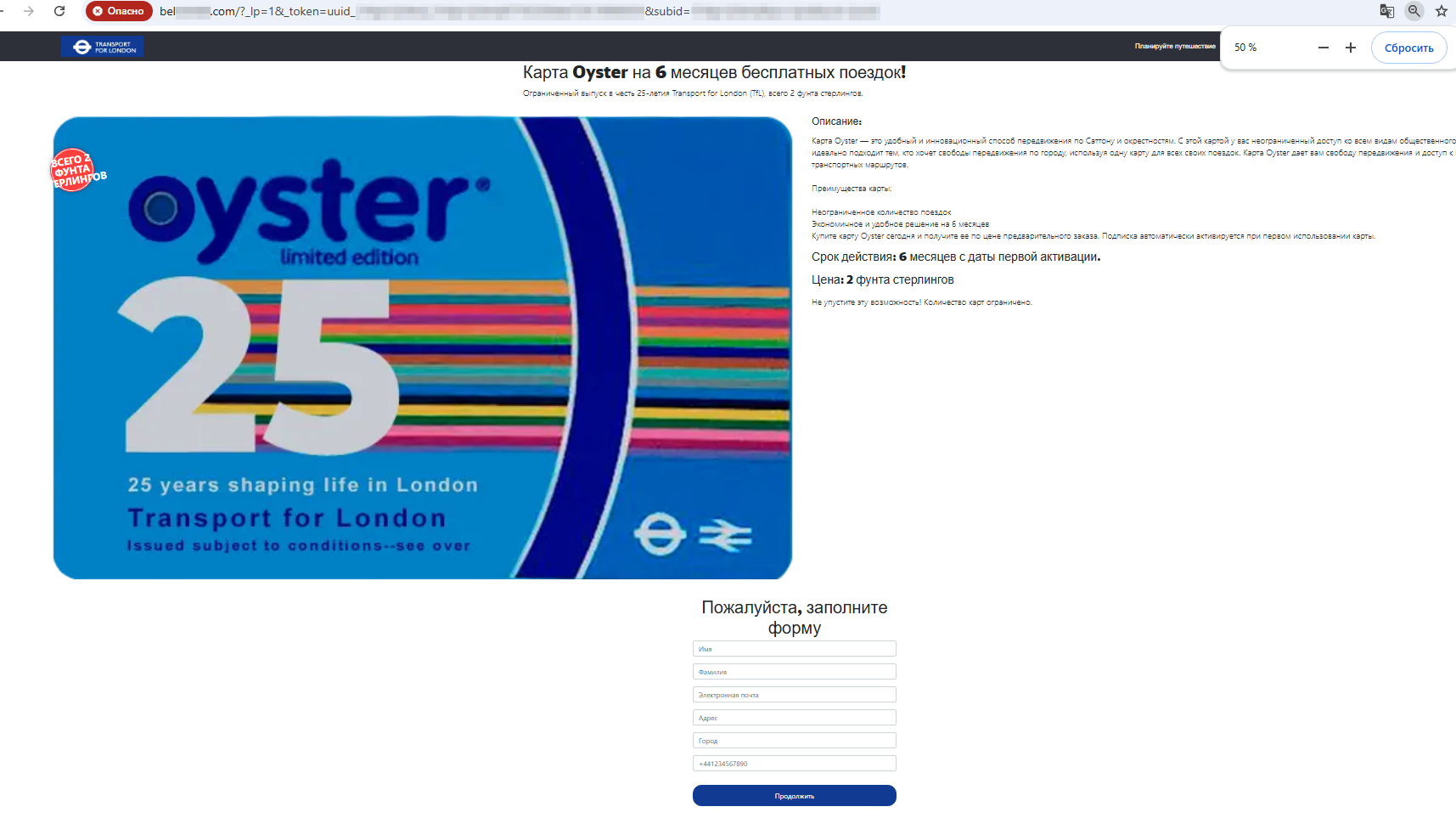

Betrügerische Websites, auf denen angeblich preisgünstige Fahrkarten First Essex und Oyster angeboten werden

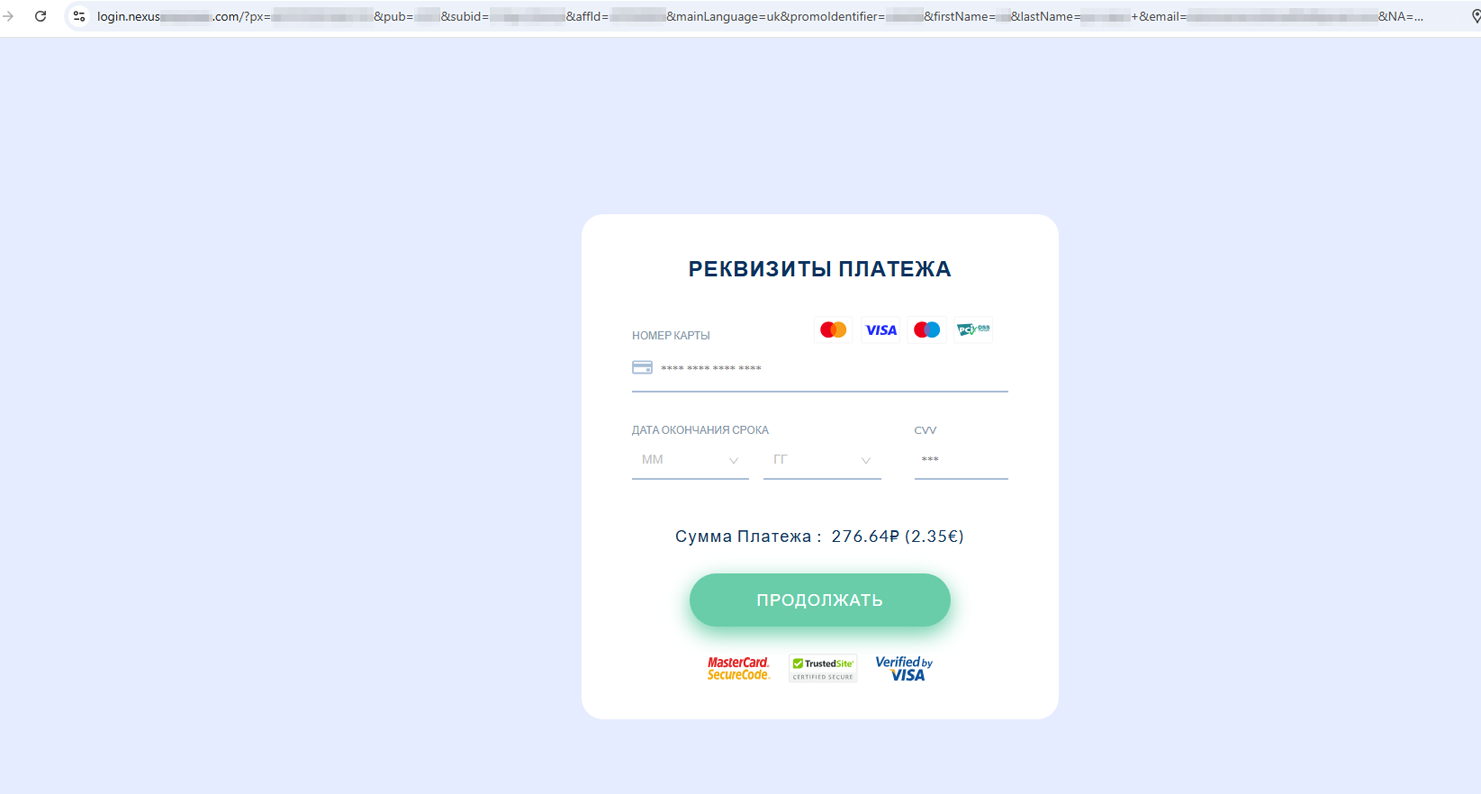

Der Nutzer musste an einer Umfrage teilnehmen und eine virtuelle Geschenkbox öffnen (alle Geschenkboxen enthalten einen „Preis“). Um den Preis zu erhalten, wurde der Nutzer aufgefordert, seine persönlichen Informationen anzugeben und eine „Gebühr“ in Höhe von £2 zu zahlen. Die eingegebenen Informationen wurden an Cyberkriminelle weitergeleitet.

Das potenzielle Opfer klickt auf eine Geschenkbox, „gewinnt“ eine Fahrkarte und wird aufgefordert, seine persönlichen Daten anzugeben und £2 zu zahlen.

Phishing-Formular für den Kauf einer „preisgünstigen“ Fahrkarte

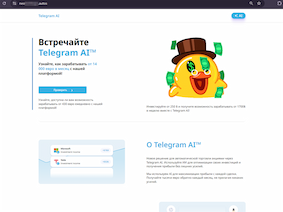

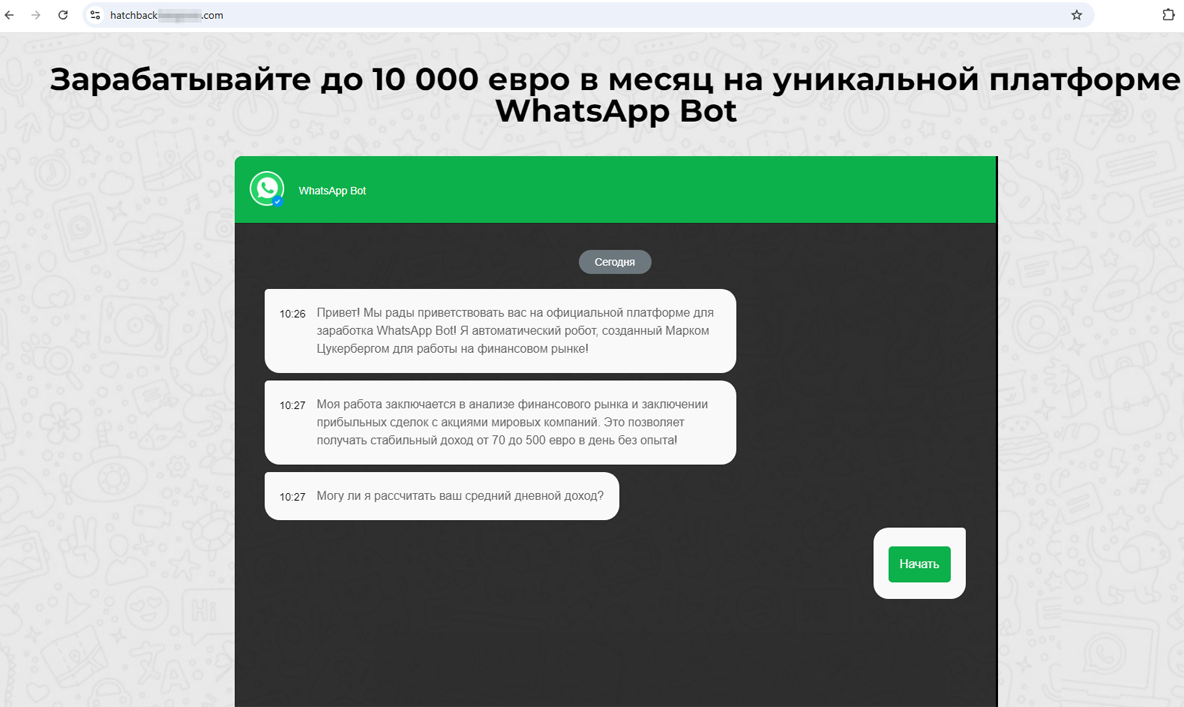

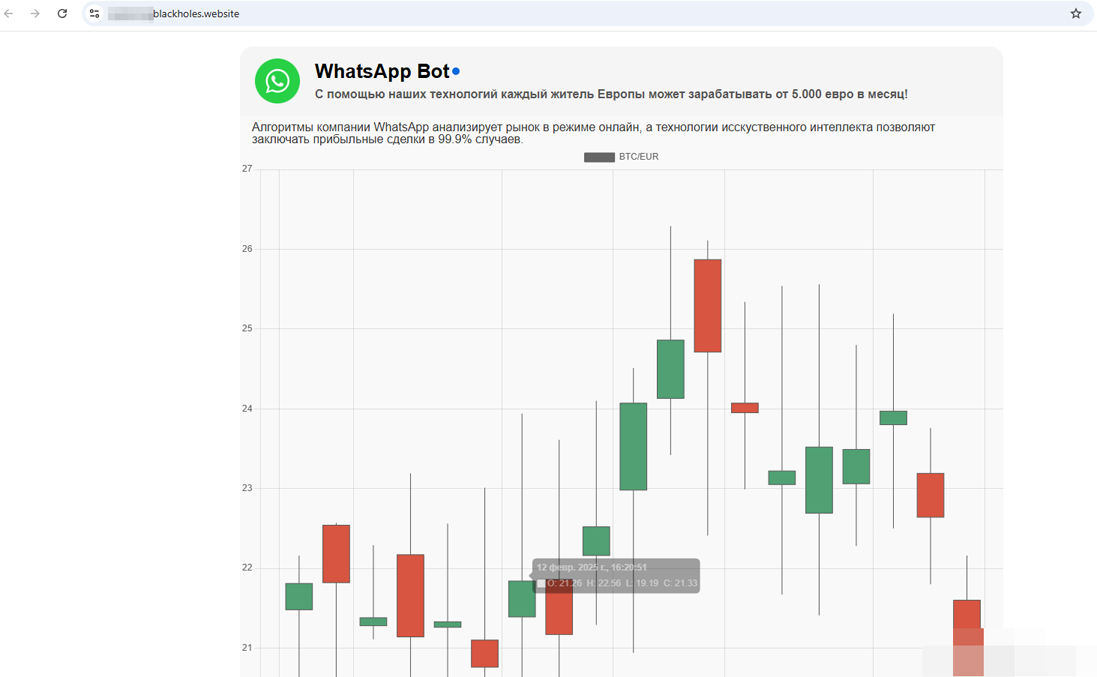

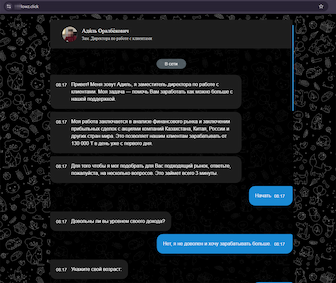

Überdies wurde leichtgläubigen Nutzern ein hohes Einkommen auf Handelsplattformen versprochen, auf denen „einzigartige“ Algorithmen (darunter künstliche Intelligenz) verwendet werden. Cyberkriminelle versuchten, Nutzer mit Namen großer Unternehmen und bekannter Persönlichkeiten anzulocken. In einigen Betrugsschemas wurde Nutzern weisgemacht, sie könnten viel Geld mithilfe spezialisierter Tools in Telegram, WhatsApp etc. verdienen.

Einige Websites warben für KI-Plattformen (Telegram AI, WHATSAPP AI etc.), auf denen der Nutzer angeblich 14.000 Euro monatlich verdienen könnte.

Andere warben für Handels-Bots, die angeblich von den Entwicklern populärer Messenger stammen. Potenziellen Opfern wurde z.B. versprochen, sie könnten 2500 Euro monatlich / 500 Euro täglich mithilfe des von Pavel Durov / Mark Zuckerberg entwickelten Bots verdienen.

Auf einer weiteren betrügerischen Website wurden Nutzer aufgefordert, sich über den Browser ihrer Smartphones in Telegram anzumelden, um 10.000 Euro monatlich am Handel von Aktien weltbekannter Unternehmen zu verdienen.

Nutzern aus Europa wurde weisgemacht, sie könnten ein sicheres Einkommen in Höhe von 5000 Euro monatlich mithilfe von KI-Algorithmen in WhatsApp erzielen.

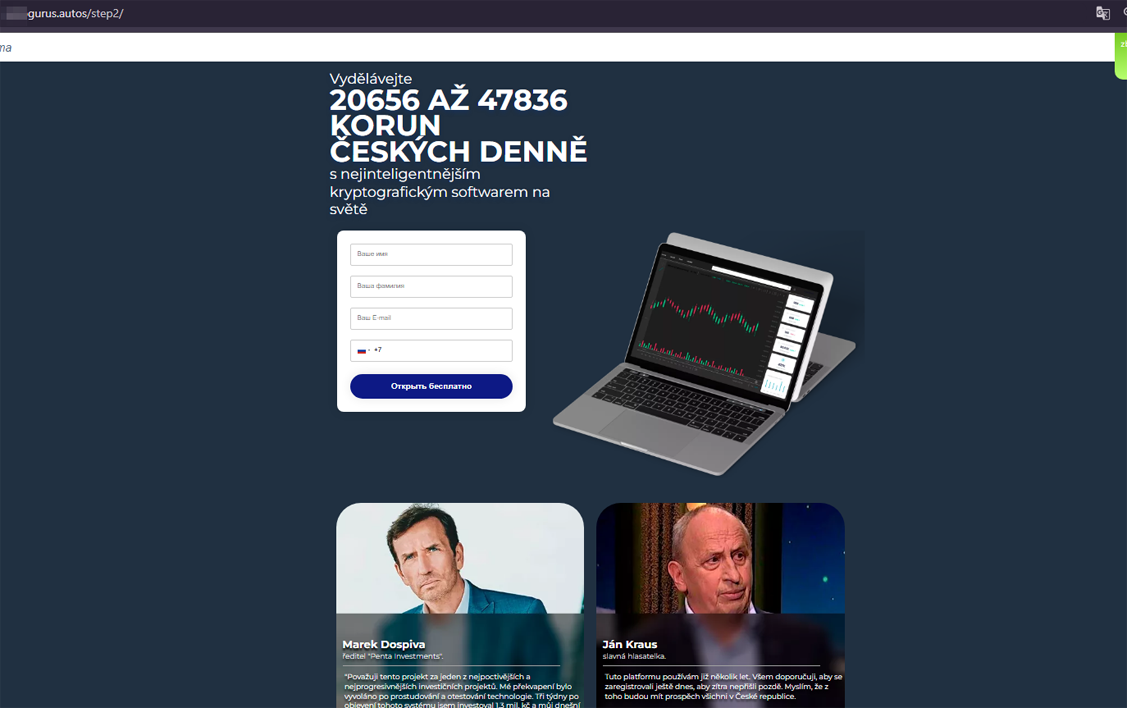

In mehreren Betrugsschemas wurde die Scamming-Plattform „Reichtumsformel“ verwendet, auf der riesige Datenmengen angeblich in Sekundenbruchteilen analysiert und Handelsoperationen anhand der Analyseergebnisse durchgeführt werden. Auf betrügerischen Websites wurden Nutzer aufgefordert, sich ein Informationsvideo anzuschauen und auf der Plattform anzumelden, um einen „Finanzspezialisten“ zu konsultieren. Diese Kampagne zielte vorwiegend auf Nutzer aus Europa (unter anderem aus Tschechien) ab. Potenziellen Opfern wurde ein lebenslanges Einkommen in Höhe von 1000 Euro/Tag versprochen. Um Zugriff auf die Plattform zu erhalten, musste der Nutzer 250 Euro zahlen.

Weitverbreitet sind auch Betrugsmethoden, bei denen Nutzern versprochen wird, ein hohes Einkommen mithilfe spezieller Software zu erzielen. Besuchern einer tschechischen Website wurde die „weltweit beste, intelligente Kryptografie-Software“ angeboten, die verspricht, den Verdienst von Tausenden von Kronen täglich zu ermöglichen.

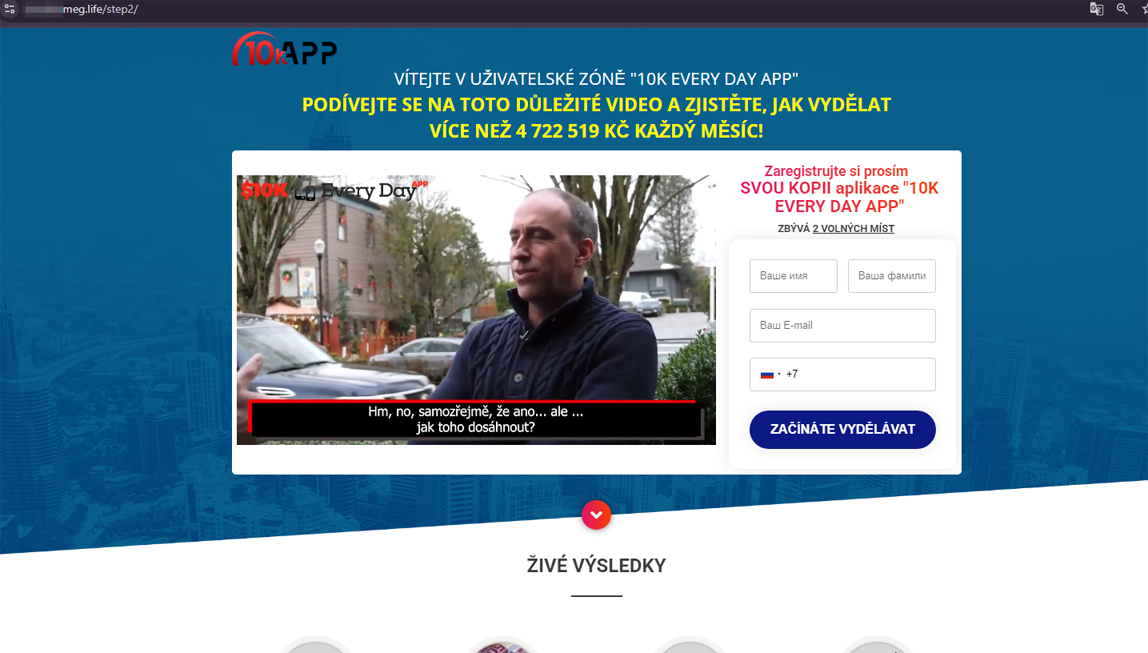

Auf einer weiteren betrügerischen Website wurde ein monatliches Einkommen in Höhe von 4,7 Mio. Kronen versprochen. Dazu musste der Nutzer die App „10K EVERY DAY APP“ herunterladen.

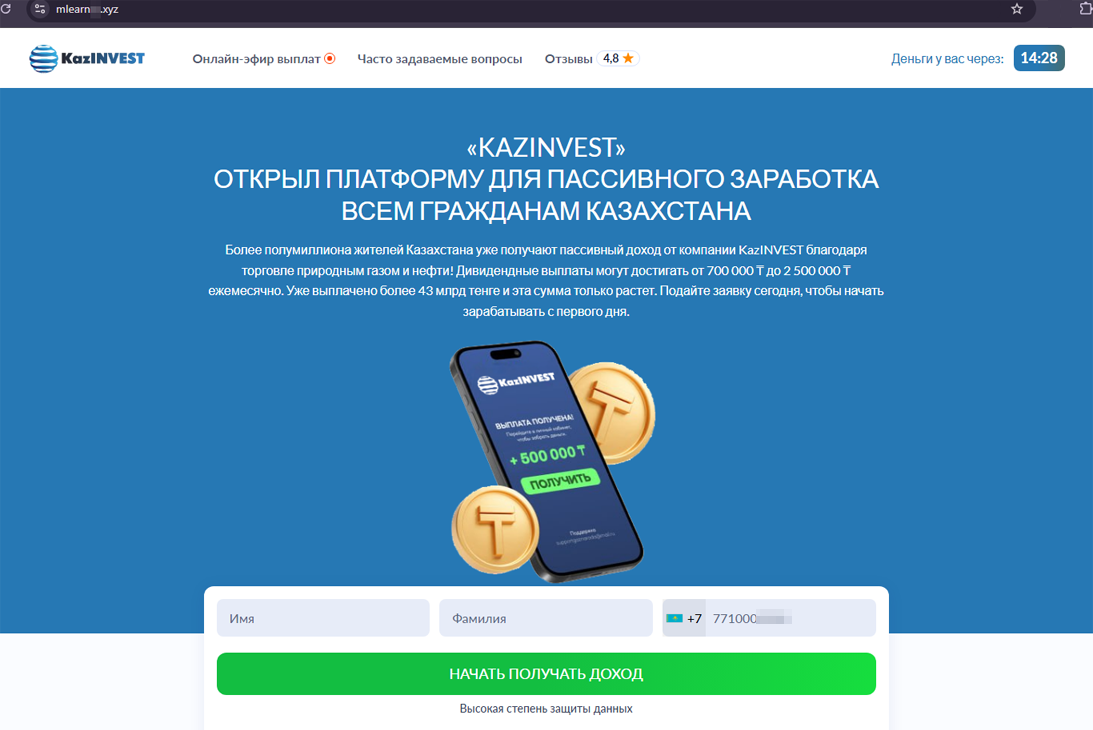

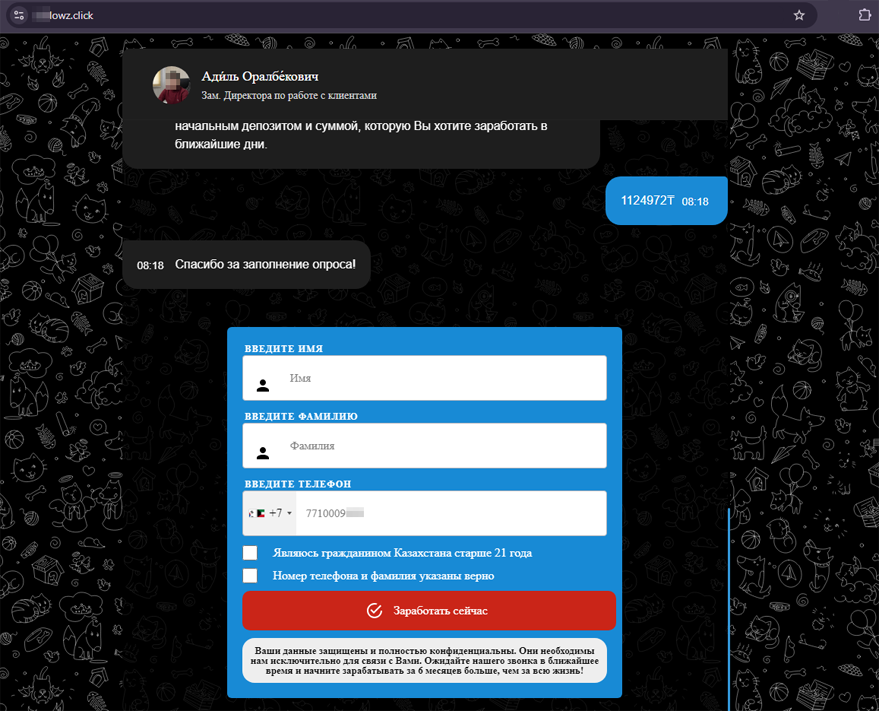

Nach wie vor wurden gefälschte Investitions-Websites verbreitet. Nutzern aus Kasachstan wurde ein passives Einkommen aus dem Erdöl- und Gashandel versprochen:

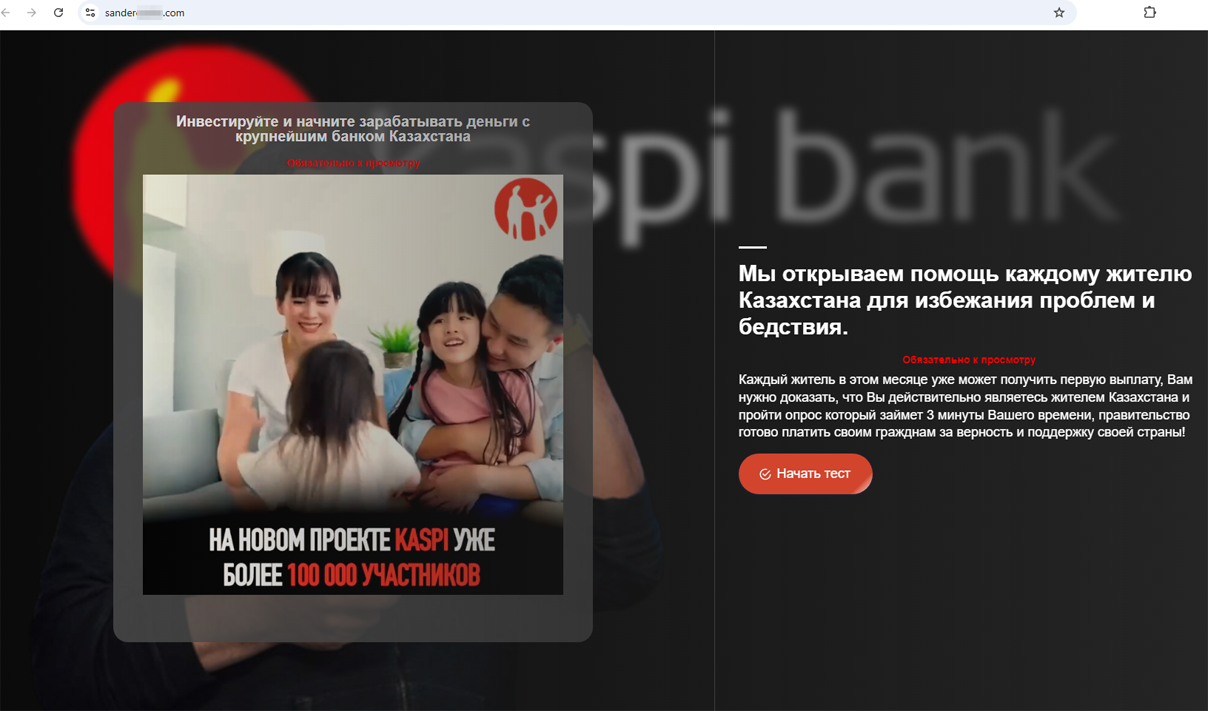

In Kasachstan, Russland, China und anderen Ländern wurden Nutzer aufgefordert, profitabel zu investieren:

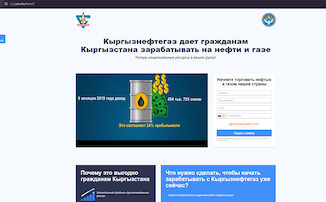

Nutzer aus Kirgisistan und Russland wurden dazu animiert, am Erdöl- und Gashandel zu verdienen:

Auf einer betrügerischen Website wurden rumänische Nutzer aufgefordert, am Projekt BRUA teilzunehmen, um ein passives wöchentliches Einkommen in Höhe von 3000 Leu aus dem Gashandel zu erzielen:

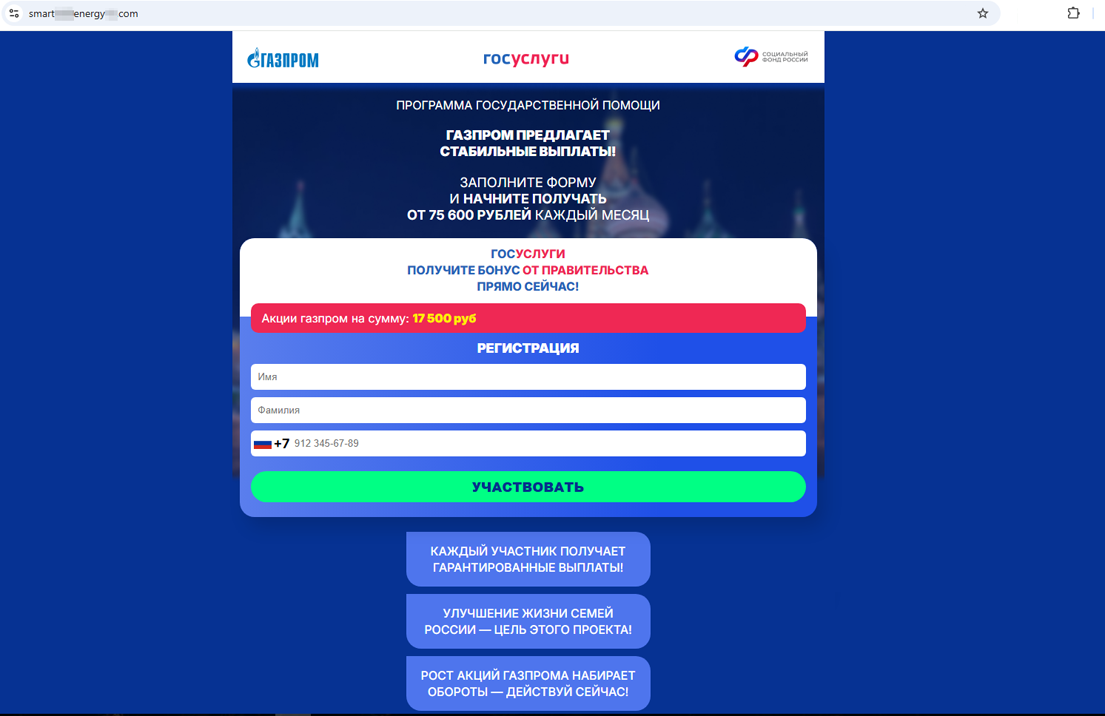

Zudem wurden Websites verbreitet, die Nutzern angeblich helfen, Sozialleistungen zu beantragen. Auf solchen Websites werden Nutzer aufgefordert, ihre persönlichen Informationen anzugeben, um am Programm teilnehmen zu können:

Eine betrügerische Website versprach Nutzern Hilfe angeblich im Namen einer bekannten Bank:

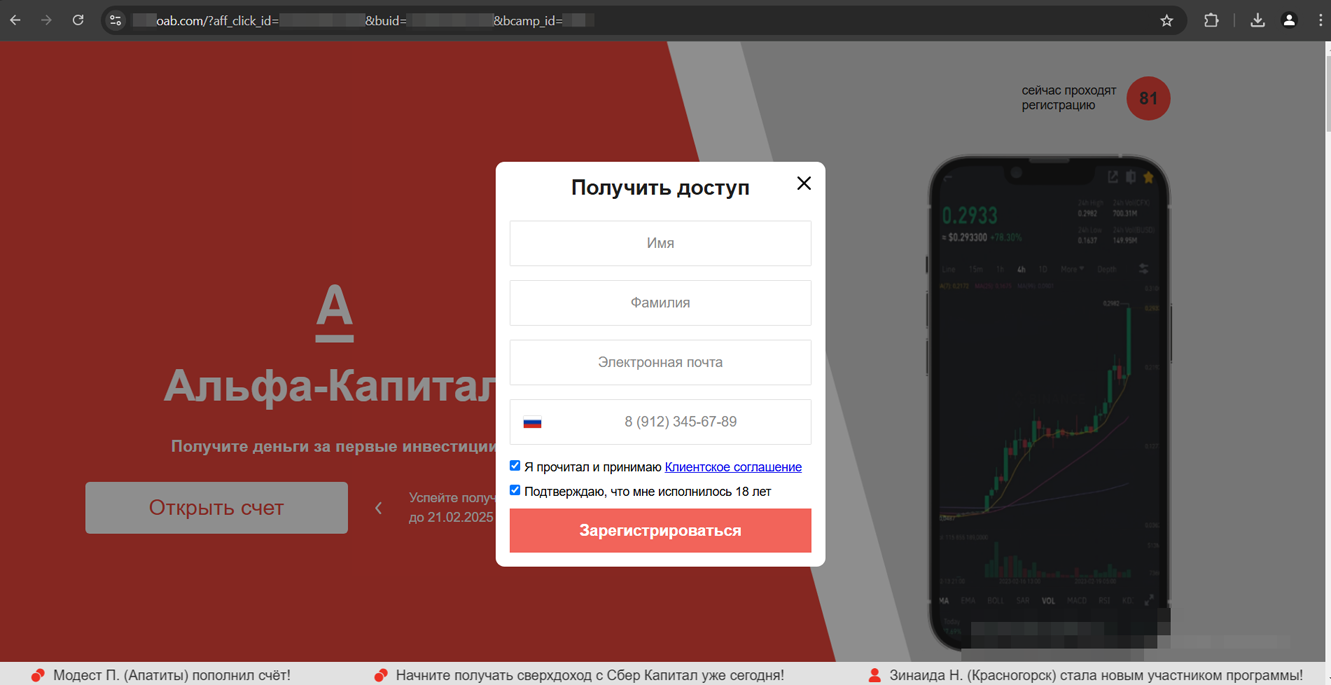

Außerdem wurden betrügerische Websites verbreitet, die bekannte Investitionsplattformen und Banken nachahmen.

Gefälschte Websites bekannter Banken, auf denen Nutzern Zugriff auf Investitionsplattformen versprochen wird

Bedrohungen für Mobilgeräte

Laut Statistiken von Dr.Web Security Space für mobile Geräte wurden Android-Nutzer im ersten Quartal 2025 am häufigsten mit den Bedrohungen Android.HiddenAds, Android.MobiDash und Android.FakeApp konfrontiert. Die Aktivität dieser Programme stieg im Vergleich zum vierten Quartal des Vorjahres. Ebenso wurden die Banking-Trojaner Android.BankBot und Android.Banker häufiger verbreitet. Die Aktivität der Spyware-Trojaner Android.SpyMax hingegen ging zurück.

Unsere Spezialisten erkannten viele neue Bedrohungen auf Google Play, darunter Trojaner, die in verschiedenen Betrugsschemas verwendet werden, bösartige Anwendungen zum Diebstahl von Kryptowährungen und Werbetrojaner.

Besonders wichtige Ereignisse im Bereich der mobilen Sicherheit im ersten Quartal:

- Anstieg der Verbreitung der Werbetrojaner Android.HiddenAds und Android.MobiDash

- Steigende Aktivität der Banking-Trojaner Android.BankBot und Android.Banker

- Rückgang der Aktivität des Spyware-Trojaners Android.SpyMax

- Neue Bedrohungen auf Google Play

Mehr Informationen über Bedrohungen für Mobilgeräte im ersten Quartal 2025 finden Sie in unserem Virenrückblick für Android.