Doctor Web: Rückblick und Analyse von Bedrohungen im Februar 2024

1. April 2024

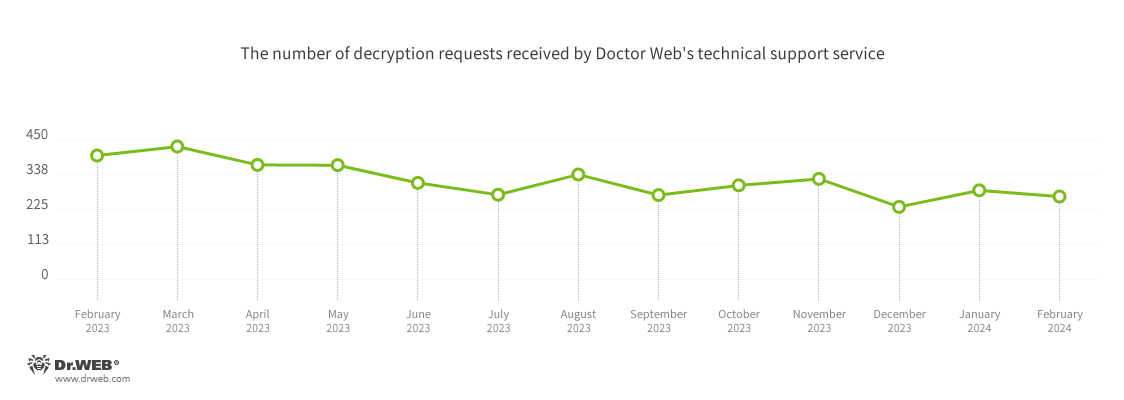

Die Zahl der Benutzeranfragen zur Entschlüsselung von Dateien ging im Vergleich zum Vormonat um 7,02% zurück. Die meisten Angriffe wurden mithilfe der Verschlüsselungstrojaner Trojan.Encoder.3953 (18,27% der Vorfälle), Trojan.Encoder.37369 (9,14% der Vorfälle) und Trojan.Encoder.26996 (8,12% der Vorfälle) durchgeführt.

Auf Android-Geräten wurden Adware-Trojaner der Familie Android.HiddenAds am häufigsten erkannt.

Haupttrends im Februar

- Anstieg der Gesamtzahl erkannter Bedrohungen

- Bösartige Skripte und Phishing-PDF-Dateien im E-Mail-Verkehr

- Rückgang der Anzahl der Benutzeranfragen zur Entschlüsselung von durch Ransomware beschädigten Dateien

- Anstieg der Anzahl der Adware-Trojaner Android.HiddenAds

Statistiken von Doctor Web

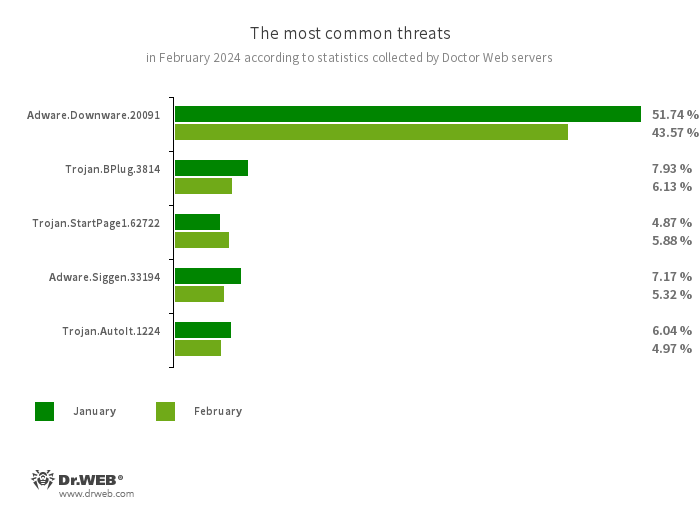

Meistverbreitete Bedrohungen im Februar:

- Adware.Downware.20091

- Adware, die als intermediäre Software zur Installation unlizenzierter Software dient.

- Trojan.BPlug.3814

- Bösartige Komponente der Browsererweiterung WinSafe. Diese Komponente stellt ein in JavaScript geschriebenes Skript dar, das aufdringliche Werbung in Webbrowsern anzeigt.

- Trojan.StartPage1.62722

- Schadprogramm, das die Startseite in den Einstellungen des Webbrowsers ersetzt.

- Adware.Siggen.33194

- Kostenloser, mithilfe der Plattform „Electron“ erstellter Webbrowser, in dem eine Werbekomponente integriert ist. Der Webbrowser wird über verschiedene Websites verbreitet und beim Download von Torrent-Dateien mitheruntergeladen.

- Trojan.AutoIt.1224

- Gepackte Version des in der Skriptsprache AutoIt geschriebenen Trojaners Trojan.AutoIt.289. Er wird als Bestandteil einer aus mehreren bösartigen Programmen (Mining-Trojaner, Backdoors und weitere Module) bestehenden Bedrohung verbreitet und verhindert, dass die Payload des Trojaners erkannt wird.

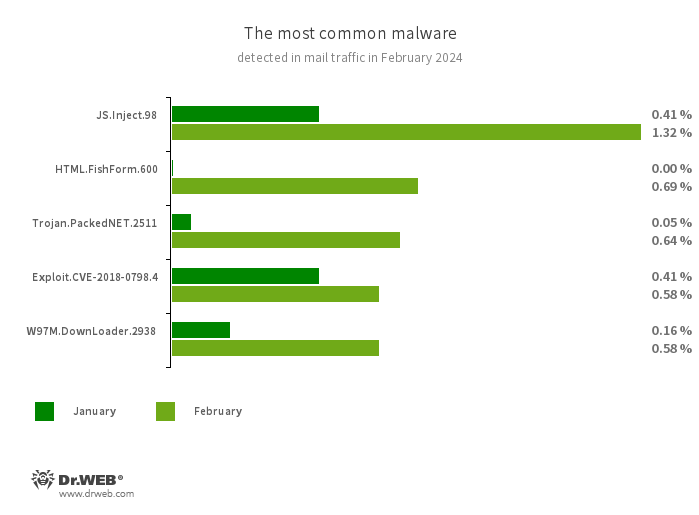

Malware im E-Mail-Verkehr

- JS.Inject

- Bösartige, in JavaScript geschriebene Skripte, die Schadcode in den HTML-Code von Webseiten integrieren.

- HTML.FishForm.365

- Webseite, die über Phishing-Mails verbreitet wird und ein gefälschtes Anmeldeformular für die Autorisierung auf bekannten Websites darstellt. Die vom Nutzer eingegebenen Informationen werden an Cyberkriminelle weitergeleitet.

- Trojan.PackedNET.2511

- In VB.NET geschriebene bösartige Anwendungen, die mit einem Packer geschützt sind.

- Exploit.CVE-2018-0798.4

- Exploit, der Schwachstellen von Microsoft Office ausnutzt und es ermöglicht, beliebigen Code auszuführen.

- W97M.DownLoader.2938

- Downloader-Trojaner, der Sicherheitslücken in Microsoft Office-Dateien ausnutzt und weitere bösartige Programme auf infizierte Computer herunterladen kann.

Encoder

Im Vergleich zum Januar sank die Anzahl der Anfragen zur Dateientschlüsselung um 7,02%.

Meistverbreitete Encoder im Februar:

- Trojan.Encoder.3953 — 18.27%

- Trojan.Encoder.35534 — 9.14%

- Trojan.Encoder.26996 — 8.12%

- Trojan.Encoder.29750 — 0.51%

- Trojan.Encoder.37400 — 0.51%

Böswillige Websites

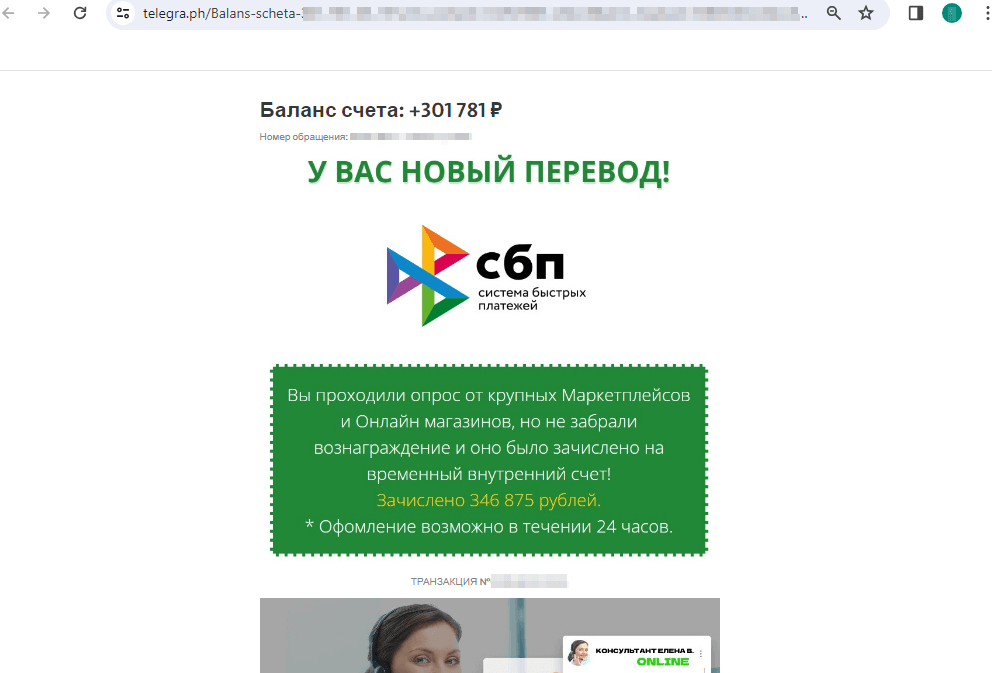

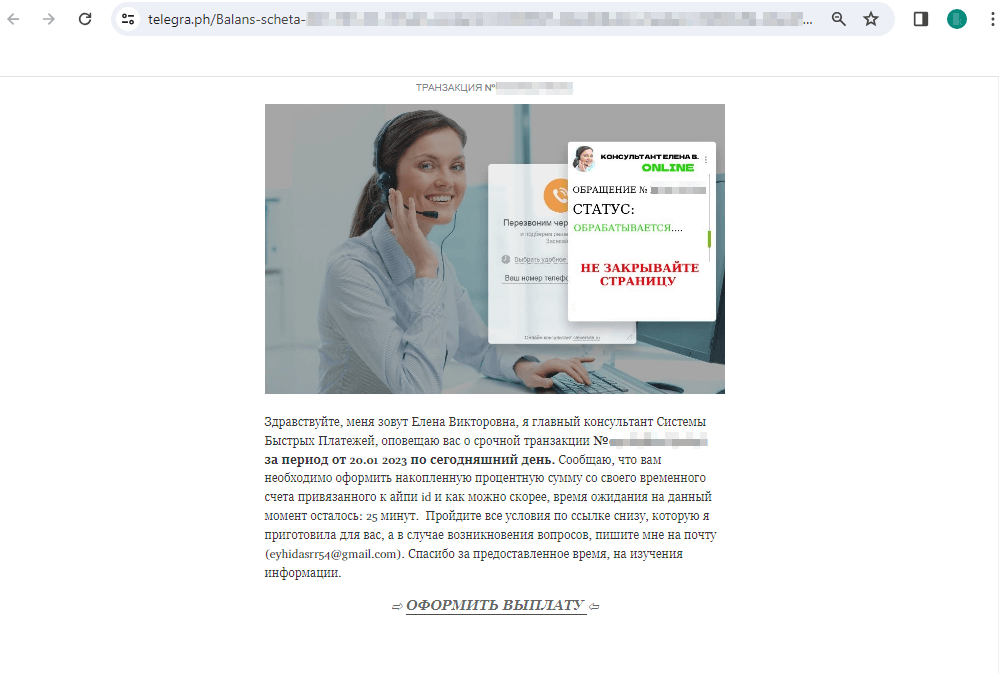

Im Februar 2024 erkannten die Internetanalysten von Doctor Web neue betrügerische Websites. Auf einigen Websites werden Nutzer über eine Belohnung informiert, die angeblich für sie verfügbar ist. Um das versprochene Geld zu erhalten, muss der Nutzer eine Gebühr für die Geldüberweisung zahlen. Links zu solchen Websites werden unter anderem über die Blogging-Plattform Telegraph verbreitet.

Hier ist ein Beispiel für eine solche Website. Das potenzielle Opfer wird aufgefordert, an einer Online-Umfrage teilzunehmen, um innerhalb von 24 Stunden eine Belohnung zu erhalten.

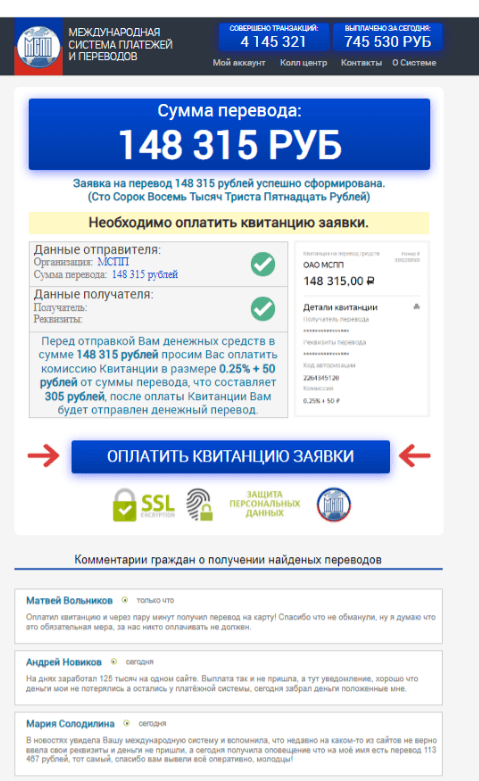

Beim Klick auf den Button „BELOHNUNG ERHALTEN“ wird der Nutzer auf eine weitere betrügerische Website weiterleitet, die als internationale Plattform zur Geldüberweisung ausgegeben wird.

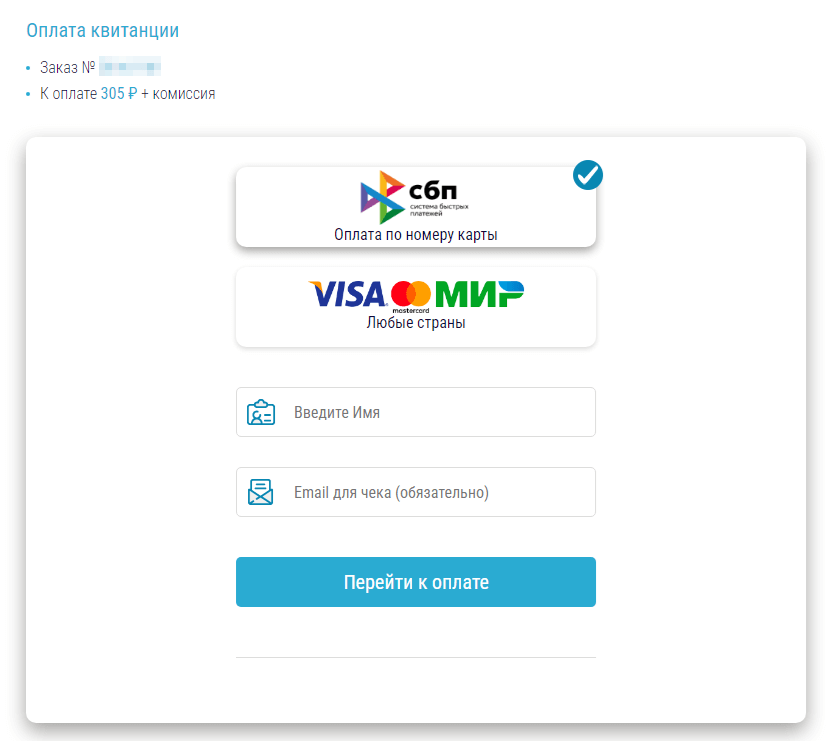

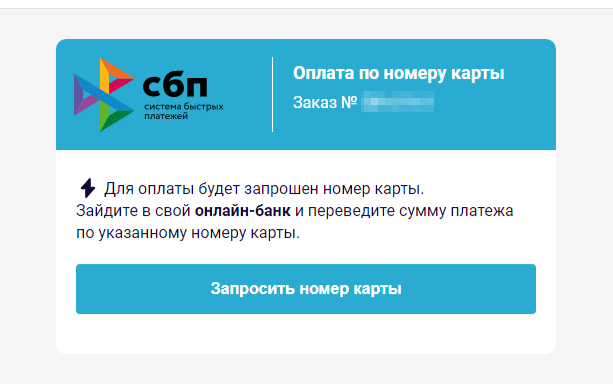

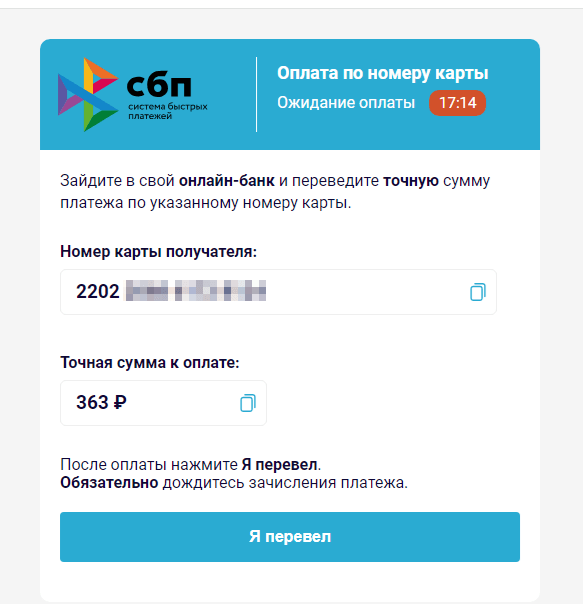

Um das Geld zu erhalten, muss der Nutzer seine personenbezogenen Informationen (Vor- und Nachname, E-Mail-Adresse etc.) angeben und eine Gebühr für die Geldüberweisung zahlen. Als Zahlungsmethode wird eine Echtzeitüberweisung über das in Russland populäre SBP-System („System für Sofort-Überweisungen“) angeboten. Überweisungen in diesem System werden nicht mithilfe einer Bankkartennummer, sondern mithilfe der mit der Bankkarte verknüpften Mobiltelefonnummer durchgeführt. Das potenzielle Opfer wird jedoch aufgefordert, seine Online-Banking-App zu öffnen und eine Überweisung an die Bankkartennummer des Betrügers zu tätigen. Dabei hoffen Betrüger auf die geringe Finanzkompetenz des leichtgläubigen Nutzers. Wenn dieser die zu zahlende „Gebühr“ auf die Bankkarte des Betrügers überweist, verliert er das Geld.

Bedrohungen für Mobilgeräte

Laut Statistiken von Dr.Web für Android wurden Nutzer im Februar 2024 am häufigsten mit den Adware-Trojanern Android.HiddenAds konfrontiert, die aufdringliche Werbung anzeigen. Im Vergleich zum Januar stieg die Aktivität dieser Trojaner um 73,26%. Die Anzahl erkannter Trojaner der Familie Android.MobiDash hingegen ging um 58,85% zurück.

Trojaner der Familie Android.Spy wurden um 27,33% und Banking-Trojaner um 18,77% seltener erkannt. Die Anzahl erkannter Anwendungen der Familie Android.Locker stieg um 29,85%.

Die wichtigsten Ereignisse im Bereich der mobilen Sicherheit im Februar:

- Steigende Aktivität der Adware-Trojaner Android.HiddenAds

- Rückgang von Angriffen durch Banking-Trojaner und Spyware

- Anstieg der Verbreitung von Ransomware

Mehr Informationen über Bedrohungen für Mobilgeräte im Februar finden Sie in unserem Virenrückblick für Android.