Hanau, 25. Juli 2013

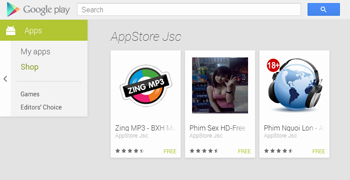

Die entdeckte Malware stammt vom vietnamesischen Entwickler AppStore Jsc und stellen zwei Audioplayer sowie einen Videoplayer für erotische Web-Inhalte dar.

Hier die Statistiken zu den aus dem Google Play installierten Anwendungen:

| Anwendung | Paket | Installationen |

| Phim Sex HD-Free | phimsex.videoxxx.clipsex.phimnguoilon.phimconheo.tinhduc | 5000–10000 |

| Zing MP3 - BXH Music | phimsexy.mp3.zing.vn.nhaccuatui.bangxephang.bxh.nhachot | 5000–10000 |

| Phim Nguoi Lon - Audio 18+ | zingmp3.audio18.truyennguoilon.audiotinhduc | 1000–5000 |

Die Gesamtzahl der Installationen beläuft sich auf 11000 bis 25000.

Diese Anwendungen sind dadurch besonders interessant, dass sie mit einer apk-Datei ausgerüstet sind, die einen SMS-Trojaner der Android.SmsSend-Familie darstellen. Android.MulDrop, Android.MulDrop.1 und Android.MulDrop.2 bieten dem Benutzer interessante Web-Inhalte an. Nachdem der Benutzer diese Inhalte heruntergeladen hat, beginnt die Installation einer böswilligen Anwendung.

Wenn sich der Benutzer mit der Installation von verdächtiger Software einverstanden erklärt, wird Android.SmsSend.517 installiert, der eine SMS an die Nummer 8775 versendet. Dieser Trojaner ermöglicht auch die Anzeige von erotischen Videos.

Die anderen Schädling enthalten Android.SmsSend.513.origin, der auf die gleiche Weise wie

Die Mitarbeiter von Doctor Web informierten Google über diesen Vorfall. Die Benutzer von Dr.Web Produkten für Android sind zuverlässig geschützt. Die Kennungen von gefundener Malware wurden in die Virendatenbank eingetragen.

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Ihre Meinung ist uns wichtig!

Um dem Administrator der Webseite eine Frage zu stellen, geben Sie in Ihrem Post zunächst @admin ein. Wenn Ihre Frage an den Autor eines Kommentars adressiert ist, schreiben Sie @ und den Namen des Autors im Anschluß.

Andere Kommentare