Frankfurt, 24. Dezember 2015

Der erste Wintermonat ist eher selten geprägt von IT-Sicherheitsvorfällen. Vor und während der Ferien zeigen sich Cyber-Kriminelle wenig aktiv. Der Monat Dezember 2015 ist hier keine Ausnahme. So wurde Anfang des Monats ein Linux-Trojaner detektiert, der auf einem infizierten Gerät böswillige Applikationen installieren kann, und ein Installationsassistent für unerwünschte Anwendungen unter OS X. Die Virenanalysten von Doctor Web haben außerdem erneut die Verbreitung eines gefährlichen Trojaners für Google Android, der sich bereits Anfang 2015 zeigte, festgestellt. Anfang des Jahres 2015 gab es bereits 31.000 Exemplare davon.

Haupttrends des Monats Dezember

- Verbreitung eines neuen Linux-Trojaners

- Aufkommen eines Installationsassistenten für unerwünschte Applikationen unter OS X

- Verbreitung eines gefährlichen Bankentrojaners für Android

Bedrohung des Monats

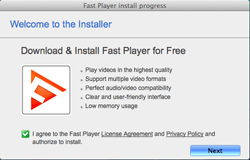

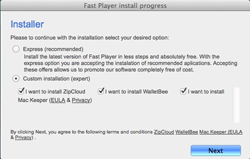

Das Interesse von Cyber-Kriminellen für das Betriebssystem OS X wächst. Dafür spricht das ständige Vermehren von Viren & Co. für dieses Betriebssystem. Die meisten Bedrohungen für Apple sind heute Werbe-Trojaner und Applikationen, die unerwünschte Software installieren. Zur letzten Kategorie gehört Adware.Mac.Tuguu.1, welcher von den Doctor Web Virenanalysten Anfang 2015 entdeckt wurde. Adware.Mac.Tuguu.1 ermöglicht eine verdeckte Installation von böswilligen Applikationen auf dem infizierten Endgerät.

Diese böswillige Applikation verbreitet sich als Software für OS X. Beim Starten liest Adware.Mac.Tuguu.1 die Konfigurationsdatei ".payload", welche in dem Verzeichnis liegt, aus dem die Software gestartet wurde. Anschließend bestimmt der Schädling die Adresse des Verwaltungsservers, ändert diese und fragt nach einer Liste mit weiteren zu installierenden Applikationen. Alle Daten, die der Schädling mit dem Server austauscht, werden verschlüsselt. Insgesamt kann der Schädling 736 verschiede Anwendungen für die Installation vorschlagen. Dabei prüft Adware.Mac.Tuguu.1 noch vor der Installation, ob Applikationen kompatibel sind. So wird er z.B. MacKeeper und MacKeeper Grouped nicht zusammen installieren. Adware.Mac.Tuguu.1 versucht auch sicherzustellen, dass eine solche Applikation im System zuvor nicht installiert war und die Installation erfolgreich abgeschlossen wurde. Weitere Informationen dazu finden Sie hier.

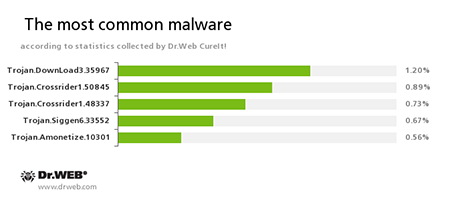

Statistik von Dr.Web CureIt

Trojan.DownLoad3.35967

Vertreter einer Downloader-Familie, die Applikationen aus dem Internet herunterlädt und diese auf dem Zielgerät startet.Trojan.Crossrider1.50845, Trojan.Crossrider1.48337

Vertreter einer Trojaner-Familie, die verdächtige Werbung anzeigt.Trojan.Siggen6.33552

Schädling, der andere verdächtige Software installiert.Trojan.Amonetize.10301

Schädling, der andere verdächtige Software installiert.

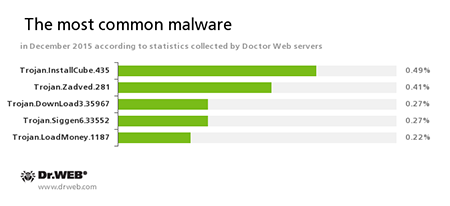

Statistik von Doctor Web

Trojan.InstallCube

Familie von Downloadern, die unnötige und unerwünschte Applikationen installieren.Trojan.Zadved

Schadcode, der Suchtreffer auf Google und Werbe-Meldungen auf anderen Webseiten verfälscht.Trojan.DownLoad3.35967

Schädling, der andere verdächtige Software installiert.Trojan.Siggen6.33552

Schädling, der andere verdächtige Software installiert.Trojan.LoadMoney

Familie von Downloadern, die unerwünschte Applikationen im Rahmen des Partnerprogramms LoadMoney installieren.

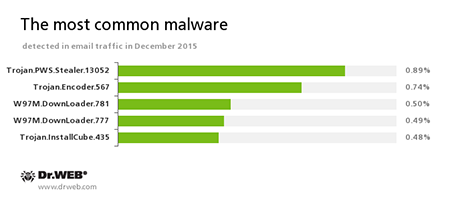

Viren & Co. im Malware-Traffic

Trojan.PWS.Stealer

Familie von Downloadern, die vertauliche Daten klauen.Trojan.Encoder.567

Schädling, der Dateien entschlüsselt und für die Entschlüsselung Geld erpresst. Der Trojaner ist in der Lage, Dateien folgender Formate zu verschlüsseln: .jpg, .jpeg, .doc, .docx, .xls, xlsx, .dbf, .1cd, .psd, .dwg, .xml, .zip, .rar, .db3, .pdf, .rtf, .7z, .kwm, .arj, .xlsm, .key, .cer, .accdb, .odt, .ppt, .mdb, .dt, .gsf, .ppsx, .pptx.W97M.DownLoader

Trojaner, die Sicherheitslücken ausnutzen und Malware auf Zielgeräte herunterladen.Trojan.InstallCube

Familie von Downloadern, die unnötige und unerwünschte Applikationen installieren.

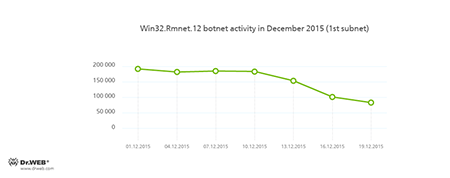

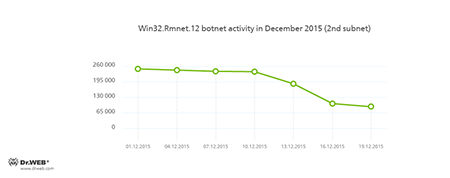

Botnets

Die Sicherheitsanalysten von Doctor Web verfolgen die Situation rund um das Botnet von Win32.Rmnet.12. Die Aktivität dieses Botnets sieht nun folgendermaßen aus:

Rmnet ist eine Familie von Dateiviren, die sich ohne Teilnahme des Benutzers verbreiten. Sie sind in der Lage, sich in Webseiten einzubetten und ermöglichen Cyber-Kriminellen den Datenklau (u.a. Zugangsdaten für das Online-Banking, Cookies und FTP-Passwörter).

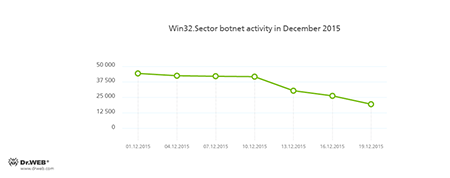

Immer noch läuft das Botnet, das auf Basis von Win32.Sector. eingerichtet wurde. Der Schädling kann Folgendes leisten:

- Dateien aus dem P2P-Netzwerk herunterladen und auf Workstations starten

- Sich in andere Prozesse einbetten

- Antivirensoftware abbrechen und den Zugriff der Entwickler blockieren

- Dateien auf Festplatten, Wechseldatenträgern und Systemverzeichnissen infizieren

So sieht das Verhalten des Botnets aus:

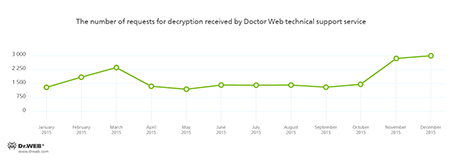

Verschlüsselungstrojaner

Die meist verbreiteten Verschlüsselungstrojaner im Dezember 2015:

Dr.Web Security Space 11.0 für Windows

schützt vor Verschlüsselungstrojanern!

Diese Funktionalität ist in der Lizenz von Dr.Web für Windows nicht verfügbar.

| Schutz vor Datenverlust | |

|---|---|

|  |

Viren & Co. für Linux

Viren & Co. für Linux vermehren sich ständig: im Dezember 2015 haben die Virenanalysten von Doctor Web Linux.Rekoobe.1 entdeckt, der auf Befehl der Cyber-Kriminellen Dateien herunterladen und mit dem Interpretator von Linux interagieren kann. Die ersten Versionen von Linux.Rekoobe.1 sind für die Infizierung von Geräten unter Linux mit einer SPARC-Architektur gedacht. Den Doctor Web Analysten sind mehrere Exemplare von Linux.Rekoobe.1 sowohl für 32-, als auch 64-Bit-Versionen von Linux bekannt.

Die Verbindung zu einem Befehlsserver läuft über einen Proxy. Außerdem ist Linux.Rekoobe.1 mit einem ausgeklügelten Kontrollalgorithmus von verschlüsselten Daten ausgerüstet. Obwohl Linux.Rekoobe.1 ziemlich kompliziert ist, kann er nur drei Befehle ausführen: Dateien herunter- und hochladen sowie Befehle an einen Linux-Interpretator weitergeben und diese an einen Remote-Server weiterleiten. Dadurch können Cyber-Kriminelle ein infiziertes Gerät per Fernzugriff kontrollieren. Weitere Informationen dazu finden Sie hier.

Böswillige Webseiten

Im Dezember 2015 wurden die Daten von 210.987 nicht empfehlenswerten Webseiten aufgenommen.

| November 2015 | Dezember 2015 | Wachstum |

|---|---|---|

| + 670 545 | + 210 987 | - 68.53% |

Malware und nicht empfehlenswerte Applikationen für mobile Endgeräte

Im Dezember 2015 kommen Cyber-Kriminelle auf mobile Endgeräte zurück. Der Monat kann für Übeltäter deshalb nicht als entspannt bezeichnet werden. So wurden u.a. Bankentrojaner verbreitet, die Geld von Bankkonten der Kunden geklaut haben. Außerdem wurde eine Vielzahl von SMS-Sendern und ein Schädling für iOS entdeckt.

Trends in der mobilen IT-Sicherheitsszene im Dezember 2015:

- Verbreitung von Bankentrojanern

- Aufkommen neuer SMS-Sender

- Neuer Trojaner für iOS

Weitere Informationen dazu finden Sie hier.

Erfahren Sie mehr!

Virenstatistik Bibliothek Alle Sicherheitsreports Live-Labor